JP2010073117A - サーバ監視システムおよびそのためのプログラム - Google Patents

サーバ監視システムおよびそのためのプログラム Download PDFInfo

- Publication number

- JP2010073117A JP2010073117A JP2008242645A JP2008242645A JP2010073117A JP 2010073117 A JP2010073117 A JP 2010073117A JP 2008242645 A JP2008242645 A JP 2008242645A JP 2008242645 A JP2008242645 A JP 2008242645A JP 2010073117 A JP2010073117 A JP 2010073117A

- Authority

- JP

- Japan

- Prior art keywords

- server

- monitoring

- processing

- servers

- Prior art date

- Legal status (The legal status is an assumption and is not a legal conclusion. Google has not performed a legal analysis and makes no representation as to the accuracy of the status listed.)

- Granted

Links

Images

Landscapes

- Computer And Data Communications (AREA)

- Information Transfer Between Computers (AREA)

Abstract

【解決手段】複数台のサーバ(104,120,121,122)の全てからアクセス可能な、サーバの監視に必要な情報を格納する共通テーブル111を保持するメモリを備える。また複数台のサーバの全てに、共通テーブルを参照して自サーバを監視する自己監視手段(内部監視処理部)109を設ける。また複数台のサーバのうち1台をマスターサーバ104に設定し、該マスターサーバに他の全てのサーバを監視するサーバ監視手段(不図示)を設ける。自己監視手段とサーバ監視手段の監視機能を組み合わせることによって複数台のサーバの全てを総合的に監視する。またメールチェック処理部により電子メールでの遠隔操作を可能にしている。

【選択図】図1

Description

a)本発明では、ネットワークに接続された複数台のサーバを監視するサーバ監視システムにおいて、複数台のサーバの全てからアクセス可能な、サーバの監視に必要な情報を格納する共通テーブルを保持するメモリを備える。また複数台のサーバの全てに、共通テーブルを参照して自サーバを監視する自己監視手段を設ける。また複数台のサーバのうち1台をマスターサーバとして設定し、該マスターサーバに共通テーブルを参照して他の全てのサーバを監視するサーバ監視手段を設ける。そして、自己監視手段とサーバ監視手段の監視機能を組み合わせることによって複数台のサーバの全てを総合的に監視する。

e)また、複数台のサーバのうち、マスターサーバ以外の1台のサーバをサブマスターサーバとして設定し、サブマスターサーバは、マスターサーバを監視し、マスターサーバに障害が発生した場合、マスターサーバに代わって他サーバの監視処理を継続する手段を有する。

g)また、監視の結果を送るメール送信先を障害レベルに応じて設定する手段を設ける。

h)本発明に係るプログラムは、コンピュータを、上記サーバ監視システムにおける各手段として機能させるためのプログラムである。

図1は、本発明に係る複数サーバを総合的に監視する複数サーバ総合監視システム(サーバ監視システム)の一実施例を示す構成図である。本実施例に係るサーバ監視システムは電子メールによる遠隔操作が可能な構成を有していて、電子メールを送受信可能な携帯電話端末(通信機器)101と、ネットワーク(インターネットなどの通信回線)102に接続された、すなわち遠隔地に設置された複数サーバ(マスターサーバ104、サーバA(サブマスター)120、サーバB 121、サーバC 122)から構成されている。

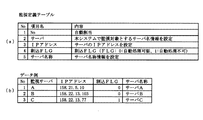

同図(b)はその具体的なデータ例を示す。

同図(b)はその具体的なデータ例を示す。

同図(b)はその具体的なデータ例を示す。

同図(b)はその具体的なデータ例を示す。

同図(b)はその具体的なデータ例を示す。

メールチェック処理部105は、電子メールにて送信されてきたメール情報について該当メール情報をメールサーバ103より抽出し、各処理部(処理権限チェック処理部106、サーバ・コマンドチェック処理部107、監視処理部108、内部監視処理部109、送信処理部110)の処理を行うものである。

ステップS201において、メールチェック処理部105とメールサーバ103の接続を行い、ステップS202において、メール確認テーブル112を読込み、ステップS203において、メール確認テーブル112に登録された案件か判定を行う。既に登録済の場合(ステップS203:Y)、処理中または処理済案件であるため、フローを終了する。登録済みでなければ(ステップS203:N)、ステップS204において、メール本文を読込み、対象サーバ情報を抽出する。

ステップS205において、送信されてきた電子メールが自サーバ宛メールか否かの判定を行う。

一方、自サーバ宛メールでない場合は(ステップS205:N)、フローを終了する。

一方、送信者の権限で問題がある場合は(ステップS208:N)、フローを終了する。

一方、コマンド実行に問題がある場合は(ステップS210:N)、フローを終了する。

ステップS301において、メールチェック処理部105で格納した共通テーブルのメール処理状況テーブル113の差出人情報を抽出する。

ステップS302において、抽出した差出人情報と権限管理テーブル114のメールアドレス情報の検索を行う。

該当データが存在した場合は(ステップS303:Y)、ステップS304で、メール処理状況テーブル113のパスワード情報を取得する。

一方、当該データが存在しない(不一致)の場合は(ステップS306:N)、ステップS308でメール処理状況テーブル113の更新FLGに“1”、処理結果1に“0”をセットして、処理を終了する。

一方、処理結果1情報が“1”以外の場合は(ステップS402:N)、処理を終了する。

一方、不一致の場合は(ステップS406:N)、ステップS411でメール処理状況テーブル113の処理結果2に“0”をセットして、処理を終了する。

一方、不一致の場合は(ステップS409:N)、ステップS411でメール処理状況テーブル113の処理結果2に“0”をセットして、処理を終了する。

その後、ステップS513のメール送信処理(引数:1、No.)に制御を移し、処理を終了する。

ステップS601において、サーバ管理テーブル115のサーバ管理FLG情報を抽出する。

ステップS602において、各サーバ側で内部処理を行う監視処理の全てが完了するまで繰り返し実行する。

ステップS603において、サーバで設定している内部処理コマンドを実行する。

ステップS605において、全ての監視処理が完了した後に、繰返し処理を終了する。

ステップS703において、サーバに異常があるかの判定を行う。

サーバに異常があった場合は(ステップS703:Y)、ステップS704に制御を移す。

ステップS704において、サーバ管理テーブルを読込む。

ステップS705において、メール返信設定情報をメール本文に設定し、送信者と関係者へメール送信する。

図13は、本発明における監視処理を説明するための受信メールの内容例を示す図である。

まず、図14−Aを用いて説明する。

ステップS201において、メールサーバ103に接続し、図13に示した内容を有するメールを受信する。

ステップS202において、メール確認テーブル112を読み込む。

ステップS203において、メールの件名に記された処理内容(自動監視依頼1)を読み込み、メール確認テーブル112に登録された処理かをチェックする(登録済の場合は処理を終了)。

ステップS205において、自サーバ(サーバA)宛メールか判定する(自サーバ宛てでない場合は処理を終了)。

次に、ステップS207において、処理権限チェック処理(図3のサブルーチン処理ステップS301〜)へ制御を移す。

ステップS302において、上記差出人情報と権限管理テーブル114に登録されたメールアドレスとを比較する。

一方、ステップS308では、メール処理状況テーブル113の更新フラグ(FLG)を“1”に変更し、処理結果1に“0”をセットする(本具体例の場合はステップS308の処理は行わない)。

ステップS402において、処理結果1が“1”(権限に問題なし)の場合、ステップS403へ処理を移す。処理結果1が“0”の場合は処理を終了する。本例の場合、ステップS403に処理を移すが、前処理(ステップS208)で権限チェックを行っているので、ステップS401およびステップS402の処理は必ずしも必要としない。

ステップS404において、監視定義テーブル116の監視サーバ情報を読み込み、ステップS405において、上記サーバ“A”と監視サーバ情報に登録されている監視対象のサーバ情報とを比較し、ステップS406において、サーバ“A”が一致した場合、ステップS407に処理を移し、一致しなかった場合、ステップS411に処理を移す。本例の場合、一致するのでステップS407に処理を移す。

102:通信回線(インターネットなどのネットワーク)

103:メールサーバ

104:マスターサーバ

105:メールチェック処理部

106:処理権限チェック処理部

107:サーバ・コマンドチェック処理

108:監視処理部

109:内部監視処理部

110:メール送信処理部

111:共通テーブル

112:メール確認テーブル

113:メール処理状況テーブル

114:権限管理テーブル

115:サーバ管理テーブル

116:監視定義テーブル

117:処理結果情報(ログファイル)

118:サーバ設定情報(ファイル)

119:メール返信設定情報(ファイル)

120:サーバA(サブマスターサーバ)

121:サーバB

122:サーバC

Claims (8)

- ネットワークに接続された複数台のサーバを監視するサーバ監視システムにおいて、

前記複数台のサーバの全てからアクセス可能な、サーバの監視に必要な情報を格納する共通テーブルを保持するメモリを備え、

前記複数台のサーバの全てに前記共通テーブルを参照して自サーバを監視する自己監視手段を設けるとともに、前記複数台のサーバのうち1台をマスターサーバとして設定し、該マスターサーバに前記共通テーブルを参照して他の全てのサーバを監視するサーバ監視手段を設け、

前記複数台のサーバの全てに設けられた自己監視手段による監視機能と前記マスターサーバに設けられたサーバ監視手段による監視機能を組み合わせることによって前記複数台のサーバの全てを総合的に監視するようにしたことを特徴とするサーバ監視システム。 - 請求項1記載のサーバ監視システムにおいて、

前記複数台のサーバの各々は、前記自己監視手段により障害を検知した場合、前記共通テーブルに予め登録されている指示に従い自己回復処理を実行した上で、その状況および結果を前記共通テーブルに予め登録されている管理者端末の管理者宛メールアドレスへメール送信し、該メールを受け取った管理者端末から各サーバ側へ送られるコマンドを含むメールを受信してメールに含まれるコマンドを解読して処理するメールチェック処理手段を有し、管理者端末から遠隔操作を可能にしたことを特徴とするサーバ監視システム。 - 請求項1記載のサーバ監視システムにおいて、

前記メールチェック処理手段は、件名または本文中に監視処理内容,パスワード,および1以上の監視対象サーバとコマンドが記述され、当該複数台のサーバに対して1つの共通のメールアドレス宛に送信されたメールを受信した場合に、該メールに記述された内容を前記共通テーブルに予め登録されているキーワードにより抽出して解読し、その解読結果に基づいて監視処理の実行あるいは不実行を決定するとともに、実行の場合に前記監視処理を実行する手段であることを特徴とするサーバ監視システム。 - 請求項3記載のサーバ監視システムにおいて、

前記複数台のサーバは、割込み機能を有し、該割込み機能により前記メールからの指示を優先して実行することを特徴とするサーバ監視システム。 - 請求項1から4のいずれかに記載のサーバ監視システムにおいて、

前記複数台のサーバのうち、前記マスターサーバ以外の1台のサーバをサブマスターサーバとして設定し、前記サブマスターサーバは、前記マスターサーバを監視し、前記マスターサーバに障害が発生した場合、前記マスターサーバに代わって他サーバの監視処理を継続する手段を有することを特徴とするサーバ監視システム。 - 請求項1から5のいずれかに記載のサーバ監視システムにおいて、

前記自己監視手段による監視の結果、障害が検出された場合、障害状況あるいは障害内容により該障害を複数の障害レベルに対応させ、該障害レベルに優先度を設けて処理を実行する手段を有することを特徴とするサーバ監視システム。 - 請求項6記載のサーバ監視システムにおいて、

前記監視の結果を送るメール送信先を前記障害レベルに応じて設定する手段を有することを特徴とするサーバ監視システム。 - コンピュータを、請求項1から7のいずれかに記載のサーバ監視システムにおける各手段として機能させるためのプログラム。

Priority Applications (1)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2008242645A JP4918696B2 (ja) | 2008-09-22 | 2008-09-22 | サーバ監視システムおよびそのためのプログラム |

Applications Claiming Priority (1)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2008242645A JP4918696B2 (ja) | 2008-09-22 | 2008-09-22 | サーバ監視システムおよびそのためのプログラム |

Publications (2)

| Publication Number | Publication Date |

|---|---|

| JP2010073117A true JP2010073117A (ja) | 2010-04-02 |

| JP4918696B2 JP4918696B2 (ja) | 2012-04-18 |

Family

ID=42204802

Family Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| JP2008242645A Active JP4918696B2 (ja) | 2008-09-22 | 2008-09-22 | サーバ監視システムおよびそのためのプログラム |

Country Status (1)

| Country | Link |

|---|---|

| JP (1) | JP4918696B2 (ja) |

Cited By (2)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JP2018173854A (ja) * | 2017-03-31 | 2018-11-08 | 日本電気株式会社 | 情報処理装置、コンピュータシステム、監視システム構築方法およびコンピュータプログラム |

| CN109445981A (zh) * | 2018-12-25 | 2019-03-08 | 中国电建集团成都勘测设计研究院有限公司 | 计算机运行状态监控装置 |

Citations (2)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JPH1049505A (ja) * | 1996-07-31 | 1998-02-20 | Katsumata Denki Seisakusho:Kk | 監視制御システムにおける冗長待機運転方法 |

| JP2002229870A (ja) * | 2001-02-02 | 2002-08-16 | E Brain Kk | サーバ障害監視システム |

-

2008

- 2008-09-22 JP JP2008242645A patent/JP4918696B2/ja active Active

Patent Citations (2)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JPH1049505A (ja) * | 1996-07-31 | 1998-02-20 | Katsumata Denki Seisakusho:Kk | 監視制御システムにおける冗長待機運転方法 |

| JP2002229870A (ja) * | 2001-02-02 | 2002-08-16 | E Brain Kk | サーバ障害監視システム |

Cited By (3)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JP2018173854A (ja) * | 2017-03-31 | 2018-11-08 | 日本電気株式会社 | 情報処理装置、コンピュータシステム、監視システム構築方法およびコンピュータプログラム |

| CN109445981A (zh) * | 2018-12-25 | 2019-03-08 | 中国电建集团成都勘测设计研究院有限公司 | 计算机运行状态监控装置 |

| CN109445981B (zh) * | 2018-12-25 | 2024-01-26 | 中国电建集团成都勘测设计研究院有限公司 | 计算机运行状态监控装置 |

Also Published As

| Publication number | Publication date |

|---|---|

| JP4918696B2 (ja) | 2012-04-18 |

Similar Documents

| Publication | Publication Date | Title |

|---|---|---|

| JP4809477B2 (ja) | 電子メールアドレスの検査 | |

| US8422642B2 (en) | Message system for conducting message | |

| JP6432127B2 (ja) | 通信装置、通信システム、通信方法及び通信プログラム | |

| US8135786B2 (en) | Message-based technique for sharing distribution list contents within electronic messaging systems | |

| JP4918696B2 (ja) | サーバ監視システムおよびそのためのプログラム | |

| US20100274891A1 (en) | Network monitoring system and method | |

| US20080313287A1 (en) | E-mail publishing of photos to photo albums | |

| JP7353076B2 (ja) | 会話関連データを収集する方法、コンピュータプログラム、コンピュータ機器及びサーバーシステム | |

| US20070239830A1 (en) | Method and apparatus for instant message notification and forwarding | |

| CN113988797A (zh) | 处理请求的方法及装置、存储介质及电子设备 | |

| JP5086820B2 (ja) | サービス管理方法とシステムおよびプログラム | |

| JPWO2008018115A1 (ja) | データ転送装置及び携帯端末装置及びデータ転送方法及びデータ転送プログラム | |

| US10382536B2 (en) | Device management apparatus | |

| CN111542131A (zh) | 信息处理系统、信息终端、显示设备、以及信息处理方法 | |

| JP7613086B2 (ja) | 情報処理装置及び情報処理プログラム | |

| JP2006011718A (ja) | エラー監視装置、エラー監視システム及びエラー処理方法 | |

| JP5120144B2 (ja) | 機密情報管理システム、機密情報管理方法、及びプログラム | |

| JP3920892B2 (ja) | 端末装置 | |

| JP5015044B2 (ja) | 情報処理システム、情報端末、および、プログラム | |

| US20240411768A1 (en) | Information processing system and log storage method for information processing system | |

| JP2013109411A (ja) | 情報処理装置、情報処理方法、プログラム | |

| JP2019185093A (ja) | メール監視装置および方法 | |

| JP4571159B2 (ja) | ネットワークのセキュリティ保護装置 | |

| JP2004086497A (ja) | 装置障害発生状況通知システム、及び障害発生状況通知装置 | |

| JP2007066051A (ja) | メールアドレス変更通知システム |

Legal Events

| Date | Code | Title | Description |

|---|---|---|---|

| RD02 | Notification of acceptance of power of attorney |

Free format text: JAPANESE INTERMEDIATE CODE: A7422 Effective date: 20110524 |

|

| A977 | Report on retrieval |

Free format text: JAPANESE INTERMEDIATE CODE: A971007 Effective date: 20110826 |

|

| A131 | Notification of reasons for refusal |

Free format text: JAPANESE INTERMEDIATE CODE: A131 Effective date: 20110920 |

|

| A521 | Request for written amendment filed |

Free format text: JAPANESE INTERMEDIATE CODE: A523 Effective date: 20111017 |

|

| TRDD | Decision of grant or rejection written | ||

| A01 | Written decision to grant a patent or to grant a registration (utility model) |

Free format text: JAPANESE INTERMEDIATE CODE: A01 Effective date: 20111213 |

|

| A01 | Written decision to grant a patent or to grant a registration (utility model) |

Free format text: JAPANESE INTERMEDIATE CODE: A01 |

|

| A711 | Notification of change in applicant |

Free format text: JAPANESE INTERMEDIATE CODE: A712 Effective date: 20111227 |

|

| A61 | First payment of annual fees (during grant procedure) |

Free format text: JAPANESE INTERMEDIATE CODE: A61 Effective date: 20120111 |

|

| R150 | Certificate of patent or registration of utility model |

Ref document number: 4918696 Country of ref document: JP Free format text: JAPANESE INTERMEDIATE CODE: R150 Free format text: JAPANESE INTERMEDIATE CODE: R150 |

|

| FPAY | Renewal fee payment (event date is renewal date of database) |

Free format text: PAYMENT UNTIL: 20150210 Year of fee payment: 3 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |