JP2010062652A - 共通鍵生成端末、鍵共有システム、共通鍵生成方法 - Google Patents

共通鍵生成端末、鍵共有システム、共通鍵生成方法 Download PDFInfo

- Publication number

- JP2010062652A JP2010062652A JP2008223719A JP2008223719A JP2010062652A JP 2010062652 A JP2010062652 A JP 2010062652A JP 2008223719 A JP2008223719 A JP 2008223719A JP 2008223719 A JP2008223719 A JP 2008223719A JP 2010062652 A JP2010062652 A JP 2010062652A

- Authority

- JP

- Japan

- Prior art keywords

- information

- key generation

- generation source

- unit

- source information

- Prior art date

- Legal status (The legal status is an assumption and is not a legal conclusion. Google has not performed a legal analysis and makes no representation as to the accuracy of the status listed.)

- Granted

Links

- 238000000034 method Methods 0.000 title claims abstract description 30

- 230000005540 biological transmission Effects 0.000 claims abstract description 47

- 230000004044 response Effects 0.000 claims description 52

- 238000012795 verification Methods 0.000 claims description 25

- 238000010586 diagram Methods 0.000 description 17

- 238000012545 processing Methods 0.000 description 14

- 101000650775 Boana raniceps Raniseptin-1 Proteins 0.000 description 13

- 238000004891 communication Methods 0.000 description 11

- 230000008569 process Effects 0.000 description 11

- 101100327819 Caenorhabditis elegans chl-1 gene Proteins 0.000 description 10

- 101000650776 Boana raniceps Raniseptin-2 Proteins 0.000 description 9

- 230000008859 change Effects 0.000 description 2

- 230000006870 function Effects 0.000 description 2

- 238000009434 installation Methods 0.000 description 2

- 238000012546 transfer Methods 0.000 description 2

- 230000008901 benefit Effects 0.000 description 1

- 238000012790 confirmation Methods 0.000 description 1

- 230000000881 depressing effect Effects 0.000 description 1

- 238000001514 detection method Methods 0.000 description 1

- 230000000694 effects Effects 0.000 description 1

- 238000005516 engineering process Methods 0.000 description 1

- 238000003825 pressing Methods 0.000 description 1

- 230000001360 synchronised effect Effects 0.000 description 1

- 230000007704 transition Effects 0.000 description 1

Images

Abstract

【解決手段】鍵生成源情報ranを複数取得する鍵生成源取得部と、鍵生成源情報ranのうち所定操作入力前後の所定時間幅tw内に鍵生成源取得部が取得したものを記録する記録部111と、他端末が送信する情報を受信する受信部131と、鍵生成源情報ranの少なくともいずれかに、受信部131が受信した情報と合致するものがあるか否かを検証する受信情報検証部117と、鍵生成源情報ranの少なくともいずれかを用いて他端末に送信する情報を生成する送信情報生成部と、送信情報生成部が生成した情報を他端末に送信する送信部130と、鍵生成源情報ranと合致すると受信情報検証部117が検証した情報と、鍵生成源情報ranを用いて送信情報生成部が生成した情報とに基づき共通鍵を生成する共通鍵生成部と、を備える。

【選択図】図1

Description

この場合、ユーザ操作にタイムラグが発生するので、ユーザ操作直後に受信した鍵生成源情報が2つの端末間で異なり、共有可能な鍵生成源情報を一意に決定することができない場合もあり得る。すると、結果的に2つの端末間で共通鍵を生成することができないことになる。

しかし、鍵情報そのものを無線信号で送信するため、第3者が容易に鍵情報を盗聴することができ、共通鍵暗号には不向きである。そのため、上記特許文献2では、非対称暗号方式を前提とし、公開鍵を無線配信することとしている。

そのため、操作入力を行うタイミングについて端末間のタイムラグがある場合でも、上記所定時間幅以内のタイムラグであれば吸収することができるので、共有可能な共通鍵を確実に生成することができる。

図1は、本発明の実施の形態1に係る鍵共有システムの構成図である。

本実施の形態1に係る鍵共有システムは、無線ノード100aおよび100b、鍵生成源情報配信装置200を有する。

鍵生成源情報とは、共通鍵を生成する基となる情報のことであり、例えば擬似乱数のシード、あるいは乱数そのものなどがこれに相当する。

無線ノード100の筐体外部には、表示灯105、スイッチ110が設けられている。また、無線ノード100は、他のノードと通信するための無線アンテナ104を備える。

ユーザはスイッチ110を操作することにより、無線ノード100に指示を行ったり、外部のイベントを通知したりする。

外部のイベントとは、無線ノードの外部に設置したセンサなどにより検出された外部事象を指す。例えば、無線ノードに外部接続した振動センサの値の変化を外部イベントとして無線ノードに通知する、などが考えられる。この場合、振動センサの値の変化によって、共通鍵の更新(再設定やリフレッシュ)が行われるような利用例が想定される。

表示灯105は、LED(Light Emitting Diode)などの表示手段で構成され、点灯により無線ノード100内部状態を外部に知らせる役割を果たす。例えば、チャレンジレスポンスに成功した、共通鍵の生成に成功したなどの無線ノード内部の処理経過を示す。これにより、ユーザは内部処理を肉眼確認できる。

鍵生成源情報配信装置200は、無線通信するための無線アンテナ204を備える。

鍵生成源情報配信装置200は、電源が投入されると、乱数や時刻情報などから構成される鍵生成源情報を所定時間間隔で無線配信する役割を有する。したがって、無線ノード100のようにスイッチや表示灯は必ずしも必要ない。

本発明では、鍵生成源情報をran(n)と表す。nは、鍵生成源情報の通番である。

無線ノード100は、スイッチ110、鍵生成源情報記録部111、一時記録メモリ112、記録テーブル113、共通秘密情報格納部114、ウインドウ時間タイマ115、レスポンス生成部116、チャレンジ検証部117、チャレンジ生成部118、ウインドウ時間設定部120、送信部130、受信部131を備える。

また、無線ノード100は、共通秘密情報格納部114が格納する秘密情報を用いて共通鍵を生成する共通鍵生成部(図示せず)を備える。

鍵生成源情報記録部111は、共通秘密情報格納部114とレスポンス生成部116に接続されている。

また、スイッチ110が押下されたとき、押下時刻の前後それぞれウインドウ時間tw分の幅内(即ち、時間2twの幅内)に記録した鍵生成源情報ran(n)を、記録テーブル113に移動する。詳細は後述の図5で改めて説明する。

本実施の形態1では、鍵生成源情報記録部111に記録された鍵生成源情報ran(n)と、チャレンジ検証部117が検証した鍵生成源情報の2つを、無線ノード100aと100bで共有する秘密情報とする。共有手法は、後述の図5〜図7で改めて説明する。

レスポンス生成部116は、生成したレスポンス情報を、送信部130を介してチャレンジ情報の送信元端末に送信する。

また、他の無線ノード100から受信したパケットの、送信アドレス、受信アドレス、コード番号を検査した後、鍵生成源情報記録部111、一時記録メモリ112、レスポンス生成部116、チャレンジ検証部117に、各部が受け取る信号を出力する。

また、「受信情報検証部」は、チャレンジ検証部117が相当する。

また、「送信情報生成部」は、レスポンス生成部116、チャレンジ生成部118が相当する。

次に、無線ノード100aと100bの間で共通鍵を共有する手順を説明する。

ユーザは、無線ノード100aのスイッチ110aを押下した後に、無線ノード100bのスイッチ110bを押下するものとする。

<事前の申し合わせ2>

ユーザが無線ノード100aと100bのスイッチ110を押下する時間差は、ウインドウ時間tw以内であるものとする。

無線ノード100aと100bが動作を始める時刻よりも前に、鍵生成源情報配信装置200が鍵生成源情報ran(n)を配信しているものとする。

無線ノード100aの受信部131aは、鍵生成源情報ran(n)を受信し、一時記録メモリ112aへ記録する動作を開始する(時刻t0)。

ユーザは、無線ノード100aのスイッチ110aを押下する(時刻t1)。ここではran(09)とran(10)の間にスイッチ110aを押下したものとする。

この時点では、一時記録メモリ112aには鍵生成源情報ran(09)までが記録されている。

鍵生成源情報記録部111aは、ユーザがスイッチ110aを押下した直後に受信部131aが受信した鍵生成源情報を記録する。図5の例では、ran(10)が鍵生成源情報記録部111aに記録される。

このran(10)は、以後の処理において、無線ノード100aが保持する秘密情報として取り扱われる。

ユーザは、無線ノード100aのスイッチ110aを押下してからウインドウ時間twが経過するまでの間に、無線ノード100bのスイッチ110bを押下する(時刻t2)。ここではran(11)とran(12)の間にスイッチ110bを押下したものとする。

この時点では、一時記録メモリ112bには鍵生成源情報ran(11)までが記録されている。

鍵生成源情報記録部111bは、ユーザがスイッチ110bを押下した直後に受信部131bが受信した鍵生成源情報を記録する。図5の例では、ran(12)が鍵生成源情報記録部111bに記録される。

このran(12)は、以後の処理において、無線ノード100bが保持する秘密情報として取り扱われる。

各無線ノードのウインドウ時間タイマ115は、ステップS502とS503それぞれのユーザ操作からウインドウ時間twが経過したか否かを検査する。

時刻t1からウインドウ時間tw経過後(時刻t3)、一時記録メモリ112aは、ユーザがスイッチ110aを押下した時刻t1前後のウインドウ時間tw幅内に記録した鍵生成源情報ran(n)を、記録テーブル113aに移行する。

図5の例では、ran(07)〜ran(12)が該当する。このときの記録テーブル113aの内容は、後述の図8で改めて示す。

時刻t2からウインドウ時間tw経過後(時刻t4)、一時記録メモリ112bは、ユーザがスイッチ110bを押下した時刻t2前後のウインドウ時間tw幅内に記録した鍵生成源情報ran(n)を、記録テーブル113bに移行する。

図5の例では、ran(09)〜ran(14)が該当する。このときの記録テーブル113bの内容は、後述の図9で改めて示す。

無線ノード100aは、時刻t3からさらに少なくともウインドウ時間twを経過するまで待機する。

次に、チャレンジ生成部118aは、送信部130aを介して、任意のチャレンジ情報chl_1をブロードキャストする。

ブロードキャストを行うのは、無線ノード100aが無線ノード100bの存在を知らない可能性があることによる。即ち、共通の秘密情報を所望する全ての無線ノードにチャレンジ情報chl_1を配布することを意図したものである。このときのパケット形式は後述の図10で改めて説明する。

無線ノード100bの受信部131bがチャレンジ情報chl_1を受信した場合、レスポンス生成部116bは、レスポンス情報rsp_1を生成し、送信部130bを介して無線ノード100aに送信する。

レスポンス生成部116bは、受信したチャレンジ情報chl_1と、無線ノード100bの鍵生成源情報記録部111bに記録されている鍵生成源情報ran(12)とを規定演算式Fに適用して、下記式のようにレスポンス情報rsp_1を生成する。

rsp_1=F(chl_1,ran(12))

このときのパケット形式は、後述の図11で改めて説明する。

また、無線ノード100bは、チャレンジ情報のパケットに含まれる無線ノード100aの番号を、適当なメモリ等に記録しておく。

無線ノード100aの受信部131aがレスポンス情報rsp_1を受信すると、チャレンジ検証部117aは、記録テーブル113aの中に、レスポンス情報rsp_1と合致する鍵生成源情報ran(n)が記録されているか否かを検証する。

具体的には、ステップS508で説明した規定の演算式と同じ演算式Fを用いて、F(chl_1,ran(07))〜F(chl_1,ran(12))の値を計算し、rsp_1と一致するものがあるか否かを検索する。

ここでは、F(chl_1,ran(12))がrsp_1と一致するので、ran(12)と無線ノード100bの番号を一時的に適当なメモリ等へ記録しておく。

もし、記録テーブル113aの中に、上述の演算によってレスポンス情報rsp_1と合致する鍵生成源情報ran(n)が記録されていなかったときは、無線ノード100aと100bは秘密情報を共有することができなかったとみなし、以後の処理を中断する。

本ステップにより、無線ノード100bがステップS503で秘密情報として記録した鍵生成源情報ran(12)が、無線ノード100aと無線ノード100bの間で共有される。

無線ノード100bは、時刻t4からさらに少なくともウインドウ時間tw経過するまで待機する。

次に、チャレンジ生成部118bは、送信部130bを介して、任意のチャレンジ情報chl_2をブロードキャストする。

本ステップの趣旨は、ステップS507と同様である。

無線ノード100aの受信部131aがチャレンジ情報chl_2を受信した場合、レスポンス生成部116aは、レスポンス情報rsp_2を生成し、送信部130aを介して無線ノード100bに送信する。

レスポンス生成部116aは、受信したチャレンジ情報chl_2と、無線ノード100aの鍵生成源情報記録部111aに記録されている鍵生成源情報ran(10)とを規定演算式Fに適用して、下記式のようにレスポンス情報rsp_2を生成する。

rsp_2=F(chl_2,ran(10))

また、無線ノード100aは、チャレンジ情報のパケットに含まれる無線ノード100bの番号を、適当なメモリ等に記録しておく。

無線ノード100bの受信部131bがレスポンス情報rsp_2を受信すると、チャレンジ検証部117bは、記録テーブル113bの中に、レスポンス情報rsp_2と合致する鍵生成源情報ran(n)が記録されているか否かを検証する。

具体的には、ステップS508で説明した規定の演算式と同じ演算式Fを用いて、F(chl_2,ran(09))〜F(chl_2,ran(14))の値を計算し、rsp_2と一致するものがあるか否かを検索する。

ここでは、F(chl_2,ran(10))がrsp_2と一致するので、ran(10)と無線ノード100aの番号を一時的に適当なメモリ等へ記録しておく。

もし、記録テーブル113bの中に、上述の演算によってレスポンス情報rsp_2と合致する鍵生成源情報ran(n)が記録されていなかったときは、無線ノード100aと100bは秘密情報を共有することができなかったとみなし、以後の処理を中断する。

本ステップにより、無線ノード100aがステップS502で秘密情報として記録した鍵生成源情報ran(10)が、無線ノード100aと無線ノード100bの間で共有される。

無線ノード100aと100bのチャレンジ検証部117は、チャレンジ情報受信時とレスポンス検証時それぞれでパケットから抽出した相手方ノード番号が相互に一致するか否かを確認する。

一致したことが確認できればステップS514へ進み、一致が確認できなければ、無線ノード100aと100bは秘密情報を共有することができなかったとみなし、以後の処理を中断する。

以上のステップにより、無線ノード100aと100bは、互いのノード番号を共有したことになる。

さらには、無線ノード100aは無線ノード100bが秘密情報として保持する鍵生成源情報ran(12)を特定し、無線ノード100bは無線ノード100aが秘密情報として保持する鍵生成源情報ran(10)を特定したことになる。

したがって、無線ノード100aと100bの間で、互いのノード番号、鍵生成源情報ran(10)、鍵生成源情報ran(12)が共有されたことになる。

これらは無線ノード100aと100bの間で共有する秘密情報として、共通秘密情報格納部114に格納される。以後、各無線ノードの共通鍵生成部は、この秘密情報を用いて共通鍵を生成する。

これにより、共有する秘密情報を用いて共通鍵を生成することになるので、各端末では同一の共通鍵を生成することができ、共通鍵そのものを無線送信することなく安全にノード間で共有することができるのである。

両図の対応関係を表すため、同じ処理には同じステップ番号を付した。図5のステップを図6において複数のステップで表す場合は、図6のステップ番号に補助番号を添えた。

図6の処理フローの内容は、図5の各ステップと同様である。

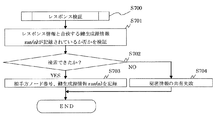

無線ノード100aの受信部131aがレスポンス情報rsp_1を受信すると、本処理フローが開始される。

(S701)

チャレンジ検証部117aは、記録テーブル113aの中に、レスポンス情報rsp_1と合致する鍵生成源情報ran(n)が記録されているか否かを検証する。

具体的には、ステップS508で説明した規定の演算式と同じ演算式Fを用いて、F(chl_1,ran(07))〜F(chl_1,ran(12))の値を計算し、rsp_1と一致するものがあるか否かを検索する。

rsp_1と一致するものを検索できればステップS703へ進み、検索できなければステップS704へ進む。

(S703)

チャレンジ検証部117aは、検索した鍵生成源情報(ここではran(12))と無線ノード100bの番号を一時的に適当なメモリ等へ記録しておく。

(S704)

チャレンジ検証部117aは、以後の処理を中断する。

チャレンジ情報パケットは、送信アドレス部、受信アドレス部、データ部を有する。

送信アドレス部には、チャレンジ情報パケットの送信元ノード番号が格納される。

受信アドレス部には、ブロードキャストパケットである旨を示す値が格納される。

データ部には、チャレンジ生成部118が生成したチャレンジ情報が格納される。

レスポンス情報パケットは、送信アドレス部、受信アドレス部、データ部を有する。

送信アドレス部には、レスポンス情報パケットの送信元ノード番号が格納される。

受信アドレス部には、レスポンス情報パケットの送信先ノード番号が格納される。

データ部には、レスポンス生成部116が生成したレスポンス情報が格納される。

各記憶手段がデータを出力する際には、各記憶手段自体がデータ出力機能を備えていてもよいし、他の機能部やその他の演算装置などが各記憶手段にアクセスし、データを読み取るようにしてもよい。

そのため、ユーザ操作にタイムラグがあっても、各無線ノード100で、鍵生成源情報ran(n)を秘密情報として共有することができる。

これにより、ユーザは厳密に時刻を同期させることなく、特段の注意を払わずに操作を行うことができるので、共通鍵を簡易かつ安全に共有することができる。

これにより、演算式Fを共有している前提の下、鍵生成源情報記録部111が記録している鍵生成源情報を、安全に他の無線ノードに送信することができる。

したがって、共通鍵が無線ネットワーク内に流れることがないので、公開鍵暗号方式を用いる必要はなく、安全に共通鍵を無線ノード間で共有することができる。

さらには、共通鍵暗号は一般に公開鍵暗号よりも演算負荷が少ないので、共通鍵を安全に共有する利点をさらに高めることができる。

例えば、2つの無線ノード100が離れて設置されている場合、1人のユーザが双方の無線ノード100の操作を行うと、ユーザ操作に伴う移動時間に起因して、必然的にユーザ操作のタイムラグが大きくなる。

このような場合は、設置状況に合わせたタイムラグを許容するように、ウインドウ時間twを大きく設定するとよい。

実施の形態1では、無線ノード100aのスイッチ110aを先に押下する例を説明したが、押下する順番は無線ノード100bが先でもよい。本実施の形態2では、このときの動作について説明する。

図12の動作シーケンスは、図5と同様である。図12の例では、各無線ノード100において行われたユーザ操作の直後に受信した鍵生成源情報、ここではran(08)とran(10)が、無線ノード間で共有されることになる。

実施の形態1〜2では、ユーザ操作直後に受信した鍵生成源情報ran(n)を鍵生成源情報記録部111に記録することを説明したが、これに限られず、例えばユーザ操作直前に受信した鍵生成源情報ran(n)を鍵生成源情報記録部111に記録するようにしてもよい。

図5の例では、ran(09)とran(11)が、鍵生成源情報記録部111に記録されることになる。

また、これ以外にも、ユーザ操作を契機として記録する鍵生成源情報ran(n)を確定できるのであれば、ユーザ操作の直前や直後以外に受信した鍵生成源情報ran(n)を鍵生成源情報記録部111に記録するようにしてもよい。

以上の実施の形態1〜3では、鍵生成源情報ran(n)は、鍵生成源情報配信装置200が配信することとしたが、各無線ノードのいずれかが鍵生成源情報ran(n)を配信する機能を備えていてもよい。

例えば、鍵生成源情報配信装置200が鍵生成源情報ran(n)の一次配信元となり、これを受信した各無線ノードが他の無線ノードに鍵生成源情報ran(n)を転送する、といった形態が考えられる。

以上の実施の形態1〜4では、鍵生成源情報配信装置200と各無線ノード100は同一の周波数を用いて無線通信を行うことを想定したが、これに限る必要はなく、各無線ノード100が共通に受信することのできる無線信号を用いればよい。

例えば、電波時計が受信する時計情報を含む標準電波を用いることができる。

この場合、各無線ノード100は、標準電波を受信する標準電波受信部と、無線ノード100間で無線通信を行う送信部130および受信部131とを、ともに備えることになる。

以上の実施の形態1〜5では、各無線ノード100間で共有する鍵生成源情報を特定する手法として、チャレンジ/レスポンス方式を用いたが、これに限る必要はなく、その他の方式を用いて鍵生成源情報を共有することもできる。

以上の実施の形態1〜6では、各無線ノード100は、鍵生成源情報ran(n)は鍵生成源情報配信装置200から受信することを説明したが、無線ノード100自身が鍵生成源情報ran(n)を生成し、これを各無線ノード100間で同期させる手段を各無線ノード100が備えるようにしてもよい。

以上の実施の形態1〜7において、無線ノード100は無線通信を行う送信部130と受信部131を備えることを説明したが、同様の手法を有線通信に用いることもできる。

また、送信部130と受信部131をノード100から切り離して外部装置に設け、ノード100は共通鍵共有に係る処理のみを行って、その外部装置を介して他ノードと各情報を送受信するように構成してもよい。

Claims (9)

- 共通鍵暗号に用いる共通鍵を生成する端末であって、

前記共通鍵を生成する基となる鍵生成源情報を複数取得する鍵生成源取得部と、

操作入力を受け付ける操作部と、

前記鍵生成源情報のうち前記操作部が所定操作入力を受け付けた時点を基準とする所定時間幅内に前記鍵生成源取得部が取得したものを記録する記録部と、

他端末が送信する情報を受信する受信部と、

前記記録部が記録している鍵生成源情報の少なくともいずれかに、前記受信部が受信した情報と合致するものがあるか否かを検証する受信情報検証部と、

前記記録部が記録している鍵生成源情報の少なくともいずれかを用いて前記他端末に送信する情報を生成する送信情報生成部と、

前記送信情報生成部が生成した情報を前記他端末に送信する送信部と、

前記記録部に記録されている鍵生成源情報と合致すると前記受信情報検証部が検証した情報と、前記記録部に記録されている鍵生成源情報を用いて前記送信情報生成部が生成した情報とに基づき前記共通鍵を生成する共通鍵生成部と、

を備えることを特徴とする共通鍵生成端末。 - 前記送信情報生成部は任意の第1チャレンジ情報を生成し、

前記受信情報検証部は、

前記受信部が受信した情報が、

前記記録部に記録されている鍵生成源情報と前記第1チャレンジ情報を所定演算式に適用して得られる情報と一致するか否かにより、

前記検証を実行する

ことを特徴とする請求項1記載の共通鍵生成端末。 - 前記受信部は、

前記他端末が送信する任意の第2チャレンジ情報を受信し、

前記送信情報生成部は、

前記第2チャレンジ情報と前記記録部に記録されている鍵生成源情報を前記所定演算式に適用して前記第2チャレンジ情報に対するレスポンス情報を生成する

ことを特徴とする請求項2記載の共通鍵生成端末。 - 前記送信部および前記受信部は、前記他端末と無線により通信する

ことを特徴とする請求項1ないし請求項3のいずれかに記載の共通鍵生成端末。 - 前記鍵生成源情報を他端末に配信する手段を備えた

ことを特徴とする請求項1ないし請求項4のいずれかに記載の共通鍵生成端末。 - 複数の前記鍵生成源情報を自ら生成する手段と、

その複数の鍵生成源情報を他端末との間で共有する手段と、

を備えることを特徴とする請求項1ないし請求項4のいずれかに記載の共通鍵生成端末。 - 請求項1ないし請求項4のいずれかに記載の複数の共通鍵生成端末と、

前記鍵生成源情報を各前記共通鍵生成端末に配信する鍵生成源情報配信装置と、

を有することを特徴とする鍵共有システム。 - 請求項5または請求項6記載の共通鍵生成端末を複数有する

ことを特徴とする鍵共有システム。 - 共通鍵暗号に用いる共通鍵を生成する方法であって、

前記共通鍵を生成する基となる鍵生成源情報を複数取得する鍵生成源取得ステップと、

操作入力を受け付ける操作ステップと、

前記鍵生成源情報のうち前記操作ステップで所定操作入力を受け付けた時点を基準とする所定時間幅内に前記鍵生成源取得ステップで取得したものを記録する記録ステップと、

他端末が送信する情報を受信する受信ステップと、

前記記録ステップで記録した鍵生成源情報の少なくともいずれかに、前記受信ステップで受信した情報と合致するものがあるか否かを検証する受信情報検証ステップと、

前記記録ステップで記録した鍵生成源情報の少なくともいずれかを用いて前記他端末に送信する情報を生成する送信情報生成ステップと、

前記送信情報生成ステップで生成した情報を前記他端末に送信する送信ステップと、

前記記録ステップで記録した鍵生成源情報と合致すると前記受信情報検証ステップで検証した情報と、前記記録ステップで記録した鍵生成源情報を用いて前記送信情報生成ステップで生成した情報とに基づき前記共通鍵を生成する共通鍵生成ステップと、

を有することを特徴とする共通鍵生成方法。

Priority Applications (1)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2008223719A JP5251366B2 (ja) | 2008-09-01 | 2008-09-01 | 共通鍵生成端末、鍵共有システム、共通鍵生成方法 |

Applications Claiming Priority (1)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2008223719A JP5251366B2 (ja) | 2008-09-01 | 2008-09-01 | 共通鍵生成端末、鍵共有システム、共通鍵生成方法 |

Publications (2)

| Publication Number | Publication Date |

|---|---|

| JP2010062652A true JP2010062652A (ja) | 2010-03-18 |

| JP5251366B2 JP5251366B2 (ja) | 2013-07-31 |

Family

ID=42189021

Family Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| JP2008223719A Expired - Fee Related JP5251366B2 (ja) | 2008-09-01 | 2008-09-01 | 共通鍵生成端末、鍵共有システム、共通鍵生成方法 |

Country Status (1)

| Country | Link |

|---|---|

| JP (1) | JP5251366B2 (ja) |

Cited By (2)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JP2016507196A (ja) * | 2013-02-07 | 2016-03-07 | クアルコム,インコーポレイテッド | 認証および鍵交換のための方法およびデバイス |

| JP2023082113A (ja) * | 2015-09-15 | 2023-06-13 | グローバル リスク アドバイザーズ | 共振暗号化のためのデバイス及び方法 |

Citations (4)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JP2007235516A (ja) * | 2006-03-01 | 2007-09-13 | Oki Electric Ind Co Ltd | 重要情報伝送システム,重要情報送信装置,重要情報送信方法,重要情報受信装置,重要情報受信方法,中継装置,中継方法,およびそのプログラム |

| JP2008259159A (ja) * | 2007-03-12 | 2008-10-23 | Matsushita Electric Ind Co Ltd | 携帯無線装置、無線認証システム、無線認証制御方法、及びそのプログラム |

| JP2009284041A (ja) * | 2008-05-20 | 2009-12-03 | Oki Electric Ind Co Ltd | 共通鍵生成方法、共通鍵生成システム及び共通鍵生成システムにおける親機並びに子機 |

| JP2010050958A (ja) * | 2008-07-23 | 2010-03-04 | Oki Electric Ind Co Ltd | 送信端末、受信端末、通信端末および情報配信システム |

-

2008

- 2008-09-01 JP JP2008223719A patent/JP5251366B2/ja not_active Expired - Fee Related

Patent Citations (4)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JP2007235516A (ja) * | 2006-03-01 | 2007-09-13 | Oki Electric Ind Co Ltd | 重要情報伝送システム,重要情報送信装置,重要情報送信方法,重要情報受信装置,重要情報受信方法,中継装置,中継方法,およびそのプログラム |

| JP2008259159A (ja) * | 2007-03-12 | 2008-10-23 | Matsushita Electric Ind Co Ltd | 携帯無線装置、無線認証システム、無線認証制御方法、及びそのプログラム |

| JP2009284041A (ja) * | 2008-05-20 | 2009-12-03 | Oki Electric Ind Co Ltd | 共通鍵生成方法、共通鍵生成システム及び共通鍵生成システムにおける親機並びに子機 |

| JP2010050958A (ja) * | 2008-07-23 | 2010-03-04 | Oki Electric Ind Co Ltd | 送信端末、受信端末、通信端末および情報配信システム |

Cited By (3)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JP2016507196A (ja) * | 2013-02-07 | 2016-03-07 | クアルコム,インコーポレイテッド | 認証および鍵交換のための方法およびデバイス |

| JP2023082113A (ja) * | 2015-09-15 | 2023-06-13 | グローバル リスク アドバイザーズ | 共振暗号化のためのデバイス及び方法 |

| JP7743461B2 (ja) | 2015-09-15 | 2025-09-24 | クリプト,インコーポレイテッド | 共振暗号化のためのデバイス及び方法 |

Also Published As

| Publication number | Publication date |

|---|---|

| JP5251366B2 (ja) | 2013-07-31 |

Similar Documents

| Publication | Publication Date | Title |

|---|---|---|

| US8285994B2 (en) | Two-way authentication between two communication endpoints using a one-way out-of-band (OOB) channel | |

| JP6736285B2 (ja) | 通信保護を備えた聴覚装置および関連する方法 | |

| RU2015118109A (ru) | Система беспроводной связи | |

| US9301138B2 (en) | Wireless communication apparatus, recording medium, and method | |

| KR20150035971A (ko) | 사물인터넷에서 스마트 디바이스 또는 스마트 센서와 네트워크 게이트웨이 사이의 안전한 데이터 전달을 위한 통신 프로토콜 | |

| CN104661219B (zh) | 一种无线设备的通讯方法、无线设备和服务器 | |

| WO2017003337A1 (en) | Bluetooth low energy address resolving | |

| US8190891B2 (en) | Receiver, transmitter and communication control program | |

| RU2008141296A (ru) | Устройство и способ быстрого доступа в системе беспроводной связи | |

| WO2007026745A1 (ja) | 無線機器監視システム | |

| JP6807153B2 (ja) | セキュアな聴覚装置の通信のための装置および関係する方法 | |

| CN110035058B (zh) | 资源请求方法、设备及存储介质 | |

| CN111788836B (zh) | 数据传输的方法和ble设备 | |

| CN106416118A (zh) | 用于安全网络通信的基于混沌的同步 | |

| WO2021103772A1 (zh) | 数据传输方法和装置 | |

| JP4759373B2 (ja) | 通信装置及び通信方法、並びにコンピュータプログラム | |

| JP5251366B2 (ja) | 共通鍵生成端末、鍵共有システム、共通鍵生成方法 | |

| JP6426581B2 (ja) | 無線システム、基地局装置、端末装置および識別情報報知方法 | |

| JP2017028457A (ja) | 通信装置、通信方法及びプログラム | |

| KR20110058067A (ko) | 이동통신망을 이용한 싱크 인증 시스템 및 방법 | |

| JP4793405B2 (ja) | 共通鍵生成方法、共通鍵生成システム及び共通鍵生成システムにおける親機並びに子機 | |

| JP2007088727A (ja) | デバイス、無線lan設定システムおよび無線lan設定方法 | |

| JP6804026B2 (ja) | 暗号化通信システム | |

| US9979539B2 (en) | Method and system of authenticating a network device in a location based verification framework | |

| JP6163880B2 (ja) | 通信装置、通信システム及び通信方法 |

Legal Events

| Date | Code | Title | Description |

|---|---|---|---|

| A621 | Written request for application examination |

Free format text: JAPANESE INTERMEDIATE CODE: A621 Effective date: 20110519 |

|

| A977 | Report on retrieval |

Free format text: JAPANESE INTERMEDIATE CODE: A971007 Effective date: 20121214 |

|

| A131 | Notification of reasons for refusal |

Free format text: JAPANESE INTERMEDIATE CODE: A131 Effective date: 20121218 |

|

| A521 | Written amendment |

Free format text: JAPANESE INTERMEDIATE CODE: A523 Effective date: 20130213 |

|

| TRDD | Decision of grant or rejection written | ||

| A01 | Written decision to grant a patent or to grant a registration (utility model) |

Free format text: JAPANESE INTERMEDIATE CODE: A01 Effective date: 20130319 |

|

| A61 | First payment of annual fees (during grant procedure) |

Free format text: JAPANESE INTERMEDIATE CODE: A61 Effective date: 20130401 |

|

| R150 | Certificate of patent or registration of utility model |

Ref document number: 5251366 Country of ref document: JP Free format text: JAPANESE INTERMEDIATE CODE: R150 Free format text: JAPANESE INTERMEDIATE CODE: R150 |

|

| FPAY | Renewal fee payment (event date is renewal date of database) |

Free format text: PAYMENT UNTIL: 20160426 Year of fee payment: 3 |

|

| LAPS | Cancellation because of no payment of annual fees |