JP2010004516A - 暗号鍵および証明書の配備および配付の自動妥当性検査および実行のためのシステムおよび方法 - Google Patents

暗号鍵および証明書の配備および配付の自動妥当性検査および実行のためのシステムおよび方法 Download PDFInfo

- Publication number

- JP2010004516A JP2010004516A JP2008267996A JP2008267996A JP2010004516A JP 2010004516 A JP2010004516 A JP 2010004516A JP 2008267996 A JP2008267996 A JP 2008267996A JP 2008267996 A JP2008267996 A JP 2008267996A JP 2010004516 A JP2010004516 A JP 2010004516A

- Authority

- JP

- Japan

- Prior art keywords

- key

- deployment

- keys

- points

- distribution

- Prior art date

- Legal status (The legal status is an assumption and is not a legal conclusion. Google has not performed a legal analysis and makes no representation as to the accuracy of the status listed.)

- Granted

Links

- 238000000034 method Methods 0.000 title claims abstract description 49

- 238000010200 validation analysis Methods 0.000 title claims abstract description 17

- 239000011159 matrix material Substances 0.000 claims abstract description 53

- 238000013507 mapping Methods 0.000 claims abstract description 20

- 238000004590 computer program Methods 0.000 claims description 19

- 230000008859 change Effects 0.000 claims description 7

- 238000004422 calculation algorithm Methods 0.000 claims description 5

- 238000012986 modification Methods 0.000 claims description 5

- 230000004048 modification Effects 0.000 claims description 5

- 238000004891 communication Methods 0.000 claims description 3

- 238000012545 processing Methods 0.000 claims description 3

- 230000005055 memory storage Effects 0.000 claims description 2

- 238000007726 management method Methods 0.000 description 30

- 235000019796 monopotassium phosphate Nutrition 0.000 description 13

- 230000008569 process Effects 0.000 description 8

- VKLOPQHLJNFYKK-UHFFFAOYSA-N 3-dodecylsulfanylpropanoic acid Chemical compound CCCCCCCCCCCCSCCC(O)=O VKLOPQHLJNFYKK-UHFFFAOYSA-N 0.000 description 6

- 230000006870 function Effects 0.000 description 5

- 230000009471 action Effects 0.000 description 4

- 238000010586 diagram Methods 0.000 description 4

- 238000012795 verification Methods 0.000 description 4

- 238000007792 addition Methods 0.000 description 3

- 239000000203 mixture Substances 0.000 description 3

- 239000003795 chemical substances by application Substances 0.000 description 2

- 238000012217 deletion Methods 0.000 description 2

- 230000037430 deletion Effects 0.000 description 2

- 230000003993 interaction Effects 0.000 description 2

- 239000000463 material Substances 0.000 description 2

- 238000012550 audit Methods 0.000 description 1

- 230000008901 benefit Effects 0.000 description 1

- 230000005540 biological transmission Effects 0.000 description 1

- 238000004364 calculation method Methods 0.000 description 1

- 230000007812 deficiency Effects 0.000 description 1

- 238000005315 distribution function Methods 0.000 description 1

- 230000000694 effects Effects 0.000 description 1

- 230000005670 electromagnetic radiation Effects 0.000 description 1

- 238000009472 formulation Methods 0.000 description 1

- 230000008676 import Effects 0.000 description 1

- 238000009434 installation Methods 0.000 description 1

- 239000004973 liquid crystal related substance Substances 0.000 description 1

- 238000012423 maintenance Methods 0.000 description 1

- 230000003287 optical effect Effects 0.000 description 1

- 239000013307 optical fiber Substances 0.000 description 1

- 238000011084 recovery Methods 0.000 description 1

- 230000001105 regulatory effect Effects 0.000 description 1

- VEMKTZHHVJILDY-UHFFFAOYSA-N resmethrin Chemical compound CC1(C)C(C=C(C)C)C1C(=O)OCC1=COC(CC=2C=CC=CC=2)=C1 VEMKTZHHVJILDY-UHFFFAOYSA-N 0.000 description 1

- 238000012552 review Methods 0.000 description 1

- 230000003068 static effect Effects 0.000 description 1

- 238000012384 transportation and delivery Methods 0.000 description 1

- 238000012800 visualization Methods 0.000 description 1

Images

Classifications

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/08—Key distribution or management, e.g. generation, sharing or updating, of cryptographic keys or passwords

- H04L9/0816—Key establishment, i.e. cryptographic processes or cryptographic protocols whereby a shared secret becomes available to two or more parties, for subsequent use

- H04L9/0819—Key transport or distribution, i.e. key establishment techniques where one party creates or otherwise obtains a secret value, and securely transfers it to the other(s)

- H04L9/083—Key transport or distribution, i.e. key establishment techniques where one party creates or otherwise obtains a secret value, and securely transfers it to the other(s) involving central third party, e.g. key distribution center [KDC] or trusted third party [TTP]

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/08—Key distribution or management, e.g. generation, sharing or updating, of cryptographic keys or passwords

- H04L9/0891—Revocation or update of secret information, e.g. encryption key update or rekeying

Landscapes

- Engineering & Computer Science (AREA)

- Computer Security & Cryptography (AREA)

- Computer Networks & Wireless Communication (AREA)

- Signal Processing (AREA)

- Storage Device Security (AREA)

Abstract

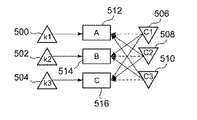

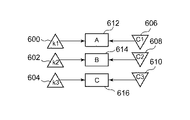

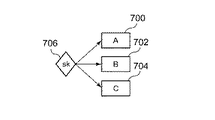

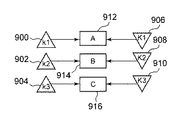

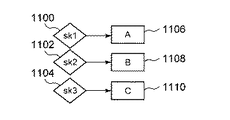

【解決手段】 暗号鍵および証明書の配備および配付の自動妥当性検査および実行のための方法は、1つまたは複数の鍵を提供するステップと、1つまたは複数の鍵配備ポイントを提供するステップと、1つまたは複数の鍵配備ポイントのそれぞれに対して配布すべき1つまたは複数の鍵のそれぞれの行列またはパターン・マッピングに基づいて自動的に1つまたは複数の鍵を1つまたは複数の鍵配備ポイントに配布するステップとを含む。

【選択図】 図1

Description

M:CKE[ ]→KDPE[ ] 式1

ここで、CKEは、{K,KS,C,CS,K|C,(K|C)S}の集合内からのものであり、KDPEは、{KDP,KDPS}の集合内からのものである。

●提案された変更(たとえば、管理者による)を鍵配布ポリシーと対照して妥当性検査し、準拠している場合、その変更を受け入れる。

●新しい配備表現と元の配備表現を比較し、結果として得られる配備アクションを識別する(たとえば、KDPから鍵/鍵集合を除去するかまたはKDPに鍵/鍵集合を追加する)。

1.所望の配備ソースと現在の配備ソースの和集合(union)を作成する。

2.所望の配備宛先と現在の配備宛先の和集合を作成する。

3.それぞれの新しい項目に0を充填し、和集合に応じて所望の配備行列と現在の配備行列を拡張する。

4.所望の拡張行列から現在の拡張配備行列を減算することによりデルタ行列を求める。結果として得られるデルタ行列は「1,0,−1」という値の行列であり、「それを正しいものにする(make it right)」ために必要な「追加、変更なし、削除」動作を示す。i番目の行とj番目の列においてデルタ行列内に1がある場合、システムはj番目のKDP(またはKDP集合)に「i番目の鍵/鍵集合を追加する(add i-th key/keyset)」コマンドを発行し、s番目の行とk番目の列に−1があるたびに、システムはk番目のKDP(またはKDP集合)に「s番目の鍵/鍵集合を削除する(delete s-th key/keyset)」コマンドを発行する。

配備が新たに作成された場合、元の配備ソース、配備宛先、および配備行列が空の場合でも上記の手順が適用される。

a){鍵1,鍵2,鍵3}である、現在の配備ソースと所望の配備ソースの和集合を計算する。

b){KDP1,KDP2,KDP3,KDP4}である、現在の配備宛先と所望の配備宛先の和集合を計算する。

c)2つの和集合の集合に基づいて、拡張された現在の配備行列と所望の配備行列をそれぞれ以下のように求める。

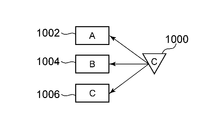

102 Webサーバ(KDP)

104 Webサーバ(KDP)

106 Webサーバ(KDP)

Claims (25)

- 暗号鍵および証明書の配備および配付の自動妥当性検査および実行を実装するための方法であって、

1つまたは複数の鍵を提供するか、あるいは配備中にオンデマンドで1つまたは複数の鍵を自動的に生成するステップと、

1つまたは複数の鍵配備ポイントを提供するステップと、

前記1つまたは複数の鍵配備ポイントのそれぞれに対して配布すべき前記1つまたは複数の鍵のそれぞれのパターン・ベース・マッピングに基づいて自動的に前記1つまたは複数の鍵を前記1つまたは複数の鍵配備ポイントに配布するステップと、

を含む方法。 - 前記1つまたは複数の鍵のうちの特定の鍵に証明書が添付される、請求項1に記載の方法。

- 前記1つまたは複数の鍵配備ポイントのそれぞれに対して配布すべき前記1つまたは複数の鍵のそれぞれのマッピングが、前記1つまたは複数の鍵のそれぞれが前記1つまたは複数の鍵配備ポイントのいずれにマッピングされるかを示す行列を作成することを含む、請求項1に記載の方法。

- 自動的に前記1つまたは複数の鍵を前記1つまたは複数の鍵配備ポイントに配布する前記ステップが1つまたは複数の配備パターンを使用して実行され、それぞれの配備が、配備ソースと、配備宛先と、前記1つまたは複数の鍵配備ポイントへの前記1つまたは複数の鍵の前記配布の配備要件を表す前記配備パターンとを含む、請求項1に記載の方法。

- 前記配備パターンが、共通共用、共通固有、秘密および公開鍵共用、秘密および公開鍵固有、秘密共用、公開共用、秘密固有公開共用を含むグループからのものである、請求項4に記載の方法。

- 前記配備パターンのうちの既存のものに新しい配備パターンを追加できるか、または前記配備パターンのうちの既存のものの合成により新しい配備パターンを作成できる、請求項4に記載の方法。

- 前記1つまたは複数の鍵配備ポイントへの前記1つまたは複数の鍵の前記配布を1つまたは複数のルールと対照して妥当性検査するステップをさらに含む、請求項1に記載の方法。

- 鍵配備ポイントで検出されるものが前記鍵配備ポイント内にあると期待または想定されるものであることを検証するためのチェック機能として前記配備行列を使用して、前記1つまたは複数の鍵の前記配布を妥当性検査するステップをさらに含む、請求項3に記載の方法。

- 前記1つまたは複数の鍵のうちの少なくとも1つを修正することによるか、前記1つまたは複数の鍵配備ポイントのうちの少なくとも1つを修正することによるか、あるいは前記1つまたは複数の鍵配備ポイントのそれぞれに対して配布すべき前記1つまたは複数の鍵のそれぞれの前記マッピングを修正することによるか、もしくはこれらの修正の組み合わせにより、前記1つまたは複数の鍵配備ポイントへの前記1つまたは複数の鍵の前記配布を修正するステップをさらに含む、請求項1に記載の方法。

- 配備行列のデルタ計算のアルゴリズムを使用して、ポリシーの変更後または管理者による変更後に適切な前記鍵または証明書あるいはその両方により前記鍵配備ポイントをセットアップさせるために鍵ライフサイクル・マネージャが行わなければならない変更を決定するステップをさらに含む、請求項1に記載の方法。

- 暗号鍵および証明書の配備および配付の自動妥当性検査および実行を実装するためのコンピュータ可読コンピュータ・プログラム・コードと、

コンピュータに方法を実装させるための命令とを含み、前記方法が、

1つまたは複数の鍵を提供するステップと、

1つまたは複数の鍵配備ポイントを提供するステップと、

前記1つまたは複数の鍵配備ポイントのそれぞれに対して配布すべき前記1つまたは複数の鍵のそれぞれのマッピングに基づいて自動的に前記1つまたは複数の鍵を前記1つまたは複数の鍵配備ポイントに配布するステップと、

を含む、コンピュータ・プログラム。 - 前記1つまたは複数の鍵のうちの特定の鍵に証明書が添付される、請求項11に記載のコンピュータ・プログラム。

- 前記1つまたは複数の鍵配備ポイントのそれぞれに対して配布すべき前記1つまたは複数の鍵のそれぞれのマッピングが、前記1つまたは複数の鍵のそれぞれが前記1つまたは複数の鍵配備ポイントのいずれにマッピングされるかを示す行列を作成することを含む、請求項11に記載のコンピュータ・プログラム。

- 自動的に前記1つまたは複数の鍵を前記1つまたは複数の鍵配備ポイントに配布する前記ステップが1つまたは複数の配備パターンを使用して実行され、それぞれの配備パターンが、前記1つまたは複数の鍵配備ポイントへの前記1つまたは複数の鍵の前記配布の配備パターンを表す、請求項11に記載のコンピュータ・プログラム。

- 前記配備パターンが、共通共用、共通固有、秘密および公開鍵共用、秘密および公開鍵固有、秘密共用、公開共用、秘密固有公開共用を含むグループからのものである、請求項14に記載のコンピュータ・プログラム。

- 前記配備パターンのうちの既存のものを合成することにより新しい配備パターンが作成される、請求項14に記載のコンピュータ・プログラム。

- 前記1つまたは複数の鍵配備ポイントへの前記1つまたは複数の鍵の前記配布を1つまたは複数のルールと対照して妥当性検査するステップをさらに含む、請求項11に記載のコンピュータ・プログラム。

- 前記1つまたは複数の鍵のうちの少なくとも1つを修正することによるか、前記1つまたは複数の鍵配備ポイントのうちの少なくとも1つを修正することによるか、あるいは前記1つまたは複数の鍵配備ポイントのそれぞれに対して配布すべき前記1つまたは複数の鍵のそれぞれの前記マッピングを修正することによるか、もしくはこれらの修正の組み合わせにより、前記1つまたは複数の鍵配備ポイントへの前記1つまたは複数の鍵の前記配布を修正するステップをさらに含む、請求項11に記載のコンピュータ・プログラム。

- 暗号鍵および証明書の配備および配付の自動妥当性検査および実行を実装するためのシステムであって、

1つまたは複数のコンピュータ・メモリ記憶装置と通信状態にある処理装置を含むコンピューティング・ネットワークを含み、

前記コンピューティング・ネットワークが、暗号鍵および証明書の配備および配付の自動妥当性検査および実行のための方法を実装するようにさらに構成され、前記方法が、

1つまたは複数の鍵を提供するステップと、

1つまたは複数の鍵配備ポイントを提供するステップと、

前記1つまたは複数の鍵配備ポイントのそれぞれに対して配布すべき前記1つまたは複数の鍵のそれぞれのマッピングに基づいて自動的に前記1つまたは複数の鍵を前記1つまたは複数の鍵配備ポイントに配布するステップと、

をさらに含む、システム。 - 前記1つまたは複数の鍵のうちの特定の鍵に証明書が添付される、請求項19に記載のシステム。

- 前記1つまたは複数の鍵配備ポイントのそれぞれに対して配布すべき前記1つまたは複数の鍵のそれぞれのマッピングが、前記1つまたは複数の鍵のそれぞれが前記1つまたは複数の鍵配備ポイントのいずれにマッピングされるかを示す行列を作成することを含む、請求項19に記載のシステム。

- 自動的に前記1つまたは複数の鍵を前記1つまたは複数の鍵配備ポイントに配布する前記ステップが1つまたは複数の配備パターンを使用して実行され、それぞれの配備パターンが、前記1つまたは複数の鍵配備ポイントへの前記1つまたは複数の鍵の前記配布の配備パターンを表す、請求項19に記載のシステム。

- 前記パターンが、共通共用、共通固有、秘密および公開鍵共用、秘密および公開鍵固有、秘密共用、公開共用、秘密固有公開共用を含むグループからのものである、請求項22に記載のシステム。

- 前記1つまたは複数の鍵配備ポイントへの前記1つまたは複数の鍵の前記配布を1つまたは複数のルールと対照して妥当性検査するステップをさらに含む、請求項19に記載のシステム。

- 前記1つまたは複数の鍵のうちの少なくとも1つを修正することによるか、前記1つまたは複数の鍵配備ポイントのうちの少なくとも1つを修正することによるか、あるいは前記1つまたは複数の鍵配備ポイントのそれぞれに対して配布すべき前記1つまたは複数の鍵のそれぞれの前記マッピングを修正することによるか、もしくはこれらの修正の組み合わせにより、前記1つまたは複数の鍵配備ポイントへの前記1つまたは複数の鍵の前記配布を修正するステップをさらに含む、請求項19に記載のシステム。

Applications Claiming Priority (1)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| US12/142,009 US8422686B2 (en) | 2008-06-19 | 2008-06-19 | Automated validation and execution of cryptographic key and certificate deployment and distribution |

Publications (2)

| Publication Number | Publication Date |

|---|---|

| JP2010004516A true JP2010004516A (ja) | 2010-01-07 |

| JP4566256B2 JP4566256B2 (ja) | 2010-10-20 |

Family

ID=40019431

Family Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| JP2008267996A Active JP4566256B2 (ja) | 2008-06-19 | 2008-10-16 | 暗号鍵および証明書の配備および配付の自動妥当性検査および実行のためのシステムおよび方法 |

Country Status (4)

| Country | Link |

|---|---|

| US (1) | US8422686B2 (ja) |

| EP (1) | EP2136505B1 (ja) |

| JP (1) | JP4566256B2 (ja) |

| CN (1) | CN101610149A (ja) |

Cited By (3)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JP2013506335A (ja) * | 2009-09-25 | 2013-02-21 | インターナショナル・ビジネス・マシーンズ・コーポレーション | 暗号オブジェクトの展開ライフサイクル管理を提供するための方法、システム、データ・ネットワーク、およびデータ・キャリア |

| WO2013084381A1 (ja) * | 2011-12-09 | 2013-06-13 | アラクサラネットワークス株式会社 | 証明書配付装置およびその方法、並びにコンピュータプログラム |

| WO2024069837A1 (ja) * | 2022-09-29 | 2024-04-04 | 楽天モバイル株式会社 | サービスを複数のエンティティで実行させるためのネットワーク管理 |

Families Citing this family (15)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| US20120002811A1 (en) * | 2010-06-30 | 2012-01-05 | The University Of Bristol | Secure outsourced computation |

| CN104053149B (zh) * | 2013-03-12 | 2017-11-14 | 电信科学技术研究院 | 一种实现车联网设备的安全机制的方法及系统 |

| CN103227801B (zh) * | 2013-05-14 | 2017-02-08 | 网宿科技股份有限公司 | 基于内容分发网络的https证书部署方法及系统 |

| CN103825906B (zh) * | 2014-03-14 | 2017-02-15 | 网宿科技股份有限公司 | 基于内容分发网络的企业私钥自加密自部署方法 |

| US10038551B2 (en) | 2015-11-29 | 2018-07-31 | International Business Machines Corporation | Securing enterprise data on mobile devices |

| US9967102B2 (en) | 2015-12-18 | 2018-05-08 | International Business Machines Corporation | Managing transfer of device ownership |

| US10778435B1 (en) * | 2015-12-30 | 2020-09-15 | Jpmorgan Chase Bank, N.A. | Systems and methods for enhanced mobile device authentication |

| US10382429B2 (en) * | 2016-11-18 | 2019-08-13 | Veritas Technologies Llc | Systems and methods for performing secure backup operations |

| US10397216B2 (en) * | 2016-11-18 | 2019-08-27 | Veritas Technologies Llc | Systems and methods for performing secure backup operations |

| CN107733882B (zh) * | 2017-09-30 | 2021-03-19 | 亚数信息科技(上海)有限公司 | Ssl证书自动化部署方法及设备 |

| WO2019232692A1 (en) | 2018-06-05 | 2019-12-12 | Ebay Inc. | Automated key and encryption system |

| US11546318B2 (en) | 2019-09-04 | 2023-01-03 | Cisco Technology, Inc. | Sensor certificate lifecycle manager for access authentication for network management systems |

| US11456867B2 (en) * | 2019-10-25 | 2022-09-27 | International Business Machines Corporation | Trust-anchoring of cryptographic objects |

| US12041164B2 (en) | 2021-09-10 | 2024-07-16 | International Business Machines Corporation | Encryption key hybrid deployment management |

| CN115189874A (zh) * | 2022-07-13 | 2022-10-14 | 中国银行股份有限公司 | 一种密钥部署方法及装置、存储介质及电子设备 |

Citations (4)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JPS59207759A (ja) * | 1983-04-26 | 1984-11-24 | エヌ・ベ−・フイリップス・フル−イランペンファブリケン | 暗号化鍵の分配方法 |

| US20050177751A1 (en) * | 2004-02-09 | 2005-08-11 | Samsung Electronics Co., Ltd. | Light-weight key distribution scheme in wireless network |

| US20070260878A1 (en) * | 2006-05-03 | 2007-11-08 | Samsung Electronics Co., Ltd. | Method and system for lightweight key distribution in a wireless network |

| JP2008109662A (ja) * | 2006-10-26 | 2008-05-08 | Internatl Business Mach Corp <Ibm> | 暗号化キーの管理及び自動生成のためのシステム、方法、及びコンピュータ・プログラム |

Family Cites Families (17)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| US5787115A (en) * | 1995-12-28 | 1998-07-28 | Northern Telecom Limited | Key telephone system without common control |

| US6611511B1 (en) * | 1999-03-04 | 2003-08-26 | Cellco Partnership | Cellular telephone communication system using sector splitting for improved performance |

| CA2272723A1 (en) * | 1999-05-25 | 2000-11-25 | Rdm Corporation | Digital signature server |

| US6760752B1 (en) * | 1999-06-28 | 2004-07-06 | Zix Corporation | Secure transmission system |

| US6789193B1 (en) * | 2000-10-27 | 2004-09-07 | Pitney Bowes Inc. | Method and system for authenticating a network user |

| US6868407B1 (en) * | 2000-11-02 | 2005-03-15 | Pitney Bowes Inc. | Postage security device having cryptographic keys with a variable key length |

| JP2004005393A (ja) | 2002-03-29 | 2004-01-08 | Toshiba Corp | 製品ライフサイクル計画支援プログラム |

| AU2003903826A0 (en) * | 2003-07-24 | 2003-08-07 | University Of South Australia | An ofdm receiver structure |

| US7318155B2 (en) * | 2002-12-06 | 2008-01-08 | International Business Machines Corporation | Method and system for configuring highly available online certificate status protocol responders |

| US7023817B2 (en) * | 2003-03-11 | 2006-04-04 | Motorola, Inc. | Method and apparatus for source device synchronization in a communication system |

| US7318187B2 (en) * | 2003-08-21 | 2008-01-08 | Qualcomm Incorporated | Outer coding methods for broadcast/multicast content and related apparatus |

| JP2005176021A (ja) * | 2003-12-12 | 2005-06-30 | Toshiba Corp | 情報処理装置およびプログラム |

| US7636381B2 (en) * | 2004-07-30 | 2009-12-22 | Rearden, Llc | System and method for distributed input-distributed output wireless communications |

| US7813510B2 (en) * | 2005-02-28 | 2010-10-12 | Motorola, Inc | Key management for group communications |

| KR101338409B1 (ko) * | 2007-01-25 | 2013-12-10 | 삼성전자주식회사 | 애드-혹 네트워크에서 분산 rsa서명을 생성하는 방법 및상기 애드-혹 네트워크의 노드 |

| CN101682504A (zh) * | 2007-04-19 | 2010-03-24 | 交互数字技术公司 | 用于在fdd、tdd和mimo通信中执行jrnso的方法和设备 |

| US8316308B2 (en) * | 2007-06-08 | 2012-11-20 | Google Inc. | Adaptive user interface for multi-source systems |

-

2008

- 2008-06-19 US US12/142,009 patent/US8422686B2/en not_active Expired - Fee Related

- 2008-10-16 JP JP2008267996A patent/JP4566256B2/ja active Active

- 2008-10-17 EP EP08166937.6A patent/EP2136505B1/en active Active

-

2009

- 2009-06-17 CN CNA2009101468770A patent/CN101610149A/zh active Pending

Patent Citations (4)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JPS59207759A (ja) * | 1983-04-26 | 1984-11-24 | エヌ・ベ−・フイリップス・フル−イランペンファブリケン | 暗号化鍵の分配方法 |

| US20050177751A1 (en) * | 2004-02-09 | 2005-08-11 | Samsung Electronics Co., Ltd. | Light-weight key distribution scheme in wireless network |

| US20070260878A1 (en) * | 2006-05-03 | 2007-11-08 | Samsung Electronics Co., Ltd. | Method and system for lightweight key distribution in a wireless network |

| JP2008109662A (ja) * | 2006-10-26 | 2008-05-08 | Internatl Business Mach Corp <Ibm> | 暗号化キーの管理及び自動生成のためのシステム、方法、及びコンピュータ・プログラム |

Non-Patent Citations (1)

| Title |

|---|

| JPN7009004945, ""プレビュー:IBM Tivoli Key Lifecycle Manager V1.0の概要"", IBM 製品・サービス発表レター, 20080409 * |

Cited By (6)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JP2013506335A (ja) * | 2009-09-25 | 2013-02-21 | インターナショナル・ビジネス・マシーンズ・コーポレーション | 暗号オブジェクトの展開ライフサイクル管理を提供するための方法、システム、データ・ネットワーク、およびデータ・キャリア |

| WO2013084381A1 (ja) * | 2011-12-09 | 2013-06-13 | アラクサラネットワークス株式会社 | 証明書配付装置およびその方法、並びにコンピュータプログラム |

| JPWO2013084381A1 (ja) * | 2011-12-09 | 2015-04-27 | アラクサラネットワークス株式会社 | 証明書配付装置およびその方法、並びにコンピュータプログラム |

| US9363246B2 (en) | 2011-12-09 | 2016-06-07 | Alaxala Networks Corporation | Certificate distribution device and method for same, and computer program |

| WO2024069837A1 (ja) * | 2022-09-29 | 2024-04-04 | 楽天モバイル株式会社 | サービスを複数のエンティティで実行させるためのネットワーク管理 |

| US12238184B2 (en) | 2022-09-29 | 2025-02-25 | Rakuten Mobile, Inc. | Network management for executing a service using a plurality of entities |

Also Published As

| Publication number | Publication date |

|---|---|

| US20090316907A1 (en) | 2009-12-24 |

| US8422686B2 (en) | 2013-04-16 |

| JP4566256B2 (ja) | 2010-10-20 |

| EP2136505A1 (en) | 2009-12-23 |

| EP2136505B1 (en) | 2015-05-27 |

| CN101610149A (zh) | 2009-12-23 |

Similar Documents

| Publication | Publication Date | Title |

|---|---|---|

| JP4566256B2 (ja) | 暗号鍵および証明書の配備および配付の自動妥当性検査および実行のためのシステムおよび方法 | |

| CN111090888B (zh) | 验证合约的方法及装置 | |

| CN111092727B (zh) | 共享集群密钥的方法及装置 | |

| CN112988764B (zh) | 数据存储方法、装置、设备和存储介质 | |

| EP3577848B1 (en) | Origin certificate based online certificate issuance | |

| US9122888B2 (en) | System and method to create resilient site master-key for automated access | |

| CN105718794B (zh) | 基于vtpm对虚拟机进行安全保护的方法及系统 | |

| TWI706658B (zh) | 密碼運算、創建工作密鑰的方法、密碼服務平台及設備 | |

| US9893896B1 (en) | System and method for remote storage auditing | |

| WO2022170810A1 (zh) | 一种云存储数据的处理方法、装置及计算机系统 | |

| TW202015378A (zh) | 密碼運算、創建工作密鑰的方法、密碼服務平台及設備 | |

| CN114117475B (zh) | 一种改进的属性基加密方案系统及其加密算法 | |

| US20220191034A1 (en) | Technologies for trust protocol with immutable chain storage and invocation tracking | |

| CN116232639B (zh) | 数据传输方法、装置、计算机设备和存储介质 | |

| US20240154799A1 (en) | Link encryption and key diversification on a hardware security module | |

| MX2014010310A (es) | Sistema de gestion de datos de identidad para produccion de alto volumen de datos de identidad especificos del producto. | |

| CN115913621A (zh) | 适合云环境的数据库加密方法、终端及系统 | |

| US20230267226A1 (en) | Blockchain-based operations | |

| CN115908001A (zh) | 基于区块链的交易监管方法、装置、电子设备和存储介质 | |

| US10574459B2 (en) | Code signing service | |

| US10257176B2 (en) | Replacing keys in a computer system | |

| CN110912892B (zh) | 一种证书管理方法、装置、电子设备及存储介质 | |

| US12184792B1 (en) | Systems and methods for managing keys of digital certificates | |

| WO2017141399A1 (ja) | データ処理システム | |

| JP2019068327A (ja) | ユーザ管理装置、ユーザ管理システム |

Legal Events

| Date | Code | Title | Description |

|---|---|---|---|

| A871 | Explanation of circumstances concerning accelerated examination |

Free format text: JAPANESE INTERMEDIATE CODE: A871 Effective date: 20090928 |

|

| A975 | Report on accelerated examination |

Free format text: JAPANESE INTERMEDIATE CODE: A971005 Effective date: 20091019 |

|

| A131 | Notification of reasons for refusal |

Free format text: JAPANESE INTERMEDIATE CODE: A131 Effective date: 20091117 |

|

| RD12 | Notification of acceptance of power of sub attorney |

Free format text: JAPANESE INTERMEDIATE CODE: A7432 Effective date: 20091204 |

|

| A521 | Written amendment |

Free format text: JAPANESE INTERMEDIATE CODE: A821 Effective date: 20091204 |

|

| A521 | Written amendment |

Free format text: JAPANESE INTERMEDIATE CODE: A523 Effective date: 20100203 |

|

| A02 | Decision of refusal |

Free format text: JAPANESE INTERMEDIATE CODE: A02 Effective date: 20100302 |

|

| A521 | Written amendment |

Free format text: JAPANESE INTERMEDIATE CODE: A523 Effective date: 20100630 |

|

| A911 | Transfer to examiner for re-examination before appeal (zenchi) |

Free format text: JAPANESE INTERMEDIATE CODE: A911 Effective date: 20100708 |

|

| TRDD | Decision of grant or rejection written | ||

| A01 | Written decision to grant a patent or to grant a registration (utility model) |

Free format text: JAPANESE INTERMEDIATE CODE: A01 Effective date: 20100727 |

|

| RD14 | Notification of resignation of power of sub attorney |

Free format text: JAPANESE INTERMEDIATE CODE: A7434 Effective date: 20100727 |

|

| A01 | Written decision to grant a patent or to grant a registration (utility model) |

Free format text: JAPANESE INTERMEDIATE CODE: A01 |

|

| A61 | First payment of annual fees (during grant procedure) |

Free format text: JAPANESE INTERMEDIATE CODE: A61 Effective date: 20100803 |

|

| R150 | Certificate of patent or registration of utility model |

Free format text: JAPANESE INTERMEDIATE CODE: R150 Ref document number: 4566256 Country of ref document: JP Free format text: JAPANESE INTERMEDIATE CODE: R150 |

|

| FPAY | Renewal fee payment (event date is renewal date of database) |

Free format text: PAYMENT UNTIL: 20130813 Year of fee payment: 3 |