JP2007067630A - ネットワークを使用するデータ伝送システム及びその方法 - Google Patents

ネットワークを使用するデータ伝送システム及びその方法 Download PDFInfo

- Publication number

- JP2007067630A JP2007067630A JP2005249116A JP2005249116A JP2007067630A JP 2007067630 A JP2007067630 A JP 2007067630A JP 2005249116 A JP2005249116 A JP 2005249116A JP 2005249116 A JP2005249116 A JP 2005249116A JP 2007067630 A JP2007067630 A JP 2007067630A

- Authority

- JP

- Japan

- Prior art keywords

- data

- key

- encrypted

- identification information

- key data

- Prior art date

- Legal status (The legal status is an assumption and is not a legal conclusion. Google has not performed a legal analysis and makes no representation as to the accuracy of the status listed.)

- Pending

Links

Images

Abstract

【課題】実際上の十分なセキュリティ機能を備えたデータ伝送システムを容易に実現できるデータ伝送制御装置を提供することにある。

【解決手段】サーバ1は、公開鍵暗号方式を利用して、インターネット上でのファイル伝送システムを実現する。サーバ1は、クライアント3からアップロードされる暗号化ファイル12と、当該暗号化ファイル12を生成するための暗号化用公開鍵データファイル11を管理している。クライアント2は、サーバ1から暗号化ファイル12をダウンロードして、暗号化用公開鍵データKpとペアの復号化用秘密鍵データKsを使用して復号化する。クライアント2は、当該ペアを生成し、Kpデータをサーバ1に提供するとともに、Ksデータを管理する。

【選択図】図1

【解決手段】サーバ1は、公開鍵暗号方式を利用して、インターネット上でのファイル伝送システムを実現する。サーバ1は、クライアント3からアップロードされる暗号化ファイル12と、当該暗号化ファイル12を生成するための暗号化用公開鍵データファイル11を管理している。クライアント2は、サーバ1から暗号化ファイル12をダウンロードして、暗号化用公開鍵データKpとペアの復号化用秘密鍵データKsを使用して復号化する。クライアント2は、当該ペアを生成し、Kpデータをサーバ1に提供するとともに、Ksデータを管理する。

【選択図】図1

Description

本発明は、一般的にはネットワークを使用してデータを伝送するデータ伝送システムに関し、特に、セキュリティ機能を改善したデータ伝送システムに関する。

近年では、インターネットを代表とするネットワークを使用して、複数のコンピュータ間で各種のデータ又はファイルを伝送するためのデータ伝送システムが開発されている。このようなデータ伝送システムは、例えばプラントなどの分析機器(コンピュータを含む機器)から出力される分析結果のデータファイルを、インターネット経由で監視装置(コンピュータ)に転送するシステムに利用されている。このようなシステムであれば、遠隔地に設置した分析機器からの分析結果をデータファイルとして受信することができるため、いわゆる遠隔監視機能を実現することができる。転送されるデータファイルは、数値などの文字データファイルだけでなく、例えば監視カメラにより撮影された映像データファイルも含まれる。

インターネット上においては、HTTP(HyperText Transfer Protocol)などの標準規格プロトコルを使用することにより、ファイル交換を行なうシステムを容易に実現することが可能である。しかしながら、インターネット上で、データファイルを伝送させるためには、当該ファイルの安全性を確保するためのセキュリティ機能が必要である。

このようなセキュリティ機能を備えたデータ伝送システムを実現するために、具体的には、例えば下記のような第1及び第2の先行技術が提案されている。第1の先行技術としては、ユーザ入力パスワードから暗号化鍵データ(例えば共通鍵暗号方式の鍵データ)を動的に生成し、当該暗号化鍵データにより転送用ファイルを暗号化して送信し、受信側で同様の復号化鍵データにより暗号化ファイルを復号化する方式である(例えば、特許文献1を参照)。

第2の先行技術としては、共通鍵データにより転送用ファイルを暗号化し、更に公開鍵データによりディジタル署名データを生成して、当該暗号化ファイルとディジタル署名データとの組をサーバが管理する方式である(例えば、特許文献2を参照)。

特開2002−9762号公報

特開2003−248627号公報

前述のいずれの先行技術を適用したデータ伝送システムであれば、伝送用ファイルは暗号化された後にインターネット上で送信されるため、セキュリティ機能を実現することができる。しかしながら、第1の先行技術の方式では、暗号化ファイルをダウンロードするクライアント側は、ユーザ入力パスワードから復号化鍵データ(例えば共通鍵暗号方式の鍵データ)を動的に生成し、暗号化ファイルを復号化する。即ち、第1の先行技術の方式では、サーバは暗号化又は復号化のいずれの鍵データも管理することなく、クライアントがユーザ入力パスワードにより暗号化又は復号化の鍵データを動的に生成する。このような方式では、ユーザ入力パスワードを管理することでセキュリティ機能を実現しているため、特に鍵データの変更は、ユーザ入力パスワードとの関係から容易でないことが予想される。従って、必ずしも十分なセキュリティ機能を実現しているとはいえない。

また、第2の先行技術の方式では、共通鍵暗号方式によりファイルを暗号化し、公開鍵暗号方式によりディジタル署名データを生成し、かつサーバがそれらを管理するという複雑な手順と構成が要求される。従って、第2の先行技術の方式は、インターネット上でセキュリティ機能を備えたデータ伝送システムを容易に実現する方式としては複雑であり、実現が困難であると予想される。

以上要するに、第1及び第2の先行技術の方式を適用した場合に、実際上の十分なセキュリティ機能を備えたデータ伝送システムを容易に実現することは困難である。

そこで、本発明の目的は、実際上の十分なセキュリティ機能を備えたデータ伝送システムを容易に実現できるデータ伝送制御装置を提供することにある。

本発明の観点に従ったデータ伝送制御装置は、ネットワークに接続された第1のデータ処理装置と第2のデータ処理装置の間で行なうデータ伝送を制御するデータ伝送制御装置において、暗号化用公開鍵データと復号化用秘密鍵データとの組において、当該組を識別する鍵識別情報と関連付けて前記暗号化用公開鍵データを保存する第1の保存手段と、前記ネットワークを介し、データ送信元となる前記第1のデータ処理装置からの要求に応じて、前記第1の保存手段に保存されている暗号化用公開鍵データを前記鍵識別情報と共に送信する手段と、前記第1のデータ処理装置において共通鍵データにより伝送対象データを暗号化した暗号化データ、及び前記暗号化用公開鍵データで暗号化された前記共通鍵データの暗号化共通鍵データを、前記鍵識別情報と共に、前記ネットワークを介して前記第1のデータ処理装置から受信する受信手段と、前記受信手段により受信された前記暗号化データ及び前記暗号化共通鍵データを、前記鍵識別情報と関連付けて保存する第2の保存手段と、前記ネットワークを介して、前記復号化用秘密鍵データを保存している前記第2のデータ処理装置からの要求に応じて、前記第2の保存手段に保存された前記暗号化データ及び暗号化共通鍵データを、前記鍵識別情報と共に、前記第2のデータ処理装置に送信する手段とを備えた構成である。

本発明によれば、例えばインターネットを使用し、実際上の十分なセキュリティ機能を備えたデータ伝送システムを容易に実現できるデータ伝送制御装置を提供できる。

以下図面を参照して、本発明の実施形態を説明する。

[第1の実施形態]

(システムの構成)

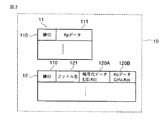

図1は、本実施形態に関するデータ伝送システムの構成を示すブロック図である。

(システムの構成)

図1は、本実施形態に関するデータ伝送システムの構成を示すブロック図である。

本システムは、データ伝送制御装置を構成するサーバ1と、データ伝送を行なうクライアント2,3のそれぞれがインターネットに接続された構成である(後述する図5を参照)。クライアント2,3はそれぞれ、一般的には、インターネット経由でのデータ(ファイル)の送受信機能を有するパーソナルコンピュータ(PC)またはユーザ端末装置に相当するデータ処理装置である。

なお、本実施形態では、便宜的に、クライアント2は、送信元のクライアント3から伝送されるファイルをダウンロード(受信)して、当該ファイルを使用する受信先のクライアントとする。

サーバ1は、ハードディスクドライブなどのファイル保存装置10を有し、後述する暗号化ファイル12をファイル保存装置10に蓄積する。暗号化ファイル12は、後述するように、伝送対象である平文ファイルのデータ(D)を暗号化した暗号化データ(E(D,Kc))120A、及び当該暗号化データ120Aを作成するための共通鍵データKcを暗号化した暗号化共通鍵データ(E(Kc,Kp))120Bを含む。

ここで、E(D,Kc)は、平文ファイル31の平文データDが共通鍵データKcで暗号化された暗号化データ120Aを意味する。同様に、E(Kc,Kp)は、共通鍵データKcが暗号化用公開鍵データKpで暗号化された暗号化共通鍵データ120Bを意味する。なお、ここでは、暗号化データ120A、暗号化共通鍵データ120B及び鍵IDデータ(鍵識別情報)110を含めて暗号化ファイル12とする。

サーバ1は、複数のKpデータを含むKpデータファイル11をファイル保存装置10に保存して管理する。サーバ1は、インターネット経由でのデータ又はファイルの送受信機能を有する。

なお、インターネット経由でのデータ又はファイルの送受信機能とは、例えばHTTPなどの標準規格プロトコルを使用したデータまたはファイル伝送による送受信機能を意味している。また、本実施形態のデータ伝送制御機能とは関係しないサーバ1のハードウェアやソフトウェアに関する説明は省略する。

クライアント2は、ダウンローダ20A及びGKツール20Bを含むプログラムファイル20、後述する復号化用秘密鍵データKsのファイル21、及び復号化された平文ファイル22を保存するためのハードディスクドライブなどのファイル保存装置を有する。

クライアント3は、後述するアップローダ30や、伝送対象の平文ファイル31を保存するためのハードディスクドライブなどのファイル保存装置を有する。

なお、本実施形態のデータ伝送機能とは関係しないクライアント2,3のハードウェアやソフトウェアに関する説明は省略する。

(ファイル伝送の手順及びソフトウェアの機能)

以下図1と共に、図2、図3、図4及び図6から図10を参照して、本実施形態に関するファイル伝送手順、及びダウンローダ20とアップローダ30の機能を説明する。

以下図1と共に、図2、図3、図4及び図6から図10を参照して、本実施形態に関するファイル伝送手順、及びダウンローダ20とアップローダ30の機能を説明する。

(ソフトウェアの設定及び機能)

まず、ファイル伝送機能を実現するためのソフトウェアの設定処理を説明する。

まず、ファイル伝送機能を実現するためのソフトウェアの設定処理を説明する。

本実施形態では、クライアント3は、予め配布されたローカルメディア(DVDなどのディスク媒体)からアップローダ30をインストールする場合を想定する。また、同様に、クライアント2は、予め配布されたローカルメディアからダウンローダ20A及びGKツール20Bをインストールする場合を想定する。ローカルメディアには、通常では、ダウンローダ20A、GKツール20B及びアップローダ30がセットされているプログラムファイルが格納されている。

なお、これ以外の方法として、図13に示すように、ダウンローダ20A、GKツール20B及びアップローダ30がセットされているプログラムファイル300を、各クライアント2,3がサーバ1からダウンロードしてもよい。この場合、ファイル送信元であるクライアント3は、プログラムファイル300からアップローダ30をインストールする。また、ファイル受信先であるクライアント2は、プログラムファイル300からダウンローダ20A及びGKツール20Bをインストールする。

次に、各ソフトウェアの機能を説明する。

ダウンローダ20Aは、本実施形態のファイル伝送において、送信元のクライアント3から送信された暗号化ファイル12を、サーバ1経由でダウンロード(受信)するためのソフトウェアであり、プロキシ(proxy)に相当する。さらに、ダウンローダ20Aは、ファイルのダウンロード機能という基本的機能以外に、ダウンロードした暗号化ファイルに含まれる暗号化共通鍵データ(120B)をファイル保存部に保存しているKsデータを使用して復号化する。更に、ダウンローダ20Aは、復号化した共通鍵データKcで暗号化データ(120A)を復号化し、当該復号化データ(220A)からなる平文ファイル22を保存する。また、クライアント2がファイル閲覧用ソフトウェアであるブラウザ(WEBブラウザ)を有する場合には、ダウンローダ20Aは、サーバ1にアクセスするための中継機能を有する。

次に、GKツール20Bは、公開鍵暗号方式による暗号化公開鍵データ(Kpデータ)と復号化用秘密鍵データ(Ksデータ)との組(ペア)を生成する機能を有する。このとき、GKツール20Bは、当該組を識別する鍵IDデータ110を設定する。

具体的には、GKツール20Bは、生成したKpデータをサーバ1に送信し、鍵IDデータ110の発行を要求する。サーバ1は、保存している別のKpデータを識別する鍵IDデータとは異なる鍵IDデータ110を発行して、GKツール20Bに送信する。

なお、GKツール20Bが鍵IDデータ110を発行して、サーバ1に送信する方式でもよい。この方式では、サーバ1は、同一の鍵IDデータが存在するか否かをチェックし、存在しない場合にはGKツール20Bが発行した鍵IDデータ110を承認し、同一のものが存在する場合にはGKツール20Bに再発行を要求する。

GKツール20Bは、図4に示すように、当該鍵IDデータ110と関連付けてKsデータ210を含むKsデータファイル21をファイル保存部に保存する。GKツール20Bは、生成したKpデータと鍵IDデータ110をサーバ1に送信する。サーバ1は、これをKpデータファイル11としてファイル保存装置10に保存する(図1を参照)。

アップローダ30は、以下のような機能を有するソフトウェアである。第1に、アップローダ30は、ファイル保存部の指定領域に格納された伝送対象ファイルである平文ファイル31を、所定のタイミング(例えば一定時間間隔)でファイル保存部から取り出して、インターネット経由でサーバ1に対して送信する機能を有する。

また、アップローダ30は、暗号化/復号化用の共通鍵データ(Kcデータ)を生成し、このKcデータを使用して、平文ファイル31の平文データDを暗号化する機能を有する。さらに、アップローダ30は、ファイル送信の前段階処理として、サーバ1に対してKpデータを要求し、かつそのKpデータ及び鍵IDデータ110を受信する機能を有する。そして、アップローダ30は、Kcデータを、サーバ1から取得したKpデータで暗号化して、暗号化データ120A、暗号化共通鍵データ120B及び鍵IDデータ110を送信する機能を有する。

(ファイル伝送の準備手順)

次に、図6及び図7のフローチャートを参照して、ファイル伝送の準備手順を説明する。

次に、図6及び図7のフローチャートを参照して、ファイル伝送の準備手順を説明する。

まず図6に示すように、クライアント2は、送信元のクライアント3からの伝送対象ファイルを受信するための前段階処理として、GKツール20Bを起動して、KpデータとKsデータとの組を生成する(ステップS11,12)。さらに、クライアント2は、図4に示すように、当該組を識別する鍵IDデータ110と関連付けて、生成したKsデータ210をKsデータファイル21としてファイル保存部に保存する(ステップS13)。次に、クライアント2は、サーバ1に対してアクセスし、前述したように設定した鍵IDデータ110と共に、GKツール20Bにより生成したKpデータを送信する(ステップS14,S15)。

次に図7に示すように、サーバ1は、クライアント2から送信されたKpデータと鍵IDデータを、図2に示すように、ファイル保存装置10に保存する(ステップS21)。即ち、図2に示すように、サーバ1は、Kpデータ111と鍵IDデータ110とを関連付けて、Kpデータファイル11としてファイル保存装置10に保存する。

次に、サーバ1は、クライアント3のアップローダ30からのアクセス(アップロード要求)に応じて、Kpデータファイル11からKpデータ111を鍵IDデータ110と共にインターネット経由で送信する(ステップS22のYES,S23)。Kpデータ111は、後述するように、アップローダ30により共通鍵データKcを暗号化するときに使用される。

(ファイル送信手順)

まず図8に示すように、送信元であるクライアント3は、アップローダ30が起動することにより、保存装置に保存されている伝送対象の平文ファイル31の送信(アップロード)を開始する。アップローダ30は、例えば一定時間間隔で時系列的なデータDからなる平文ファイル31を送信する。

まず図8に示すように、送信元であるクライアント3は、アップローダ30が起動することにより、保存装置に保存されている伝送対象の平文ファイル31の送信(アップロード)を開始する。アップローダ30は、例えば一定時間間隔で時系列的なデータDからなる平文ファイル31を送信する。

アップローダ30は、ファイル送信準備として、Kcデータを生成し、平文ファイル31(平文データDからなるファイル)を暗号化する(ステップS31,32)。ここで、アップローダ30は、送信開示時にランダムにKcデータを生成する。次に、アップローダ30は、サーバ1から取得したKpデータを使用して、Kcデータを暗号化して暗号化共通鍵データ(E(Kc,Kp))を生成する(ステップS33)。

アップローダ30は、インターネット経由で、平文ファイル31の暗号化データ(E(D,Kc))、暗号化共通鍵データ(E(Kc,Kp))及び鍵IDデータ110をサーバ1に送信する(ステップS34)。

次に、図9に示すように、サーバ1は、クライアント3から送信された暗号化データ(E(D,Kc))、暗号化共通鍵データ(E(Kc,Kp))及び鍵IDデータ110を含む暗号化ファイル12を受信する(ステップS41)。サーバ1は、図2に示すように、受信した暗号化ファイル12をファイル保存装置10に蓄積する(ステップS42)。即ち、サーバ1は、暗号化ファイル12として、鍵IDデータ110、ファイル名121、暗号化データ120A及び暗号化共通鍵データ120Bを保存する。従って、サーバ1は、受信先のクライアント2から提供されるKpデータファイル11を保管すると共に、送信元のクライアント3からアップロードされる暗号化ファイル12を保管する。

ここで、鍵IDデータ110は、図2から図4に示すように、全て同一であることを意味している。

次に、サーバ1は、クライアント2からのアクセス(ファイル転送要求)に応じて、暗号化ファイル12をインターネット経由で、クライアント2に送信する(ステップS43のYES,S44)。具体的には、サーバ1は、暗号化データ120A、暗号化共通鍵データ120B及び鍵IDデータ110を含む暗号化ファイル12を送信する。

(ファイル受信手順)

以下図10のフローチャートを参照して、クライアント2のファイル受信(ダウンロード)の手順を説明する。

以下図10のフローチャートを参照して、クライアント2のファイル受信(ダウンロード)の手順を説明する。

クライアント2のダウンローダ20Aは、サーバ1から送信された暗号化ファイル12を受信する(ステップS51)。ダウンローダ20Aは、暗号化ファイル12に含まれる鍵IDデータ110に対応するKsデータ210を、Ksデータファイル21から検索する(ステップS52)。即ち、ダウンローダ20Aは、暗号化共通鍵データ120B(E(Kc,Kp))を生成したKpデータとペアとなるKsデータ210を取得する(ステップS53のYES)。

ここで、ダウンローダ20Aは、当該Ksデータ210を取得できない場合には、所定のエラー処理を実行する(ステップS53のNO,S58)。エラー処理としては、例えばブラウザを介して、クライアント2に含まれるディスプレイ上にファイルのダウンロードができない旨を通知する処理などがある。

ダウンローダ20Aは、当該Ksデータ210を取得すると、Ksデータ210で暗号化共通鍵データ(E(Kc,Kp))を復号化し、Kcデータを取得する(ステップS54)。ダウンローダ20Aは、当該Kcデータで、クライアント3から送信された暗号化データ(E(D,Kc))を復号化する(ステップS55)。ダウンローダ20Aは、復号化した復号化データ220A(伝送対象の平文データDに相当)からなる平文ファイル22を、例えばブラウザからのファイル保存の指示に応じて、ファイル保存部に保存する(ステップS56のYES,S57)。

即ち、ファイル保存部には、図3に示すように、鍵IDデータ110、ファイル名220B、及び復号化データ220Aからなる平文ファイル22(伝送対象の平文ファイル31に相当)が保存される。

以上のようにして、本実施形態のサーバ1は、インターネットを経由して、クライアント2,3間のファイル伝送サービスを実行することができる。このサービスは、以下のような特徴を備えている。

第1に、インターネット上を伝送されるファイルは、共通鍵データKcで暗号化された暗号化データを含む。この場合、共通鍵データKcは、公開鍵暗号方式の暗号化公開鍵データ(Kpデータ)により暗号化される。この暗号化共通鍵データ(E(Kc,Kp))は、受信側のクライアント2が保管している復号化秘密鍵データ(Ksデータ)でしか復号化できない。即ち、Ksデータは、Kpデータとのペアで生成されたものである。したがって、インターネット上で、クライアント間のファイル伝送を安全に行なうことができる。

第2に、公開鍵暗号方式のKpデータとKsデータのペアは、受信側のクライアント2が発行し、いつでも更新することができる。KpデータとKsデータのペアは、鍵IDデータにより識別される。受信側のクライアント2は、当該IDデータと共にKsデータを保管することにより、対応するKpデータで暗号化された暗号化共通鍵データ(E(Kc,Kp))を常に復号化できる。換言すれば、過去に発行したKpデータで、現時点では使用中止としたKpデータで暗号化された暗号化共通鍵データでも、当該鍵IDデータにより対応付けされて保管されているKsデータにより、常に復号化できる。

一方、サーバ1は、最新のKpデータファイル11と、アップロードされた暗号化ファイル12とを保管するだけである。これらは、仮に受信側のクライアント2以外の第三者により閲覧されても、何ら問題はない。即ち、KpデータとペアのKsデータが入手できない限り、暗号化ファイル12を復号化できない。

前記の第1及び第2の特徴から、本実施形態のシステムは、インターネットを利用するファイル伝送システムとして、十分なセキュリティ機能を実現できる。

(本実施形態の具体的適用例)

図5及び図11は、本実施形態のファイル伝送システムを、分析機器の遠隔監視サービスに適用した具体的である。

図5及び図11は、本実施形態のファイル伝送システムを、分析機器の遠隔監視サービスに適用した具体的である。

まず、図5に示すように、インターネット4には、サーバ1と、前記の受信側クライアント2として監視装置用コンピュータ(以下監視装置PCと表記)と、送信元のクライアント3として分析機器用コンピュータ(以下分析機器PCと表記)とが接続されてなるシステムを想定する。なお、サーバ1、監視装置PC2,及び分析機器PC3の基本的構成は、前述の図1から図4に示すものと同様である。

分析機器PC3は、例えばプラントの分析を行なう専用機器であり、例えば時系列的な分析結果を平文ファイル31として保存している。一方、監視装置PC2は、定期的に分析機器PC3から出力される分析結果ファイル(暗号化ファイル)をサーバ1からダウンロードして、例えばプラントの状態を監視するための監視対象ファイル(ここでは、復号化データ220Aからなる平文ファイル22)として利用する。

サーバ1は、これらの監視装置PC2と分析機器PC3間のファイル(分析結果を示す監視対象ファイル)の伝送を行なうサービスを提供する。以下、図11のフローチャートを参照して、ファイル伝送サービスの手順を説明する。

まず、分析機器PC3は、サーバ1から前記のKpデータと鍵IDデータを取得する(ステップS61)。分析機器PC3は、分析結果ファイル(監視対象の平文ファイル31)を、アップローダ30により生成された共通鍵データKcで暗号化し、暗号化データ(120A)を生成する(ステップS62)。さらに、分析機器PC3は、アップローダ30によりサーバ1から取得したKpデータでKcデータを暗号化した暗号化共通鍵データ(120B)を生成する。

分析機器PC3は、暗号化データ(120A)、暗号化共通鍵データ(120B)及び鍵IDデータ(110)を含む暗号化ファイル12を、インターネット経由でサーバ1にアップロード(送信)する(ステップS63)。この場合、分析機器PC3は、例えば時系列データからなる分析結果ファイルを、一定時間間隔で自動的にアップロード(送信)する。

サーバ1は、分析機器PC3からアップロードされた暗号化ファイル12をファイル保存装置10に蓄積する(ステップS64)。この場合、サーバ1は、前述したように、監視装置PC2から提供されたKpデータファイル(11)を保存している(図2を参照)。また、サーバ1は、暗号化ファイル12として、暗号化データ(120A)、暗号化共通鍵データ(120B)及び鍵IDデータ(110)をそれぞれ保存する(図2を参照)。

一方、監視装置PC2は、例えば定期的にサーバ1にアクセスして、サーバ1に保管されている監視対象ファイル(暗号化ファイル12)をダウンロードする(ステップS65のYES,S66)。監視装置PC2は、前述したように、KpデータとペアとなるKsデータを保存しており、当該Ksデータを使用して、ダウンロードした暗号化ファイル12の中で、まず暗号化共通鍵データ(E(Kc,Kp))を復号化する(ステップS67)。さらに、監視装置PC2は、復号化したKcデータで、暗号化ファイル12に含まれる監視対象の暗号化データ(E(D,Kc))を復号化する。

監視装置PC2は、復号化された復号化データからなる監視対象の平文ファイル22を、例えばブラウザによりディスプレイ上に表示する(ステップS68)。また、ブラウザにより保存を指示されると、監視装置PC2は、当該監視対象の平文ファイル22を、ファイル保存部に保存する(ステップS69のYES,S70)。監視装置PC2は、サーバ1から必要な暗号化ファイルを全てダウンロードするまで、前記の処理を繰り返す(ステップS71)。

以上のようにして、サーバ1は、定期的または指定された時間に、インターネット経由で分析機器PC3からアップロードされる分析結果ファイル(監視対象ファイル31)の暗号化ファイル(12)を受信して、ファイル保存装置10に蓄積する。監視装置PC2は、インターネット経由で定期的にサーバ1にアクセスすることにより、監視対象ファイルの暗号化ファイル(12)をダウンロードできる。

さらに、監視装置PC2は、ダウンロードした暗号化ファイル(12)において、保管しているKsデータで暗号化共通鍵データ(120B)を復号化し、さらに復号化したKcデータで暗号化データ(120A)を復号化する。

ここで、分析機器PC3は、例えばプラントメーカなどの分析機器ユーザにより管理されて、例えば分析機器のメーカまたはメインテナンス会社により納入されている場合を想定する。また、監視装置PC2は、当該分析機器のメーカまたはメインテナンス会社により管理されている場合を想定する。

サーバ1は、結果として、分析機器PC3からアップロードされる監視対象ファイルを監視装置PC2にダウンロードさせることにより、分析機器の監視対象ファイルを自動的に伝送するサービスを実現できる。この場合、公開鍵暗号方式と共通鍵暗号方式とを併用して利用することにより、インターネット上を伝送する監視対象ファイルを、第三者の不正使用から確実に保護できる高度のセキュリティ機能を実現できる。また、各PC2,3は、それぞれ前述したダウンロード20A、GKツール20B及びアップローダ30を事前にインストールする準備手順を要するだけである。

(変形例)

図12は、本実施形態の変形例を示すブロック図であり、クライアント2の具体的構成を示すものである。

図12は、本実施形態の変形例を示すブロック図であり、クライアント2の具体的構成を示すものである。

即ち、クライアント2は、前述したように、ダウンローダ20Aにより、サーバ1からダウンロードした暗号化ファイル12から平文ファイル22を復号化して、図3に示すように、ファイル保存部に保存する。この場合、クライアント2は、通常のファイル閲覧用ソフトウェアであるブラウザ40を有し、当該ブラウザ40を介して復号化した平文ファイル22をファイル保存部42に保存する構成でもよい。ブラウザ40は、復号化した平文ファイル22を表示処理して、表示部41のディスプレイ上に表示する。

また、ダウンローダ20Aは、ブラウザ40からサーバ1に対するアクセス要求を実行する。換言すれば、ダウンローダ20Aは、ブラウザ40とサーバ1間で、コマンドやファイル伝送の中継機能を有する。

なお、クライアント3においても、同様にブラウザ40及び表示部41を有する構成でもよい。

[第2の実施形態]

図14及び図15は、第2の実施形態に関するデータ伝送システムを説明するためのブロック図及びフローチャートである。以下、前述の第1の実施形態と相違する点のみを説明する。従って、サーバ1、及び各クライアント2,3の基本的構成は、前述の第1の実施形態と同様であり、必要な説明以外は省略する。

図14及び図15は、第2の実施形態に関するデータ伝送システムを説明するためのブロック図及びフローチャートである。以下、前述の第1の実施形態と相違する点のみを説明する。従って、サーバ1、及び各クライアント2,3の基本的構成は、前述の第1の実施形態と同様であり、必要な説明以外は省略する。

本実施形態は、第1の実施形態とは異なり、送信元のクライアント3のアップローダ30は、共通鍵データKcを生成せずに、サーバ1から提供されたKpデータで平文ファイル31のデータDを暗号化して送信する。従って、図14に示すように、サーバ1は、クライアント3から送信された暗号化データ(E(D,Kp))120及び鍵IDデータを含む暗号化ファイル12を保存する。

一方、受信先のクライアント2は、図15のフローチャートに示すような手順でダウンロードする処理を実行する。

即ち、クライアント2のダウンローダ20Aは、サーバ1から送信された暗号化ファイル12を受信する(ステップS81)。ここで、暗号化ファイル12は、前述したように、平文ファイル31のデータDが暗号化公開鍵データKpで暗号化された暗号化データ(E(D,Kp))、及び鍵IDデータ(110)を含む。

ダウンローダ20Aは、暗号化ファイル12に含まれる鍵IDデータ(110)に対応するKsデータ210を、Ksデータファイル21から検索する(ステップS82)。即ち、ダウンローダ20Aは、暗号化公開鍵データKpデータとペアとなるKsデータ210を取得する(ステップS83のYES)。ここで、ダウンローダ20Aは、当該Ksデータ210を取得できない場合には、所定のエラー処理を実行する(ステップS83のNO,S86)。

ダウンローダ20Aは、当該Ksデータ210を取得すると、暗号化ファイル12に含まれる暗号化データ120を復号化する(ステップS84)。ダウンローダ20Aは、復号化した復号化データ220A(平文データD)からなる平文ファイル22を、例えばブラウザからのファイル保存の指示に応じて、ファイル保存部に保存する(ステップS85)。

ファイル保存部には、鍵IDデータ(110)、ファイル名(220B)、復号化データ(220A)からなる平文ファイル22(伝送対象の平文ファイル31に相当)が保存される(図3を参照)。

なお、クライアント2が、データ伝送の準備処理として、GKツール20Bを起動して、KpデータとKsデータのペア、及びその鍵IDデータ110を設定する処理については、前述の第1の実施形態と同様である(図6を参照)。

以上要するに本実施形態は、共通鍵データKcを使用することなく、伝送対象の平文ファイル31を暗号化公開鍵データKpで、直接的に暗号化する方式である。これに対して、第1の実施形態の方式は、いわゆるハイブリッド方式を採用したものである。

本実施形態の方式では、伝送対象の平文ファイル31が相対的に大容量の場合には、暗号化公開鍵データKpで暗号化するときの処理時間が相対的に長時間となり、伝送効率(伝送速度)が相対的に低い。しかし、一方、クライアント3が実行するアップローダ30には、共通鍵データKcを生成し、これによる暗号化を行う機能が不要となる。従って、本実施形態は、伝送対象の平文ファイル31が相対的に小容量であれば、共通鍵データKcに関する機能が不要になるため、きわめて有効である。

なお、本実施形態においても、図13に示すように、ダウンローダ20A、GKツール20B及びアップローダ30がセットされているプログラムファイル300を、各クライアント2,3がサーバ1からダウンロードしてもよい。この場合、ファイル送信元であるクライアント3は、プログラムファイル300からアップローダ30をインストールする。また、ファイル受信先であるクライアント2は、プログラムファイル300からダウンローダ20A及びGKツール20Bをインストールする。

また、本実施形態においても、図12に示すような第1の実施形態の変形例を適用することができる。

なお、本発明は上記実施形態そのままに限定されるものではなく、実施段階ではその要旨を逸脱しない範囲で構成要素を変形して具体化できる。また、上記実施形態に開示されている複数の構成要素の適宜な組み合わせにより、種々の発明を形成できる。例えば、実施形態に示される全構成要素から幾つかの構成要素を削除してもよい。さらに、異なる実施形態にわたる構成要素を適宜組み合わせてもよい。

1…サーバ、2…クライアント(監視装置PC)、3…クライアント(分析機器PC)、

4…インターネット、10…ファイル保存装置、20A…ダウンローダ、20B…GKツール、30…アップローダ。

4…インターネット、10…ファイル保存装置、20A…ダウンローダ、20B…GKツール、30…アップローダ。

Claims (22)

- ネットワークに接続された第1のデータ処理装置と第2のデータ処理装置の間で行なうデータ伝送を制御するデータ伝送制御装置において、

暗号化用公開鍵データと復号化用秘密鍵データとの組において、当該組を識別する鍵識別情報と関連付けて前記暗号化用公開鍵データを保存する第1の保存手段と、

前記ネットワークを介し、データ送信元となる前記第1のデータ処理装置からの要求に応じて、前記第1の保存手段に保存されている暗号化用公開鍵データを前記鍵識別情報と共に送信する手段と、

前記第1のデータ処理装置において共通鍵データにより伝送対象データを暗号化した暗号化データ、及び前記暗号化用公開鍵データで暗号化された前記共通鍵データの暗号化共通鍵データを、前記鍵識別情報と共に、前記ネットワークを介して前記第1のデータ処理装置から受信する受信手段と、

前記受信手段により受信された前記暗号化データ及び前記暗号化共通鍵データを、前記鍵識別情報と関連付けて保存する第2の保存手段と、

前記ネットワークを介して、前記復号化用秘密鍵データを保存している前記第2のデータ処理装置からの要求に応じて、前記第2の保存手段に保存された前記暗号化データ及び暗号化共通鍵データを、前記鍵識別情報と共に、前記第2のデータ処理装置に送信する手段と

を具備したことを特徴とするデータ伝送制御装置。 - 前記ネットワークを介して、前記第1の保存手段に保存する前記鍵識別情報及び前記暗号化用公開鍵データを受信する手段を含むことを特徴とする請求項1に記載のデータ伝送制御装置。

- 前記共通鍵データを生成する機能、前記共通鍵データで前記伝送対象データを暗号化する機能、前記暗号化用公開鍵データを前記鍵識別情報と共に受信する機能、前記暗号化用公開鍵データで前記共通鍵データを暗号化する機能、及び前記共通鍵データで暗号化された前記暗号化データと暗号化共通鍵データを前記鍵識別情報と共に前記ネットワーク経由で送信する機能を実現するためのソフトウェアを、前記ネットワークを介して前記第1のデータ処理装置にダウンロードさせるための手段を有することを特徴とする請求項1または請求項2のいずれか1項に記載のデータ伝送制御装置。

- 前記ネットワークを介して前記第2の保存手段に保存された前記暗号化データ及び暗号化共通鍵データを前記鍵識別情報と共に受信する機能、前記復号化用秘密鍵データにより前記暗号化共通鍵データを復号化する機能、及び復号化された前記共通鍵データにより前記暗号化データを復号化する機能を実現するためのソフトウェアを、前記ネットワークを介して前記第2のデータ処理装置にダウンロードさせるための手段を有することを特徴とする請求項1から請求項3のいずれか1項に記載のデータ伝送制御装置。

- 前記暗号化用公開鍵データと前記復号化用秘密鍵データとの組を生成する機能、前記復号化用秘密鍵データを前記鍵識別情報と共に保存する機能、及び前記暗号化用公開鍵データを前記鍵識別情報と共に前記ネットワーク経由で送信する機能を実現するためのソフトウェアを、前記ネットワークを介して前記第2のデータ処理装置にダウンロードさせるための手段を有することを特徴とする請求項1から請求項4のいずれか1項に記載のデータ伝送制御装置。

- ネットワークに接続された第1のデータ処理装置と第2のデータ処理装置の間で行なうデータ伝送を制御するデータ伝送制御装置において、

暗号化用公開鍵データと復号化用秘密鍵データとの組において、当該組を識別する鍵識別情報と関連付けて前記暗号化用公開鍵データを保存する第1の保存手段と、

前記ネットワークを介し、データ送信元となる前記第1のデータ処理装置からの要求に応じて、前記第1の保存手段に保存されている暗号化用公開鍵データを前記鍵識別情報と共に送信する手段と、

前記第1のデータ処理装置において前記暗号化用公開鍵データにより伝送対象データを暗号化した暗号化データを、前記鍵識別情報と共に、前記ネットワークを介して前記第1のデータ処理装置から受信する受信手段と、

前記受信手段により受信された前記暗号化データを、前記鍵識別情報と関連付けて保存する第2の保存手段と、

前記ネットワークを介して、前記復号化用秘密鍵データを保存している前記第2のデータ処理装置からの要求に応じて、前記第2の保存手段に保存された前記暗号化データ及び前記鍵識別情報を前記第2のデータ処理装置に送信する手段と

を具備したことを特徴とするデータ伝送制御装置。 - 前記ネットワークを介して、前記第1の保存手段に保存する前記鍵識別情報及び前記暗号化用公開鍵データを受信する手段を含むことを特徴とする請求項6に記載のデータ伝送制御装置。

- 前記暗号化用公開鍵データを前記鍵識別情報と共に受信する機能、前記暗号化用公開鍵データで前記伝送対象データを暗号化する機能、及び前記暗号化用公開鍵データで暗号化された前記暗号化データを前記鍵識別情報と共に前記前記ネットワーク経由で送信する機能を実現するためのソフトウェアを、前記ネットワークを介して前記第1のデータ処理装置にダウンロードさせるための手段を有することを特徴とする請求項6または請求項7のいずれか1項に記載のデータ伝送制御装置。

- 前記ネットワークを介して前記第2の保存手段に保存された前記暗号化データを前記鍵識別情報と共に受信する機能、及び前記復号化用秘密鍵データにより前記暗号化データを復号化する機能を実現するためのソフトウェアを、前記ネットワークを介して前記第2のデータ処理装置にダウンロードさせるための手段を有することを特徴とする請求項6から請求項8のいずれか1項に記載のデータ伝送制御装置。

- 前記暗号化用公開鍵データと前記復号化用秘密鍵データとの組を生成する機能、前記復号化用秘密鍵データを前記鍵識別情報と共に保存する機能、及び前記暗号化用公開鍵データを前記鍵識別情報と共に前記ネットワーク経由で送信する機能を実現するためのソフトウェアを、前記ネットワークを介して前記第2のデータ処理装置にダウンロードさせるための手段を有することを特徴とする請求項6から請求項9のいずれか1項に記載のデータ伝送制御装置。

- ネットワークに接続された第1のデータ処理装置、第2のデータ処理装置、及びサーバの間で行なうデータ伝送を行なうデータ伝送システムであって、

データ送信元である前記第1のデータ処理装置は、共通鍵データにより伝送対象データを暗号化した暗号化データ、及び前記サーバから取得する暗号化用公開鍵データで暗号化した前記共通鍵データの暗号化共通鍵データを、前記暗号化用公開鍵データの鍵識別情報と共に前記サーバに送信する手段を有し、

データ受信元である前記第2のデータ処理装置は、前記暗号化用公開鍵データと復号化用秘密鍵データとの組を生成する手段、前記復号化用秘密鍵データを前記鍵識別情報と関連付けて保存する手段、及び前記暗号化用公開鍵データを前記鍵識別情報と共に前記サーバに送信する手段を有し、

前記サーバは、

前記第2のデータ処理装置から前記暗号化用公開鍵データ及び前記鍵識別情報を受信する手段と、

前記暗号化用公開鍵データを前記鍵識別情報と関連付けて保存する第1の保存手段と、

前記第1のデータ処理装置からの要求に応じて、前記第1の保存手段に保存されている暗号化用公開鍵データを前記鍵識別情報と共に送信する手段と、

前記第1のデータ処理装置から前記暗号化データ、前記暗号化共通鍵データ及び前記鍵識別情報を受信する受信する手段と、

前記暗号化データ及び前記暗号化共通鍵データを、前記鍵識別情報と関連付けて保存する第2の保存手段と、

前記第2のデータ処理装置からの要求に応じて、前記第2の保存手段に保存された前記暗号化データ及び暗号化共通鍵データを、前記鍵識別情報と共に、前記第2のデータ処理装置に送信する手段とを有し、

前記第2のデータ処理装置は、前記サーバから送信された前記鍵識別情報に対応する前記復号化用秘密鍵データで前記暗号化共通鍵データを復号化し、この復号化された共通鍵データで前記暗号化データを復号化して前記伝送対象データを取得するように構成されたことを特徴とするデータ伝送システム。 - ネットワークに接続された第1のデータ処理装置、第2のデータ処理装置、及びサーバの間で行なうデータ伝送を行なうデータ伝送システムであって、

データ送信元である前記第1のデータ処理装置は、伝送対象データを前記サーバから取得する暗号化用公開鍵データで暗号化した前記暗号化データを、前記暗号化用公開鍵データの鍵識別情報と共に前記サーバに送信する手段を有し、

データ受信元である前記第2のデータ処理装置は、前記暗号化用公開鍵データと復号化用秘密鍵データとの組を生成する手段、前記復号化用秘密鍵データを前記鍵識別情報と関連付けて保存する手段、及び前記暗号化用公開鍵データを前記鍵識別情報と共に前記サーバに送信する手段を有し、

前記サーバは、

前記第2のデータ処理装置から前記暗号化用公開鍵データ及び前記鍵識別情報を受信する手段と、

前記暗号化用公開鍵データを前記鍵識別情報と関連付けて保存する第1の保存手段と、

前記第1のデータ処理装置からの要求に応じて、前記第1の保存手段に保存されている暗号化用公開鍵データを前記鍵識別情報と共に送信する手段と、

前記第1のデータ処理装置から前記暗号化データ及び前記鍵識別情報を受信する手段と、

前記暗号化データを前記鍵識別情報と関連付けて保存する第2の保存手段と、

前記第2のデータ処理装置からの要求に応じて、前記第2の保存手段に保存された前記暗号化データを前記鍵識別情報と共に、前記第2のデータ処理装置に送信する手段とを有し、

前記第2のデータ処理装置は、前記サーバから送信された前記鍵識別情報に対応する前記復号化用秘密鍵データで前記暗号化データを復号化して前記伝送対象データを取得するように構成されたことを特徴とするデータ伝送システム。 - ネットワークに接続された第1のデータ処理装置、第2のデータ処理装置、及びサーバの間で行なうデータ伝送を行なうデータ伝送システムに適用するデータ伝送方法であって、

データ受信元である前記第2のデータ処理装置において、前記暗号化用公開鍵データと復号化用秘密鍵データとの組を生成し、当該組を識別する鍵識別情報と関連付けて前記復号化用秘密鍵データを保存し、及び前記暗号化用公開鍵データを前記鍵識別情報と共に前記サーバに送信するステップと、

前記サーバにおいて、前記第2のデータ処理装置から前記暗号化用公開鍵データ及び前記鍵識別情報を受信し、前記暗号化用公開鍵データを前記鍵識別情報と関連付けて保存するステップと、

データ送信元である前記第1のデータ処理装置からの要求に応じて、前記暗号化用公開鍵データを前記鍵識別情報と共に送信するステップと、

前記第1のデータ処理装置において、共通鍵データを生成して伝送対象データを暗号化し、前記サーバから取得した暗号化用公開鍵データで前記共通鍵データを暗号化し、前記伝送対象データの暗号化データ、前記共通鍵データの暗号化用共通鍵データ及び前記鍵識別情報を前記サーバに送信するステップと、

前記サーバにおいて、前記第1のデータ処理装置からの前記暗号化データ及び前記暗号化共通鍵データを、前記鍵識別情報と関連付けて保存し、前記第2のデータ処理装置からの要求に応じて前記暗号化データ及び暗号化共通鍵データを前記鍵識別情報と共に、前記第2のデータ処理装置に送信するステップと、

前記第2のデータ処理装置において、前記サーバから送信された前記鍵識別情報に対応する前記復号化用秘密鍵データで前記暗号化共通鍵データを復号化し、この復号化された共通鍵データで前記暗号化データを復号化して前記伝送対象データを取得するステップと

を有する手順を実行することを特徴とするデータ伝送方法。 - ネットワークに接続された第1のデータ処理装置、第2のデータ処理装置、及びサーバの間で行なうデータ伝送を行なうデータ伝送システムに適用するデータ伝送方法であって、

データ受信元である前記第2のデータ処理装置において、前記暗号化用公開鍵データと復号化用秘密鍵データとの組を生成し、当該組を識別する鍵識別情報と関連付けて前記復号化用秘密鍵データを保存し、及び前記暗号化用公開鍵データを前記鍵識別情報と共に前記サーバに送信するステップと、

前記サーバにおいて、前記第2のデータ処理装置から前記暗号化用公開鍵データ及び前記鍵識別情報を受信し、前記暗号化用公開鍵データを前記鍵識別情報と関連付けて保存するステップと、

データ送信元である前記第1のデータ処理装置からの要求に応じて、前記暗号化用公開鍵データを前記鍵識別情報と共に送信するステップと、

前記第1のデータ処理装置において、前記サーバから取得した暗号化用公開鍵データで伝送対象データを暗号化し、前記伝送対象データの暗号化データを前記鍵識別情報と共に前記サーバに送信するステップと、

前記サーバにおいて、前記第1のデータ処理装置からの前記暗号化データを前記鍵識別情報と関連付けて保存し、前記第2のデータ処理装置からの要求に応じて前記暗号化データを前記鍵識別情報と共に前記第2のデータ処理装置に送信するステップと、

前記第2のデータ処理装置において、前記サーバから送信された前記鍵識別情報に対応する前記復号化用秘密鍵データで前記暗号化データを復号化して前記伝送対象データを取得するステップと

を有する手順を実行することを特徴とするデータ伝送方法。 - ネットワークに接続された第1のコンピュータと第2のコンピュータとの間で行なうデータ伝送を制御するサーバ用コンピュータにおいて、

暗号化用公開鍵データと復号化用秘密鍵データとの組において、当該組を識別する識別情報と関連付けて前記暗号化用公開鍵データを保存するステップと、

前記ネットワークを介し、データ送信元である前記第1のコンピュータからの要求に応じて、前記第1の保存手段に保存されている暗号化用公開鍵データを前記鍵識別情報と共に送信するステップと、

前記第1のコンピュータにおいて共通鍵データにより伝送対象データを暗号化した暗号化データ、前記暗号化用公開鍵データで暗号化された前記共通鍵データの暗号化共通鍵データ及び前記鍵識別情報を、前記ネットワークを介して前記第1のコンピュータから受信するステップと、

前記暗号化データ及び前記暗号化共通鍵データを、前記鍵識別情報と関連付けて保存するステップと、

前記ネットワークを介して、前記復号化用秘密鍵データを保存している前記第2のコンピュータからの要求に応じて、前記暗号化データ及び暗号化共通鍵データを前記鍵識別情報と共に、前記第2のコンピュータに送信するステップと

を有する手順を前記サーバ用コンピュータに実行させるプログラム。 - 請求項15に記載の前記第1のコンピュータに実行させるプログラムであって、

前記暗号化用公開鍵データを、前記暗号化用公開鍵データの鍵識別情報と共に受信する機能と、

前記共通鍵データを生成する機能と、

前記共通鍵データで前記伝送対象データを暗号化する機能と、

前記暗号化用公開鍵データで前記共通鍵データを暗号化する機能と、

前記共通鍵データで暗号化された前記暗号化データ、暗号化共通鍵データ及び前記鍵識別情報を前記ネットワーク経由で送信する機能と

を実現させるように構成されたプログラム。 - 請求項15に記載の前記第2のコンピュータに実行させるプログラムであって、

前記暗号化用公開鍵データと前記復号化用秘密鍵データとの組を生成する機能と、

前記組を識別する鍵識別情報と共に、前記復号化用秘密鍵データを保存する機能と、

前記暗号化用公開鍵データを前記鍵識別情報と共に前記ネットワーク経由で送信する機能と、

前記ネットワークを介して前記第2の保存手段に保存された前記暗号化データ及び暗号化共通鍵データを前記鍵識別情報と共に受信する機能と、

前記復号化用秘密鍵データにより前記暗号化共通鍵データを復号化する機能と、

復号化された前記共通鍵データにより前記暗号化データを復号化する機能と

を実現させるように構成されたプログラム。 - ネットワークに接続された第1のコンピュータと第2のコンピュータとの間で行なうデータ伝送を制御するサーバ用コンピュータにおいて、

暗号化用公開鍵データと復号化用秘密鍵データとの組において、当該組を識別する識別情報と関連付けて前記暗号化用公開鍵データを保存するステップと、

前記ネットワークを介し、データ送信元である前記第1のコンピュータからの要求に応じて、前記第1の保存手段に保存されている暗号化用公開鍵データを前記鍵識別情報と共に送信するステップと、

前記第1のコンピュータにおいて伝送対象データを前記暗号化用公開鍵データで暗号化した暗号化データを、前記鍵識別情報と共に、前記ネットワークを介して前記第1のコンピュータから受信するステップと、

前記暗号化データを前記鍵識別情報と関連付けて保存するステップと、

前記ネットワークを介して、前記復号化用秘密鍵データを保存している前記第2のコンピュータからの要求に応じて、前記暗号化データを前記鍵識別情報と共に前記第2のコンピュータに送信するステップと

を有する手順を前記サーバ用コンピュータに実行させるプログラム。 - 請求項18に記載の前記第1のコンピュータに実行させるプログラムであって、

前記暗号化公開鍵データを受信する機能と、

前記暗号化公開鍵データで前記伝送対象データを暗号化する機能と、

前記伝送対象データの前記暗号化データを前記鍵識別情報と共に前記ネットワーク経由で送信する機能と

を実現させるように構成されたプログラム。 - 請求項18に記載の前記第2のコンピュータに実行させるプログラムであって、

前記暗号化用公開鍵データと前記復号化用秘密鍵データとの組を生成する機能と、

前記組を識別する鍵識別情報と共に前記復号化用秘密鍵データを保存する機能と、

前記暗号化用公開鍵データを前記鍵識別情報と共に前記ネットワーク経由で送信する機能と、

前記ネットワークを介して前記第2の保存手段に保存された前記暗号化データを前記鍵識別情報と共に受信する機能と、

前記鍵識別情報に対応する前記復号化用秘密鍵データにより前記暗号化データを復号化する機能と、

を実現させるように構成されたプログラム。 - 請求項1から請求項5のいずれか1項に記載のデータ伝送制御装置を監視制御装置として適用し、

前記第1のデータ処理装置から送信される暗号化された監視対象データを、前記第2のデータ処理装置に伝送し、前記第2のデータ処理装置において前記暗号化された監視対象データを復号化して監視対象を表示出力できるように構成されたことを特徴とする監視システム。 - 請求項6から請求項10のいずれか1項に記載のデータ伝送制御装置を監視制御装置として適用し、

前記第1のデータ処理装置から送信される暗号化された監視対象データを、前記第2のデータ処理装置に伝送し、前記第2のデータ処理装置において前記暗号化された監視対象データを復号化して監視対象を表示出力できるように構成されたことを特徴とする監視システム。

Priority Applications (1)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2005249116A JP2007067630A (ja) | 2005-08-30 | 2005-08-30 | ネットワークを使用するデータ伝送システム及びその方法 |

Applications Claiming Priority (1)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2005249116A JP2007067630A (ja) | 2005-08-30 | 2005-08-30 | ネットワークを使用するデータ伝送システム及びその方法 |

Publications (2)

| Publication Number | Publication Date |

|---|---|

| JP2007067630A true JP2007067630A (ja) | 2007-03-15 |

| JP2007067630A5 JP2007067630A5 (ja) | 2008-10-09 |

Family

ID=37929354

Family Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| JP2005249116A Pending JP2007067630A (ja) | 2005-08-30 | 2005-08-30 | ネットワークを使用するデータ伝送システム及びその方法 |

Country Status (1)

| Country | Link |

|---|---|

| JP (1) | JP2007067630A (ja) |

Cited By (2)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JP2009213064A (ja) * | 2008-03-06 | 2009-09-17 | E-Trial Co Ltd | 個人情報管理装置,個人情報管理プログラムおよび個人情報管理システム |

| JP2011216034A (ja) * | 2010-04-02 | 2011-10-27 | Meidensha Corp | 電子ファイル管理システムおよび管理方法 |

Citations (7)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JPH0287146A (ja) * | 1988-09-26 | 1990-03-28 | Hitachi Ltd | 半導体装置の製造方法 |

| JP2002009762A (ja) * | 2000-06-26 | 2002-01-11 | Sony Corp | 情報処理システム、情報処理方法、および情報処理装置、並びにプログラム提供媒体 |

| JP2002140126A (ja) * | 2000-10-31 | 2002-05-17 | Toshiba Corp | プログラム配布システム、暗号化プログラム配布装置、プログラム不具合情報収集システム、及びプログラム配布方法 |

| JP2003202931A (ja) * | 2002-01-09 | 2003-07-18 | Toshiba Corp | ソフトウェアダウンロードシステム、サーバ装置、端末装置、サーバ制御プログラム、端末制御プログラム、サーバ制御方法、端末制御方法 |

| JP2004078559A (ja) * | 2002-08-19 | 2004-03-11 | Nedekkusu:Kk | 暗号メール通信方法および暗号メールシステム |

| JP2004295807A (ja) * | 2003-03-28 | 2004-10-21 | Dainippon Printing Co Ltd | 配信用文書ファイル作成システム |

| JP2005115479A (ja) * | 2003-10-03 | 2005-04-28 | Canon Inc | 電子データ共有装置、方法及びプログラム |

-

2005

- 2005-08-30 JP JP2005249116A patent/JP2007067630A/ja active Pending

Patent Citations (7)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JPH0287146A (ja) * | 1988-09-26 | 1990-03-28 | Hitachi Ltd | 半導体装置の製造方法 |

| JP2002009762A (ja) * | 2000-06-26 | 2002-01-11 | Sony Corp | 情報処理システム、情報処理方法、および情報処理装置、並びにプログラム提供媒体 |

| JP2002140126A (ja) * | 2000-10-31 | 2002-05-17 | Toshiba Corp | プログラム配布システム、暗号化プログラム配布装置、プログラム不具合情報収集システム、及びプログラム配布方法 |

| JP2003202931A (ja) * | 2002-01-09 | 2003-07-18 | Toshiba Corp | ソフトウェアダウンロードシステム、サーバ装置、端末装置、サーバ制御プログラム、端末制御プログラム、サーバ制御方法、端末制御方法 |

| JP2004078559A (ja) * | 2002-08-19 | 2004-03-11 | Nedekkusu:Kk | 暗号メール通信方法および暗号メールシステム |

| JP2004295807A (ja) * | 2003-03-28 | 2004-10-21 | Dainippon Printing Co Ltd | 配信用文書ファイル作成システム |

| JP2005115479A (ja) * | 2003-10-03 | 2005-04-28 | Canon Inc | 電子データ共有装置、方法及びプログラム |

Cited By (2)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JP2009213064A (ja) * | 2008-03-06 | 2009-09-17 | E-Trial Co Ltd | 個人情報管理装置,個人情報管理プログラムおよび個人情報管理システム |

| JP2011216034A (ja) * | 2010-04-02 | 2011-10-27 | Meidensha Corp | 電子ファイル管理システムおよび管理方法 |

Similar Documents

| Publication | Publication Date | Title |

|---|---|---|

| US9070112B2 (en) | Method and system for securing documents on a remote shared storage resource | |

| KR101130415B1 (ko) | 비밀 데이터의 노출 없이 통신 네트워크를 통해 패스워드 보호된 비밀 데이터를 복구하는 방법 및 시스템 | |

| RU2589861C2 (ru) | Система и способ шифрования данных пользователя | |

| JP4863777B2 (ja) | 通信処理方法及びコンピュータ・システム | |

| EP1300746A2 (en) | A system and computer based method to automatically archive and retrieve encrypted remote client data files | |

| JP2007082216A (ja) | 一対一でデータを安全に送受信する方法及び装置 | |

| US10218681B2 (en) | Home network controlling apparatus and method to obtain encrypted control information | |

| JP2009105566A (ja) | 配布管理装置及び配布管理プログラム | |

| JP2007102785A (ja) | 保安方法及びシステム、その方法を記録したコンピュータで読み取り可能な記録媒体 | |

| EP2212825B1 (en) | Cryptographically controlling access to documents | |

| JP2008067162A (ja) | 制御システムおよびシステムの制御方法 | |

| JP2007067630A (ja) | ネットワークを使用するデータ伝送システム及びその方法 | |

| JP4907944B2 (ja) | 暗号化データ送信装置 | |

| JP4005090B2 (ja) | 通信プロファイル自動配布設定システムおよび方法ならびに管理装置、プログラム | |

| JP4222132B2 (ja) | ソフトウェア提供方法及びシステム | |

| JP2009055428A (ja) | 情報処理装置、サーバ装置、情報処理プログラム及び方法 | |

| JP2007159009A (ja) | チケット保護方法およびクライアント | |

| JP2009104327A (ja) | ファイル管理システム及びファイル管理プログラム | |

| JP4924477B2 (ja) | 着脱式デバイス、ログ収集方法、プログラム及び記録媒体 | |

| KR101701625B1 (ko) | 암호화된 컨텐츠의 복호화 키를 안전하게 획득하여 컨텐츠를 재생하기 위한 방법 및 시스템 | |

| JP6919484B2 (ja) | 暗号通信方法、暗号通信システム、鍵発行装置、プログラム | |

| JP5631164B2 (ja) | マルチクラスタ分散処理制御システム、代表クライアント端末、マルチクラスタ分散処理制御方法 | |

| KR20140112815A (ko) | 조건부 프록시 재암호화 기법을 이용한 데이터 전송 방법 및 시스템 | |

| JP7000961B2 (ja) | ファイル操作管理システムおよびファイル操作管理方法 | |

| JP7000925B2 (ja) | データ処理システム、および暗号鍵共有方法 |

Legal Events

| Date | Code | Title | Description |

|---|---|---|---|

| A521 | Written amendment |

Free format text: JAPANESE INTERMEDIATE CODE: A523 Effective date: 20080819 |

|

| A621 | Written request for application examination |

Free format text: JAPANESE INTERMEDIATE CODE: A621 Effective date: 20080819 |

|

| A131 | Notification of reasons for refusal |

Free format text: JAPANESE INTERMEDIATE CODE: A131 Effective date: 20110531 |

|

| A02 | Decision of refusal |

Free format text: JAPANESE INTERMEDIATE CODE: A02 Effective date: 20111004 |