CN1663220A - 用于确定无线设备是否在地理区域内的方法和系统 - Google Patents

用于确定无线设备是否在地理区域内的方法和系统 Download PDFInfo

- Publication number

- CN1663220A CN1663220A CN038147467A CN03814746A CN1663220A CN 1663220 A CN1663220 A CN 1663220A CN 038147467 A CN038147467 A CN 038147467A CN 03814746 A CN03814746 A CN 03814746A CN 1663220 A CN1663220 A CN 1663220A

- Authority

- CN

- China

- Prior art keywords

- network

- node

- receive

- insertion point

- network insertion

- Prior art date

- Legal status (The legal status is an assumption and is not a legal conclusion. Google has not performed a legal analysis and makes no representation as to the accuracy of the status listed.)

- Pending

Links

Images

Classifications

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L63/00—Network architectures or network communication protocols for network security

- H04L63/08—Network architectures or network communication protocols for network security for authentication of entities

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L63/00—Network architectures or network communication protocols for network security

- H04L63/04—Network architectures or network communication protocols for network security for providing a confidential data exchange among entities communicating through data packet networks

- H04L63/0428—Network architectures or network communication protocols for network security for providing a confidential data exchange among entities communicating through data packet networks wherein the data content is protected, e.g. by encrypting or encapsulating the payload

- H04L63/0492—Network architectures or network communication protocols for network security for providing a confidential data exchange among entities communicating through data packet networks wherein the data content is protected, e.g. by encrypting or encapsulating the payload by using a location-limited connection, e.g. near-field communication or limited proximity of entities

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L67/00—Network arrangements or protocols for supporting network services or applications

- H04L67/50—Network services

- H04L67/52—Network services specially adapted for the location of the user terminal

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04W—WIRELESS COMMUNICATION NETWORKS

- H04W12/00—Security arrangements; Authentication; Protecting privacy or anonymity

- H04W12/06—Authentication

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04W—WIRELESS COMMUNICATION NETWORKS

- H04W12/00—Security arrangements; Authentication; Protecting privacy or anonymity

- H04W12/60—Context-dependent security

- H04W12/63—Location-dependent; Proximity-dependent

- H04W12/64—Location-dependent; Proximity-dependent using geofenced areas

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04W—WIRELESS COMMUNICATION NETWORKS

- H04W48/00—Access restriction; Network selection; Access point selection

- H04W48/02—Access restriction performed under specific conditions

- H04W48/04—Access restriction performed under specific conditions based on user or terminal location or mobility data, e.g. moving direction, speed

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04W—WIRELESS COMMUNICATION NETWORKS

- H04W64/00—Locating users or terminals or network equipment for network management purposes, e.g. mobility management

Landscapes

- Engineering & Computer Science (AREA)

- Computer Security & Cryptography (AREA)

- Computer Networks & Wireless Communication (AREA)

- Signal Processing (AREA)

- Computer Hardware Design (AREA)

- Computing Systems (AREA)

- General Engineering & Computer Science (AREA)

- Mobile Radio Communication Systems (AREA)

Abstract

网络可以确定网络节点和被跟踪资产的位置,并作出基于位置的决定。在一个实施例中,只有当网络节点在某个地理区域内时,才执行该网络节点的授权。在另一个实施例中,如果被跟踪的资产在预定地理区域以外移动,则生成警报。

Description

背景

无线网络允许计算机与该网络连接,而无须被电线限定。这样,用户能够自动地动来动去,而不会与该网络断开。除这些被给予自由的用户以外,无线网络还更容易受到入侵者的攻击。这是因为:要尝试闯入无线网络,入侵者(通常被称作“黑客”)不需要在物理上位于插头或网络插座旁边。

由于上述的各种原因,并且由于以下陈述的其他原因(精通该技术领域的人通过阅读和理解本说明书,将会明白这些原因),在该技术领域中,需要用于无线网络的交替的方法和装置。

附图简述

图1表现了无线网络的示意图;

图2表现了具有逻辑边界的无线网络的示意图;

图3表现了网络接入点设备的示意图;

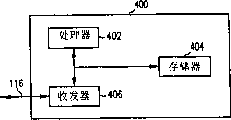

图4表现了网络服务器的示意图;

图5表现了适用于本发明的实施例中的数据结构;以及,

图6和图7表现了根据本发明的各种实施例的流程图。

实施例的说明

在以下详细的说明中,参照了附图,这些附图通过举例说明而展示了其中可以实践本发明的特殊实施例。这些实施例被充分详细地加以描述,以允许精通该技术领域的人实践本发明。将会理解:虽然各不相同,但是,本发明的各种实施例不一定是相互排斥的。例如,在不脱离本发明的精神和范围的前提下,可以在其他实施例内执行这里结合某个实施例而描述的特定的特点、结构或特征。此外,将会理解:在不脱离本发明的精神和范围的前提下,可以修改每个所揭示的实施例内的单独元件的位置或布置。所以,以下的详细说明将没有限制的意义,并且,本发明的范围只由所附权利要求书加以定义,并连同为其授权该权利要求书的全部范围的相等物一起加以适当地解释。在这些附图中,相同标号在这几幅视图中指代相同的或类似的功能性。

图1表现了无线网络的示意图。网络100包括服务器122、网络接入点(NAPs)102、104和106、以及无线网络节点120。接入点102、104和106通过介质116被耦合到服务器122,并且,接入点102、104和106中的一个或多个接入点通过无线链路132、134和136而被耦合到节点120。接入点102、104和106的组合以及服务器122为网络节点120提供网络服务。此外,在一些实施例中,节点120可以将网络服务提供给其他节点(未示出),或提供给接入点102、104和106中的任何接入点。

无线网络100可能是允许节点使用无线链路来访问网络服务的任何类型的网络。例如,在本发明的一些实施例中,无线网络100表示移动电话网络;并且,在其他实施例中,无线网络100表示无线局域网(WLAN)或无线广域网(WWAN)。在另外的实施例中,网络100是将不同服务的组合提供给网络节点和接入点的混合系统。介质116可能是能够在服务器122与接入点102、104、106之间提供数据通信路径的任何类型的信号传输介质。例子包括(但不局限于)电线、光缆和无线链路。

无线网络节点120可能是能够使用无线链路来访问网络服务的任何类型的网络节点。例如,节点120可能是移动电话、计算机、个人数字助理(PDA)、或可以使用无线链路来访问网络的任何其他类型的设备。在一些实施例中,节点120可能是提供无线数据和语音服务的组合的便携式电话和计算机。在其他实施例中,节点120可能是附带在网络100所跟踪的资产上或与其关联的资产标签。

总之,节点和接入点是可以提供网络服务、接收网络服务、或执行这两者的网络元件。例如,在蜂窝网络实施例中,接入点102、104和106可能是提供网络服务的蜂窝基站,节点120可能是主要接收网络服务的移动电话。还例如,在无线LAN实施例中,接入点102、104和106以及节点120也可能是提供并接收网络服务的计算机。本说明的剩余部分描述本发明的许多不同的实施例,描述重点放在无线LAN实施例上。为清楚起见,提供无线LAN实施例方面的该重点,但掌握该技术领域的普通技能的人将会理解:本发明的实施例不局限于无线LANs。

在操作中,网络100提供“确定无线网络节点的位置”的能力。在本说明中,这个能力被称作“位置确定”。提供位置确定的网络在这里被称作“位置感知的网络”。网络100是通过使用无线链路132、134和136来提供节点120的位置确定的位置感知的网络。

无线链路132、134和136在节点120与接入点102、104、106之间提供通信路径。这各种接入点将无线信号发送到这些无线链路上的节点120,并从这些无线链路上的节点120接收无线信号;并且,也使用介质116将信号发送到服务器122并从服务器122接收信号。在一些实施例中,无线链路132、134和136利用基于脉冲的无线电频率(RF)协议来提供节点120与接入点102、104、106之间的通信。在这些实施例中,短RF脉冲由节点120来传送,并由接入点102、104和106来接收。在其他实施例中,这些无线链路利用基带调制协议——其中,将要被传送的所需数据通过各种方法而被叠加于正弦载波信号上。合适的基于脉冲的协议的一个例子是正在形成的超宽带(UWB)协议——其中,在该无线链路上传送低功率、短时脉冲。2000年2月29日授予Fullerton等人的第6,031,862号美国专利描述了合适的基于脉冲的协议的另一个例子。在其他实施例中,无线链路132、134和136利用数据调制正弦载波。可以为无线链路132、134和136利用任何类型的无线协议。

从节点120接收的这些信号内可以包含任何类型的信息。例如,这些信号可能以适用于请求或提供网络服务的任何模拟或数字格式来包含语音信息或数据信息。

当从节点120接收无线信号时,这各种接入点也可能搜集描述这些无线信号的属性的信息。例如,在基于脉冲的实施例中,这些接入点可以搜集脉冲到达时间信息以及到达角度、脉冲振幅、脉冲持续时间和上升/下降时间信息。在正弦载波实施例中,这些接入点可以搜集中心频率、到达角度、振幅、相位偏移或其他信息。总之,描述这些被接收的信号的属性的、所搜集的信息可能包括任何类型的信息——包括适用于支持位置确定的信息。例如,可以使用脉冲到达时间信息、到达角度信息或这两者来确定相对于这些接入点的位置的网络节点120的位置。此外,还例如,也可以使用被接收的正弦载波信号的相位偏移,以支持位置确定。

所接收的无线信号的属性可以从这各种接入点传送到服务器122。然后,服务器122可以使用这些属性,以确定节点120的位置。例如,在基于脉冲的实施例中,可以使用这些接入点所搜集的脉冲到达时间和(可选地)脉冲到达角度信息来决定相对于测量该到达时间和(可选地)到达角度的这些接入点的位置的节点120的位置。还例如,在正弦载波实施例中,也可以使用相位偏移来决定节点120的位置。

图1表现了三个接入点。在具有能够从节点120接收信号的三个接入点的实施例中,可以用两个尺度来确定节点120的位置。一些实施例具有三个以上的接入点。在具有能够从节点120接收信号的四个或更多接入点的实施例中,可以用三个尺度来确定节点120的位置。

图2表现了具有逻辑边界的无线网络的示意图。无线网络200包括网络接入点(NAPs)202、203、204、205、206、207、208和209——在这里有时被称作“NAPs 202-209”。NAPs 202-209被耦合到服务器(未示出),诸如服务器122(图1)。节点240是通过与NAPs 202-209中的一个或多个NAPs进行通信而连接到该网络的网络节点。当该网络节点与给定的接入点(通过该接入点,它试图将数据传递到该网络的其余部分)“关联”时,建立这个连接。在与接入点关联的过程期间,网络节点通常在关联之前执行“验证”动作。验证的目的是:建立希望与该网络连接的节点的身份。被验证的节点是被允许连接到该网络并接收网络服务的节点。

网络节点240使用无线信号来与网络接入点进行通信。例如,网络节点240分别使用无线链路242、244和246上的无线信号来与网络接入点202、204和208进行通信。在一些实施例中,网络节点240只使用所示的这些无线链路之一来与该网络进行通信,但多个网络接入点接收由网络节点240传送的这些信号。如以上参照图1而描述的,节点240的位置由无线网络200来确定。

图2也表现了逻辑网络边界220。当节点240在逻辑边界220以内时,网络200确认节点240的基于位置的验证,并且,如果该网络不要求进一步的验证,则网络200允许节点240使用这些网络接入点来访问该网络。当节点240在逻辑边界220以外时,网络200拒绝基于位置的验证,并且不允许节点240访问该网络。逻辑边界220可以对应于建筑物的轮廓,但这并不是必要的。例如,逻辑边界220可以对应于单个建筑物内的区域、包围多幢建筑物的区域、或任何建筑物以外的区域。图2表现了单个逻辑网络边界,但这不是限制。例如,在一些实施例中,存在多个逻辑网络边界。它们可能重叠,以致具有相交的区域;或者,它们可能不重叠,以致有多个离散区域——网络节点可以从那里连接到该网络。

当网络节点240尝试连接到网络200时,网络节点240将基于位置的网络验证请求发送到网络接入点202、204和208中的一个网络接入点。接收该验证请求的这些网络接入点将该请求转送到服务器。网络200确定网络节点240的位置,并且根据其相对于逻辑边界220的位置来验证该节点。在网络节点240的情况中,网络200确定:该节点在逻辑边界220内;并且,准予该基于位置的验证请求。

图2还显示了网络节点250。网络节点250在逻辑边界220以外。当连接到该网络时,网络节点250使用无线链路252上的无线信号来将基于位置的网络验证请求发送到网络接入点208。该无线信号也分别由网络接入点207和209或无线链路254和246来接收。该网络确定网络节点250的位置,并确定:网络节点250在逻辑边界220以外。根据网络节点250的位置,拒绝该基于位置的验证请求,并且不准予网络节点250访问网络200。

基于位置的验证是“链路层”网络验证方案的例子。一些实施例拥有额外的链路层验证方案(例如,“开放式系统”和“共享密钥”验证)。开放式系统验证是验证该链路层处的所有通信量的空方案。共享密钥验证是链路层验证方案的另一个例子——其中,经授权的节点与该网络共享共同的密钥代码。

该网络的一些实施例利用超出链路层验证的其他验证方案。其他验证方案的例子包括如保持单独用户级和/或系统资源级密码的网络操作系统所提供的操作系统(OS)等级验证。

图2还显示了被跟踪的资产232和逻辑资产边界230。被跟踪的资产232包括与之关联的资产标签233。资产标签233包括与图2所示的这些网络接入点兼容的发送器。在一些实施例中,资产标签233包括发送器,该发送器传送由NAPs 202-209中的三个或更多NAPs接收的脉冲。这些脉冲的该到达时间和(可选地)到达角度由这些网络接入点来确定,并且,该网络服务器(未示出)可以确定被跟踪的资产232的位置。

逻辑边界230是与被跟踪的资产232的位置进行比较的边界。例如,逻辑边界230可以对应于实验室、零售店的轮廓、或其内保存某些被跟踪的资产的医院中的加护病房。当在逻辑边界230以外检测到特定的被跟踪的资产时,网络200可以采取适当的动作(例如,发出安全人员可读的警报)。

逻辑边界230可以对应于物理边界(例如,建筑物、建筑物内的房间、或校内的庭院),但这并不是必要的。图2表现了一个逻辑资产边界230。在一些实施例中,存在许多逻辑资产边界。例如,在医院内,许多不同类型的被跟踪的资产可以有资产标签,并且,这些不同类型的资产中的每个资产可以有不同的逻辑资产边界。

图3表现了适用于图1和图2所示的这些网络接入点处的网络接入点设备的示意图。网络接入点设备300包括发送器302、接收器304、到达时间检测器306、到达角度检测器214、处理器308、存储器312和收发器310。收发器310使用介质116来与服务器(未示出)进行通信。收发器310也与处理器308进行通信。发送器302和接收器304都跟处理器308和天线320进行通信。

天线320从无线链路330上的网络节点和资产标签接收无线信号。在一些实施例中,无线链路330上的无线信号包括如以上参照图1而描述的电磁脉冲。在这些实施例中,接收器304接收这些脉冲,并且,到达时间检测器306检测该脉冲的到达时间。到达时间信息是可以由接收器304来测量的无线信号的许多可能的属性之一。例如,在一些实施例中,到达角度检测器314检测该脉冲到达的角度,作为该无线信号的属性。一些实施例既测量到达时间,也测量到达角度。处理器308从接收器304接收描述该无线信号的信息,并且使用收发器310将它提供给网络服务器。

可以用许多不同的方法来实现到达时间检测器306。在一个实施例中,该到达时间检测器的该功能是网络接入点设备300内的单独的模块。在其他实施例中,到达时间检测器306被并入接收器304。在其他实施例中,到达时间检测器306利用处理器308的处理性能来执行其功能。

也可以用许多不同的方法来实现到达角度检测器314。在一些实施例中,到达角度检测器314是一种电路,该电路从相位阵列天线接收信号,以测量接收这些信号的角度。在这些实施例中,天线320表示相位阵列天线。可以使用许多其他的机制来测量该无线信号的到达角度。

处理器308可以是适合执行动作来支持网络接入点设备300的操作的任何类型的处理器。例如,处理器308可能是微处理器、微控制器或类似物。还例如,处理器308也可能是硬件控制器或执行特殊任务的硬件控制器的集合。存储器312表示包括机器可存取介质的物件。例如,存储器312可以表示以下任何一项或多项:硬盘、软盘、随机存取存储器(RAM)、只读存储器(ROM)、快闪存储器、CDROM、或包括机器可读的介质的任何其他类型的物件。存储器312可以存储用于完成本发明的这各种方法实施例的执行的指令。存储器312也可能包括描述网络接入点设备300和整个网络的当前状态的数据。

当多个网络接入点设备300测量单个电磁脉冲的属性时,网络服务器可以利用该信息来决定该脉冲所起源的该网络节点的位置。在一些实施例中,多个电磁脉冲由接收器304来接收。这多个电磁脉冲可以表示来自网络节点的任何类型的通信。例如,一组脉冲可以表示来自网络节点的网络验证请求。还例如,一组脉冲也可以表示来自资产标签的标识号或序列号。接收器304从各组脉冲、以及从描述这些脉冲的属性中得到信息。处理器308从接收器304那里接收描述各组脉冲以及单独脉冲的属性的信息。例如,处理器308可以从接收器304接收验证请求,以及接收该验证请求内所包含的脉冲的到达时间和到达角度信息。

图4表现了适用于诸如网络100(图1)或网络200(图2)的无线网络中的网络服务器的示意图。服务器400包括处理器402、存储器404和收发器406。收发器406在端口410处被耦合到介质116。如以上参照图1而描述的,介质116将该网络服务器与任何数量的网络接入点设备(例如,网络接入点设备300(图3))耦合。收发器406从介质116上的网络接入点设备接收信息。在一些实施例中,从多个网络接入点设备接收无线信号属性;并且,处理器402确定这些无线信号所起源的发送器的位置。服务器400可能是个人计算机(PC)、服务器、大型机、手持设备、便携式计算机、或可以执行这里所描述的各种操作的任何其他的系统。

存储器404表示包括机器可存取介质的物件。例如,存储器404可以表示以下任何一项或多项:硬盘、软盘、随机存取存储器(RAM)、只读存储器(ROM)、快闪存储器、CDROM、或包括机器可读的介质的任何其他类型的物件。存储器404可以存储用于完成本发明的这各种方法实施例的执行的指令。存储器404也可能包括描述服务器400和整个网络的当前状态的数据。例如,存储器404可能包括描述逻辑边界以及网络节点和资产标签的位置的数据。图5示出一个可能的数据集。

图5表现了适用于本发明的各种实施例中的数据结构。数据结构500包括逻辑边界数据库510和资产数据库520。逻辑边界数据库510包括描述一个或多个逻辑网络边界的数据502、以及描述一个或多个逻辑资产边界的数据504。数据502描述诸如逻辑网络边界220(图2)的逻辑网络边界。该逻辑网络边界可以由数据502按许多格式中的任何格式来加以描述。例如,一系列线段可以由端点来规定,或者,矢量可以由端点和方向来描述。同样,数据504可以按任何合适的格式来描述逻辑资产边界。例如,数据504可能包括端点、矢量或任何形状。

资产数据库520包括描述资产标签和被跟踪的资产的记录。例如,可以连同该被跟踪的资产的属性和为其分配该资产的该逻辑资产边界一起来保持资产标签序列号。这些属性可能包括任何有用的信息。还例如,在跟踪零售店环境内的资产的实施例中,这些属性可能包括价格和说明数据。例如,在跟踪实验室内的资产的实施例中,这些属性还可能包括该被跟踪的资产的说明、以及在该资产离开该逻辑资产边界的情况下将要被通知的人的身份标识。

在操作中,网络服务器可以跟踪具有序列号的资产的位置,并将该资产的位置与该资产数据库中所规定的该逻辑资产边界进行比较。例如,资产标签可以传送由至少一个网络接入点设备接收并被发送到该服务器的唯一序列号。该服务器可以使用该被跟踪的资产的序列号,从该资产数据库中检索一个或多个适当的记录。可以将该被跟踪的资产的位置与该资产数据库中所规定的该逻辑资产边界进行比较。如果该被跟踪的资产在该边界以外,则可以发出警报。如这里所使用的,术语“发出警报”指将要采取的任何适当的动作。例如,在一些实施例中,发出警报可能包括:将电子邮件消息发送给负责方。在其他实施例中,发出警报可能包括:拉响警报器,以及打开红色闪烁灯。可以预定义当发出警报时将要采取的该特殊动作过程,或者,该特殊动作过程也可以取决于被存储在该适当的资产数据库记录的属性领域内的信息。

如图5所示,数据结构500包括支持逻辑资产边界和逻辑网络边界的数据。一些实施例只包括逻辑资产边界,其他实施例只包括逻辑网络边界。例如,在一些实施例中,该网络被安装在没有被跟踪的资产的环境中。在这些实施例中,不一定存在逻辑资产边界。在其他实施例中,该网络被安装在不包括网络节点、但包括被跟踪资产的环境中。在这些实施例中,不一定存在逻辑网络边界。

图6和图7表现了根据本发明的各种实施例的流程图。在一些实施例中,方法600和700由诸如服务器400(图4)的服务器来执行。在其他实施例中,这些方法分布在服务器和网络接入点设备上。方法600和700中的各种动作可以按所呈现的顺序来执行,或者可以按不同的顺序来执行。另外,在一些实施例中,分别从方法600和700中省略图6和图7列出的一些动作。

现在参考图6,表现了用于基于位置的网络验证的方法的流程图。在610处,从节点接收包括一系列电磁脉冲的无线信号。该节点对应于正尝试访问该网络的网络节点(例如,前面的附图中所示的网络节点)。该网络节点可能正使用单个网络接入点来尝试对该网络进行验证,但该无线信号可能由多个网络接入点设备来接收。在620处,从该节点接收网络验证请求。在一些实施例中,该网络验证请求由单个网络接入点设备来接收,并被转送到网络服务器。在其他实施例中,该网络验证请求由多个网络接入点设备来接收,所有这些网络接入点设备将该请求转送到该网络服务器。

图6和图7的剩余说明提及到达时间信息的运用。对“到达时间”的每次引用同样适用于“到达角度”信息。例如,当传送到达时间信息时,也可以传送到达角度信息。同样,当使用到达时间信息来决定节点的位置时,也可以使用到达角度信息来决定节点的位置。

在630处,从多个网络接入点接收到达时间信息。所接收的该到达时间信息可以描述来自该网络节点的多个电磁脉冲,或者可以描述单个电磁脉冲。在640处,根据该到达时间信息来决定该节点的位置。在650处,确定该节点的位置是否符合标准。这可能对应于任何基于位置的标准。例如,该标准可能包括一个或多个逻辑网络边界。在660处,如果该节点的位置符合该标准,则提供验证。

图7表现了用于操作包括基于位置的验证和被跟踪的资产的网络的方法的流程图。在710处,从多个网络接入点接收到达时间信息。该到达时间信息描述起源于该节点的基于脉冲的无线信号。在720处,接收起源于该节点的网络验证请求。在730处,确定该节点是否在逻辑网络边界内;并且,在740处,如果该节点不在该逻辑网络边界内,则拒绝验证。

在750处,从多个网络接入点接收到达时间信息。该到达时间信息描述起源于资产标签的基于脉冲的无线信号。在760处,确定该资产标签是否在逻辑资产边界内。这可能包括:访问诸如数据库500(图5)的数据库。在770处,如果该资产标签不在该逻辑资产边界内,则发出警报。

将会理解:上文意在起说明的作用,而不是起限制的作用。本领域普通技术人员通过阅读和理解上文,将会明白许多其他的实施例。所以,应该参照所附权利要求书并连同为其授权这类权利要求书的全部范围的相等物,来确定本

发明的范围。

Claims (37)

1.一种方法,其特征在于包括:

从节点接收网络验证请求;

确定该节点的位置是否符合标准;以及,

如果该节点的位置符合该标准,则提供验证。

2.权利要求1的方法,其特征在于:其中,接收网络验证请求包括:从该节点接收无线信号。

3.权利要求2的方法,其特征在于:其中,接收该无线信号包括:接收一系列电磁脉冲。

4.权利要求1的方法,其特征在于:进一步包括:确定该节点的位置。

5.权利要求4的方法,其特征在于;其中,确定该节点的位置包括:

从多个网络接入点设备接收到达时间信息;以及,

根据该到达时间信息来决定该节点的位置。

6.权利要求5的方法,其特征在于:其中,接收网络验证请求包括:从这多个网络接入点设备之一接收网络验证请求。

7.权利要求4的方法,其特征在于:其中,确定该节点的位置包括:

从多个网络接入点设备接收到达角度信息;以及,

根据该到达角度信息来决定该节点的位置。

8.权利要求7的方法,其特征在于:其中,接收网络验证请求包括:从这多个网络接入点设备之一接收网络验证请求。

9.权利要求1的方法,其特征在于:其中,确定该节点的位置是否符合标准包括:将该节点的位置与逻辑网络边界进行比较。

10.权利要求9的方法,其特征在于:进一步包括:使用来自多个网络接入点设备的到达时间信息,来确定该节点的位置。

11.权利要求9的方法,其特征在于:进一步包括:使用来自多个网络接入点设备的到达角度信息,来确定该节点的位置。

12.一种方法,其特征在于包括:

接收描述起源于节点的基于脉冲的无线信号的到达时间信息;

接收起源于该节点的基于网络位置的验证请求;

确定该节点是否在逻辑网络边界内;以及,

如果该节点不在该逻辑网络边界内,则拒绝基于位置的验证。

13.权利要求12的方法,其特征在于:其中,接收到达时间信息包括:从多个网络接入点设备接收到达时间信息。

14.权利要求13的方法,其特征在于:进一步包括:从这多个网络接入点设备接收到达角度信息。

15.权利要求13的方法,其特征在于:接收网络验证请求包括:从这多个网络接入点设备之一接收该基于网络位置的验证请求。

16.权利要求12的方法,其特征在于:进一步包括:

接收描述起源于资产标签的基于脉冲的无线信号的到达时间信息;

确定该资产标签是否在逻辑资产边界内;以及,

如果该资产标签不在该逻辑资产边界内,则发出警报。

17.权利要求16的方法,其特征在于:进一步包括:接收描述起源于该资产标签的该基于脉冲的无线信号的到达角度信息。

18.权利要求16的方法,其特征在于:其中,接收描述起源于资产标签的基于脉冲的无线信号的到达时间信息包括:从多个网络接入点设备接收到达时间信息。

19.一种包括具有关联的数据的机器可存取介质的物件,其特征在于:其中,当被访问时,该数据导致机器执行以下动作:

接收从网络中的发送器那里被传送的电磁脉冲;

根据描述该电磁脉冲的属性,来确定该发送器的位置;以及,

将该发送器的位置与逻辑边界进行比较。

20.权利要求19的物件,其特征在于:其中,接收电磁脉冲包括:从与被跟踪的资产关联的资产标签接收电磁脉冲。

21.权利要求20的物件,其特征在于:进一步包括:访问包括涉及该被跟踪资产的信息的数据库。

22.权利要求21的物件,其特征在于:进一步包括;当该被跟踪的资产在该逻辑边界以外时,发出警报。

23.权利要求20的物件,其特征在于:进一步包括:当该被跟踪的资产在该逻辑边界以外时,发出警报。

24.权利要求19的物件,其特征在于:其中,接收电磁脉冲包括:从网络节点接收电磁脉冲。

25.权利要求24的物件,其特征在于:进一步包括:根据相对于该逻辑边界的该网络节点的位置,来有条件地验证该网络节点。

26.一种网络,其特征在于包括:

多个网络接入点设备,这多个网络接入点设备中的每个网络接入点设备包括用于从网络节点接收无线信号的接收器,并且包括用于传送这些无线信号的属性的发送器;以及,

被耦合到这多个网络接入点设备的服务器,用于:接收这些无线信号的这些属性,确定该网络节点的位置,并且根据相对于一个或多个逻辑边界的该位置来提供该网络节点的基于位置的验证。

27.权利要求26的网络,其特征在于:其中,这多个网络接入点设备中的每个网络接入点设备被配置成:从该网络节点接收脉冲的无线信号。

28.权利要求27的网络,其特征在于:其中,这多个网络接入点设备中的每个网络接入点设备进一步包括到达时间检测电路,用于将脉冲的到达时间检测为这些无线信号的属性之一。

29.权利要求28的网络,其特征在于:其中,这多个网络接入点设备中的每个网络接入点设备进一步包括到达角度检测电路,用于将脉冲的到达角度检测为这些无线信号的属性中的另一个属性。

30.权利要求26的网络,其特征在于:其中,这多个网络接入点设备中的每个网络接入点设备被配置成:接收包括一系列电磁脉冲的验证请求,并将这些电磁脉冲的到达时间测量为这些无线信号的属性之一。

31.权利要求30的网络,其特征在于:其中,这多个网络接入点设备中的每个网络接入点设备被进一步配置成:将这些电磁脉冲的到达角度测量为这些无线信号的属性中的另一个属性。

32.权利要求30的网络,其特征在于:其中,该服务器被配置成:从这多个网络接入点设备中的每个网络接入点设备接收该到达时间,并决定该网络节点的位置。

33.一种网络服务器,其特征在于:包括用于将该网络服务器耦合到多个无线网络接入点设备的至少一个端口,该网络服务器被配置成:从这多个无线网络接入点设备接收无线信号属性,根据这些无线信号属性来确定发送器的位置,并且根据该发送器的位置来有条件地执行动作。

34.权利要求33的网络服务器,其特征在于:其中,该网络服务器被进一步配置成:从这些无线网络接入点设备接收到达时间信息。

35.权利要求34的网络服务器,其特征在于:其中,该网络服务器被进一步配置成:从这些无线网络接入点设备接收到达角度信息。

36.权利要求34的网络服务器,其特征在于:其中,该网络服务器被配置成:根据该发送器的位置来为网络节点提供基于位置的验证服务。

37.权利要求33的网络服务器,其特征在于:其中,该网络服务器被配置成:确定该发送器是否与被跟踪的资产关联,并且,如果该资产在逻辑边界以外,则发出警报。

Applications Claiming Priority (2)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| US10/179,941 | 2002-06-24 | ||

| US10/179,941 US7346358B2 (en) | 2002-06-24 | 2002-06-24 | Logical boundaries in communications networks |

Publications (1)

| Publication Number | Publication Date |

|---|---|

| CN1663220A true CN1663220A (zh) | 2005-08-31 |

Family

ID=29999147

Family Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| CN038147467A Pending CN1663220A (zh) | 2002-06-24 | 2003-06-19 | 用于确定无线设备是否在地理区域内的方法和系统 |

Country Status (5)

| Country | Link |

|---|---|

| US (1) | US7346358B2 (zh) |

| EP (1) | EP1535447A1 (zh) |

| CN (1) | CN1663220A (zh) |

| AU (1) | AU2003247540A1 (zh) |

| WO (1) | WO2004002113A1 (zh) |

Cited By (6)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| CN102171741A (zh) * | 2008-10-10 | 2011-08-31 | 高通股份有限公司 | 跟踪系统 |

| CN101810036B (zh) * | 2007-09-28 | 2013-06-05 | 符号技术有限公司 | 基于rfid的网络接入控制 |

| CN103688511A (zh) * | 2011-03-04 | 2014-03-26 | 汇丰银行控股公司 | 物理位置的跟踪 |

| CN101714265B (zh) * | 2008-09-30 | 2014-08-20 | 阿瓦亚公司 | 基于代理服务器的交易授权系统 |

| CN106792552A (zh) * | 2016-11-24 | 2017-05-31 | 南京邮电大学 | 一种无线网络自适应授权接入方法 |

| CN112446447A (zh) * | 2019-08-30 | 2021-03-05 | 伊利诺斯工具制品有限公司 | 用于焊接资产移动跟踪的系统和方法 |

Families Citing this family (46)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JP4220189B2 (ja) * | 2002-07-15 | 2009-02-04 | 株式会社日立製作所 | 情報ネットワークシステムの制御方法および情報ネットワークシステム |

| US7042867B2 (en) | 2002-07-29 | 2006-05-09 | Meshnetworks, Inc. | System and method for determining physical location of a node in a wireless network during an authentication check of the node |

| WO2005001619A2 (en) * | 2003-06-06 | 2005-01-06 | Meshnetworks, Inc. | Mac protocol for accurately computing the position of wireless devices inside buildings |

| US7372839B2 (en) * | 2004-03-24 | 2008-05-13 | Broadcom Corporation | Global positioning system (GPS) based secure access |

| US8050698B2 (en) | 2004-07-15 | 2011-11-01 | Avaya Inc. | Peer-to-peer neighbor detection for proximity-based command execution |

| US8571541B2 (en) | 2004-07-15 | 2013-10-29 | Avaya Inc. | Proximity-based authorization |

| US7221949B2 (en) * | 2005-02-28 | 2007-05-22 | Research In Motion Limited | Method and system for enhanced security using location-based wireless authentication |

| US20070087763A1 (en) * | 2005-10-18 | 2007-04-19 | Honeywell International Inc. | Location aware wireless security |

| US8301115B1 (en) * | 2006-03-08 | 2012-10-30 | Alcatel Lucent | Method for inverse port-based authentication |

| US8527415B2 (en) * | 2007-12-27 | 2013-09-03 | Mastercard International, Inc. | Techniques for conducting financial transactions using mobile communication devices |

| US20110196714A1 (en) * | 2010-02-09 | 2011-08-11 | Avaya, Inc. | Method and apparatus for overriding apparent geo-pod attributes |

| US8732859B2 (en) * | 2008-10-03 | 2014-05-20 | At&T Intellectual Property I, L.P. | Apparatus and method for monitoring network equipment |

| US8602875B2 (en) | 2009-10-17 | 2013-12-10 | Nguyen Gaming Llc | Preserving game state data for asynchronous persistent group bonus games |

| US8864586B2 (en) | 2009-11-12 | 2014-10-21 | Nguyen Gaming Llc | Gaming systems including viral gaming events |

| US11990005B2 (en) | 2009-11-12 | 2024-05-21 | Aristocrat Technologies, Inc. (ATI) | Gaming system supporting data distribution to gaming devices |

| US9626826B2 (en) | 2010-06-10 | 2017-04-18 | Nguyen Gaming Llc | Location-based real-time casino data |

| US8597108B2 (en) | 2009-11-16 | 2013-12-03 | Nguyen Gaming Llc | Asynchronous persistent group bonus game |

| US8696470B2 (en) | 2010-04-09 | 2014-04-15 | Nguyen Gaming Llc | Spontaneous player preferences |

| US9564018B2 (en) | 2010-11-14 | 2017-02-07 | Nguyen Gaming Llc | Temporary grant of real-time bonus feature |

| US12100260B2 (en) | 2010-11-14 | 2024-09-24 | Aristocrat Technologies, Inc. (ATI) | Multi-functional peripheral device |

| US9486704B2 (en) | 2010-11-14 | 2016-11-08 | Nguyen Gaming Llc | Social gaming |

| US9595161B2 (en) | 2010-11-14 | 2017-03-14 | Nguyen Gaming Llc | Social gaming |

| US10052551B2 (en) | 2010-11-14 | 2018-08-21 | Nguyen Gaming Llc | Multi-functional peripheral device |

| US9235952B2 (en) | 2010-11-14 | 2016-01-12 | Nguyen Gaming Llc | Peripheral management device for virtual game interaction |

| US9630096B2 (en) | 2011-10-03 | 2017-04-25 | Nguyen Gaming Llc | Control of mobile game play on a mobile vessel |

| US9672686B2 (en) | 2011-10-03 | 2017-06-06 | Nguyen Gaming Llc | Electronic fund transfer for mobile gaming |

| US9467862B2 (en) | 2011-10-26 | 2016-10-11 | Milwaukee Electric Tool Corporation | Wireless tracking of power tools and related devices |

| US9325203B2 (en) | 2012-07-24 | 2016-04-26 | Binh Nguyen | Optimized power consumption in a gaming device |

| US10176666B2 (en) | 2012-10-01 | 2019-01-08 | Nguyen Gaming Llc | Viral benefit distribution using mobile devices |

| GB2507105A (en) | 2012-10-19 | 2014-04-23 | Ibm | Consumer location-based host service placement |

| US10158213B2 (en) | 2013-02-22 | 2018-12-18 | Milwaukee Electric Tool Corporation | Worksite power distribution box |

| US9466198B2 (en) | 2013-02-22 | 2016-10-11 | Milwaukee Electric Tool Corporation | Wireless tracking of power tools and related devices |

| US10421010B2 (en) | 2013-03-15 | 2019-09-24 | Nguyen Gaming Llc | Determination of advertisement based on player physiology |

| US12347267B2 (en) | 2013-03-15 | 2025-07-01 | Aristocrat Technologies, Inc. | Game management for mobile and remote gaming devices |

| US12347268B2 (en) | 2013-03-15 | 2025-07-01 | Aristocrat Technologies, Inc. | Adaptive mobile device gaming system |

| US11398131B2 (en) | 2013-03-15 | 2022-07-26 | Aristocrat Technologies, Inc. (ATI) | Method and system for localized mobile gaming |

| US9814970B2 (en) | 2013-03-15 | 2017-11-14 | Nguyen Gaming Llc | Authentication of mobile servers |

| US9600976B2 (en) | 2013-03-15 | 2017-03-21 | Nguyen Gaming Llc | Adaptive mobile device gaming system |

| US9483901B2 (en) | 2013-03-15 | 2016-11-01 | Nguyen Gaming Llc | Gaming device docking station |

| GB2512081A (en) | 2013-03-19 | 2014-09-24 | Vodafone Ip Licensing Ltd | WLAN authentication restriction |

| US9622045B2 (en) * | 2014-03-28 | 2017-04-11 | Intel IP Corporation | Managing location profiles for personal area maps |

| DE102015211825A1 (de) * | 2015-06-25 | 2016-12-29 | Siemens Aktiengesellschaft | Verfahren und System zum Prüfen der Authentizität empfangener Daten |

| US10916090B2 (en) | 2016-08-23 | 2021-02-09 | Igt | System and method for transferring funds from a financial institution device to a cashless wagering account accessible via a mobile device |

| US10440570B2 (en) * | 2016-12-21 | 2019-10-08 | Silicon Laboratories Inc. | Systems and methods for initial authentication of wireless communication |

| US11386747B2 (en) | 2017-10-23 | 2022-07-12 | Aristocrat Technologies, Inc. (ATI) | Gaming monetary instrument tracking system |

| US11238148B2 (en) * | 2019-02-12 | 2022-02-01 | Cisco Technology, Inc. | Location-based, context-aware challenge-response authentication |

Family Cites Families (14)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| US5461390A (en) * | 1994-05-27 | 1995-10-24 | At&T Ipm Corp. | Locator device useful for house arrest and stalker detection |

| US5677927A (en) | 1994-09-20 | 1997-10-14 | Pulson Communications Corporation | Ultrawide-band communication system and method |

| FI974153L (fi) | 1997-11-06 | 1999-05-07 | Nokia Mobile Phones Ltd | Menetelmä ja järjestely matkaviestimen sijainnin määrittelemiseksi |

| US6154172A (en) * | 1998-03-31 | 2000-11-28 | Piccionelli; Gregory A. | System and process for limiting distribution of information on a communication network based on geographic location |

| WO1999055102A1 (en) | 1998-04-22 | 1999-10-28 | Netline Communications Technologies (Nct) Ltd. | Method and system for providing cellular communications services |

| US6650241B2 (en) * | 1999-12-23 | 2003-11-18 | Harold G. Osborne | Child safety device |

| US20020059230A1 (en) * | 2000-10-13 | 2002-05-16 | Capstone Technology, Inc. | Asset control system and method |

| BR0115959A (pt) * | 2000-11-14 | 2005-05-03 | Symbol Technologies Inc | Método e aparelhos para identificação de localização de objeto em rede de comunicação |

| US20030036374A1 (en) * | 2001-06-04 | 2003-02-20 | Time Domain Corporation | Wireless local area network using impulse radio technology to improve communications between mobile nodes and access points |

| EP1436639B1 (en) * | 2001-09-05 | 2007-06-20 | Newbury Networks Inc. | Position detection and location tracking in a wireless network |

| US20040019786A1 (en) * | 2001-12-14 | 2004-01-29 | Zorn Glen W. | Lightweight extensible authentication protocol password preprocessing |

| US7508799B2 (en) * | 2002-01-29 | 2009-03-24 | Arch Wireless Operating Company, Inc. | Managing wireless network data |

| WO2003075125A2 (en) * | 2002-03-01 | 2003-09-12 | Enterasys Networks, Inc. | Location aware data network |

| US7248858B2 (en) * | 2002-05-04 | 2007-07-24 | Broadcom Corporation | Visitor gateway in a wireless network |

-

2002

- 2002-06-24 US US10/179,941 patent/US7346358B2/en not_active Expired - Fee Related

-

2003

- 2003-06-19 AU AU2003247540A patent/AU2003247540A1/en not_active Abandoned

- 2003-06-19 CN CN038147467A patent/CN1663220A/zh active Pending

- 2003-06-19 EP EP03761092A patent/EP1535447A1/en not_active Ceased

- 2003-06-19 WO PCT/US2003/019095 patent/WO2004002113A1/en not_active Ceased

Cited By (8)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| CN101810036B (zh) * | 2007-09-28 | 2013-06-05 | 符号技术有限公司 | 基于rfid的网络接入控制 |

| CN101714265B (zh) * | 2008-09-30 | 2014-08-20 | 阿瓦亚公司 | 基于代理服务器的交易授权系统 |

| CN102171741A (zh) * | 2008-10-10 | 2011-08-31 | 高通股份有限公司 | 跟踪系统 |

| US8983495B2 (en) | 2008-10-10 | 2015-03-17 | Qualcomm Incorporated | Geographical boundary based tracking |

| CN103688511A (zh) * | 2011-03-04 | 2014-03-26 | 汇丰银行控股公司 | 物理位置的跟踪 |

| CN106792552A (zh) * | 2016-11-24 | 2017-05-31 | 南京邮电大学 | 一种无线网络自适应授权接入方法 |

| CN106792552B (zh) * | 2016-11-24 | 2020-03-31 | 南京邮电大学 | 一种无线网络自适应授权接入方法 |

| CN112446447A (zh) * | 2019-08-30 | 2021-03-05 | 伊利诺斯工具制品有限公司 | 用于焊接资产移动跟踪的系统和方法 |

Also Published As

| Publication number | Publication date |

|---|---|

| US7346358B2 (en) | 2008-03-18 |

| US20040203862A1 (en) | 2004-10-14 |

| EP1535447A1 (en) | 2005-06-01 |

| AU2003247540A1 (en) | 2004-01-06 |

| WO2004002113A1 (en) | 2003-12-31 |

Similar Documents

| Publication | Publication Date | Title |

|---|---|---|

| CN1663220A (zh) | 用于确定无线设备是否在地理区域内的方法和系统 | |

| TWI345427B (en) | System and method for determining location of rogue wireless access point | |

| US7068999B2 (en) | System and method for detection of a rogue wireless access point in a wireless communication network | |

| EP1488333B1 (en) | Location aware data network | |

| CN101156487B (zh) | 利用令牌的基于相邻关系的认证 | |

| US7286848B2 (en) | Method and apparatus to provide tiered wireless network access | |

| US20090047974A1 (en) | Wireless network notification, messaging and access device | |

| US8655729B2 (en) | Using a first network to control access to a second network | |

| CN1663228A (zh) | 在知悉用户位置的网络中进行呼叫路由选择 | |

| CN112153645A (zh) | 防蹭网方法和装置、路由器 | |

| CA2814829C (en) | Location aware data network | |

| Guelzim et al. | Novel neurocomputing-based scheme to authenticate wlan users employing distance proximity threshold | |

| Rahimi | An Indoor Geo-Fencing Based Access Control System for Wireless Networks | |

| US20250184738A1 (en) | Detection and protection mechanism for fake relay station in telecommunication network | |

| WO2024156174A1 (en) | Method, device and computer program product for wireless communication | |

| Hong et al. | Privacy and Client-based Discovery Location | |

| Chen et al. | Overview of Wireless Localization | |

| BR102013011609A2 (pt) | Sistema, processo e aparelho para identificar e estimar a localização geográfica de telefones celulares |

Legal Events

| Date | Code | Title | Description |

|---|---|---|---|

| C06 | Publication | ||

| PB01 | Publication | ||

| C10 | Entry into substantive examination | ||

| SE01 | Entry into force of request for substantive examination | ||

| C02 | Deemed withdrawal of patent application after publication (patent law 2001) | ||

| WD01 | Invention patent application deemed withdrawn after publication |