KR20220132967A - 네트워크 관리 동작을 수행하는 전자 장치 및 그 동작 방법 - Google Patents

네트워크 관리 동작을 수행하는 전자 장치 및 그 동작 방법 Download PDFInfo

- Publication number

- KR20220132967A KR20220132967A KR1020210038176A KR20210038176A KR20220132967A KR 20220132967 A KR20220132967 A KR 20220132967A KR 1020210038176 A KR1020210038176 A KR 1020210038176A KR 20210038176 A KR20210038176 A KR 20210038176A KR 20220132967 A KR20220132967 A KR 20220132967A

- Authority

- KR

- South Korea

- Prior art keywords

- electronic device

- network

- dpp

- information

- external electronic

- Prior art date

Links

Images

Classifications

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04W—WIRELESS COMMUNICATION NETWORKS

- H04W48/00—Access restriction; Network selection; Access point selection

- H04W48/16—Discovering, processing access restriction or access information

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L67/00—Network arrangements or protocols for supporting network services or applications

- H04L67/01—Protocols

- H04L67/10—Protocols in which an application is distributed across nodes in the network

- H04L67/104—Peer-to-peer [P2P] networks

- H04L67/1061—Peer-to-peer [P2P] networks using node-based peer discovery mechanisms

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L67/00—Network arrangements or protocols for supporting network services or applications

- H04L67/50—Network services

- H04L67/54—Presence management, e.g. monitoring or registration for receipt of user log-on information, or the connection status of the users

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04W—WIRELESS COMMUNICATION NETWORKS

- H04W12/00—Security arrangements; Authentication; Protecting privacy or anonymity

- H04W12/03—Protecting confidentiality, e.g. by encryption

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04W—WIRELESS COMMUNICATION NETWORKS

- H04W12/00—Security arrangements; Authentication; Protecting privacy or anonymity

- H04W12/06—Authentication

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04W—WIRELESS COMMUNICATION NETWORKS

- H04W4/00—Services specially adapted for wireless communication networks; Facilities therefor

- H04W4/50—Service provisioning or reconfiguring

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04W—WIRELESS COMMUNICATION NETWORKS

- H04W88/00—Devices specially adapted for wireless communication networks, e.g. terminals, base stations or access point devices

- H04W88/18—Service support devices; Network management devices

Landscapes

- Engineering & Computer Science (AREA)

- Computer Networks & Wireless Communication (AREA)

- Signal Processing (AREA)

- Computer Security & Cryptography (AREA)

- Mobile Radio Communication Systems (AREA)

Abstract

다양한 실시 예에 따르면, 전자 장치는 통신 회로, 상기 통신 회로와 작동적으로 연결된 적어도 하나의 프로세서를 포함할 수 있고, 상기 적어도 하나의 프로세서는 외부 전자 장치의 네트워크 역할을 결정하고, 상기 통신 회로를 통해, 상기 외부 전자 장치로 상기 네트워크 역할을 지시하는 네트워크 역할 정보를 포함하는 인증 요청 메시지를 송신하고, 상기 통신 회로를 통해, 상기 외부 전자 장치로부터 상기 인증 요청 메시지에 대한 응답 메시지인 인증 응답 메시지를 수신하고, 상기 통신 회로를 통해, 상기 외부 전자 장치로부터 상기 외부 전자 장치의 네트워크 역할 정보를 포함하는, 네트워크 구성 정보를 요청하는 구성 요청 메시지를 수신하고, 상기 네트워크 역할 정보에 상응하게 상기 외부 전자 장치로 송신될 네트워크 구성 정보를 생성하고, 상기 통신 회로를 통해, 상기 외부 전자 장치로 상기 생성된 네트워크 구성 정보를 포함하는 구성 응답 메시지를 송신하도록 설정될 수 있다. 이 외에도 다양한 실시 예들이 가능할 수 있다.

Description

본 개시의 다양한 실시 예들은 네트워크 관리 동작을 수행하는 전자 장치 및 그 동작 방법에 관한 것이다.

무선 통신 시스템은 음성 또는 데이터와 같은 다양한 타입들의 통신 서비스들을 제공하기 위해 광범위하게 개발되고 있다. 일반적으로 무선 통신 시스템은 가용한 시스템 자원들(예를 들어, 시간 자원, 주파수 자원, 대역폭 자원, 또는 출력 전력 자원)을 공유하여 다수의 전자 장치들과의 통신을 지원할 수 있는 다중 억세스(multiple access) 시스템이다. 다중 억세스 시스템들은 예를 들어 코드 분할 다중 억세스(code division multiple access: CDMA) 시스템, 주파수 분할 다중 억세스(frequency division multiple access: FDMA) 시스템, 시간 분할 다중 억세스(time division multiple access: TDMA) 시스템, 직교 주파수 분할 다중 억세스(orthogonal frequency division multiple access: OFDMA) 시스템, 단일 캐리어-주파수 분할 다중 억세스(single carrier frequency division multiple access: SC-FDMA) 시스템 및 다중 캐리어-주파수 분할 다중 억세스(multi carrier frequency division multiple access: MC-FDMA) 시스템을 포함할 수 있다.

최근 정보 통신 기술의 발전과 더불어 다양한 무선 통신 기술들이 개발되고 있다. 특히 무선 근거리 통신 네트워크(wireless local area network: WLAN) 기술은 무선 주파수 기술을 바탕으로 스마트 폰, 개인용 디지털 기기(personal digital assistant: PDA), 또는 랩탑 컴퓨터와 같은 전자 장치를 이용하여 가정이나 기업 또는 특정 서비스 제공 지역에서 무선으로 인터넷에 억세스할 수 있도록 하는 기술이다.

WLAN 시스템에서는 장치들 간의 통신의 유연성을 확보하기 위해, 기지국(base station: BS)이나 억세스 포인트(access point: AP)와 같은 관리 엔터티(entity)의 개입 없이 장치들 간 직접 통신을 위한 다양한 프로토콜들이 제안되고 있다. 특히, 와이파이(Wi-Fi) 규격을 기반으로 와이파이 얼라이언스(Wi-Fi alliance: WFA)에서는 사용자 인터페이스(user interface: UI)를 구비하고 있지 않거나 또는 제한적인 UI를 구비하고 있는 Wi-Fi 장치를 간단하면서도 효율적으로 Wi-Fi 네트워크에 연결할 수 있는 장치 프로비져닝 프로토콜(device provisioning protocol: DPP)을 개발하였다.

무선 통신 기술 들 중 Wi-Fi 규격을 기반으로 WFA에서 규격화하고 있는 DPP 기술에서는 프로비져닝을 위해 다수의 구성자(configurator)들이 사용될 수 있다. 이렇게 다수의 구성자들이 사용되는 것이 요구될 경우, 이미 활성화되어 있는, 일 예로 기존의 구성자는 네트워크 관리를 공유하고, 구성자 기능에 대한 백업을 제공하기 위해 새로운 구성자에 권한을 위임하는 구성자 위임(configurator delegation) 동작을 수행해야만 한다.

하지만, 현재 DPP 기술에서는 다수의 구성자들이 사용될 수 있고, 기존 구성자가 새로운 구성자에 대해 구성자 위임 동작을 수행한다고는 명시하고 있으나, 다수의 구성자들이 구체적으로 어떻게 구성되는지에 대해서는 명시하고 있지 않다. 또한, 현재 DPP 기술에서는 다수의 구성자들이 사용될 수 있고, 기존 구성자가 새로운 구성자에 대해 구성자 위임 동작을 수행한다고는 명시하고 있으나, 다수의 네트워크 구성자들이 구체적으로 어떻게 네트워크 구성 정보를 공유하는지에 대해서는 명시하고 있지 않다.

본 개시의 다양한 실시 예들은 네트워크 관리 동작을 수행하는 전자 장치 및 그 동작 방법을 제공할 수 있다.

본 개시의 다양한 실시 예들은 DPP 네트워크에서 구성자 위임 동작을 수행하는 전자 장치 및 그 동작 방법을 제공할 수 있다.

본 개시의 다양한 실시 예들은 DPP 네트워크에서 네트워크 역할(network role)을 설정하는 전자 장치 및 그 동작 방법을 제공할 수 있다.

본 개시의 다양한 실시 예들은 DPP 네트워크에서 네트워크 역할에 적합한 네트워크 구성 정보를 송수신하는 전자 장치 및 그 동작 방법을 제공할 수 있다.

본 개시의 다양한 실시 예들은 DPP 네트워크에서 네트워크 역할 정보를 송수신하는 전자 장치 및 그 동작 방법을 제공할 수 있다.

본 개시의 다양한 실시 예들은 DPP 네트워크에서 등록자의 네트워크 역할을 제어하는 전자 장치 및 그 동작 방법을 제공할 수 있다.

본 개시의 다양한 실시 예들은 DPP 네트워크에서 다수의 구성자들을 구성하는 전자 장치 및 그 동작 방법을 제공할 수 있다.

본 개시의 다양한 실시 예들은 DPP 네트워크에서 등록자의 네트워크 역할을 제어하여 새로운 구성자를 활성화하는 전자 장치 및 그 동작 방법을 제공할 수 있다.

본 개시의 다양한 실시 예들에 따르면, 전자 장치는 통신 회로, 상기 통신 회로와 작동적으로 연결된 적어도 하나의 프로세서를 포함할 수 있고, 상기 적어도 하나의 프로세서는, 외부 전자 장치의 네트워크 역할을 결정하고, 상기 통신 회로를 통해, 상기 외부 전자 장치로 상기 네트워크 역할을 지시하는 네트워크 역할 정보를 포함하는 인증 요청 메시지를 송신하고, 상기 통신 회로를 통해, 상기 외부 전자 장치로부터 상기 인증 요청 메시지에 대한 응답 메시지인 인증 응답 메시지를 수신하고, 상기 통신 회로를 통해, 상기 외부 전자 장치로부터 상기 외부 전자 장치의 네트워크 역할 정보를 포함하는, 네트워크 구성 정보를 요청하는 구성 요청 메시지를 수신하고, 상기 네트워크 역할 정보에 상응하게 상기 외부 전자 장치로 송신될 네트워크 구성 정보를 생성하고, 상기 통신 회로를 통해, 상기 외부 전자 장치로 상기 생성된 네트워크 구성 정보를 포함하는 구성 응답 메시지를 송신하도록 설정될 수 있다.

본 개시의 다양한 실시 예들에 따르면, 전자 장치는 통신 회로, 상기 통신 회로와 작동적으로 연결된 적어도 하나의 프로세서를 포함하고, 상기 적어도 하나의 프로세서는, 외부 전자 장치의 네트워크 역할을 결정하고, 상기 통신 회로를 통해, 상기 외부 전자 장치로 상기 네트워크 역할을 지시하는 네트워크 역할 정보를 포함하는 아웃 오브 밴드(out-of-band: OOB) 메시지를 송신하고, 상기 통신 회로를 통해, 상기 외부 전자 장치와 인증 동작을 수행하고, 상기 통신 회로를 통해, 상기 외부 전자 장치로부터 상기 외부 전자 장치의 네트워크 역할 정보를 포함하는, 네트워크 구성 정보를 요청하는 구성 요청 메시지를 수신하고, 상기 네트워크 역할 정보에 상응하게 상기 외부 전자 장치로 송신될 네트워크 구성 정보를 생성하고, 상기 통신 회로를 통해, 상기 외부 전자 장치로 상기 생성된 네트워크 구성 정보를 포함하는 구성 응답 메시지를 송신하도록 설정될 수 있다.

본 개시의 다양한 실시 예들에 따르면, 전자 장치는 통신 회로, 상기 통신 회로와 작동적으로 연결된 적어도 하나의 프로세서를 포함할 수 있고, 상기 적어도 하나의 프로세서는, 상기 통신 회로를 통해, 외부 전자 장치로부터 상기 전자 장치의 네트워크 역할을 지시하는 네트워크 역할 정보를 포함하는 인증 요청 메시지를 수신하고, 상기 통신 회로를 통해, 상기 외부 전자 장치로 상기 인증 요청 메시지에 대한 응답 메시지인 인증 응답 메시지를 송신하고, 상기 통신 회로를 통해, 상기 외부 전자 장치로 상기 전자 장치의 네트워크 역할 정보를 포함하는, 네트워크 구성 정보를 요청하는 구성 요청 메시지를 송신하고, 상기 통신 회로를 통해, 상기 외부 전자 장치로부터 상기 전자 장치의 네트워크 역할 정보에 상응하게 결정된 네트워크 구성 정보를 포함하는 구성 응답 메시지를 수신하도록 설정될 수 있다.

본 개시의 다양한 실시 예들에 따르면, 전자 장치는 통신 회로, 상기 통신 회로와 작동적으로 연결된 적어도 하나의 프로세서를 포함할 수 있고, 상기 적어도 하나의 프로세서는, 상기 통신 회로를 통해, 외부 전자 장치로부터 상기 전자 장치의 네트워크 역할을 지시하는 네트워크 역할 정보를 포함하는 OOB 메시지를 수신하고, 상기 통신 회로를 통해, 상기 전자 장치와 인증 동작을 수행하고, 상기 통신 회로를 통해, 상기 전자 장치의 네트워크 역할 정보를 포함하는, 네트워크 구성 정보를 요청하는 구성 요청 메시지를 송신하고, 상기 통신 회로를 통해, 상기 외부 전자 장치로부터 상기 전자 장치의 네트워크 역할 정보에 상응하게 결정된 네트워크 구성 정보를 포함하는 구성 응답 메시지를 수신하도록 설정될 수 있다.

도 1은 다양한 실시 예들에 따른 네트워크 환경 내의 전자 장치를 개략적으로 도시한 블록도이다.

도 2는 다양한 실시 예들에 따른 전자 장치의 블록도이다.

도 3은 다양한 실시 예들에 따른 DPP 네트워크의 아키텍쳐의 일 예를 개략적으로 도시한 도면이다.

도 4는 다양한 실시 예들에 따른 DPP 네트워크에서 네트워크 구축 동작의 일 예를 개략적으로 도시한 도면이다.

도 5는 다양한 실시 예들에 따른 DPP 네트워크에서 등록 동작의 일 예를 개략적으로 도시한 도면이다.

도 6은 다양한 실시 예들에 따른 DPP 네트워크에서 네트워크 연결 동작의 일 예를 개략적으로 도시한 도면이다.

도 7은 다양한 실시 예들에 따른 DPP 네트워크에서 프로비져닝 프로세스의 일 예를 개략적으로 도시한 도면이다.

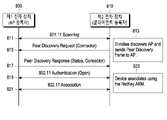

도 8은 다양한 실시 예들에 따른 커넥터를 사용하는 네트워크 억세스 동작을 개략적으로 도시하고 있는 신호 흐름도이다.

도 9는 다양한 실시 예들에 따른 DPP 네트워크에서 구성자 위임 동작을 개략적으로 도시한 도면이다.

도 10은 다양한 실시 예들에 따른 DPP 네트워크에서 구성자 위임 동작의 일 예를 개략적으로 도시한 신호 흐름도이다.

도 11a-도 11b는 다양한 실시 예들에 따른 DPP 네트워크에서 구성자 위임 동작의 다른 예를 개략적으로 도시한 신호 흐름도이다.

도 12a-도 12b는 다양한 실시 예들에 따른 DPP 네트워크에서 구성자 위임 동작의 다른 예를 개략적으로 도시한 신호 흐름도이다.

도 13은 다양한 실시 예들에 따른 DPP 네트워크에서 DPP 부트스트래핑 정보가 송신되는 BLE 광고 프레임의 포맷의 일 예를 개략적으로 도시한 도면이다.

도 14는 다양한 실시 예들에 따른 DPP 네트워크에서 구성자 위임 동작에 따른 전자 장치의 동작 과정의 일 예를 개략적으로 도시한 순서도이다.

도 15는 다양한 실시 예들에 따른 DPP 네트워크에서 구성자 위임 동작에 따른 전자 장치의 동작 과정의 다른 예를 개략적으로 도시한 순서도이다.

도 16은 다양한 실시 예들에 따른 DPP 네트워크에서 구성자 위임 동작에 따른 전자 장치의 동작 과정의 또 다른 예를 개략적으로 도시한 순서도이다.

도 17은 다양한 실시 예들에 따른 DPP 네트워크에서 구성자 위임 동작에 따른 전자 장치의 동작 과정의 또 다른 예를 개략적으로 도시한 순서도이다.

도 2는 다양한 실시 예들에 따른 전자 장치의 블록도이다.

도 3은 다양한 실시 예들에 따른 DPP 네트워크의 아키텍쳐의 일 예를 개략적으로 도시한 도면이다.

도 4는 다양한 실시 예들에 따른 DPP 네트워크에서 네트워크 구축 동작의 일 예를 개략적으로 도시한 도면이다.

도 5는 다양한 실시 예들에 따른 DPP 네트워크에서 등록 동작의 일 예를 개략적으로 도시한 도면이다.

도 6은 다양한 실시 예들에 따른 DPP 네트워크에서 네트워크 연결 동작의 일 예를 개략적으로 도시한 도면이다.

도 7은 다양한 실시 예들에 따른 DPP 네트워크에서 프로비져닝 프로세스의 일 예를 개략적으로 도시한 도면이다.

도 8은 다양한 실시 예들에 따른 커넥터를 사용하는 네트워크 억세스 동작을 개략적으로 도시하고 있는 신호 흐름도이다.

도 9는 다양한 실시 예들에 따른 DPP 네트워크에서 구성자 위임 동작을 개략적으로 도시한 도면이다.

도 10은 다양한 실시 예들에 따른 DPP 네트워크에서 구성자 위임 동작의 일 예를 개략적으로 도시한 신호 흐름도이다.

도 11a-도 11b는 다양한 실시 예들에 따른 DPP 네트워크에서 구성자 위임 동작의 다른 예를 개략적으로 도시한 신호 흐름도이다.

도 12a-도 12b는 다양한 실시 예들에 따른 DPP 네트워크에서 구성자 위임 동작의 다른 예를 개략적으로 도시한 신호 흐름도이다.

도 13은 다양한 실시 예들에 따른 DPP 네트워크에서 DPP 부트스트래핑 정보가 송신되는 BLE 광고 프레임의 포맷의 일 예를 개략적으로 도시한 도면이다.

도 14는 다양한 실시 예들에 따른 DPP 네트워크에서 구성자 위임 동작에 따른 전자 장치의 동작 과정의 일 예를 개략적으로 도시한 순서도이다.

도 15는 다양한 실시 예들에 따른 DPP 네트워크에서 구성자 위임 동작에 따른 전자 장치의 동작 과정의 다른 예를 개략적으로 도시한 순서도이다.

도 16은 다양한 실시 예들에 따른 DPP 네트워크에서 구성자 위임 동작에 따른 전자 장치의 동작 과정의 또 다른 예를 개략적으로 도시한 순서도이다.

도 17은 다양한 실시 예들에 따른 DPP 네트워크에서 구성자 위임 동작에 따른 전자 장치의 동작 과정의 또 다른 예를 개략적으로 도시한 순서도이다.

이하 본 개시의 다양한 실시 예들을 첨부된 도면을 참조하여 상세히 설명한다. 그리고, 본 개시의 다양한 실시 예들을 설명함에 있어서, 관련된 공지 기능 또는 구성에 대한 구체적인 설명이 본 개시의 다양한 실시 예들의 요지를 불필요하게 흐릴 수 있다고 판단된 경우 그 상세한 설명은 생략한다. 그리고 후술되는 용어들은 본 개시의 다양한 실시 예들에서의 기능을 고려하여 정의된 용어들로서 이는 사용자, 운용자의 의도 또는 관례 등에 따라 달라질 수 있다. 그러므로 그 정의는 본 명세서 전반에 걸친 내용을 토대로 내려져야 할 것이다.

본 명세서에서 사용되는 기술적 용어는 단지 특정한 실시 예를 설명하기 위해 사용된 것으로, 본 개시의 다양한 실시 예들을 한정하려는 의도가 아님을 유의해야 한다. 또는, 본 명세서에서 사용되는 기술적 용어는 본 명세서에서 특별히 다른 의미로 정의되지 않는 한, 본 개시가 속하는 기술 분야에서 통상의 지식을 가진 자에 의해 일반적으로 이해되는 의미로 해석되어야 하며, 과도하게 포괄적인 의미로 해석되거나, 과도하게 축소된 의미로 해석되지 않아야 한다. 또는, 본 명세서에서 사용되는 기술적인 용어가 본 개시의 사상을 정확하게 표현하지 못하는 잘못된 기술적 용어일 때에는, 당업자가 올바르게 이해할 수 있는 기술적 용어로 대체되어 이해되어야 할 것이다. 또는, 본 개시의 다양한 실시 예들에서 사용되는 일반적인 용어는 사전에 정의되어 있는 바에 따라, 또는 전후 문맥상에 따라 해석되어야 하며, 과도하게 축소된 의미로 해석되지 않아야 한다.

또는, 본 명세서에서 사용되는 단수의 표현은 문맥상 명백하게 다르게 뜻하지 않는 한, 복수의 표현을 포함한다. 본 출원에서, "구성된다" 또는 "포함한다" 등의 용어는 명세서 상에 기재된 여러 구성 요소들, 또는 여러 동작들을 반드시 모두 포함하는 것으로 해석되지 않아야 하며, 그 중 일부 구성 요소들 또는 일부 동작들은 포함되지 않을 수도 있고, 또는 추가적인 구성 요소 또는 동작들을 더 포함할 수 있는 것으로 해석되어야 한다.

또는, 본 명세서에서 사용되는 제1, 제2 등과 같이 서수를 포함하는 용어는 다양한 구성 요소들을 설명하는데 사용될 수 있지만, 상기 구성 요소들은 상기 용어들에 의해 한정되어서는 안 된다. 상기 용어들은 하나의 구성 요소를 다른 구성 요소로부터 구별하는 목적으로만 사용된다. 예를 들어, 본 개시의 권리 범위를 벗어나지 않으면서 제1 구성 요소는 제2 구성 요소로 명명될 수 있고, 유사하게 제2 구성 요소도 제1 구성 요소로 명명될 수 있다.

어떤 구성 요소가 다른 구성 요소에 "연결되어" 있다거나 "접속되어" 있다고 언급된 때에는, 그 다른 구성 요소에 직접적으로 연결되어 있거나 또는 접속되어 있을 수도 있지만, 중간에 다른 구성 요소가 존재할 수도 있다. 반면에, 어떤 구성 요소가 다른 구성 요소에 "직접 연결되어" 있다거나 "직접 접속되어" 있다고 언급된 때에는, 중간에 다른 구성 요소가 존재하지 않는 것으로 이해되어야 할 것이다.

이하, 첨부된 도면을 참조하여 본 개시에 따른 다양한 실시 예들을 상세히 설명하되, 도면 부호에 관계없이 동일하거나 유사한 구성 요소는 동일한 참조 번호를 부여하고 이에 대한 중복되는 설명은 생략하기로 한다. 또는, 본 개시의 다양한 실시 예들을 설명함에 있어서 관련된 공지 기술에 대한 구체적인 설명이 본 개시의 요지를 흐릴 수 있다고 판단되는 경우 그 상세한 설명을 생략한다. 또는, 첨부된 도면은 본 개시의 사상을 쉽게 이해할 수 있도록 하기 위한 것일 뿐, 첨부된 도면에 의해 본 개시의 사상이 제한되는 것으로 해석되어서는 아니 됨에 유의하여야만 한다. 본 개시의 사상은 첨부된 도면들 외에 모든 변경들, 균등물들 내지 대체물들에 까지도 확장되는 것으로 해석되어야 한다.

이하, 본 개시의 다양한 실시 예들에서는 단말(terminal)을 설명할 것이나, 단말은 전자 장치(electronic device), 이동국(mobile station), 이동 장비(mobile equipment: ME), 사용자 장비(user equipment: UE), 사용자 단말(user terminal: UT), 가입자국(subscriber station: SS), 무선 장치(wireless device), 휴대 장치(handheld device), 억세스 단말(access terminal: AT)로 칭해질 수 있다. 또는, 본 개시의 다양한 실시 예들에서 단말은 예를 들어 휴대폰, 개인용 디지털 기기(personal digital assistant: PDA), 스마트 폰(smart phone), 무선 모뎀(wireless MODEM), 노트북과 같이 통신 기능을 갖춘 장치가 될 수 있다.

또는, 본 개시의 다양한 실시 예들을 구체적으로 설명함에 있어서, 무선 억세스 표준화 단체인 IEEE(institute of electrical and electronics engineers)와 와이파이 얼라이언스(Wi-Fi alliance: WFA)에서 제공하는 규격들을 참조로 할 것이지만, 본 개시의 주요한 요지는 유사한 기술적 배경을 가지는 여타의 통신 시스템들에도 본 개시의 범위를 크게 벗어 나지 아니 하는 범위에서 약간의 변형으로 적용 가능하며, 이는 본 개시의 기술 분야에서 숙련된 기술적 지식을 가진 자의 판단으로 가능할 것이다.

도 1은 다양한 실시 예들에 따른 네트워크 환경(100) 내의 전자 장치(101)를 개략적으로 도시한 블록도이다.

도 1을 참조하면, 네트워크 환경(100)에서 전자 장치(101)는 제 1 네트워크(198)(예: 근거리 무선 통신 네트워크)를 통하여 전자 장치(102)와 통신하거나, 또는 제 2 네트워크(199)(예: 원거리 무선 통신 네트워크)를 통하여 전자 장치(104) 또는 서버(108)와 통신할 수 있다. 일 실시 예에 따르면, 전자 장치(101)는 서버(108)를 통하여 전자 장치(104)와 통신할 수 있다. 일 실시 예에 따르면, 전자 장치(101)는 프로세서(120), 메모리(130), 입력 모듈(150), 음향 출력 모듈(155), 디스플레이 모듈(160), 오디오 모듈(170), 센서 모듈(176), 인터페이스(177), 연결 단자(178), 햅틱 모듈(179), 카메라 모듈(180), 전력 관리 모듈(188), 배터리(189), 통신 모듈(190), 가입자 식별 모듈(196), 또는 안테나 모듈(197)을 포함할 수 있다. 어떤 실시 예에서는, 전자 장치(101)에는, 이 구성요소들 중 적어도 하나(예: 연결 단자(178))가 생략되거나, 하나 이상의 다른 구성요소가 추가될 수 있다. 어떤 실시 예에서는, 이 구성요소들 중 일부들(예: 센서 모듈(176), 카메라 모듈(180), 또는 안테나 모듈(197))은 하나의 구성요소(예: 디스플레이 모듈(160))로 통합될 수 있다.

프로세서(120)는, 예를 들면, 소프트웨어(예: 프로그램(140))를 실행하여 프로세서(120)에 연결된 전자 장치(101)의 적어도 하나의 다른 구성요소(예: 하드웨어 또는 소프트웨어 구성요소)를 제어할 수 있고, 다양한 데이터 처리 또는 연산을 수행할 수 있다. 일 실시 예에 따르면, 데이터 처리 또는 연산의 적어도 일부로서, 프로세서(120)는 다른 구성요소(예: 센서 모듈(176) 또는 통신 모듈(190))로부터 수신된 명령 또는 데이터를 휘발성 메모리(132)에 저장하고, 휘발성 메모리(132)에 저장된 명령 또는 데이터를 처리하고, 결과 데이터를 비 휘발성 메모리(134)에 저장할 수 있다. 일 실시 예에 따르면, 프로세서(120)는 메인 프로세서(121)(예: 중앙 처리 장치 또는 어플리케이션 프로세서) 또는 이와는 독립적으로 또는 함께 운영 가능한 보조 프로세서(123)(예: 그래픽 처리 장치, 신경망 처리 장치(NPU: neural processing unit), 이미지 시그널 프로세서, 센서 허브 프로세서, 또는 커뮤니케이션 프로세서)를 포함할 수 있다. 예를 들어, 전자 장치(101)가 메인 프로세서(121) 및 보조 프로세서(123)를 포함하는 경우, 보조 프로세서(123)는 메인 프로세서(121)보다 저전력을 사용하거나, 지정된 기능에 특화되도록 설정될 수 있다. 보조 프로세서(123)는 메인 프로세서(121)와 별개로, 또는 그 일부로서 구현될 수 있다.

보조 프로세서(123)는, 예를 들면, 메인 프로세서(121)가 인액티브(예: 슬립) 상태에 있는 동안 메인 프로세서(121)를 대신하여, 또는 메인 프로세서(121)가 액티브(예: 어플리케이션 실행) 상태에 있는 동안 메인 프로세서(121)와 함께, 전자 장치(101)의 구성요소들 중 적어도 하나의 구성요소(예: 디스플레이 모듈(160), 센서 모듈(176), 또는 통신 모듈(190))와 관련된 기능 또는 상태들의 적어도 일부를 제어할 수 있다. 일 실시예에 따르면, 보조 프로세서(123)(예: 이미지 시그널 프로세서 또는 커뮤니케이션 프로세서)는 기능적으로 관련 있는 다른 구성요소(예: 카메라 모듈(180) 또는 통신 모듈(190))의 일부로서 구현될 수 있다. 일 실시 예에 따르면, 보조 프로세서(123)(예: 신경망 처리 장치)는 인공지능 모델의 처리에 특화된 하드웨어 구조를 포함할 수 있다. 인공지능 모델은 기계 학습을 통해 생성될 수 있다. 이러한 학습은, 예를 들어, 인공지능이 수행되는 전자 장치(101) 자체에서 수행될 수 있고, 별도의 서버(예: 서버(108))를 통해 수행될 수도 있다. 학습 알고리즘은, 예를 들어, 지도형 학습(supervised learning), 비지도형 학습(unsupervised learning), 준지도형 학습(semi-supervised learning) 또는 강화 학습(reinforcement learning)을 포함할 수 있으나, 전술한 예에 한정되지 않는다. 인공지능 모델은, 복수의 인공 신경망 레이어들을 포함할 수 있다. 인공 신경망은 심층 신경망(DNN: deep neural network), CNN(convolutional neural network), RNN(recurrent neural network), RBM(restricted boltzmann machine), DBN(deep belief network), BRDNN(bidirectional recurrent deep neural network), 심층 Q-네트워크(deep Q-networks) 또는 상기 중 둘 이상의 조합 중 하나일 수 있으나, 전술한 예에 한정되지 않는다. 인공지능 모델은 하드웨어 구조 이외에, 추가적으로 또는 대체적으로, 소프트웨어 구조를 포함할 수 있다.

메모리(130)는, 전자 장치(101)의 적어도 하나의 구성요소(예: 프로세서(120) 또는 센서 모듈(176))에 의해 사용되는 다양한 데이터를 저장할 수 있다. 데이터는, 예를 들어, 소프트웨어(예: 프로그램(140)) 및, 이와 관련된 명령에 대한 입력 데이터 또는 출력 데이터를 포함할 수 있다. 메모리(130)는, 휘발성 메모리(132) 또는 비 휘발성 메모리(134)를 포함할 수 있다.

프로그램(140)은 메모리(130)에 소프트웨어로서 저장될 수 있으며, 예를 들면, 운영 체제(142), 미들웨어(144) 또는 어플리케이션(146)을 포함할 수 있다.

입력 모듈(150)은, 전자 장치(101)의 구성요소(예: 프로세서(120))에 사용될 명령 또는 데이터를 전자 장치(101)의 외부(예: 사용자)로부터 수신할 수 있다. 입력 모듈(150)은, 예를 들면, 마이크, 마우스, 키보드, 키(예: 버튼), 또는 디지털 펜(예: 스타일러스 펜)을 포함할 수 있다.

음향 출력 모듈(155)은 음향 신호를 전자 장치(101)의 외부로 출력할 수 있다. 음향 출력 모듈(155)은, 예를 들면, 스피커 또는 리시버를 포함할 수 있다. 스피커는 멀티미디어 재생 또는 녹음 재생과 같이 일반적인 용도로 사용될 수 있다. 리시버는 착신 전화를 수신하기 위해 사용될 수 있다. 일 실시 예에 따르면, 리시버는 스피커와 별개로, 또는 그 일부로서 구현될 수 있다.

디스플레이 모듈(160)은 전자 장치(101)의 외부(예: 사용자)로 정보를 시각적으로 제공할 수 있다. 디스플레이 모듈(160)은, 예를 들면, 디스플레이, 홀로그램 장치, 또는 프로젝터 및 해당 장치를 제어하기 위한 제어 회로를 포함할 수 있다. 일 실시예에 따르면, 디스플레이 모듈(160)은 터치를 감지하도록 설정된 터치 센서, 또는 상기 터치에 의해 발생되는 힘의 세기를 측정하도록 설정된 압력 센서를 포함할 수 있다.

오디오 모듈(170)은 소리를 전기 신호로 변환시키거나, 반대로 전기 신호를 소리로 변환시킬 수 있다. 일 실시 예에 따르면, 오디오 모듈(170)은, 입력 모듈(150)을 통해 소리를 획득하거나, 음향 출력 모듈(155), 또는 전자 장치(101)와 직접 또는 무선으로 연결된 외부 전자 장치(예: 전자 장치(102))(예: 스피커 또는 헤드폰)를 통해 소리를 출력할 수 있다.

센서 모듈(176)은 전자 장치(101)의 작동 상태(예: 전력 또는 온도), 또는 외부의 환경 상태(예: 사용자 상태)를 감지하고, 감지된 상태에 대응하는 전기 신호 또는 데이터 값을 생성할 수 있다. 일 실시 예에 따르면, 센서 모듈(176)은, 예를 들면, 제스처 센서, 자이로 센서, 기압 센서, 마그네틱 센서, 가속도 센서, 그립 센서, 근접 센서, 컬러 센서, IR(infrared) 센서, 생체 센서, 온도 센서, 습도 센서, 또는 조도 센서를 포함할 수 있다.

인터페이스(177)는 전자 장치(101)가 외부 전자 장치(예: 전자 장치(102))와 직접 또는 무선으로 연결되기 위해 사용될 수 있는 하나 이상의 지정된 프로토콜들을 지원할 수 있다. 일 실시 예에 따르면, 인터페이스(177)는, 예를 들면, HDMI(high definition multimedia interface), USB(universal serial bus) 인터페이스, SD카드 인터페이스, 또는 오디오 인터페이스를 포함할 수 있다.

연결 단자(178)는, 그를 통해서 전자 장치(101)가 외부 전자 장치(예: 전자 장치(102))와 물리적으로 연결될 수 있는 커넥터를 포함할 수 있다. 일 실시예에 따르면, 연결 단자(178)는, 예를 들면, HDMI 커넥터, USB 커넥터, SD 카드 커넥터, 또는 오디오 커넥터(예: 헤드폰 커넥터)를 포함할 수 있다.

햅틱 모듈(179)은 전기적 신호를 사용자가 촉각 또는 운동 감각을 통해서 인지할 수 있는 기계적인 자극(예: 진동 또는 움직임) 또는 전기적인 자극으로 변환할 수 있다. 일 실시 예에 따르면, 햅틱 모듈(179)은, 예를 들면, 모터, 압전 소자, 또는 전기 자극 장치를 포함할 수 있다.

카메라 모듈(180)은 정지 영상 및 동영상을 촬영할 수 있다. 일 실시 예에 따르면, 카메라 모듈(180)은 하나 이상의 렌즈들, 이미지 센서들, 이미지 시그널 프로세서들, 또는 플래시들을 포함할 수 있다.

전력 관리 모듈(188)은 전자 장치(101)에 공급되는 전력을 관리할 수 있다. 일 실시 예에 따르면, 전력 관리 모듈(188)은, 예를 들면, PMIC(power management integrated circuit)의 적어도 일부로서 구현될 수 있다.

배터리(189)는 전자 장치(101)의 적어도 하나의 구성요소에 전력을 공급할 수 있다. 일 실시 예에 따르면, 배터리(189)는, 예를 들면, 재충전 불가능한 1차 전지, 재충전 가능한 2차 전지 또는 연료 전지를 포함할 수 있다.

통신 모듈(190)은 전자 장치(101)와 외부 전자 장치(예: 전자 장치(102), 전자 장치(104), 또는 서버(108)) 간의 직접(예: 유선) 통신 채널 또는 무선 통신 채널의 수립, 및 수립된 통신 채널을 통한 통신 수행을 지원할 수 있다. 통신 모듈(190)은 프로세서(120)(예: 어플리케이션 프로세서)와 독립적으로 운영되고, 직접(예: 유선) 통신 또는 무선 통신을 지원하는 하나 이상의 커뮤니케이션 프로세서를 포함할 수 있다. 일 실시 예에 따르면, 통신 모듈(190)은 무선 통신 모듈(192)(예: 셀룰러 통신 모듈, 근거리 무선 통신 모듈, 또는 GNSS(global navigation satellite system) 통신 모듈) 또는 유선 통신 모듈(194)(예: LAN(local area network) 통신 모듈, 또는 전력선 통신 모듈)을 포함할 수 있다. 이들 통신 모듈 중 해당하는 통신 모듈은 제 1 네트워크(198)(예: 블루투스, 와이파이(Wi-Fi: wireless fidelity) direct 또는 IrDA(infrared data association)와 같은 근거리 통신 네트워크) 또는 제 2 네트워크(199)(예: 레거시 셀룰러 네트워크, 5G 네트워크, 차세대 통신 네트워크, 인터넷, 또는 컴퓨터 네트워크(예: LAN 또는 WAN)와 같은 원거리 통신 네트워크)를 통하여 외부의 전자 장치(104)와 통신할 수 있다. 이런 여러 종류의 통신 모듈들은 하나의 구성요소(예: 단일 칩)로 통합되거나, 또는 서로 별도의 복수의 구성요소들(예: 복수 칩들)로 구현될 수 있다. 무선 통신 모듈(192)은 가입자 식별 모듈(196)에 저장된 가입자 정보(예: 국제 모바일 가입자 식별자(IMSI))를 이용하여 제 1 네트워크(198) 또는 제 2 네트워크(199)와 같은 통신 네트워크 내에서 전자 장치(101)를 확인 또는 인증할 수 있다.

무선 통신 모듈(192)은 4G 네트워크 이후의 5G 네트워크 및 차세대 통신 기술, 예를 들어, NR 접속 기술(new radio access technology)을 지원할 수 있다. NR 접속 기술은 고용량 데이터의 고속 전송(eMBB(enhanced mobile broadband)), 단말 전력 최소화와 다수 단말의 접속(mMTC(massive machine type communications)), 또는 고신뢰도와 저지연(URLLC(ultra-reliable and low-latency communications))을 지원할 수 있다. 무선 통신 모듈(192)은, 예를 들어, 높은 데이터 전송률 달성을 위해, 고주파 대역(예: mmWave 대역)을 지원할 수 있다. 무선 통신 모듈(192)은 고주파 대역에서의 성능 확보를 위한 다양한 기술들, 예를 들어, 빔포밍(beamforming), 거대 배열 다중 입출력(massive MIMO(multiple-input and multiple-output)), 전차원 다중입출력(FD-MIMO: full dimensional MIMO), 어레이 안테나(array antenna), 아날로그 빔형성(analog beam-forming), 또는 대규모 안테나(large scale antenna)와 같은 기술들을 지원할 수 있다. 무선 통신 모듈(192)은 전자 장치(101), 외부 전자 장치(예: 전자 장치(104)) 또는 네트워크 시스템(예: 제 2 네트워크(199))에 규정되는 다양한 요구사항을 지원할 수 있다. 일 실시예에 따르면, 무선 통신 모듈(192)은 eMBB 실현을 위한 Peak data rate(예: 20Gbps 이상), mMTC 실현을 위한 손실 Coverage(예: 164dB 이하), 또는 URLLC 실현을 위한 U-plane latency(예: 다운링크(DL) 및 업링크(UL) 각각 0.5ms 이하, 또는 라운드 트립 1ms 이하)를 지원할 수 있다.

안테나 모듈(197)은 신호 또는 전력을 외부(예: 외부의 전자 장치)로 송신하거나 외부로부터 수신할 수 있다. 일 실시 예에 따르면, 안테나 모듈(197)은 서브스트레이트(예: PCB) 위에 형성된 도전체 또는 도전성 패턴으로 이루어진 방사체를 포함하는 안테나를 포함할 수 있다. 일 실시 예에 따르면, 안테나 모듈(197)은 복수의 안테나들(예: 어레이 안테나)을 포함할 수 있다. 이런 경우, 제 1 네트워크(198) 또는 제 2 네트워크(199)와 같은 통신 네트워크에서 사용되는 통신 방식에 적합한 적어도 하나의 안테나가, 예를 들면, 통신 모듈(190)에 의하여 상기 복수의 안테나들로부터 선택될 수 있다. 신호 또는 전력은 상기 선택된 적어도 하나의 안테나를 통하여 통신 모듈(190)과 외부의 전자 장치 간에 송신되거나 수신될 수 있다. 어떤 실시 예에 따르면, 방사체 이외에 다른 부품(예: RFIC(radio frequency integrated circuit))이 추가로 안테나 모듈(197)의 일부로 형성될 수 있다.

다양한 실시 예들에 따르면, 안테나 모듈(197)은 mmWave 안테나 모듈을 형성할 수 있다. 일 실시 예에 따르면, mmWave 안테나 모듈은 인쇄 회로 기판, 상기 인쇄 회로 기판의 제 1 면(예: 아래 면)에 또는 그에 인접하여 배치되고 지정된 고주파 대역(예: mmWave 대역)을 지원할 수 있는 RFIC, 및 상기 인쇄 회로 기판의 제 2 면(예: 윗면 또는 측 면)에 또는 그에 인접하여 배치되고 상기 지정된 고주파 대역의 신호를 송신 또는 수신할 수 있는 복수의 안테나들(예: 어레이 안테나)을 포함할 수 있다.

상기 구성요소들 중 적어도 일부는 주변 기기들간 통신 방식(예: 버스, GPIO(general purpose input and output), SPI(serial peripheral interface), 또는 MIPI(mobile industry processor interface))을 통해 서로 연결되고 신호(예: 명령 또는 데이터)를 상호간에 교환할 수 있다.

일 실시 예에 따르면, 명령 또는 데이터는 제 2 네트워크(199)에 연결된 서버(108)를 통해서 전자 장치(101)와 외부의 전자 장치(104)간에 송신 또는 수신될 수 있다. 외부의 전자 장치(102, 또는 104) 각각은 전자 장치(101)와 동일한 또는 다른 종류의 장치일 수 있다. 일 실시 예에 따르면, 전자 장치(101)에서 실행되는 동작들의 전부 또는 일부는 외부의 전자 장치들(102, 104, 또는 108) 중 하나 이상의 외부의 전자 장치들에서 실행될 수 있다. 예를 들면, 전자 장치(101)가 어떤 기능이나 서비스를 자동으로, 또는 사용자 또는 다른 장치로부터의 요청에 반응하여 수행해야 할 경우에, 전자 장치(101)는 기능 또는 서비스를 자체적으로 실행시키는 대신에 또는 추가적으로, 하나 이상의 외부의 전자 장치들에게 그 기능 또는 그 서비스의 적어도 일부를 수행하라고 요청할 수 있다. 상기 요청을 수신한 하나 이상의 외부의 전자 장치들은 요청된 기능 또는 서비스의 적어도 일부, 또는 상기 요청과 관련된 추가 기능 또는 서비스를 실행하고, 그 실행의 결과를 전자 장치(101)로 전달할 수 있다. 전자 장치(101)는 상기 결과를, 그대로 또는 추가적으로 처리하여, 상기 요청에 대한 응답의 적어도 일부로서 제공할 수 있다. 이를 위하여, 예를 들면, 클라우드 컴퓨팅, 분산 컴퓨팅, 모바일 에지 컴퓨팅(MEC: mobile edge computing), 또는 클라이언트-서버 컴퓨팅 기술이 이용될 수 있다. 전자 장치(101)는, 예를 들어, 분산 컴퓨팅 또는 모바일 에지 컴퓨팅을 이용하여 초저지연 서비스를 제공할 수 있다. 다른 실시예에 있어서, 외부의 전자 장치(104)는 IoT(internet of things) 기기를 포함할 수 있다. 서버(108)는 기계 학습 및/또는 신경망을 이용한 지능형 서버일 수 있다. 일 실시예에 따르면, 외부의 전자 장치(104) 또는 서버(108)는 제 2 네트워크(199) 내에 포함될 수 있다. 전자 장치(101)는 5G 통신 기술 및 IoT 관련 기술을 기반으로 지능형 서비스(예: 스마트 홈, 스마트 시티, 스마트 카, 또는 헬스 케어)에 적용될 수 있다.

본 문서에 개시된 다양한 실시 예들에 따른 전자 장치는 다양한 형태의 장치가 될 수 있다. 전자 장치는, 예를 들면, 휴대용 통신 장치(예: 스마트폰), 컴퓨터 장치, 휴대용 멀티미디어 장치, 휴대용 의료 기기, 카메라, 웨어러블 장치, 또는 가전 장치를 포함할 수 있다. 본 문서의 실시 예에 따른 전자 장치는 전술한 기기들에 한정되지 않는다.

본 문서의 다양한 실시 예들 및 이에 사용된 용어들은 본 문서에 기재된 기술적 특징들을 특정한 실시 예들로 한정하려는 것이 아니며, 해당 실시예의 다양한 변경, 균등물, 또는 대체물을 포함하는 것으로 이해되어야 한다. 도면의 설명과 관련하여, 유사한 또는 관련된 구성요소에 대해서는 유사한 참조 부호가 사용될 수 있다. 아이템에 대응하는 명사의 단수 형은 관련된 문맥상 명백하게 다르게 지시하지 않는 한, 상기 아이템 한 개 또는 복수 개를 포함할 수 있다. 본 문서에서, "A 또는 B", "A 및 B 중 적어도 하나", "A 또는 B 중 적어도 하나", "A, B 또는 C", "A, B 및 C 중 적어도 하나", 및 "A, B, 또는 C 중 적어도 하나"와 같은 문구들 각각은 그 문구들 중 해당하는 문구에 함께 나열된 항목들 중 어느 하나, 또는 그들의 모든 가능한 조합을 포함할 수 있다. "제 1", "제 2", 또는 "첫째" 또는 "둘째"와 같은 용어들은 단순히 해당 구성요소를 다른 해당 구성요소와 구분하기 위해 사용될 수 있으며, 해당 구성요소들을 다른 측면(예: 중요성 또는 순서)에서 한정하지 않는다. 어떤(예: 제 1) 구성요소가 다른(예: 제 2) 구성요소에, "기능적으로" 또는 "통신적으로"라는 용어와 함께 또는 이런 용어 없이, "커플드" 또는 "커넥티드"라고 언급된 경우, 그것은 상기 어떤 구성요소가 상기 다른 구성요소에 직접적으로(예: 유선으로), 무선으로, 또는 제 3 구성요소를 통하여 연결될 수 있다는 것을 의미한다.

본 문서의 다양한 실시 예들에서 사용된 용어 "모듈"은 하드웨어, 소프트웨어 또는 펌웨어로 구현된 유닛을 포함할 수 있으며, 예를 들면, 로직, 논리 블록, 부품, 또는 회로와 같은 용어와 상호 호환적으로 사용될 수 있다. 모듈은, 일체로 구성된 부품 또는 하나 또는 두 개 이상의 기능을 수행하는, 상기 부품의 최소 단위 또는 그 일부가 될 수 있다. 예를 들면, 일 실시 예에 따르면, 모듈은 ASIC(application-specific integrated circuit)의 형태로 구현될 수 있다.

본 문서의 다양한 실시 예들은 기기(machine)(예: 전자 장치(101)) 의해 읽을 수 있는 저장 매체(storage medium)(예: 내장 메모리(136) 또는 외장 메모리(138))에 저장된 하나 이상의 명령어들을 포함하는 소프트웨어(예: 프로그램(140))로서 구현될 수 있다. 예를 들면, 기기(예: 전자 장치(101))의 프로세서(예: 프로세서(120))는, 저장 매체로부터 저장된 하나 이상의 명령어들 중 적어도 하나의 명령을 호출하고, 그것을 실행할 수 있다. 이것은 기기가 상기 호출된 적어도 하나의 명령어에 따라 적어도 하나의 기능을 수행하도록 운영되는 것을 가능하게 한다. 상기 하나 이상의 명령어들은 컴파일러에 의해 생성된 코드 또는 인터프리터에 의해 실행될 수 있는 코드를 포함할 수 있다. 기기로 읽을 수 있는 저장 매체는, 비일시적(non-transitory) 저장 매체의 형태로 제공될 수 있다. 여기서, '비일시적'은 저장 매체가 실재(tangible)하는 장치이고, 신호(signal)(예: 전자기파)를 포함하지 않는다는 것을 의미할 뿐이며, 이 용어는 데이터가 저장 매체에 반영구적으로 저장되는 경우와 임시적으로 저장되는 경우를 구분하지 않는다.

일 실시 예에 따르면, 본 문서에 개시된 다양한 실시예들에 따른 방법은 컴퓨터 프로그램 제품(computer program product)에 포함되어 제공될 수 있다. 컴퓨터 프로그램 제품은 상품으로서 판매자 및 구매자 간에 거래될 수 있다. 컴퓨터 프로그램 제품은 기기로 읽을 수 있는 저장 매체(예: compact disc read only memory(CD-ROM))의 형태로 배포되거나, 또는 어플리케이션 스토어(예: 플레이 스토어TM)를 통해 또는 두 개의 사용자 장치들(예: 스마트 폰들) 간에 직접, 온라인으로 배포(예: 다운로드 또는 업로드)될 수 있다. 온라인 배포의 경우에, 컴퓨터 프로그램 제품의 적어도 일부는 제조사의 서버, 어플리케이션 스토어의 서버, 또는 중계 서버의 메모리와 같은 기기로 읽을 수 있는 저장 매체에 적어도 일시 저장되거나, 임시적으로 생성될 수 있다.

다양한 실시 예들에 따르면, 상기 기술한 구성요소들의 각각의 구성요소(예: 모듈 또는 프로그램)는 단수 또는 복수의 개체를 포함할 수 있으며, 복수의 개체 중 일부는 다른 구성요소에 분리 배치될 수도 있다. 다양한 실시 예들에 따르면, 전술한 해당 구성요소들 중 하나 이상의 구성요소들 또는 동작들이 생략되거나, 또는 하나 이상의 다른 구성요소들 또는 동작들이 추가될 수 있다. 대체적으로 또는 추가적으로, 복수의 구성요소들(예: 모듈 또는 프로그램)은 하나의 구성요소로 통합될 수 있다. 이런 경우, 통합된 구성요소는 상기 복수의 구성요소들 각각의 구성요소의 하나 이상의 기능들을 상기 통합 이전에 상기 복수의 구성요소들 중 해당 구성요소에 의해 수행되는 것과 동일 또는 유사하게 수행할 수 있다. 다양한 실시 예들에 따르면, 모듈, 프로그램 또는 다른 구성요소에 의해 수행되는 동작들은 순차적으로, 병렬적으로, 반복적으로, 또는 휴리스틱하게 실행되거나, 상기 동작들 중 하나 이상이 다른 순서로 실행되거나, 생략되거나, 또는 하나 이상의 다른 동작들이 추가될 수 있다.

한편, WFA에서는 Wi-Fi 기술을 기반으로 하는 장치 프로비져닝 프로토콜(device provisioning protocol: DPP)를 제안한 바 있으며, DPP는 사용자 인터페이스(user interface: UI)를 구비하고 있지 않거나 또는 제한적인 UI를 구비하고 있는 Wi-Fi 장치를 간단하면서도 효율적으로 Wi-Fi 네트워크에 연결할 수 있는 프로토콜이다.

도 2는 다양한 실시 예들에 따른 전자 장치(101)의 블록도이다.

도 2를 참조하면, 전자 장치(예를 들어, 도 1의 전자 장치(101))는 DPP를 구현하는 장치일 수 있다. 이하, 설명의 편의상 DPP를 구현하는 장치를 DPP 장치라 칭하기로 한다.

전자 장치(101)는 외부 전자 장치(예를 들어, 도 1의 전자 장치(102 또는 104)), 예를 들어 피어 장치(peer device)와 하나 또는 두 개 이상의 안테나들(201)을 사용하여 신호들을 송수신하는 통신 회로(202)(예를 들어, 도 1의 통신 모듈(190))를 포함할 수 있다.

전자 장치(101)는 하나 또는 두 개 이상의 단일 코어 프로세서들 또는 하나 또는 두 개 이상의 다중 코어 프로세서들로 구현될 수 있는 프로세서(204)(예를 들어, 도 1의 프로세서(120))와, 전자 장치(101)의 동작을 위한 인스트럭션(instruction)들을 저장하는 메모리(206)(예를 들어, 도 1의 메모리(130))를 포함할 수 있다.

전자 장치(101)는 네트워크 외부의 구성 요소(component)들과 통신하기 위한 유선 및/또는 무선 인터페이스를 제공하는 인터페이스 모듈(208)(예를 들어, 도 1의 인터페이스(177))를 포함할 수 있다. 하나 또는 두 개 이상의 안테나들(201), 통신 회로(202), 또는 인터페이스 모듈(208) 중 적어도 일부는, 예를 들어 도 1의 통신 모듈(190) 및 안테나 모듈(198)의 적어도 일부로 구현될 수 있다.

본 개시의 다양한 실시 예들에 따르면, 전자 장치(예: 전자 장치(101))는 통신 회로(예: 통신 회로(202)), 및 상기 통신 회로(202)와 작동적으로 연결된 적어도 하나의 프로세서(예: 프로세서(204))를 포함할 수 있다. 상기 적어도 하나의 프로세서(204)는, 외부 전자 장치(예: 전자 장치(102) 또는 전자 장치(104))의 네트워크 역할을 결정하고, 상기 통신 회로(202)를 통해, 상기 외부 전자 장치(102 또는 104)로 상기 네트워크 역할을 지시하는 네트워크 역할 정보를 포함하는 인증 요청 메시지를 송신하고, 상기 통신 회로(202)를 통해, 상기 외부 전자 장치(102 또는 104)로부터 상기 인증 요청 메시지에 대한 응답 메시지인 인증 응답 메시지를 수신하고, 상기 통신 회로(202)를 통해, 상기 외부 전자 장치(102 또는 104)로부터 상기 외부 전자 장치(102 또는 104)의 네트워크 역할 정보를 포함하는, 네트워크 구성 정보를 요청하는 구성 요청 메시지를 수신하고, 상기 네트워크 역할 정보에 상응하게 상기 외부 전자 장치(102 또는 104)로 송신될 네트워크 구성 정보를 생성하고, 상기 통신 회로(202)를 통해, 상기 외부 전자 장치(102 또는 104)로 상기 생성된 네트워크 구성 정보를 포함하는 구성 응답 메시지를 송신하도록 설정될 수 있다.

본 개시의 다양한 실시 예들에 따르면, 상기 적어도 하나의 프로세서(204)는, 상기 외부 전자 장치(102 또는 104)의 네트워크 역할 정보가 구성자(configurator)를 지시할 경우, 상기 외부 전자 장치(102 또는 104)로 송신될 네트워크 구성 정보를 엔벨로프(envelope) 네트워크 구성 정보로 생성하도록 설정될 수 있고, 상기 엔벨로프 네트워크 구성 정보는 상기 전자 장치(101)가 관리하고 있는 네트워크 구성 정보가 인크립션(encryption) 방식을 기반으로 인크립트되어 생성된 인크립트 네트워크 구성 정보와, 상기 인크립션 방식에 대한 정보를 포함할 수 있다.

본 개시의 다양한 실시 예들에 따르면, 상기 인크립션 방식에 대한 정보는 인크립션 키(encryption key)를 포함할 수 있다.

본 개시의 다양한 실시 예들에 따르면, 상기 적어도 하나의 프로세서(204)는, 사용자 인터페이스(user interface: UI)를 통해 입력되는 정보를 기반으로 상기 외부 전자 장치(102 또는 104)의 네트워크 역할을 결정하도록 설정될 수 있다.

본 개시의 다양한 실시 예들에 따르면, 상기 적어도 하나의 프로세서(204)는, 상기 통신 회로(202)를 통해, 상기 외부 전자 장치(102 또는 104)로부터 상기 외부 전자 장치(102 또는 104)가 지원할 수 있는 네트워크 역할을 지시하는 능력 정보를 포함하는 존재 안내(presence announcement) 메시지를 수신하고, 상기 능력 정보를 기반으로 상기 외부 전자 장치(102 또는 104)의 네트워크 역할을 결정하도록 설정될 수 있다.

본 개시의 다양한 실시 예들에 따르면, 상기 적어도 하나의 프로세서(204)는, 상기 통신 회로(202)를 통해, 상기 외부 전자 장치(102 또는 104)로부터 상기 외부 전자 장치(102 또는 104)가 지원할 수 있는 네트워크 역할을 지시하는 능력 정보를 포함하는 아웃 오브 밴드(out-of-band: OOB) 메시지를 수신하고, 상기 능력 정보를 기반으로 상기 외부 전자 장치(102 또는 104)의 네트워크 역할을 결정하도록 설정될 수 있다.

본 개시의 다양한 실시 예들에 따르면, 상기 적어도 하나의 프로세서(204)는, 상기 외부 전자 장치(102 또는 104)의 네트워크 역할 정보가 억세스 포인트(access point: AP) 또는 스테이션(station: STA)를 지시할 경우, 상기 외부 전자 장치(102 또는 104)로 송신될 네트워크 구성 정보를 상기 전자 장치(101)가 관리하고 있는 네트워크 구성 정보로 생성하도록 설정될 수 있다.

본 개시의 다양한 실시 예들에 따르면, 전자 장치(예: 전자 장치(101))는 통신 회로(예: 통신 회로(202)), 상기 통신 회로(202)와 작동적으로 연결된 적어도 하나의 프로세서(예: 프로세서(204))를 포함할 수 있다. 상기 적어도 하나의 프로세서(204)는, 외부 전자 장치(예: 전자 장치(102) 또는 전자 장치(104))의 네트워크 역할을 결정하고, 상기 통신 회로(202)를 통해, 상기 외부 전자 장치(102 또는 104)로 상기 네트워크 역할을 지시하는 네트워크 역할 정보를 포함하는 OOB 메시지를 송신하고, 상기 통신 회로(202)를 통해, 상기 외부 전자 장치(102 또는 104)와 인증 동작을 수행하고, 상기 통신 회로(202)를 통해, 상기 외부 전자 장치(102 또는 104)로부터 상기 외부 전자 장치(102 또는 104)의 네트워크 역할 정보를 포함하는, 네트워크 구성 정보를 요청하는 구성 요청 메시지를 수신하고, 상기 네트워크 역할 정보에 상응하게 상기 외부 전자 장치(102 또는 104)로 송신될 네트워크 구성 정보를 생성하고, 상기 통신 회로(202)를 통해, 상기 외부 전자 장치(102 또는 104)로 상기 생성된 네트워크 구성 정보를 포함하는 구성 응답 메시지를 송신하도록 설정될 수 있다.

본 개시의 다양한 실시 예들에 따르면, 상기 외부 전자 장치(102 또는 104)의 네트워크 역할 정보가 구성자를 지시할 경우, 상기 적어도 하나의 프로세서(204)는, 상기 외부 전자 장치(102 또는 104)로 송신될 네트워크 구성 정보를 엔벨로프 네트워크 구성 정보로 생성하도록 설정되고, 상기 엔벨로프 네트워크 구성 정보는 상기 전자 장치(101)가 관리하고 있는 네트워크 구성 정보가 인크립션 방식을 기반으로 인크립트되어 생성된 인크립트 네트워크 구성 정보와, 상기 인크립션 방식에 대한 정보를 포함할 수 있다.

본 개시의 다양한 실시 예들에 따르면, 상기 인크립션 방식에 대한 정보는 인크립션 키를 포함할 수 있다.

본 개시의 다양한 실시 예들에 따르면, 상기 적어도 하나의 프로세서(204)는, UI를 통해 입력되는 정보를 기반으로 상기 외부 전자 장치(102 또는 104)의 네트워크 역할을 결정하도록 설정될 수 있다.

본 개시의 다양한 실시 예들에 따르면, 상기 적어도 하나의 프로세서(204)는, 상기 통신 회로(202)를 통해, 상기 외부 전자 장치(102 또는 104)로부터 상기 외부 전자 장치(102 또는 104)가 지원할 수 있는 네트워크 역할을 지시하는 능력 정보를 포함하는 존재 안내 메시지를 수신하고, 상기 능력 정보를 기반으로 상기 외부 전자 장치(102 또는 104)의 네트워크 역할을 결정하도록 설정될 수 있다.

본 개시의 다양한 실시 예들에 따르면, 상기 적어도 하나의 프로세서(204)는, 상기 외부 전자 장치(102 또는 104)의 네트워크 역할 정보가 AP 또는 STA를 지시할 경우, 상기 외부 전자 장치(102 또는 104)로 송신될 네트워크 구성 정보를 상기 전자 장치(101)가 관리하고 있는 네트워크 구성 정보로 생성하도록 설정될 수 있다.

본 개시의 다양한 실시 예들에 따르면, 전자 장치(예: 전자 장치(101))는 통신 회로(예: 통신 회로(202)), 및 상기 통신 회로(202)와 작동적으로 연결된 적어도 하나의 프로세서(예: 프로세서(204))를 포함할 수 있다. 상기 적어도 하나의 프로세서(204)는, 상기 통신 회로(202)를 통해, 외부 전자 장치(예: 전자 장치(102) 또는 전자 장치(104))로부터 상기 전자 장치(101)의 네트워크 역할을 지시하는 네트워크 역할 정보를 포함하는 인증 요청 메시지를 수신하고, 상기 통신 회로(202)를 통해, 상기 외부 전자 장치(102 또는 104)로 상기 인증 요청 메시지에 대한 응답 메시지인 인증 응답 메시지를 송신하고, 상기 통신 회로(202)를 통해, 상기 외부 전자 장치(102 또는 104)로 상기 전자 장치(101)의 네트워크 역할 정보를 포함하는, 네트워크 구성 정보를 요청하는 구성 요청 메시지를 송신하고, 상기 통신 회로(202)를 통해, 상기 외부 전자 장치(102 또는 104)로부터 상기 전자 장치(101)의 네트워크 역할 정보에 상응하게 결정된 네트워크 구성 정보를 포함하는 구성 응답 메시지를 수신하도록 설정될 수 있다.

본 개시의 다양한 실시 예들에 따르면, 상기 전자 장치(101)의 네트워크 역할 정보가 구성자를 지시할 경우, 상기 구성 응답 메시지에 포함되는 네트워크 구성 정보는 엔벨로프 네트워크 구성 정보이며, 상기 엔벨로프 네트워크 구성 정보는 상기 외부 전자 장치(102 또는 104)가 관리하고 있는 네트워크 구성 정보가 인크립션 방식을 기반으로 인크립트되어 생성된 인크립트 네트워크 구성 정보와, 상기 인크립션 방식에 대한 정보를 포함할 수 있다.

본 개시의 다양한 실시 예들에 따르면, 상기 인크립션 방식에 대한 정보는 인크립션 키를 포함할 수 있다.

본 개시의 다양한 실시 예들에 따르면, 상기 적어도 하나의 프로세서(204)는, 상기 통신 회로(202)를 통해, 상기 외부 전자 장치(102 또는 104)로 상기 전자 장치(101)가 지원할 수 있는 네트워크 역할을 지시하는 능력 정보를 포함하는 존재 안내 메시지를 송신하도록 설정될 수 있고, 상기 능력 정보를 기반으로 상기 전자 장치(101)의 네트워크 역할이 결정될 수 있다.

본 개시의 다양한 실시 예들에 따르면, 상기 적어도 하나의 프로세서(204)는, 상기 통신 회로(202)를 통해, 상기 외부 전자 장치(102 또는 104)로 상기 전자 장치(101)가 지원할 수 있는 네트워크 역할을 지시하는 능력 정보를 포함하는 OOB 메시지를 송신하도록 설정될 수 있고, 상기 능력 정보를 기반으로 상기 전자 장치(101)의 네트워크 역할이 결정될 수 있다.

본 개시의 다양한 실시 예들에 따르면, 상기 OOB 메시지는 BLE 광고 메시지일 수 있고, 상기 BLE 광고 메시지는 상기 능력 정보, 상기 전자 장치(101)가 선호하는 네트워크 역할을 지시하는 정보를 포함할 수 있다.

본 개시의 다양한 실시 예들에 따르면, 상기 전자 장치(101)의 네트워크 역할 정보가 AP 또는 STA를 지시할 경우, 상기 구성 응답 메시지에 포함되는 네트워크 구성 정보는 상기 외부 전자 장치(102 또는 104)가 관리하고 있는 네트워크 구성 정보일 수 있다.

본 개시의 다양한 실시 예들에 따르면, 전자 장치(예: 전자 장치(101))는 통신 회로(예: 통신 회로(202)), 및 상기 통신 회로(202)와 작동적으로 연결된 적어도 하나의 프로세서(예: 프로세서(204))를 포함할 수 있다. 상기 적어도 하나의 프로세서(204)는, 상기 통신 회로(202)를 통해, 외부 전자 장치(예: 전자 장치(102) 또는 전자 장치(104))로부터 상기 전자 장치(101)의 네트워크 역할을 지시하는 네트워크 역할 정보를 포함하는 OOB 메시지를 수신하고, 상기 통신 회로(202)를 통해, 상기 전자 장치(101)와 인증 동작을 수행하고, 상기 통신 회로(202)를 통해, 상기 전자 장치(101)의 네트워크 역할 정보를 포함하는, 네트워크 구성 정보를 요청하는 구성 요청 메시지를 송신하고, 상기 통신 회로(202)를 통해, 상기 외부 전자 장치(102또는 104)로부터 상기 전자 장치(101)의 네트워크 역할 정보에 상응하게 결정된 네트워크 구성 정보를 포함하는 구성 응답 메시지를 수신하도록 설정될 수 있다.

본 개시의 다양한 실시 예들에 따르면, 상기 전자 장치(101)의 네트워크 역할 정보가 구성자를 지시할 경우, 상기 구성 응답 메시지에 포함되는 네트워크 구성 정보는 엔벨로프 네트워크 구성 정보일 수 있고, 상기 엔벨로프 네트워크 구성 정보는 상기 외부 전자 장치(102 또는 104)가 관리하고 있는 네트워크 구성 정보가 인크립션 방식을 기반으로 인크립트되어 생성된 인크립트 네트워크 구성 정보와, 상기 인크립션 방식에 대한 정보를 포함할 수 있다.

본 개시의 다양한 실시 예들에 따르면, 상기 인크립션 방식에 대한 정보는 인크립션 키를 포함할 수 있다.

본 개시의 다양한 실시 예들에 따르면, 상기 적어도 하나의 프로세서(204)는, 상기 통신 회로(202)를 통해, 상기 외부 전자 장치(102 또는 104)로 상기 전자 장치(101)가 지원할 수 있는 네트워크 역할을 지시하는 능력 정보를 포함하는 존재 안내 메시지를 송신하도록 설정될 수 있고, 상기 능력 정보를 기반으로 상기 전자 장치(101)의 네트워크 역할이 결정될 수 있다.

본 개시의 다양한 실시 예들에 따르면, 상기 전자 장치(101)의 네트워크 역할 정보가 AP 또는 STA를 지시할 경우, 상기 구성 응답 메시지에 포함되는 네트워크 구성 정보는 상기 외부 전자 장치(102 또는 104)가 관리하고 있는 네트워크 구성 정보일 수 있다.

일 실시 예에서, Wi-Fi 장치를 간편하고 안전하게 네트워크에 연결할 수 있는 프로세스를 제공하는 것은 Wi-Fi 기술의 지속적인 성장과 확대를 위해 필수적일 수 있다. 특히, UI를 구비하고 있지 않거나, 또는 UI를 구비하고 있을 지라도 그 UI에 제한이 있는 Wi-Fi 장치들이 많은 스마트 홈 또는 IoT와 같은 마켓에서는 Wi-Fi 장치를 간편하고 안전하게 네트워크에 연결할 수 있는 프로세스를 제공하는 것이 보다 필수적일 수 있다.

Wi-Fi 장치의 네트워크 연결을 구성하기 위해서는 Wi-Fi 장치로 네트워크 정보와 보안 크리덴셜(secure credential)이 제공되어야만 할 수 있다. 본 개시의 일 실시 예에서, 보안 크리덴셜은 Wi-Fi 심플 구성 규격(Wi-Fi simple configuration specification)에서 정의된 바와 같은 피어-대-피어(peer-to-peer: P2P) 그룹에 조인(join)하기 위해 필요로 되는 정보일 수 있다. UI를 구비하고 있지 않거나, 또는 그 UI에 제한이 있는 Wi-Fi 장치를 네트워크에 추가하는 동작은 번거로울 뿐만 아니라, Wi-Fi 장치의 제조사마다 다른 방식으로 이루어질 수 있다.

Wi-Fi 장치를 간단하면서도 효율적으로 Wi-Fi 네트워크에 연결시킬 수 있는 Wi-Fi 장치 구성 방식에 대한 필요성이 대두되고 있고, 이를 위해, WFA 에서는 UI를 구비하고 있지 않거나 또는 제한적인 UI를 구비하고 있는 Wi-Fi 장치를 간단하면서도 효율적으로 Wi-Fi 네트워크에 연결할 수 있는 DPP를 개발한 바 있다.

DPP에서는, 표준화된 메커니즘(mechanism)을 기반으로, Wi-Fi 장치의 구성을 간략화시킬 수 있고, 예를 들어 스마트 폰으로 제품 QR 코드를 스캔하는 것과 같은 비교적 쉬운 방식으로 Wi-Fi 장치를 Wi-Fi 네트워크에 바로 연결시킬 수 있다. 일 실시 예에서, DPP 는 예를 들어, 네트워크 셋업과 클라이언트 장치(client device) 프로비져닝을 간략화시키는 동시에 향상된 사용자 경험, 강화된 보안, 및/또는 IoT 장치 프로비져닝 지원을 제공할 수 있다.

다양한 실시 예들에 따르면, DPP 에서는, 예를 들어 가정이나 사무실과 같은 네트워크에서 네트워크 관리자가 신뢰성 있는 장치, 예를 들어 스마트 폰과 같은 신뢰성 있는 장치를 사용하여 억세스 포인트(access point: AP)를 셋업하고, 다른 클라이언트 장치, 예를 들어 다른 클라이언트 Wi-Fi 장치들의 네트워크 억세스들을 관리할 수 있다. 예를 들어, DPP는 스무스한(smooth) 사용자 경험을 지원하는 동시에 강력한 암호 원칙을 사용하여 보안 네트워크 연결을 유지할 수 있도록 하는 프로토콜이다.

도 3은 다양한 실시 예들에 따른 DPP 네트워크의 아키텍쳐의 일 예를 개략적으로 도시한 도면이다.

일 실시 예에서, 도 3에 도시되어 있는 DPP 네트워크의 아키텍쳐는 Wi-Fi 프로비져닝 역할(Wi-Fi provisioning role)에 따른 아키텍쳐일 수 있다. 도 3을 참조하면, DPP 네트워크는 다수의 전자 장치들, 예를 들어, 전자 장치(예: 제1 전자 장치(310))와, 외부 전자 장치들(예: 제2 전자 장치(320) 및 제3 전자 장치(330))을 포함할 수 있다. 일 실시 예에서, 제1 전자 장치(310), 제2 전자 장치(320), 및 제3 전자 장치(330) 각각은 DPP 장치들일 수 있다.

DPP 아키텍처는 DPP 부트스트래핑(bootstrapping) 동작, DPP 인증(authentication) 동작, DPP 프로비져닝(provisioning)(또는 구성(configuration)) 동작, 및 DPP 연결성(connectivity)(또는 소개(introduction)) 동작 동안 장치 역할(device role)들을 정의하며, 장치 역할들은 2개의 타입들, 예를 들어 구성자(configurator) 및 등록자(enrollee), 또는 개시자(initiator) 및 응답자(responder)를 포함할 수 있다. 도 3에서, 제1 전자 장치(310)는 구성자로서 동작하고, 제2 전자 장치(320)와 제3 전자 장치(330)는 각각 등록자들로서 동작할 수 있다.

DPP 네트워크에서, 구성자는 장치 대 장치 (device-to-device: D2D) 통신 또는 인프라스트럭쳐 (infrastructure) 통신을 위해 장치들을 등록하고 프로비젼하는 능력들을 가지는 논리 엔터티(logical entity)일 수 있다.

DPP 네트워크에서, 개시자는 DPP 인증 프로토콜을 개시하는 DPP 장치를 나타내며, 구성자 또는 등록자 중 어느 하나가 개시자가 될 수 있다. 일 실시 예에서, 응답자는 개시자에 의한 DPP 인증 프로토콜의 개시에 응답하는 DPP 장치를 나타내며, 구성자 또는 등록자 중 어느 하나가 응답자가 될 수 있다.

구성자는 등록자의 셋업을 지원하고, 구성자와 등록자는 DPP 부트스트래핑 동작, DPP 인증 동작 및 DPP 구성 동작에 관여될 수 있다. 구성자 또는 등록자는 DPP 부트스트래핑 동작 및 DPP 인증 동작에서 개시자로 동작할 수 있다. 이와는 달리, DPP 구성 동작 및 DPP 소개 동작은 등록자만 개시할 수 있다.

구성자 및 등록자는 DPP 인증 동작을 시작하기 전에 동일한 타원 곡선(elliptic curve)으로부터의 부트스트래핑 키들을 소유할 수 있다. 일 실시 예에서, 타원 곡선은 암호키들을 생성하는데 사용되는 알고리즘일 수 있다. 일 실시 예에서, 필요할 경우 (그리고 부트스트래핑 방법에 따라), 부트스트래핑 키들이 요청시 생성될 수 있다. DPP 인증 동작은 개시자가 이전 부트스트래핑 메커니즘의 일부로서 응답자의 부트스트래핑 키를 획득하는 것을 요구할 수 있다. 선택적으로, DPP 인증 동작에서 구성자 및 등록자는 상호 인증을 제공하기 위해 구성자 및 등록자 서로의 부트스트래핑 키들을 획득할 수 있다.

인증이 완료된 후, 구성자는 D2D 통신 또는 인프라스트럭쳐 통신을 위해 등록자를 프로비젼할 수 있다. 이런 프로비져닝의 일부로서, 구성자는 등록자가 DPP 네트워크에서 다른 피어(peer)들, 예를 들어 다른 외부 전자 장치들과 보안 연관(secure association)들을 설정하는 것을 가능하게 할 수 있다.

본 개시의 일 실시 예에서, 구성자 및 등록자에 대해서 구체적으로 설명하면 다음과 같다.

첫 번째로, 구성자에 대해서 설명하기로 한다.

DPP 네트워크에서 특정한 DPP 장치, 예를 들어 메인 DPP 장치가 구성자로 지정될 수 있다. 구성자는 중앙 구성 포인트로서, AP를 포함하는 DPP 네트워크에 포함되는 모든 DPP 장치들을 프로비젼할 수 있다. DPP 네트워크에 포함되어 있는 다양한 DPP 장치들 중 어느 하나가 구성자가 될 수 있다.

두 번째로, 등록자에 대해서 설명하기로 한다.

일 실시 예에서, 등록자는 DPP 네트워크의 네트워크 관리자가 DPP 네트워크에 연결하고자 하는 DPP 장치이다. DPP 네트워크에 추가되는 DPP 장치, 예를 들어 AP, 스마트 가전, 컴퓨터, 프린터, 또는 TV 가 등록자가 될 수 있으며, 구성자를 제외한, Wi-Fi 기능을 구현할 수 있는 모든 DPP 장치들이 등록자가 될 수 있다.

도 4는 다양한 실시 예들에 따른 DPP 네트워크에서 네트워크 구축 동작의 일 예를 개략적으로 도시한 도면이다.

도 4를 참조하면, DPP 네트워크는 다수의 전자 장치들, 예를 들어, 전자 장치(예: 제1 전자 장치(410))와 외부 전자 장치(예: 제2 전자 장치(420))를 포함할 수 있다. 도 4에서, 제1 전자 장치(410)와 제2 전자 장치(420) 각각은 DPP 장치일 수 있으며, 제1 전자 장치(410)는 구성자로서 동작하고, 제2 전자 장치(420)는 AP 등록자로서 동작한다고 가정하기로 한다.

일 실시 예에서, 제1 전자 장치(410)는 DPP를 기반으로 등록자인 제2 전자 장치(420), 일 예로 초기 AP(420)를 프로비젼할 수 있다. 제1 전자 장치(410)는 다른 등록자들인 클라이언트 등록자(enrollee client)들(도 4에 별도로 도시되어 있지 않음)을 프로비젼하고, 따라서 등록자들이 DPP 네트워크를 검색하고, 선택하고, 연결할 수 있도록 할 수 있다.

도 4에 나타낸 바와 같이, 초기 등록 절차에서 DPP 네트워크의 네트워크 관리자는 이동 장치인 제1 전자 장치(410)를 구성자로 설정한 후, 제1 전자 장치(410)를 통해 등록자로 간주되는 AP(enrollee AP), 예를 들어 제2 전자 장치(420)를 구성할 수 있다. 이와 같은 AP 구성 동작은 네트워크 연결 전에 수행될 수 있으며, 이런 AP 구성 동작을 통해 DPP 네트워크가 구축될 수 있다.

도 5는 다양한 실시 예들에 따른 DPP 네트워크에서 등록 동작의 일 예를 개략적으로 도시한 도면이다.

도 5를 참조하면, DPP 네트워크가 구축된 후 DPP 네트워크의 관리자는 DPP 장치들을 등록하는 등록 절차를 개시할 수 있다. 일 실시 예에서, DPP 네트워크는 다수의 전자 장치들, 예를 들어, 전자 장치(예: 제1 전자 장치(510))와 외부 전자 장치들(예: 제2 전자 장치(520), 제3 전자 장치(530), 제4전자 장치(540), 또는 제5 전자 장치(550))을 포함할 수 있다. 도 5에서는, 제1 전자 장치(510)는 구성자로 동작하고, 제2 전자 장치(520), 제3 전자 장치(530), 제4전자 장치(540), 및 제5 전자 장치(550) 각각은 클라이언트 등록자로 동작한다고 가정하기로 한다.

제2 전자 장치(520), 제3 전자 장치(530), 제4전자 장치(540), 또는 제5 전자 장치(550) 중 적어도 하나는 제1 전자 장치(510)에서 프로비젼하는 정보를 기반으로 DPP 네트워크에 대한 연결을 위한 구성을 획득할 수 있다. 그리고 나서, 제1 전자 장치(510)는 해당 외부 전자 장치와 개별적인 보안 크리덴셜(security credential)을 생성하고, 이에 따라 해당 외부 전자 장치는 DPP 네트워크에 대한 연결을 설정할 수 있다. 일 실시 예에서, 보안 크리덴셜은 피어-대-피어(peer to peer: P2P) 그룹에 조인하기 위해 필요로 되는 정보일 수 있다.

도 6은 다양한 실시 예들에 따른 DPP 네트워크에서 네트워크 연결 동작의 일 예를 개략적으로 도시한 도면이다.

도 6을 참조하면, DPP 네트워크에 DPP 장치들이 등록된 후, 해당 클라이언트 등록자는 등록 절차에서 획득된 DPP 네트워크에 대한 연결을 위한 구성을 기반으로 AP(620)를 통해 DPP 네트워크를 탐색하고, 탐색된 DPP 네트워크에 연결할 수 있다. 일 실시 예에서, DPP 네트워크는 다수의 전자 장치들, 예를 들어, 전자 장치(예: 제1 전자 장치(610))와 외부 전자 장치들(예: 제2 전자 장치(620), 제3 전자 장치(630), 제4전자 장치(640), 제5 전자 장치(650), 및 제6 전자 장치(660))를 포함할 수 있다. 도 6에서는, 제1 전자 장치(610)는 구성자로 동작하고, 제2 전자 장치(620)는 AP로서 동작하고, 제3 전자 장치(630), 제4전자 장치(640), 제5 전자 장치(650), 및 제6 전자 장치(660) 각각은 등록자로 동작한다고 가정하기로 한다.

일 실시 예에서, AP인 제2 전자 장치(620)는 구성자인 제1 전자 장치(610)와 연결되어 있고, 등록자들인 제3 전자 장치(630), 제4 전자 장치(640), 제5 전자 장치(650), 또는 제6 전자 장치(660) 중 적어도 하나는 제2 전자 장치(620)를 통해 DPP 네트워크를 탐색하고, 탐색된 DPP 네트워크에 연결할 수 있다.

한편, WFA는 Wi-Fi 네트워크에 Wi-Fi 장치를 추가하는 동작을 훨씬 간단하고 효율적으로 할 수 있도록 Wi-Fi Easy Connect를 개발한 바 있다. Wi-Fi Easy Connect는 부트스트래핑 메커니즘을 지원하며, 부트스트래핑 메커니즘은 Wi-Fi 장치 별 사용자의 작업을 최소화하면서 Wi-Fi 네트워크에 구성자와 등록자를 안전하게 추가할 수 있도록 하는 메커니즘일 수 있다. Wi-Fi Easy Connect는 부트스트래핑 메커니즘을 지원하기 위해 등록자 QR 코드를 사용할 수 있다.

일 실시 예에서, QR 코드는 예를 들어 보안 키, Wi-Fi 장치의 고유 식별자 같은 다양한 정보들을 포함할 수 있다. QR 코드는 QR 코드 스캔 기능을 구비하는 Wi-Fi 장치에 의해 인식될 수 있으며, Wi-Fi 장치 인증을 위해 사용자가 직접 정보를 입력해야 하는 번거로움을 방지할 수 있다. 또는, QR 코드는 데이터 입력 에러로 발생할 수 있는 이슈 역시 방지할 수 있다.

Wi-Fi Easy Connect 네트워크에서 QR 코드와 구성자를 사용한 프로비져닝 동작의 일 예에 대해서 설명하기로 한다.

(1) 구성자가 구비하고 있는 카메라를 사용하여 등록자의 QR 코드가 스캔될 수 있다. QR 코드는 스티커 또는 카드의 형태로 제공될 수 있다.

(2) 구성자는 QR 코드를 리드(read)하고, 해독하여 자동으로 등록자와 안전한 Wi-Fi 통신 링크를 검색하고, 검색 결과를 기반으로 등록자와 안전한 Wi-Fi 통신 링크를 설정할 수 있다.

(3) 구성자는 보안 채널을 사용하여 등록자에 Wi-Fi 네트워크 정보를 구성할 수 있다.

(4) 등록자에 대한 Wi-Fi 네트워크 정보 구성이 완료되면, 등록자는 구성자가 제공한 Wi-Fi 네트워크 정보를 사용하여 사용자의 개입 없이 Wi-Fi 네트워크를 탐색하고, 탐색 결과를 기반으로 특정 Wi-Fi 네트워크를 선택하고, 선택한 Wi-Fi 네트워크에 대한 연결 동작을 수행할 수 있다.

일 실시 예에서, Wi-Fi Easy Connect 네트워크에서 구성자가 QR 코드를 인식할 수 있는 기능을 구비하고 있지 않거나, 또는 등록자가 QR 코드를 디스플레이하는 기능을 구비하고 있지 않을 경우에는 사용자가 직접 스트링(string)을 입력함으로써 구성자와 등록자 간의 Wi-Fi 통신 링크 설정이 가능할 수 있다.

일 실시 예에서, Wi-Fi Easy Connect 기술은 다양한 방식들로 Wi-Fi 장치들을 프로비젼할 수 있도록 유연하게 설계되었으며, 구성자 또는 등록자가 프로비져닝 동작을 개시하도록 지원할 수 있다. 상기에서 설명한 바와 같은 프로비져닝 동작의 일 예에서도 알 수 있는 바와 같이, 구성자로 동작하는 Wi-Fi 장치, 예를 들어 스마트 폰은 등록자로 동작하는 Wi-Fi 장치, 예를 들어 IoT 장치의 QR 코드를 스캔하고, IoT 장치의 QR 코드를 프로비젼될 Wi-Fi 네트워크 정보에 포함시킬 수 있다.

일 실시 예에서, 구성자가 Wi-Fi 구성 프로비져닝을 위해 등록자의 QR 코드를 제공할 수 있다. 예를 들어, 호텔의 Wi-Fi 네트워크에서 구성자가 등록자, 예를 들어 호텔 객실 TV에 QR 코드를 제공할 수 있다. 그러면, 고객은 프로비져닝 동작을 수행할 스마트 폰을 사용하여 호텔 객실 TV를 통해 제공되는 QR 코드를 스캔하고, 이에 따라 상기에서 설명한 바와 같이 프로비져닝 동작이 수행될 수 있다. 즉, 고객의 스마트 폰이 호텔의 Wi-Fi 네트워크에 온 보딩될 수 있다(on boarding).

일 실시 예에서, DPP에서 제안된 프로비져닝 프로세스는 총 4개의 동작들, 즉 DPP 부트스트래핑 동작과, DPP 인증 동작과, DPP 구성 동작, 및 DPP 억세스 동작을 포함할 수 있다. 일 실시 예에서, DPP 억세스 동작은 피어 발견(peer discovery) 동작으로도 칭해질 수 있다. 일 실시 예에서, DPP 부트스트래핑 동작, DPP 인증 동작, 및 DPP 구성 동작까지의 세 개의 동작들에서는 1개의 전자 장치가 구성자로서 동작하고, 외부 전자 장치가 등록자로서 동작할 수 있다. 일 실시 예에서, 구성자는 상기에서 설명한 바와 같이 DPP 네트워크에 연결되는 전자 장치들을 구성하는 동작을 수행할 수 있다.

일 실시 예에서, 등록자인 AP는 상기에서 설명한 바와 같이 네트워크에 대한 억세스를 제공하는 동작을 수행할 수 있다. 일 실시 예에서, 등록자는 클라이언트 등록자 또는 AP가 될 수 있으며, 네트워크 구성이 완료될 경우, 등록자는 AP에 연결되어 네트워크에 억세스할 수 있거나 또는 AP로 동작하여 네트워크에 대한 억세스를 제공할 수 있다.

DPP 부트스트래핑 동작, DPP 인증 동작, DPP 구성 동작, 및 DPP 억세스 동작에 대해서 설명하면 다음과 같다.

첫 번째로, DPP 부트스트래핑 동작에 대해서 설명하기로 한다.

일 실시 예에 따르면, DPP 부트스트래핑 동작에서 DPP 장치들은 보안 프로비져닝 연결(secure provisioning connection)을 설정하기 위해 공중 부트스트래핑 키(public bootstrapping key)들을 교환할 수 있다. 일 실시 예에서, 공중 부트스트래핑 키들은 DPP 부트스트래핑 동작에서 사용되는 보안 정보일 수 있다.

이에 대해서 구체적으로 설명하면, DPP 장치에는 식별자(identifier: ID)가 할당되며, DPP 장치에 할당되는 ID는 QR 코드나 사용자가 리드할 수 있는 스트링 (인쇄물 또는 디지털)이 공중 키(public key) 및 사설 키(private key) 형태로 포함될 수 있다. DPP 부트스트래핑 동작에서 구성자와 등록자는 신뢰성 있는 관계를 설정하여 상호 인증을 수행하고, 상호 인증 결과를 기반으로 보안 연결을 설정할 수 있다.

일 실시 예에서, 상기에서 설명한 바와 같이 DPP 부트스트래핑 동작에서는 공중 부트스트래핑 키들이 교환되며, 공중 부트스트래핑 키들은 구성자와 등록자 간의 상호 인증이 필요한지 여부에 따라 어느 한 방향으로만 송신되거나 또는 양방향으로 교환될 수 있다. DPP 부트스트래핑 동작에서는 예를 들어 QR 코드 방식과, Bluetooth 방식과, 블루투스 저 에너지(Bluetooth low energy: BLE) 방식과, 근거리 통신(near field communication: NFC) 방식과, 공중 키 교환(public key exchange: PKEX) 방식과, 또는 클라우드(cloud) 방식과 같은 다양한 방식들을 기반으로 공중 부트스트래핑 키들이 교환될 수 있다.

일 실시 예에서, 공중 부트스트래핑 키들이 교환된 후, 구성자와 등록자간에 연결이 설정될 수 있다. 일 실시 예에서, 공중 부트스트래핑 키들은 DPP 부트스트래핑 동작 이후의 DPP 구성 동작에서 등록자가 수신하는 보안 크리덴셜과는 다를 수 있다. 일 실시 예에서, 부트스트래핑 정보는 DPP 부트스트래핑 동작 이후의 DPP 인증 동작 및 DPP 구성 동작에서 사용되며, 전세계 동작 클래스/채널 페어(global operating class/channel pair)들의 스몰 리스트(small list) 및 매체 접속 제어(medium access control: MAC) 어드레스를 포함할 수 있다. 일 실시 예에서, 전세계 동작 클래스/채널 페어들의 스몰 리스트는 이상적으로 1개의 채널만을 포함할 수 있다.

두 번째로, DPP 인증 동작 및 DPP 구성 동작에 대해서 설명하기로 한다.

일 실시 예에 따르면, DPP 인증 동작에서 DPP 장치들은 DPP 인증 프로토콜에서의 부트스트래핑 키들을 사용하여 신뢰성 있고 안전한 채널을 설정하고, DPP 구성 동작에서 구성자는 DPP 구성 프로토콜을 실행하여 DPP 인증 동작 동안 설정된 보안 채널을 통해 등록자를 프로비젼할 수 있다. 이에 대해서 구체적으로 설명하면 다음과 같다.

일 실시 예에 따르면, DPP 부트스트래핑 동작이 완료되면 구성자와 등록자가 DPP 인증 프로토콜을 사용하여 보안 Wi-Fi 연결을 설정할 수 있다. DPP 인증 동작 및 DPP 구성 동작에서 개시자인 구성자는 DPP 부트스트래핑 동작을 통해 획득한 채널 정보를 기반으로 응답자인 등록자로 인증을 요청할 수 있다. 일 예로, 구성자는 DPP 인증 요청 프레임을 응답자로 송신함으로써 인증을 요청할 수 있다. 일 실시 예에서, DPP 인증 요청 프레임은 응답자의 공중 부트스트래핑 키에 대한 해쉬(hash), 개시자의 공중 부트스트래핑 키에 대한 해쉬, 개시자의 공중 프로토콜 키, 또는 제1 중개키(intermediate key)로 인크립트(encrypt)된 개시자 넌스(nonce) 어트리뷰트(initiator nonce attribute)와 개시자 능력들 어트리뷰트(initiator capabilities attribute) 중 적어도 하나를 포함할 수 있다. 일 실시 예에서, DPP 인증 요청 프레임에 포함되는 응답자의 공중 부트스트래핑 키에 대한 해쉬, 개시자의 공중 부트스트래핑 키에 대한 해쉬, 개시자의 공중 프로토콜 키, 또는 제1 중개키로 인크립트된 개시자 넌스 어트리뷰트와 개시자 능력들 어트리뷰트 중 적어도 하나는 DPP 인증 동작에서 사용되는 보안 정보일 수 있다.

일 실시 예에서, 등록자는 DPP 부트스트래핑 동작을 통해 획득한 채널 정보를 기반으로 해당 채널에서 대기하면서 구성자의 인증 요청에 응답할 수 있다. 일 예로, 등록자는 DPP 인증 응답 프레임을 구성자로 송신함으로써 인증 요청에 응답할 수 있다. 일 실시 예에서, DPP 인증 응답 프레임은 응답자의 공중 부트스트래핑 키에 대한 해쉬, 개시자의 공중 부트스트래핑 키에 대한 해쉬, 응답자의 공중 프로토콜 키, 또는 제2 중개키로 인크립트된 응답자 넌스(nonce) 어트리뷰트(responder nonce attribute), 응답자 능력들 어트리뷰트(responder capabilities attribute), 및 개시자 능력들 어트리뷰트 중 적어도 하나를 포함할 수 있다. 일 실시 예에서, DPP 인증 응답 프레임에 포함되는 응답자의 공중 부트스트래핑 키에 대한 해쉬, 개시자의 공중 부트스트래핑 키에 대한 해쉬, 응답자의 공중 프로토콜 키, 또는 제2 중개키로 인크립트된 응답자 넌스 어트리뷰트, 응답자 능력들 어트리뷰트, 및 개시자 능력들 어트리뷰트 중 적어도 하나는 DPP 인증 동작에서 사용되는 보안 정보일 수 있다.

일 실시 예에서, DPP 인증 동작이 완료됨에 따라 구성자와 등록자 간에는 보안 연결이 설정되고, 보안 연결이 설정된 후 등록자는 구성자로부터 네트워크 구성 정보를 획득하기 위한 트랜잭션(transaction)을 시작할 수 있다. 일 예로, 응답자는 구성자로 DPP 구성 요청(configuration request) 프레임을 송신하고, 구성자는 DDP 구성 요청 프레임에 대한 응답 프레임인 DDP 구성 응답 프레임을 응답자로 송신할 수 있다. 응답자는 DPP 구성 프로토콜을 통해 획득한 보안 크리덴셜과 네트워크 정보를 검증하고, 그 결과를 구성자로 송신할 수 있다. 이와 같은 DPP 구성 동작이 완료됨에 따라 등록자는 AP로 동작하거나 또는 타겟(target) AP를 탐색하고, 탐색된 타겟 AP와 안전하게 연결될 수 있다.

일 실시 예에서, DPP 구성 동작에서 송수신되는 인코딩된 구성 정보는 DPP 구성 오브젝트(configuration object)를 포함할 수 있으며, DPP 구성 오브젝트는 다음과 같은 DPP 구성 오브젝트 파라미터들을 포함할 수 있으며, DPP 구성 오브젝트는 JSON (javascript object notation) 인코딩된 데이터 구조(data structure)일 수 있다. 일 실시 예에서, DPP 구성 오브젝트는 네트워크 구성 정보라 칭해질 수 있다.

(1) Wi-Fi 기술 오브젝트(Wi-Fi technology object)

Wi-Fi 기술 오브젝트는 프로비젼될 정책(policy)의 Wi-Fi 기술을 식별하며, Wi-Fi 기술 오브젝트는 AP 인프라 연결과 같은 연결 타입을 지시할 수 있다. 일 실시 예에서, 등록자는 DDP 구성 요청 프레임에 포함되는 Wi-Fi 기술 오브젝트의 값을 프로비젼될 Wi-Fi 기술을 지시하는 값으로 설정할 수 있고, 구성자는 DPP 구성 응답 프레임에 포함되는 Wi-Fi 기술 오브젝트의 값을 등록자와 구성자 간의 동작에서 사용되는 Wi-Fi 기술을 지시하는 값으로 설정할 수 있다. 일 실시 예에서, Wi-Fi 기술 오브젝트는 DPP 인증 동작 및 DPP 구성 동작 등에서 사용될 Wi-Fi 기술을 지시할 수 있다.

(2) DPP 발견 오브젝트

DPP 발견 오브젝트는 예를 들어 서비스 집합 식별자(service set identifier: SSID), 동작 채널(operating channel), 또는 동작 밴드(operating band) 등과 같은 동작 또는 발견 정보를 포함할 수 있다.

(3) 크리덴셜 오브젝트

크리덴셜 오브젝트는 보안 네트워크 억세스를 획득하기 위해 등록자에서 프로비젼되는 크리덴셜 정보를 포함할 수 있다. 크리덴셜 정보는 DPP 구성 오브젝트에 포함되어 있는 인증 및 키 관리(authentication and key management: AKM) 타입 파라미터의 값에 의존적일 수 있다.

일 실시 예에서, DPP 구성 동작에서 보안 크리덴셜 정보 및 SSID와 같은 네트워크 정보를 포함하는 네트워크 구성 정보, 예를 들어 DPP 구성 오브젝트가 구성자로부터 등록자로 송신될 수 있다. 일 실시 예에서, 보안 크리덴셜 정보는 커넥터(connector)를 포함할 수 있으며, 커넥터는 등록자에서 프로비젼되는 크리덴셜 정보이며, 커넥터는 등록자들의 페어에 의해 사용되어 DPP 네트워크 소개 프로토콜을 사용하여 보안성 연관(security association)을 설정하는데 사용될 수 있다.

일 실시 예에서, 커넥터는 구성자가 사인한(sign) 크리덴셜로서, 클라이언트 등록자가 AP 등록자에 연결하는데 사용될 수 있다. 일 실시 예에서, 구성자는 예를 들어 사인 키 페어(signing key pair)인 c-sign-key 및 C-sign-key를 소유하며, c-sign-key는 구성자가 커넥터들을 사인하기 위해 사용되고, C-sign-key는 프로비젼되는 DPP 장치들이 동일한 구성자에 의해 사인된 다른 DPP 장치들의 커넥터들을 검증하기 위해 사용될 수 있다.

각 등록자의 커넥터는 공중 키, 네트워크 역할(network role), 그룹 어트리뷰트 정보를 포함하며, 구성자에 의해 사인될 수 있다. 공중 키는 해당 등록자의 ID를 제공할 수 있다. 네트워크 역할은 해당 등록자가 클라이언트 등록자(enrollee client 또는 STA 등록자(enrollee STA))인지 또는 AP 등록자(enrollee AP)로 등록할 것인지를 지시할 수 있다. 그룹 어트리뷰트 정보는 등록자가 네트워크 연결을 설정할 수 있는지 여부를 검출하는 데 사용될 수 있다. 커넥터 시그니쳐(connector signature)는 해당 커넥터 콘텐트들이 구성자에 의해 생성되었음을 증명할 수 있다. 커넥터는 암호가 아닌 공중 키를 포함하기 때문에 보안 크리덴셜 정보는 Wi-Fi 장치, 즉 등록자마다 다를 수 있다. 즉, 다른 등록자는 해당 커넥터를 사용하여 네트워크에 억세스할 수 없으며, 해당 커넥터에 상응하는 등록자가 특정 AP에 속할 경우에는 다른 AP가 특정 AP로 가장할 수 없음을 의미할 수 있다.

일 실시 예에서, 클라이언트 등록자는 네트워크 정보를 기반으로 AP 등록자를 탐색할 수 있다. 클라이언트 등록자는 커넥터를 기반으로 인증 동작을 수행하고, 네트워크 소개(network introduction: NI) 프로토콜을 기반으로 네트워크 연결을 설정할 수 있다. 커넥터를 사용할 경우의 이점은 AP에 연결된 각 등록자가 고유한 보안 크리덴셜 정보를 갖는다는 점일 수 있다.

도 7은 다양한 실시 예들에 따른 DPP 네트워크에서 프로비져닝 프로세스의 일 예를 개략적으로 도시한 도면이다.

도 7을 참조하면, 전자 장치, 예를 들어 제1 전자 장치(710)와 외부 전자 장치, 예를 들어, 제2 전자 장치(700) 각각은 DPP 장치일 수 있으며, 제1 전자 장치(710)는 구성자이면서 개시자로서 동작하고, 제2 전자 장치(700)는 등록자이면서 응답자로서 동작한다고 가정하기로 한다.

동작 711에서, 등록자이면서 응답자로서 동작하는 제2 전자 장치(700)는 DPP 존재 안내(DPP presence announcement) 프레임을 송신할 수 있다. 일 실시 예에서, DPP 존재 안내 프레임은 구성자인 개시자에게 응답자가 DPP 교환에 참여할 준비가 되어 있다는 것을 시그널하기 위해 사용되며, 송신자, 일 예로 응답자(에: 제2 전자 장치(700))의 공중 부트스트래핑 키를 포함하는 해쉬를 포함할 수 있다. 일 실시 예에서, 응답자의 공중 부트스트래핑 키를 포함하는 해쉬는 DPP 부트스트래핑 동작에서 사용되는 보안 정보일 수 있다. 일 실시 예에서, 프로비젼되지 않는 장치의 공중 키의 해쉬의 유출(leakage)을 방지하기 위한 DPP 존재 안내 프레임에 대한 해쉬는 SHA256("chirp" | BR)일 수 있다. 일 실시 예에서, BR은 응답자, 예를 들어 제2 전자 장치(700)의 공중 부트스트래핑 키를 나타낼 수 있다.

동작 713에서, 제2 전자 장치(700)는 DPP 부트스트래핑 동작 동안 명시된 채널에서 청취 동작을 수행할 수 있다. DPP 부트스트래핑 동작 동안, 동작 715에서, 구성자이면서 개시자로 동작하는 제1 전자 장치(710)는 아웃 오브 밴드(out-of-band: OOB) 메카니즘, 예를 들어, QR 코드 스캔, NFC 탭, 또는 BLE 교환을 사용하여 제2 전자 장치(700)로부터 부트스트래핑 정보를 획득할 수 있다. 일 실시 예에서, 부트스트래핑 정보는 DPP 인증을 위한 제2 전자 장치(700)의 공중 부트스트래핑 키(BR), 전세계 동작 클래스 채널, 및/또는 채널 리스트를 포함할 수 있다. 동작 715에서, 제2 전자 장치(700)는 제1 전자 장치(710)가 제2 전자 장치(700)를 발견하는 것을 도와주도록 그 존재를 선택적으로 안내할 수 있다. 동작 717에서, 제2 전자 장치(700)는 DPP 존재 안내 프레임을 송신할 수 있다. 예를 들어, 제 2 전자 장치(700)는 주기적으로 DPP 존재 안내 프레임을 송신할 수 있다.

동작 719에서, 제1 전자 장치(710)는 DPP 인증 요청 프레임들을 브로드캐스트함으로써 부트스트래핑 동안 수신되는 채널 정보를 기반으로 하는 채널에서 동작을 시작할 수 있다. 예를 들어, 제1 전자 장치(710)는 동작 721, 동작 723 및 동작 725에서 지속적으로 DPP 인증 요청 프레임들을 브로드캐스트할 수 있다. 일 실시 예에서, DPP 인증 요청 프레임은 SHA256(BR), SHA256(BI), PI 및 {I-nonce, I-capabilities}k1을 포함할 수 있다. 예를 들어, SHA256(BR)는 BR에 대한 SHA256 해쉬를 나타내고, BI는 제1 전자 장치(710)의 공중 부트스트래핑 키를 나타내고, SHA256(BI)는 BI에 대한 SHA256 해쉬를 나타내고, PI는 제1 전자 장치(710)의 공중 프로토콜 키를 나타내고, I-nonce는 개시자 넌스(nonce) 어트리뷰트(initiator nonce attribute)를 나타내고, I-capabilities는 개시자 능력들 어트리뷰트(initiator capabilities attribute)를 나타내고, k1은 제1 중개키(intermediate key)를 나타낼 수 있다. 일 실시 예에서, {I-nonce, I-capabilities}는 k1로 인크립트된 I-nonce 및 I-capabilities를 나타낼 수 있다. 일 실시 예에서, DPP 인증 요청 프레임에 포함되는 SHA256(BR), SHA256(BI), PI, 또는 {I-nonce, I-capabilities}k1 중 적어도 하나는 DPP 인증 동작에서 사용되는 보안 정보일 수 있다.

동작 727에서, 제1 전자 장치(710)가 DPP 인증 요청 프레임들을 브로드캐스트하고, 제2 전자 장치(700)가 이 DPP 인증 요청 프레임을 성공적으로 수신하게 되면, BR 에 대한 해쉬 함수 값인 H(BR)과 매치할 수 있다. 동작 729에서, 제2 전자 장치(700)는 DPP 인증 요청 프레임에 대한 응답 프레임인 DPP 인증 응답 프레임을 제1 전자 장치(710)로 송신할 수 있다. 일 실시 예에서, DPP 인증 응답 프레임은 DPP 상태(DPP status) 필드, SHA256(BR), [SHA256(BI)], PR 및 {R-nonce, I-nonce, R-capabilities, {R-auth}ke}k2을 포함할 수 있다. 예를 들어, PR은 제2 전자 장치(700)의 공중 프로토콜 키를 나타내고, R-nonce는 응답자 넌스(nonce) 어트리뷰트(responder nonce attribute)를 나타내고, R-capabilities는 응답자 능력들 어트리뷰트(responder capabilities attribute)를 나타내고, R-auth는 응답자, 예를 들어 제2 전자 장치(700)의 인증 태그(authentication tag)를 나타내고, ke는 인크립션 키를 나타내고, k2는 제2 중개키를 나타내고, [ ]는 선택적으로 존재하는 값을 나타낸다. 예를 들어, [SHA256(BI)]는 특정 조건이 만족되거나, 또는 선택적으로 DPP 인증 응답 프레임에 포함될 수 있다. 일 실시 예에서, {R-auth}ke 는 ke로 인크립트된 R-auth를 나타낼 수 있다. 일 실시 예에서, {R-nonce, I-nonce, R-capabilities, {R-auth}ke}k2는 k2로 인크립트된 R-nonce, I-nonce, R-capabilities, 및 R-auth를 나타낼 수 있다. 일 실시 예에서, DPP 인증 응답 프레임에 포함되는 SHA256(BR), [SHA256(BI)], PR, 또는 {R-nonce, I-nonce, R-capabilities, {R-auth}ke}k2 중 적어도 하나는 DPP 인증 동작에서 사용되는 보안 정보일 수 있다.

DPP status 필드는 하기 표 1에 나타낸 바와 같은 상태를 나타낼 수 있다.

[표 1]

동작 731에서, 제2 전자 장치(700)로부터 DPP 인증 응답 프레임을 수신한 제1 전자 장치(710)는 제2 전자 장치(700)로 DPP 인증 확인 프레임을 송신할 수 있다. 일 실시 예에서, DPP 인증 확인 프레임은 DPP status 필드, SHA256(BR), [SHA256(BI)] 및 {I-auth}ke를 포함할 수 있다. 일 실시 예에서, I-auth는 개시자, 예를 들어 제1 전자 장치(710)의 인증 태그(authenticating tag)를 나타내며, ke는 인크립션 키를 나타낼 수 있다. 일 실시 예에서, {I-auth}ke 는 ke로 인크립트된 I-auth를 나타낼 수 있다.

동작 733에서, 제1 전자 장치(710)로부터 DPP 인증 확인 프레임을 수신한 제2 전자 장치(700)는 제1 전자 장치(710)로 DPP 구성 요청 프레임을 송신할 수 있다. 일 실시 예에서, DPP 구성 요청 프레임은 {E-nonce, configuration attributes}ke를 포함할 수 있다. 일 실시 예에서, E-nonce는 E-nonce 어트리뷰트를 나타내며, configuration attributes는 구성 어트리뷰트 오브젝트들을 나타낼 수 있다. 구성 어트리뷰트 오브젝트는 디바이스 이름(device name) 어트리뷰트, Wi-Fi 기술(Wi-Fi technology) 어트리뷰트, 또는 네트워크 역할 어트리뷰트 중 적어도 하나를 포함할 수 있다. 일 실시 예에서, {E-nonce, configuration attributes}ke 는 ke로 인크립트된 E-nonce 및 configuration attributes를 나타낼 수 있다.

동작 735에서 DPP 구성 요청 프레임을 수신한 제1 전자 장치(710)는 제2 전자 장치(700)로 DPP 구성 요청 프레임에 대한 응답인 DPP 구성 응답 프레임을 송신할 수 있다. 일 실시 예에서, DPP 구성 응답 프레임은 DPP status 필드와, {E-nonce, configuration object}ke를 포함할 수 있다. 일 실시 예에서, configuration object는 DPP 구성 오브젝트를 나타낼 수 있다. 일 실시 예에서, {E-nonce, configuration object}ke 는 ke로 인크립트된 E-nonce 및 configuration object를 나타낼 수 있다.

동작 737에서, DPP 구성 응답 프레임을 수신한 제2 전자 장치(700)는 DPP 구성 결과 프레임을 제1 전자 장치(710)로 송신할 수 있다. 일 실시 예에서, DPP 구성 결과 프레임은 {DPP Status, E-nonce}ke를 포함할 수 있다. 일 실시 예에서, {DPP Status, E-nonce}ke 는 ke로 인크립트된 DPP Status 및 E-nonce 를 나타낼 수 있다.

세 번째로, 프로비져닝 프로세스에서의 DPP 억세스 동작에 대해서 설명하기로 한다.

일 실시 예에서, 네트워크 소개 프로토콜은 구성자가 제공하는 커넥터를 사용하여 클라이언트 등록자가 AP 등록자에 안전하게 연결할 수 있도록 사용되며, 네트워크 소개 프로토콜을 기반으로 하는 DPP 억세스 동작은 다음과 같다.

(1) 클라이언트 등록자들과 AP 등록자 각각은 자신의 커넥터가 구성자에 의해 사인되었는지 여부를 확인할 수 있다.

(2) 클라이언트 등록자들 각각은 자신의 역할이 호환 가능함을(compatible) 확인하고, AP 등록자와 통신을 설정할 수 있다.

(3) 클라이언트 등록자들은 그룹 어트리뷰트가 일치하는지 확인할 수 있다.

(4) AP 등록자와 클라이언트 등록자들 각각은 공중 커넥터 키를 기반으로 페어와이즈 마스터 키(pairwise master key: PMK)를 도출할 수 있다.

(5) 도출된 PMK를 기반으로 AP 등록자와 클라이언트 등록자들 간에 연결이 설정될 수 있다.

도 8은 다양한 실시 예들에 따른 커넥터를 사용하는 네트워크 억세스 동작을 개략적으로 도시하고 있는 신호 흐름도이다.

도 8을 참조하면, 전자 장치, 예를 들어 제1 전자 장치(800)와 외부 전자 장치, 예를 들어, 제2 전자 장치(810) 각각은 DPP 장치일 수 있으며, 제1 전자 장치(800)는 AP 등록자로서 동작하고, 제2 전자 장치(810)는 클라이언트 등록자로서 동작한다고 가정하기로 한다.

동작 811에서, 클라이언트 등록자인 제2 전자 장치(810)는 IEEE 802.11 규격을 기반으로 하는 IEEE 802.11 스캐닝(scanning) 동작을 수행할 수 있다. 동작 813에서 제2 전자 장치(810)는 IEEE 802.11 스캐닝 동작 수행에 따라 AP 등록자인 제1 전자 장치(800)를 발견할 수 있다. 동작 815에서, 제2 전자 장치(810)는 발견된 제1 전자 장치(800)로 커넥터 어트리뷰트를 포함하는 피어 발견 요청(peer discovery request) 프레임을 송신할 수 있다. 동작 817에서 제1 전자 장치(800)는 제2 전자 장치(810)로부터 피어 발견 요청 프레임을 수신하고, 피어 발견 요청 프레임에 대한 응답으로 피어 발견 응답 프레임을 제2 전자 장치(810)로 송신할 수 있다. 일 실시 예에서, 피어 발견 응답 프레임은 커넥터 어트리뷰트와 상태 어트리뷰트를 포함하며, 상태 어트리뷰트는 DPP 상태 어트리뷰트를 나타낼 수 있다.

동작 819에서 제2 전자 장치(810)는 제1 전자 장치(800)로부터 피어 발견 응답 프레임을 수신하면, 제1 전자 장치(800)와 IEEE 802.11 규격을 기반으로 하는 IEEE 802.11 인증 동작을 수행할 수 있다. 동작 821에서 제2 전자 장치(810)는 제1 전자 장치(800)와 IEEE 802.11 규격을 기반으로 하는 IEEE 802.11 연관(association) 동작을 수행할 수 있다. 동작 823에서 제2 전자 장치(810)는 네트워크 키인 인증 및 키 관리(authentication and key management: AKM)를 사용하여 제1 전자 장치(800)에 연관될 수 있다.

본 개시의 다양한 실시 예들에 따른 DPP 연결 상태 결과(DPP connection status result)에 대해서 보다 구체적으로 설명하면 다음과 같다.

일 실시 예에 따르면, 등록자와 구성자가 둘 다 특정 프로토콜(version) 버전, 예를 들어 프로토콜 버전 2 이상의 DPP를 사용하고, 구성자와 등록자 간의 DPP 구성 동작이 성공적일 경우, 구성자는 등록자에게 성공적인 DPP 구성 동작을 통해 수신된 DPP 구성 오브젝트에 적용되는 구성을 사용하는 시도(attempt)에 대한 피드백(feedback)을 제공할 것을 요청할 수 있다.

일 실시 예에 따르면, 이런 피드백 요청은 등록자가 STA 등록자일 경우 사용될 수 있으며, 구성자는 DPP 구성 응답 프레임에 연결 상태를 송신해줄 것을 요청하는 어트리뷰트인 sendConnStatus 어트리뷰트를 포함시킴으로써, 구성자와 등록자 간의 DPP 구성 동작이 성공적일 경우, 등록자로부터 성공적인 DPP 구성 동작을 통해 수신된 DPP 구성 오브젝트에 적용되는 구성을 사용하는 시도에 대한 피드백을 수신할 수 있다.

일 실시 예에서, DPP 구성 응답 프레임을 수신한 등록자는 DPP 구성 응답 프레임에 포함되어 있는 DPP 구성 오브젝트를 기반으로 등록자가 연결될 AP를 발견하고, 발견된 AP로 연결하는 것을 시도할 수 있다. DPP 구성 응답 프레임에 sendConnStatus 어트리뷰트가 포함되어 있을 경우, 등록자는 DPP 구성 응답 프레임을 통한 DPP 구성 오브젝트의 수신과, 등록자가 DPP 구성 오브젝트를 적용한 연결 시도에 대한 상태를 확인하는DPP 구성 결과 프레임(DPP configuration result frame)을 구성자로 송신할 수 있다.

일 실시 예에서, DPP 구성 오브젝트를 적용한 연결 시도에 대한 상태는 DPP 연결 상태 오브젝트(DPP connection status object)를 통해 지시될 수 있으며, DPP 연결 상태 오브젝트에 포함될 수 있는 DPP 상태 값(DPP status value)들은 하기 표 2에 나타낸 바와 같다.

[표 2]

표 2에서, 등록자가 AP에 성공적으로 연관되어 네트워크 억세스를 가지게 된 경우 DPP 상태 값은 "STATUS_OK"로 설정될 수 있다. 표 2에서, 등록자가 AP는 발견하였으나 네트워크에 연결하는 것에는 실패한 경우 DPP 상태 값은 "STATUS_AUTH_FAILURE"로 설정될 수 있다. 표 2에서, 등록자가 네트워크 소개 동안 유효하지 않은 커넥터를 수신한 경우 DPP 상태 값은 "STATUS_INVALID_CONNECTOR"로 설정될 수 있다. 표 2에서, 수신된 AP 커넥터가 검증되고, 유효하지만, 등록자에 의해 매칭 커넥터(matching connector)가 검출되지 않을 경우 DPP 상태 값은 "STATUS_NO_MATCH"로 설정될 수 있다. 표 2에서, 등록자가 AP를 발견하는 것에 실패한 경우 DPP 상태 값은 "STATUS_NO_AP"로 설정될 수 있다.

본 개시의 다양한 실시 예들에 따른 구성자 위임(configurator delegation) 동작에 대해서 설명하기로 한다.

DPP 네트워크에서는 프로비져닝을 위해 다수의 구성자들이 사용되는 것이 요구될 수 있다. 일 실시 예에서, 이미 활성화되어 있는(activated) 구성자, 예를 들어 기존 구성자는 네트워크 관리를 공유하고, 구성자 기능에 대한 백업을 제공하기 위해 새로운 구성자에게 권한을 위임할 수 있다. 이렇게, 이미 활성화되어 있는 구성자가 새로운 구성자에게 권한을 위임하는 동작을 "구성자 위임 동작"이라 칭할 수 있다. 일 실시 예에서, "구성자 위임 동작"은 이미 활성화되어 있는 구성자인 제1 구성자(이하, '제 1 구성자'로 칭하기로 지칭함)가 새로운 구성자인 제2 구성자(이하, '제 2 구성자'로 지칭함)로 제1 구성자가 관리하고 있는 네트워크 구성 정보, 예를 들어 DPP 구성 오브젝트를 제공하는 동작을 의미할 수 있다. 일 실시 예에서, 구성자 위임 동작은 구성자가 제공하는 네트워크 관리 동작에 포함될 수 있다.

일 실시 예에서, 구성자 위임 동작을 통해 제1 구성자에서 제2 구성자로 제공되는 네트워크 구성 정보는 엔벨로프(envelope) 네트워크 구성 정보일 수 있으며, 엔벨로프 네트워크 구성 정보는 제1 구성자가 관리하고 있는 네트워크 구성 정보, 예를 들어 DPP 구성 오브젝트가 설정되어 있는 인크립션(encryption) 방식을 기반으로 인크립트되어 생성된 인크립트 네트워크 구성 정보와 인크립션 방식에 대한 정보를 포함할 수 있다. 일 실시 예에서, 인크립션 방식은 인크립션 키를 기반으로 하는 방식이 될 수 있다. 일 실시 예에서, 엔벨로프 네트워크 구성 정보는 "DPPEnvelopedData"라고 칭해질 수 있다. 이리 실시 예에서, 새로운 구성자에 권한을 위임하는 동작, 예를 들어 구성자 위임 동작은 DPP 구성 백업 및 복원 프로세스(DPP configuration backup and restore process)를 통해 수행될 수 있다.

도 9는 다양한 실시 예들에 따른 DPP 네트워크에서 구성자 위임 동작을 개략적으로 도시한 도면이다.

도 9를 참조하면, DPP 네트워크에서 프로비져닝을 위해 다수의 구성자들이 사용되는 것이 요구될 경우, 이미 활성화되어 있는 구성자는 네트워크 관리를 공유하고, 구성자 기능에 대한 백업을 제공하기 위해 새로운 구성자에 권한을 위임할 수 있다. 일 실시 예에서, DPP 네트워크는 다수의 전자 장치들, 예를 들어, 전자 장치(예: 제1 전자 장치(910))와 외부 전자 장치들(예: 제2 전자 장치(920), 제3 전자 장치(930), 제4전자 장치(940), 제5 전자 장치(950), 및 제6 전자 장치(960), 제7 전자 장치(970), 제8 전자 장치(911), 제9 전자 장치(921), 제10 전자 장치(931), 또는 제11전자 장치(941))를 포함할 수 있다.

도 9에서는, 제1 전자 장치(910)는 구성자로 동작하고, 제2 전자 장치(920)는 AP등록자로서 동작하고, 제3 전자 장치(930), 제4전자 장치(940), 제5 전자 장치(950), 제6 전자 장치(960), 및 제7 전자 장치(970) 각각은 STA 등록자로 동작할 수 있다. 일 실시 예에서, 제1 전자 장치(910)는 이미 활성화되어 있는 구성자일 수 있다.

일 실시 예에서, DPP 네트워크에서 프로비져닝을 위해 다수의 구성자들이 사용되는 것이 요구될 경우, 이미 활성화되어 있는 구성자인 제1 전자 장치(910)는 제8 전자 장치(911)를 활성화될 새로운 구성자로서 선택하고, 새로운 구성자인 제8 전자 장치(911)가 네트워크 관리를 공유하고, 구성자 기능에 대한 백업을 제공받을 수 있도록 권한을 위임할 수 있다. 일 실시 예에서, 이미 활성화되어 있는 구성자는 다양한 방식들을 기반으로 활성화될 새로운 구성자를 선택할 수 있으며, 이에 대해서는 하기에서 보다 구체적으로 설명할 것이므로 여기서는 그 상세한 설명을 생략하기로 한다.

새로운 구성자인 제8 전자 장치(911)는 이미 활성화되어 있는 구성자인 제1 전자 장치(910)로부터 엔벨로프 네트워크 구성 정보를 수신할 수 있다. 일 실시 예에서, 엔벨로프 네트워크 구성 정보는 제1 전자 장치(910)에서 관리하고 있는 네트워크 구성 정보, 예를 들어 DPP 구성 오브젝트가 설정되어 있는 인크립션 방식을 기반으로 인크립트되어 생성된 인크립트 네트워크 구성 정보와 인크립션 방식에 대한 정보를 포함할 수 있다. 제8 전자 장치(911)는 제1 전자 장치(910)로부터 수신한 엔벨로프 네트워크 구성 정보를 기반으로 구성자로서 동작할 수 있다. 제8 전자 장치(911)는 구성자로 동작하고, 제9 전자 장치(921), 제10 전자 장치(931), 및 제11전자 장치(941) 각각은 제8 전자 장치(911)에 연결되는 등록자로 동작할 수 있다.

본 개시의 다양한 실시 예들에 따른 다수의 구성자들을 구성하는 동작, 예를 들어 구성자 위임 동작에 대해서 설명하기로 한다.

일 실시 예에서, DPP 네트워크에서 프로비져닝을 위해 다수의 구성자들이 사용되는 것이 요구될 경우, 다수의 구성자들은 네트워크 구성 정보를 공유하기 위한 키 페어(사인, 검증)를 공유하는 방식으로 구성될 수 있다. 일 실시 예에서, 네트워크 구성 정보를 공유하기 위한 키 페어(사인, 확인)는 구성자 사인 키(configurator signing key)가 될 수 있다. 구성자 사인 키는 구성자에 의해 생성되고, 커넥터 크리덴셜들을 사인하기 위해 사용될 수 있다. 일 실시 예에서, 구성자 사인 키는 사인 키 페어일 수 있으며, 사인 키 페어는 c-sign-key 및 C-sign-key를 포함할 수 있다. c-sign-key는 구성자가 커넥터들을 사인하기 위해 사용되고, C-sign-key는 프로비젼되는 DPP 장치들이 동일한 구성자에 의해 사인된 다른 DPP 장치들의 커넥터들을 검증하기 위해 사용될 수 있다.

본 개시의 다양한 실시 예들에 따른 구성자를 활성화하는 동작, 예를 들어 구성자 위임 동작에 대해서 설명하기로 한다.

일 실시 예에서, 구성자는 DPP 구성 백업 및 복원 프로세스를 통해 활성화될 수 있다. 이미 활성화되어 있는 구성자, 예를 들어 제1 구성자는 네트워크 구성 정보, 일 예로 DPP 구성 정보(예: DPP 구성 오브젝트)를 설정되어 있는 인크립션 방식을 기반으로 인크립트하여 인크립트된 DPP 구성 정보를 생성하고, 인크립트된 DPP 구성 정보와 인크립션 방식을 포함하는 DPPEnvelopedData를 생성할 수 있다. 일 실시 예에서, 인크립션 방식은 인크립션 키를 기반으로 하는 방식이 될 수 있다.

제1 구성자는 생성된 DPPEnvelopedData를 새로운 구성자, 예를 들어 제2 구성자로 송신하고, 제2 구성자는 제1 구성자에서 적용한 인크립션 방식에 상응하는 디크립션(decryption) 방식을 기반으로 수신한 DPPEnvelopedData를 디크립트하여 제1 구성자에서 관리하고 있는 DPP 구성 정보를 저장할 수 있고, 이로서 제2 구성자가 활성화될 수 있다. 일 실시 예에서, 새로운 구성자는 다양한 방식들을 기반으로 선택될 수 있으며, 일 예로 기존 구성자인 제1 구성자의 UI를 통해 새로운 구성자로 활성화될 등록자, 예를 들어 DPP 장치에 대한 정보가 입력되고, 입력된 정보를 기반으로 새로운 구성자가 선택될 수 있다.

일 실시 예에서, 기존 구성자인 제1 구성자는 UI를 통해 새로운 구성자로 활성화될 수 있는 적어도 하나의 등록자, 예를 들어 적어도 하나의 DPP 장치에 대한 정보를 출력할 수 있다. 일 실시 예에서, 제1 구성자는 맵(map) 형태로 등록자에 대한 정보를 디스플레이할 수 있다. 일 실시 예에서, 새로운 구성자로 활성화될 수 있는 등록자는 제1 구성자로부터 임계 거리 내에 존재하는 등록자일 수 있다. 일 실시 예에서, 임계 거리는 DPP 네트워크의 상황에 따라 가변적으로 결정될 수 있다. 일 실시 예에서, 새로운 구성자로 활성화될 수 있는 등록자는 제1 구성자에 정보가 저장되어 있는 등록자일 수 있다. 일 실시 예에서, 새로운 구성자로 활성화될 수 있는 등록자는 제1 구성자와 DPP 부트스트래핑 동작을 수행한 등록자일 수 있다.

일 실시 예에서, 구성자는 DPP 구성 동작을 통해 활성화될 수 있다. 등록자로 동작하고 있는 DPP 장치가 새로운 구성자, 예를 들어 제2 구성자로 선택될 경우, 등록자는 프로비젼될 네트워크 역할(network role: netRole)을 지시하는 netRole 파라미터가 구성자를 지시하는 "configurator"로 설정된 DPP 구성 요청 프레임을 이미 활성화되어 있는 구성자, 예를 들어 제1 구성자로 송신할 수 있다. 일 실시 예에서, 새로운 구성자는 다양한 방식들을 기반으로 선택될 수 있으며, 일 예로 등록자의 UI를 통해 등록자가 새로운 구성자로 활성화되도록 선택되는 정보가 입력되고, 입력된 정보를 기반으로 등록자는 등록자 자신이 새로운 구성자로 활성화될 것임을 확인할 수 있다.

일 실시 예에서, DPP 네트워크에서 네트워크 역할은 STA, AP, 및 구성자를 포함할 수 있으며, DPP 구성 요청 프레임에 포함되는 netRole 파라미터는 등록자가 DPP 네트워크에서 어떻게 동작할지를 지시할 수 있다. 예를 들어, DPP 구성 요청 프레임에 포함되는 netRole 파라미터가 "configurator"로 설정될 경우, 등록자는 구성자로서 동작하기를 원하는 것을 지시할 수 있다.

netRole 파라미터가 "configurator"로 설정된 DPP 구성 요청 프레임을 수신한 제1 구성자는 제1 구성자가 관리하고 있는 네트워크 구성 정보, 예를 들어 DPP 구성 오브젝트를 설정되어 있는 인크립션 방식을 기반으로 인크립트하여 인크립트된 인크립트 DPP 구성 정보를 생성하고, 인크립트 DPP 구성 정보와 인크립션 방식을 포함하는 DPPEnvelopedData를 생성할 수 있다. 일 실시 예에서, 인크립션 방식은 인크립션 키를 기반으로 하는 방식이 될 수 있다. 제1 구성자는 DPPEnvelopedData를 DPP 구성 요청 프레임에 대한 응답 프레임인 DPP 구성 응답 프레임의 페이로드(payload)에 포함시키고, DPPEnvelopedData가 포함된 DPP 구성 응답 프레임을 등록자로 송신할 수 있다. 일 실시 예에서, DPP 구성 오브젝트는 네트워크 구성 정보로서, Wi-Fi 기술 오브젝트, DPP 발견 오브젝트, 또는 크리덴셜 오브젝트 중 적어도 하나를 포함할 수 있으며, DPP 발견 오브젝트는 예를 들어 SSID, 동작 채널, 또는 동작 밴드와 같은 동작 또는 발견 정보를 포함할 수 있다.

도 10은 다양한 실시 예들에 따른 DPP 네트워크에서 구성자 위임 동작의 일 예를 개략적으로 도시한 신호 흐름도이다.

도 10을 참조하면, 전자 장치(예: 도 1의 전자 장치(101)), 예를 들어 제1 전자 장치(1010)와 외부 전자 장치(예: 도 1의 전자 장치(102)), 예를 들어, 제2 전자 장치(1020) 각각은 DPP 장치일 수 있으며, 제1 전자 장치(1010)는 구성자이면서 개시자로서 동작하고, 제2 전자 장치(1020)는 등록자이면서 응답자로서 동작한다고 가정하기로 한다. 일 실시 예에서, 제2 전자 장치(1020)는 새로운 구성자로 활성화될 DPP 장치라고 가정하기로 한다.

도 10에 도시되어 있는 구성자를 활성화하는 동작은 제1 전자 장치(1010)와 제2 전자 장치(1020) 간에 DPP 부트스트래핑 동작 및 DPP 인증 동작이 완료된 후의 동작일 수 있다. 제1 전자 장치(1010)와 제2 전자 장치(1020) 간에 DPP 인증 동작이 완료됨에 따라, 동작 1031에서 제2 전자 장치(1020)는 제1 전자 장치(1010)로 DPP 구성 요청 프레임을 송신할 수 있다. 일 실시 예에서, DPP 구성 요청 프레임은 {E-nonce, configuration attributes(netRole = "configurator")}ke를 포함할 수 있다. 일 실시 예에서, E-nonce는 E-nonce 어트리뷰트를 나타내며, configuration attributes는 구성 어트리뷰트 오브젝트들을 나타낼 수 있다. 구성 어트리뷰트 오브젝트는 디바이스 이름(device name) 어트리뷰트, Wi-Fi 기술(Wi-Fi technology) 어트리뷰트, 또는 네트워크 역할 어트리뷰트 중 적어도 하나를 포함할 수 있다. 제2 전자 장치(1020)는 새로운 구성자로 활성화될 등록자이므로, DPP 구성 요청 프레임에 포함되는 configuration attributes에 포함되는 네트워크 역할 어트리뷰트인 netRole을 "configurator"로 설정할 수 있다(netRole = "configurator"). 일 실시 예에서, {E-nonce, configuration attributes(netRole = "configurator")}ke 는 ke로 인크립트된 E-nonce 및 configuration attributes를 나타낼 수 있다.

동작 1033에서 DPP 구성 요청 프레임을 수신한 제1 전자 장치(1010)는 DPP 구성 요청 프레임에 포함되어 있는 netRole이 "configurator"로 설정되어 있기 때문에, 제2 전자 장치(1020)가 새로운 구성자로 동작하기를 원함을 확인할 수 있다. 따라서, 제1 전자 장치(1010)는 제1 전자 장치(1010)가 관리하고 있는 네트워크 구성 정보, 예를 들어 DPP 구성 오브젝트를 설정되어 있는 인크립션 방식을 기반으로 인크립트하여 인크립트 DPP 구성 정보를 생성하고, 인크립트 DPP 구성 정보와 인크립션 방식을 포함하는 DPPEnvelopedData를 생성할 수 있다. 일 실시 예에서, 인크립션 방식은 인크립션 키를 기반으로 하는 방식이 될 수 있다. 제1 전자 장치(1010)는 DPPEnvelopedData를 DPP 구성 요청 프레임에 대한 응답 프레임인 DPP 구성 응답 프레임의 페이로드에 포함시키고, DPPEnvelopedData가 포함된 페이로드를 포함하는 DPP 구성 응답 프레임을 등록자로 송신할 수 있다. 일 실시 예에서, DPP 구성 응답 프레임은 DPP status 필드와, {E-nonce, DPPEnvelopedData}ke를 포함할 수 있다. 일 실시 예에서, {E-nonce, DPPEnvelopedData}ke 는 ke로 인크립트된 E-nonce 및 DPPEnvelopedData를 나타낼 수 있다.

일 실시 예에 따르면, DPP네트워크에서는 DPP 구성 동작을 기반으로 다수의 구성자들을 구성할 수 있으며, 이를 위해서는 새로운 구성자로 활성화될 등록자가 구성자로 등록자 자신의 네트워크 역할이 구성자로 설정된, 예를 들어 netRole 파라미터가 "configurator"로 설정된 DPP 구성 요청 프레임을 송신하는 동작이 필수적일 수 있다. 하지만, 이런 동작은 새로운 구성자로 활성화될 등록자가 구성자로만 동작할 수 있는 DPP 장치이거나, 또는 AP또는 STA 로도 동작할 수 있는 DPP 장치라고 할지라도 구성자로 동작되어야 하는 상황을 알고 있는 경우에만 수행될 수 있다.

이미 활성화되어 있는 구성자가 등록자를 새로운 구성자로서 활성화시키기 위해 DPP 인증 동작을 개시하고, 이에 따라 이미 활성화되어 있는 구성자와 등록자간의 DPP 구성 동작이 수행된다고 할지라도, 등록자가 등록자 자신의 네트워크 역할이 구성자로 설정된, 예를 들어 netRole 파라미터가 "configurator"로 설정된 DPP 구성 요청 프레임을 송신하는 것을 보장할 수 없을 수 있다. 이는 DPP 네트워크에서 등록자의 네트워크 역할이 일반적으로 AP 또는 AP에 연결되는 STA로 설정되기 때문일 수 있다. 따라서, 등록자로 동작하는 DPP 장치에서 별도의 조작이나 설정 없이 네트워크 역할을 구성자로 요청하는 상황이 발생하는 것은 어려울 수 있다.

본 개시의 다양한 실시 예들에서, 네트워크 관리 동작은 구성자에 의해 수행될 수 있다. 일 실시 예에서, 네트워크 관리 동작은 D2D 통신 또는 인프라스트럭쳐 통신을 위해 장치들을 등록하고, 프로비젼하는 동작 및 구성자 위임 동작을 포함할 수 있다. 일 실시 예에서, 구성자 위임 동작은 구성자가 관리를 공유하고 구성자의 능력들, 예를 들어 구성자의 네트워크 구성 정보(예: DPP 구성 오브젝트)의 백업을 제공하기 위해 다른 구성자, 예를 들어 새로운 구성자로 구성자의 관리, 예를 들어 구성자의 네트워크 관리를 위임하는 동작을 포함할 수 있다.

도 11a-도 11b는 다양한 실시 예들에 따른 DPP 네트워크에서 구성자 위임 동작의 다른 예를 개략적으로 도시한 신호 흐름도이다.

도 11a-도 11b를 참조하면, 전자 장치(예: 도 1의 전자 장치(101)), 예를 들어 제1 전자 장치(1110)와 외부 전자 장치(예: 도 1의 전자 장치(102) 또는 전자 장치(104)), 예를 들어, 제2 전자 장치(1100) 각각은 DPP 장치일 수 있으며, 제1 전자 장치(1110)는 구성자이면서 개시자로서 동작하고, 제2 전자 장치(1100)는 등록자이면서 응답자로서 동작한다고 가정하기로 한다. 일 실시 예에서, 제2 전자 장치(1100)는 새로운 구성자로 활성화될 DPP 장치라고 가정하기로 한다.

동작 1111에서, 등록자이면서 응답자로서 동작하는 제2 전자 장치(1100)는 DPP 존재 안내 프레임을 송신할 수 있다. 일 실시 예에서, DPP 존재 안내 프레임은 구성자인 개시자에게 응답자가 DPP 교환에 참여할 준비가 되어 있다는 것을 시그널하기 위해 사용되며, DPP 부트스트래핑 정보를 포함할 수 있다. 일 실시 예에서, DPP 부트스트래핑 정보는 송신자, 일 예로 응답자(예: 제2 전자 장치(1100))의 공중 부트스트래핑 키를 포함하는 해쉬를 포함할 수 있다. 일 실시 예에서, 응답자의 공중 부트스트래핑 키를 포함하는 해쉬는 DPP 부트스트래핑 동작에서 사용되는 보안 정보일 수 있다. 일 실시 예에서, 프로비젼되지 않는 장치의 공중 키의 해쉬의 유출을 방지하기 위한 DPP 존재 안내 프레임에 대한 해쉬는 SHA256("chirp" | BR)일 수 있다. 일 실시 예에서, BR은 응답자, 예를 들어 제2 전자 장치(1100)의 공중 부트스트래핑 키를 나타낼 수 있다.

동작 1113에서, 제2 전자 장치(1100)는 DPP 부트스트래핑 동작 동안 명시된 채널에서 청취 동작을 수행할 수 있다. DPP 부트스트래핑 동작 동안, 동작 1115에서, 구성자이면서 개시자로 동작하는 제1 전자 장치(1110)는 OOB 메카니즘, 예를 들어, QR 코드 스캔, NFC 탭, 또는 BLE 교환을 사용하여 제2 전자 장치(1100)로부터 DPP 부트스트래핑 정보를 획득할 수 있다. 일 실시 예에서, DPP 부트스트래핑 정보는 DPP 인증을 위한 제2 전자 장치(1100)의 공중 부트스트래핑 키(BR), 전세계 동작 클래스 채널, 및/또는 채널 리스트를 포함할 수 있다.

동작 1115에서, 제2 전자 장치(1100)는 제1 전자 장치(1110)가 제2 전자 장치(1100)를 발견하는 것을 도와주도록 그 존재를 선택적으로 안내할 수 있다. 동작 1117에서, 제2 전자 장치(1100)는 DPP 존재 안내 프레임을 송신할 수 있다. 예를 들어, 제 2 전자 장치(1100)는 주기적으로 DPP 존재 안내 프레임을 송신할 수 있다.

상기한 바와 같은 DPP 부트스트래핑 동작을 통해 구성자로 동작하고 있는 제1 전자 장치(1110)는 동작 1118에서, 새로운 구성자로 동작할 등록자, 예를 들어 제2 전자 장치(1100)를 선택할 수 있다. 일 실시 예에서, DPP 부트스트래핑 동작은 구성자와 다수의 등록자들간에 수행될 수 있으며, 도 11a-도 11b에서는 설명의 편의상 하나의 등록자, 예를 들어 제2 전자 장치(1100)와 구성자, 예를 들어 제1 전자 장치(1110)간의 DPP 부트스트래핑 동작을 설명하고 있는 것이다.

일 실시 예에서, 제1 전자 장치(1110)는 다수의 등록자들 중 제2 전자 장치(1100)를 새로운 구성자로 활성화될 등록자로 선택할 수 있다. 일 실시 예에서, 제1 전자 장치(1110)는 UI를 통해 새로운 구성자로 활성화될 등록자, 예를 들어 제2 전자 장치(1100)에 대한 정보를 입력받고, 입력된 정보를 기반으로 새로운 구성자로 활성화될 등록자를 제2 전자 장치(1100)로 선택할 수 있다. 일 실시 예에서, 제1 전자 장치(1110)는 UI를 통해 새로운 구성자로 활성화될 수 있는 적어도 하나의 등록자, 예를 들어 적어도 하나의 DPP 장치에 대한 정보를 출력할 수 있다. 일 실시 예에서, 제1 전자 장치(1110)는 맵 형태로 등록자에 대한 정보를 디스플레이할 수 있다. 일 실시 예에서, 새로운 구성자로 활성화될 수 있는 등록자는 제1 전자 장치(1110)로부터 임계 거리 내에 존재하는 등록자일 수 있다. 일 실시 예에서, 임계 거리는 DPP 네트워크의 상황에 따라 가변적으로 결정될 수 있다. 일 실시 예에서, 새로운 구성자로 활성화될 수 있는 등록자는 제1 전자 장치(1110)에 정보가 저장되어 있는 등록자일 수 있다. 일 실시 예에서, 새로운 구성자로 활성화될 수 있는 등록자는 제1 전자 장치(1110)와 DPP 부트스트래핑 동작을 수행한 등록자일 수 있다.

동작 1119에서, 제1 전자 장치(1110)는 DPP 인증 요청 프레임들을 브로드캐스트함으로써 부트스트래핑 동안 수신되는 채널 정보를 기반으로 하는 채널에서 동작을 시작할 수 있다. 예를 들어, 제1 전자 장치(1110)는 동작 1121, 동작 1123 및 동작 1125에서 지속적으로 DPP 인증 요청 프레임들을 브로드캐스트할 수 있다.

일 실시 예에서, 제1 전자 장치(1110)는 제2 전자 장치(1100)를 새로운 구성자로 활성화시키기 위해, 예를 들어 제2 전자 장치(1100)에게 제1 전자 장치(1110)의 네트워크 관리를 위임하기 위해, DPP 인증 요청 프레임에 제2 전자 장치(1100)에 대한 네트워크 역할을 지시하는 네트워크 역할 정보를 포함시킬 수 있다. 일 실시 예에서, 네트워크 역할 정보는 벤더 특정 정보 엘리먼트(vendor specific information element: VSIE)의 포맷으로 DPP 존재 안내 프레임에 포함될 수 있다. 일 실시 예에서, 네트워크 역할 정보는 netRole 파라미터를 통해 구현될 수 있다. 일 실시 예에서, netRole 파라미터의 파라미터 값이 "configurator"로 설정될 경우 네트워크 역할은 구성자임을 지시할 수 있으며, netRole 파라미터의 파라미터 값이 "AP"로 설정될 경우 네트워크 역할은 AP임을 지시할 수 있으며, netRole 파라미터의 파라미터 값이 "STA"로 설정될 경우 네트워크 역할은 STA임을 지시할 수 있다. 도 11a-도 11b에서는 제1 전자 장치(1110)는 제2 전자 장치(1100)를 새로운 구성자로 활성화시키는 구성자 위임 동작을 수행하고 있으므로, DPP 인증 요청 프레임에 포함되는 netRole 파라미터의 파라미터 값은 "configurator"로 설정될 수 있다. 일 실시 예에서, DPP 인증 요청 프레임은 DPP 공중 액션 프레임(DPP public action frame)으로 구현될 수 있고, 따라서 네트워크 역할 정보가 VSIE 포맷으로 DPP 인증 요청 프레임에 포함될 수 있다.

일 실시 예에서, DPP 인증 요청 프레임은 SHA256(BR), SHA256(BI), PI 및 {I-nonce, I-capabilities}k1, netRole = "configurator"을 포함할 수 있다. 예를 들어, SHA256(BR)는 BR에 대한 SHA256 해쉬를 나타내고, BI는 제1 전자 장치(1110)의 공중 부트스트래핑 키를 나타내고, SHA256(BI)는 BI에 대한 SHA256 해쉬를 나타내고, PI는 제1 전자 장치(1110)의 공중 프로토콜 키를 나타내고, I-nonce는 개시자 넌스 어트리뷰트를 나타내고, I-capabilities는 개시자 능력들 어트리뷰트를 나타내고, k1은 제1 중개키를 나타내고, netRole은 제2 전자 장치(1100)에 대한 네트워크 역할을 나타낼 수 있다. 일 실시 예에서, {I-nonce, I-capabilities}는 k1로 인크립트된 I-nonce 및 I-capabilities를 나타낼 수 있다. 일 실시 예에서, DPP 인증 요청 프레임에 포함되는 SHA256(BR), SHA256(BI), PI, 또는 {I-nonce, I-capabilities}k1 중 적어도 하나는 DPP 인증 동작에서 사용되는 보안 정보일 수 있다.

동작 1127에서, 제1 전자 장치(1110)가 DPP 인증 요청 프레임들을 브로드캐스트하고, 제2 전자 장치(1100)가 이 DPP 인증 요청 프레임을 성공적으로 수신하게 되면, 제 2 전자 장치(1100)는 BR 에 대한 해쉬 함수 값인 H(BR)과 매치할 수 있다. 동작 1129에서, 제2 전자 장치(1100)는 DPP 인증 요청 프레임에 대한 응답 프레임인 DPP 인증 응답 프레임을 제1 전자 장치(1110)로 송신할 수 있다. 일 실시 예에서, DPP 인증 응답 프레임은 DPP status 필드, SHA256(BR), [SHA256(BI)], PR 및 {R-nonce, I-nonce, R-capabilities, {R-auth}ke}k2을 포함할 수 있다. 예를 들어, PR은 제2 전자 장치(1100)의 공중 프로토콜 키를 나타내고, R-nonce는 응답자 넌스 어트리뷰트를 나타내고, R-capabilities는 응답자 능력들 어트리뷰트를 나타내고, R-auth는 응답자, 예를 들어 제2 전자 장치(1100)의 인증 태그(authentication tag)를 나타내고, ke는 인크립션 키를 나타내고, k2는 제2 중개키를 나타내고, [ ]는 선택적으로 존재하는 값을 나타낸다. 예를 들어, [SHA256(BI)]는 특정 조건이 만족되거나, 또는 선택적으로 DPP 인증 응답 프레임에 포함될 수 있다. 일 실시 예에서, {R-auth}ke 는 ke로 인크립트된 R-auth를 나타낼 수 있다. 일 실시 예에서, {R-nonce, I-nonce, R-capabilities, {R-auth}ke }k2는 k2로 인크립트된 R-nonce, I-nonce, R-capabilities, 및 R-auth를 나타낼 수 있다. 일 실시 예에서, DPP 인증 응답 프레임에 포함되는 SHA256(BR), [SHA256(BI)], PR, 또는 {R-nonce, I-nonce, R-capabilities, {R-auth}ke }k2 중 적어도 하나는 DPP 인증 동작에서 사용되는 보안 정보일 수 있다. DPP status 필드에 대해서는 표 1에서 생략한 바 있으므로, DPP status 필드에 대한 설명은 생략하기로 한다.

동작 1131에서, 제2 전자 장치(1100)로부터 DPP 인증 응답 프레임을 수신한 제1 전자 장치(1110)는 제2 전자 장치(1100)로 DPP 인증 확인 프레임을 송신할 수 있다. 일 실시 예에서, DPP 인증 확인 프레임은 DPP status 필드, SHA256(BR), [SHA256(BI)] 및 {I-auth}ke를 포함할 수 있다. 일 실시 예에서, I-auth는 개시자, 예를 들어 제1 전자 장치(1110)의 인증 태그(authenticating tag)를 나타내며, ke는 인크립션 키를 나타낼 수 있다. 일 실시 예에서, {I-auth}ke 는 ke로 인크립트된 I-auth를 나타낼 수 있다. 일 실시 예에서, 동작 1131은 필요에 따라 생략될 수도 있다.

동작 1133에서, 제1 전자 장치(1110)로부터 DPP 인증 확인 프레임을 수신한 제2 전자 장치(1100)는 제1 전자 장치(1110)로 DPP 구성 요청 프레임을 송신할 수 있다. 일 실시 예에서, 제2 전자 장치(1100)는 DPP 인증 동작에서 DPP 인증 요청 프레임을 통해 netRole 파라미터를 수신한 바 있고, 따라서 netRole 파라미터를 기반으로 제2 전자 장치(1100)가 구성자로 동작하는 것이 요청됨을 확인할 수 있다. 일 실시 예에서, 제2 전자 장치(1100)는 제2 전자 장치(1100)가 구성자로 동작하는 것이 요청됨을 확인함에 따라 DPP 구성 요청 프레임에 네트워크 역할 정보, 예를 들어 구성자를 지시하는 네트워크 역할 정보를 포함시킬 수 있다. 이와는 달리, 제2 전자 장치(1100)는 제2 전자 장치(1100)의 능력을 기반으로 제2 전자 장치(1100)가 구성자로 동작할 수 있는지 여부를 결정할 수 있다. 따라서, 제2 전자 장치(1100)가 구성자로 동작할 수 있을 경우에 제2 전자 장치(1100)는 DPP 구성 요청 프레임에 네트워크 역할 정보를 포함시킬 수도 있다.

일 실시 예에서, 구성자로 동작 가능한 제2 전자 장치(1100)는 제1 전자 장치(1110)로부터 구성자로 동작할 것이 요청된 것에 기반하여 구성자를 지시하는 네트워크 역할 정보를 DPP 구성 요청 프레임에 포함시킬 수 있다. 일 실시 예에서, 네트워크 역할 정보는 netRole 파라미터를 통해 구현될 수 있으며, netRole 파라미터의 파라미터 값이 "configurator"로 설정될 경우 네트워크 역할은 구성자임을 지시할 수 있다. 일 실시 예에서, DPP 구성 요청 프레임은 {E-nonce, configuration attributes(netRole = "configurator")}ke를 포함할 수 있다. 일 실시 예에서, E-nonce는 E-nonce 어트리뷰트를 나타내며, configuration attributes는 구성 어트리뷰트 오브젝트들을 나타낼 수 있다. 구성 어트리뷰트 오브젝트는 디바이스 이름(device name) 어트리뷰트, Wi-Fi 기술(Wi-Fi technology) 어트리뷰트, 또는 네트워크 역할 어트리뷰트 중 적어도 하나를 포함할 수 있다. 일 실시 예에서, {E-nonce, configuration attributes(netRole = "configurator")}ke 는 ke로 인크립트된 E-nonce 및 configuration attributes(netRole = "configurator")를 나타낼 수 있다. 동작 1135에서 DPP 구성 요청 프레임을 수신한 제1 전자 장치(1110)는 DPP 구성 요청 프레임에 포함되어 있는 netRole 파라미터를 기반으로 제2 전자 장치(1100)가 구성자로 동작할 수 있음을 식별할 수 있다. 일 실시 예에서, 제1 전자 장치(1110)는 관리하고 있는 네트워크 구성 정보, 예를 들어 DPP 구성 오브젝트를 설정되어 있는 인크립션 방식을 기반으로 인크립트하여 인크립트 DPP 구성 정보를 생성하고, 인크립트 DPP 구성 정보와 인크립션 방식을 포함하는 DPPEnvelopedData를 생성할 수 있다. 일 실시 예에서, 인크립션 방식은 인크립션 키를 기반으로 하는 방식이 될 수 있다. 제1 전자 장치(1110)는 DPPEnvelopedData를 DPP 구성 요청 프레임에 대한 응답 프레임인 DPP 구성 응답 프레임의 페이로드에 포함시키고, DPPEnvelopedData가 포함된 DPP 구성 응답 프레임을 제2 전자 장치(1100)로 송신할 수 있다. 일 실시 예에서, DPP 구성 오브젝트는 네트워크 구성 정보로서, Wi-Fi 기술 오브젝트, DPP 발견 오브젝트, 또는 크리덴셜 오브젝트 중 적어도 하나를 포함할 수 있으며, DPP 발견 오브젝트는 예를 들어 SSID, 동작 채널, 또는 동작 밴드와 같은 동작 또는 발견 정보를 포함할 수 있다. 일 실시 예에서, DPP 구성 응답 프레임은 DPP status 필드와, {E-nonce, DPPEnvelopedData}ke를 포함할 수 있다. 일 실시 예에서, {E-nonce, DPPEnvelopedData}ke 는 ke로 인크립트된 E-nonce 및 DPPEnvelopedData를 나타낼 수 있다.

DPP 구성 응답 프레임을 수신한 제2 전자 장치(1100)는 DPP 구성 응답 프레임에 포함되어 있는 DPPEnvelopedData를 기반으로 제1 전자 장치(1110)에서 관리하고 있는 네트워크 구성 정보를 사용할 수 있게 되고, 따라서 제2 전자 장치(1100)는 새로운 구성자로서 동작할 수 있다. 동작 1137에서, DPP 구성 응답 프레임을 수신한 제2 전자 장치(1100)는 DPP 구성 결과 프레임을 제1 전자 장치(1110)로 송신할 수 있다. 일 실시 예에서, DPP 구성 결과 프레임은 {DPP Status, E-nonce}ke를 포함할 수 있다. 일 실시 예에서, {DPP Status, E-nonce}ke 는 ke로 인크립트된 DPP Status 및 E-nonce 를 나타낼 수 있다.

도 12a-도 12b는 다양한 실시 예들에 따른 DPP 네트워크에서 구성자 위임 동작의 다른 예를 개략적으로 도시한 신호 흐름도이다.

도 12a-도 12b를 참조하면, 전자 장치(예: 도 1의 전자 장치(101)), 예를 들어 제1 전자 장치(1210)와 외부 전자 장치(예: 도 1의 전자 장치(102) 또는 전자 장치(104)), 예를 들어, 제2 전자 장치(1200) 각각은 DPP 장치일 수 있으며, 제1 전자 장치(1210)는 구성자이면서 개시자로서 동작하고, 제2 전자 장치(1200)는 등록자이면서 응답자로서 동작한다고 가정하기로 한다. 일 실시 예에서, 제2 전자 장치(1200)는 새로운 구성자로 활성화될 DPP 장치라고 가정하기로 한다.

동작 1211에서, 등록자이면서 응답자로서 동작하는 제2 전자 장치(1200)는 DPP 존재 안내 프레임을 송신할 수 있다. 일 실시 예에서, DPP 존재 안내 프레임은 구성자인 개시자에게 응답자가 DPP 교환에 참여할 준비가 되어 있다는 것을 시그널하기 위해 사용되며, DPP 부트스트래핑 정보를 포함할 수 있다. 일 실시 예에서, DPP 존재 안내 프레임은 DPP 공중 액션 프레임으로 구현될 수 있다. 일 실시 예에서, DPP 부트스트래핑 정보는 송신자, 일 예로 응답자(예: 제2 전자 장치(1200))의 공중 부트스트래핑 키를 포함하는 해쉬를 포함할 수 있다. 일 실시 예에서, 응답자의 공중 부트스트래핑 키를 포함하는 해쉬는 DPP 부트스트래핑 동작에서 사용되는 보안 정보일 수 있다. 일 실시 예에서, 프로비젼되지 않는 장치의 공중 키의 해쉬의 유출을 방지하기 위한 DPP 존재 안내 프레임에 대한 해쉬는 SHA256("chirp" | BR)일 수 있다. 일 실시 예에서, BR은 응답자, 예를 들어 제2 전자 장치(1200)의 공중 부트스트래핑 키를 나타낼 수 있다.

일 실시 예에서, DPP 부트스트래핑 정보는 송신자, 일 예로 응답자가 지원할 수 있는 네트워크 역할을 지시하는 네트워크 역할 정보를 포함할 수 있다. 일 실시 예에서, 네트워크 역할은 AP, STA, 또는 구성자 중 적어도 하나를 포함할 수 있으며, 응답자가 지원할 수 있는 네트워크 역할이 AP, STA, 및 구성자 모두일 경우 네트워크 역할 정보가 AP, STA, 및 구성자 모두를 지시할 수 있다. 일 실시 예에서, 네트워크 역할 정보는 VSIE의 포맷으로 DPP 존재 안내 프레임에 포함될 수 있다.

동작 1213에서, 제2 전자 장치(1200)는 DPP 부트스트래핑 동작 동안 명시된 채널에서 청취 동작을 수행할 수 있다. DPP 부트스트래핑 동작 동안, 동작 1215에서, 구성자이면서 개시자로 동작하는 제1 전자 장치(1210)는 OOB 메카니즘, 예를 들어, QR 코드 스캔, NFC 탭, 또는 BLE 교환을 사용하여 제2 전자 장치(1200)로부터 DPP 부트스트래핑 정보를 획득할 수 있다. 일 실시 예에서, DPP 부트스트래핑 정보는 DPP 인증을 위한 제2 전자 장치(1200)의 공중 부트스트래핑 키(BR), 전세계 동작 클래스 채널, 및/또는 채널 리스트를 포함할 수 있다. 일 실시 예에서, OOB 메카니즘을 통해 획득되는 DPP 부트스트래핑 정보는 송신자, 일 예로 응답자가 지원할 수 있는 네트워크 역할을 지시하는 네트워크 역할 정보를 포함할 수 있다. 일 실시 예에서, 네트워크 역할은 AP, STA, 또는 구성자 중 적어도 하나를 포함할 수 있으며, 응답자가 지원할 수 있는 네트워크 역할이 AP, STA, 및 구성자 모두일 경우 네트워크 역할 정보가 AP, STA, 및 구성자 모두를 지시할 수 있다.

일 실시 예에서, BLE 방식을 기반으로 제2 전자 장치(1200)가 DPP 부트스트래핑 정보를 송신할 경우, 도 13에 도시되어 있는 바와 같이 제2 전자 장치(1200)는 BLE 광고(BLE advertisement) 프레임을 통해 DPP 부트스트래핑 정보를 송신할 수 있다. 제2 전자 장치(1200)는 BLE 광고 프레임의 광고 데이터(advertising data) 필드에 포함되는 데이터(data) 필드를 통해 DPP 부트스트래핑 정보를 송신할 수 있으며, 데이터 필드는 서비스 식별자(identifier: ID)(service id) 필드, DPP 능력(DPP capability) 필드, 및 DPP 네트워크 역할(DPP netRole) 필드를 포함할 수 있다.

일 실시 예에서, BLE 광고 프레임에 포함되는 데이터 필드는 하기 표 3과 같이 나타낼 수 있다.

[표 3]

[표 3]에서, 서비스 ID 필드의 필드 값은 DPP를 지시하는 "0x111" 값으로 설정될 수 있다.

[표 3]에서, DPP 능력 필드의 필드 값은 1바이트(byte)의 비트맵 형태로 구현될 수 있으며, 비트 B0는 제2 전자 장치(1200)가 STA로 동작하는 것이 지원되는지 여부를 나타낼 수 있고, 비트 B1은 제2 전자 장치(1200)가 AP로 동작하는 것이 지원되는지 여부를 나타낼 수 있고, 비트 B2는 제2 전자 장치(1200)가 구성자로 동작하는 것이 지원되는지 여부를 나타낼 수 있다.

[표 3]에서, DPP 네트워크 역할 필드는 제2 전자 장치(1200)가 선호하는 네트워크 역할을 나타낼 수 있으며, DPP 네트워크 역할 필드의 필드 값이 "0"으로 설정되어 있을 경우 제2 전자 장치(1200)는 STA로 동작하는 것을 선호함을 나타낼 수 있으며, DPP 네트워크 역할 필드의 필드 값이 "1"로 설정되어 있을 경우 제2 전자 장치(1200)는 AP로 동작하는 것을 선호함을 나타낼 수 있으며, DPP 네트워크 역할 필드의 필드 값이 "2"로 설정되어 있을 경우 제2 전자 장치(1200)는 구성자로 동작하는 것을 선호함을 나타낼 수 있다.

DPP 부트스트래핑 동작 동안, 동작 1215에서, 제2 전자 장치(1200)는 제1 전자 장치(1210)가 제2 전자 장치(1200)를 발견하는 것을 도와주도록 제 2 전자 장치(1200)의 존재를 선택적으로 안내할 수 있다. 동작 1217에서, 제2 전자 장치(1200)는 DPP 존재 안내 프레임을 송신할 수 있다. 예를 들어, 제 2 전자 장치(1200)는 주기적으로 DPP 존재 안내 프레임을 송신할 수 있다.

상기한 바와 같은 DPP 부트스트래핑 동작을 통해 구성자로 동작하고 있는 제1 전자 장치(1210)는 동작 1218에서, 새로운 구성자로 동작할 등록자, 예를 들어 제2 전자 장치(1200)를 선택할 수 있다. 도 12a-도 12b에서는 설명의 편의상 하나의 등록자를 예시하였지만, 일 실시 예에서, DPP 부트스트래핑 동작은 구성자와 다수의 등록자들간에 수행될 수 있다.

일 실시 예에서, 제1 전자 장치(1210)는 다수의 등록자들 중 제2 전자 장치(1200)를 새로운 구성자로 활성화될 등록자로 선택할 수 있다. 일 실시 예에서, 제1 전자 장치(1210)는 다수의 등록자들로부터 수신된 DPP 부트스트래핑 정보에 포함되어 있는 네트워크 역할 정보를 기반으로 새로운 구성자로 활성화될 등록자를 선택할 수 있다.

일 실시 예에서, 제1 전자 장치(1210)는 DPP 존재 안내 프레임 또는 OOB 메카니즘을 통해 획득되는 네트워크 역할 정보를 기반으로 제2 전자 장치(1200)를 새로운 구성자로 활성화될 등록자로 선택함에 따라, 동작 1219에서 OOB 메카니즘을 통해, 예를 들어 OOB 메시지를 통해 제2 전자 장치(1200)로 제2 전자 장치(1200)에 대한 네트워크 역할을 구성자로 지시하는 네트워크 역할 정보를 송신할 수 있다. 일 실시 예에서, 제1 전자 장치(1210)로부터 구성자를 지시하는 네트워크 역할 정보를 수신한 제2 전자 장치(1200)는 제2 전자 장치(1200)가 추후 구성자로 동작할 것임을 인식할 수 있다.

일 실시 예에서, 제2 전자 장치(1200)는 OOB 메시지를 통해 네트워크 역할을 구성자로 지시하는 네트워크 역할 정보를 수신할 경우, 네트워크 역할 정보를 수신한 시점부터 설정되어 있는 시간 내에 DPP 구성 동작을 수행하게 될 경우에 구성자로 동작하는 것을 고려한 추후의 동작들을 수행할 수 있다.

일 실시 예에서, 제1 전자 장치(1210)와 제2 전자 장치(1200) 간에는 DPP 인증 동작이 수행될 수 있으며, 구성자와 등록자간에 수행되는 DPP 인증 동작(예: 동작 1220 내지 동작 1231)에 대해서는 도 7(예: 동작 719 내지 동작 731)에서 설명한 바 있으므로, 제1 전자 장치(1210)와 제2 전자 장치(1200)간에 수행되는 DPP 인증 동작에 대한 설명은 생략하기로 한다. 도 12a-도 12b에서는, 제2 전자 장치(1200)가 등록자로 동작하고 있을 경우를 가정하여 구성자 위임 동작에 대해서 설명하고 있으므로, 제1 전자 장치(1210)가 DPP 인증 동작을 개시하는 경우를 가정하여 DPP 인증 동작을 도시하고 있지만, 이에 제한되지 않는다. 예를 들어, 제2 전자 장치(1200)가 등록자 모드가 아닌 경우로도 동작하고 있을 수 있고, 이 경우 DPP 인증 동작은 제1 전자 장치(1210)가 아닌 제2 전자 장치(1200)에 의해서도 수행될 수 있다.

동작 1233에서, 제1 전자 장치(1210)로부터 DPP 인증 확인 프레임을 수신한 제2 전자 장치(1200)는 제1 전자 장치(1210)로 DPP 구성 요청 프레임을 송신할 수 있다. 일 실시 예에서, 제2 전자 장치(1200)는 DPP 부트스트래핑 동작에서 OOB 메카니즘, 예를 들어 OOB 메시지를 통해 netRole 파라미터를 수신한 바 있고, 따라서 netRole 파라미터를 기반으로 제2 전자 장치(1200)가 구성자로 동작하는 것이 요청됨을 식별할 수 있다. 제2 전자 장치(1200)는 DPP 구성 요청 프레임에 네트워크 역할 정보를 포함시킬 수 있다. 일 실시 예에서, 제2 전자 장치(1200)는 제1 전자 장치(1210)로부터 구성자로 동작할 것이 요청되었기 때문에, 구성자를 지시하는 네트워크 역할 정보를 DPP 구성 요청 프레임에 포함시킬 수 있다. 일 실시 예에서, 네트워크 역할 정보는 netRole 파라미터를 통해 구현될 수 있으며, netRole 파라미터의 파라미터 값이 "configurator"로 설정될 경우 네트워크 역할은 구성자임을 지시할 수 있다. 일 실시 예에서, DPP 구성 요청 프레임은 {E-nonce, configuration attributes(netRole = "configurator")}ke를 포함할 수 있다. 일 실시 예에서, E-nonce는 E-nonce 어트리뷰트를 나타내며, configuration attributes는 구성 어트리뷰트 오브젝트들을 나타낼 수 있다. 구성 어트리뷰트 오브젝트는 디바이스 이름(device name) 어트리뷰트, Wi-Fi 기술(Wi-Fi technology) 어트리뷰트, 또는 네트워크 역할 어트리뷰트 중 적어도 하나를 포함할 수 있다. 일 실시 예에서, {E-nonce, configuration attributes(netRole = "configurator")}ke 는 ke로 인크립트된 E-nonce 및 configuration attributes(netRole = "configurator")를 나타낼 수 있다.

일 실시예에 따르면, DPP 구성 요청 프레임을 수신한 제1 전자 장치(1210)는 DPP 구성 요청 프레임에 포함되어 있는 netRole 파라미터를 기반으로 제2 전자 장치(1200)가 구성자로 동작할 수 있음을 식별할 수 있다. 일 실시 예에서, 제1 전자 장치(1210)는 관리하고 있는 네트워크 구성 정보, 예를 들어 DPP 구성 오브젝트를 설정되어 있는 인크립션 방식을 기반으로 인크립트하여 인크립트 DPP 구성 정보를 생성하고, 인크립트 DPP 구성 정보와 인크립션 방식을 포함하는 DPPEnvelopedData를 생성할 수 있다. 일 실시 예에서, 인크립션 방식은 인크립션 키를 기반으로 하는 방식이 될 수 있다. 일 실시예에 따르면, 동작 1235에서, 제1 전자 장치(1210)는 DPPEnvelopedData를 DPP 구성 요청 프레임에 대한 응답 프레임인 DPP 구성 응답 프레임의 페이로드에 포함시키고, DPPEnvelopedData가 포함된 DPP 구성 응답 프레임을 제2 전자 장치(1200)로 송신할 수 있다. 일 실시 예에서, DPP 구성 오브젝트는 네트워크 구성 정보로서, Wi-Fi 기술 오브젝트, DPP 발견 오브젝트, 또는 크리덴셜 오브젝트 중 적어도 하나를 포함할 수 있으며, DPP 발견 오브젝트는 예를 들어 SSID, 동작 채널, 또는 동작 밴드 등과 같은 동작 또는 발견 정보를 포함할 수 있다. 일 실시 예에서, DPP 구성 응답 프레임은 DPP status 필드와, {E-nonce, DPPEnvelopedData}ke를 포함할 수 있다. 일 실시 예에서, {E-nonce, DPPEnvelopedData}ke 는 ke로 인크립트된 E-nonce 및 DPPEnvelopedData를 나타낼 수 있다.

DPP 구성 응답 프레임을 수신한 제2 전자 장치(1200)는 DPP 구성 응답 프레임에 포함되어 있는 DPPEnvelopedData를 기반으로 제1 전자 장치(1210)에서 관리하고 있는 네트워크 구성 정보를 사용할 수 있게 되고, 따라서 제2 전자 장치(1200)는 새로운 구성자로서 동작할 수 있다. 동작 1237에서, DPP 구성 응답 프레임을 수신한 제2 전자 장치(1200)는 DPP 구성 결과 프레임을 제1 전자 장치(1210)로 송신할 수 있다. 일 실시 예에서, DPP 구성 결과 프레임은 {DPP Status, E-nonce}ke를 포함할 수 있다. 일 실시 예에서, {DPP Status, E-nonce}ke 는 ke로 인크립트된 DPP Status 및 E-nonce 를 나타낼 수 있다.

도 14는 다양한 실시 예들에 따른 DPP 네트워크에서 구성자 위임 동작에 따른 전자 장치의 동작 과정의 일 예를 개략적으로 도시한 순서도이다.

도 14를 참조하면, 동작 1411에서, 전자 장치(예: 도 1의 전자 장치(101) 또는 도 11a-도 11b의 제1 전자 장치(1110))는 외부 전자 장치(예: 도 1의 전자 장치(102) 또는 전자 장치(104), 또는 도 11a-도 11b의 제2 전자 장치(1100))와 DPP 부트스트래핑 동작을 수행할 수 있다. 도 14에서는 전자 장치는 개시자이면서 구성자로서 동작하고, 외부 전자 장치는 응답자이면서 등록자로서 동작한다고 가정하기로 한다. 또한, 외부 전자 장치는 새로운 구성자로서 동작할 등록자라고 가정하기로 한다. 구성자와 등록자간에 수행되는 DPP 부트스트래핑 동작에 대해서는 도 11a-도 11b에서 설명한 바 있으므로, 전자 장치와 외부 전자 장치간에 수행되는 DPP 부트스트래핑 동작에 대한 설명은 생략하기로 한다.

동작 1413에서 전자 장치는 외부 전자 장치로 DPP 인증 요청 프레임을 송신할 수 있다. 일 실시 예에서, 전자 장치는 외부 전자 장치를 새로운 구성자로 활성화시키기 위해, 예를 들어 외부 전자 장치에게 전자 장치의 네트워크 관리를 위임하기 위해, DPP 인증 요청 프레임에 외부 전자 장치에 대한 네트워크 역할을 지시하는 네트워크 역할 정보를 포함시킬 수 있다. 일 실시 예에서, 네트워크 역할 정보는 VSIE의 포맷으로 DPP 인증 요청 프레임에 포함될 수 있다. 일 실시 예에서, 네트워크 역할 정보는 netRole 파라미터를 통해 구현될 수 있다. 일 실시 예에서, DPP 인증 요청 프레임은 SHA256(BR), SHA256(BI), PI 및 {I-nonce, I-capabilities}k1, netRole = "configurator"을 포함할 수 있다. 예를 들어, SHA256(BR)는 BR에 대한 SHA256 해쉬를 나타내고, BI는 전자 장치의 공중 부트스트래핑 키를 나타내고, SHA256(BI)는 BI에 대한 SHA256 해쉬를 나타내고, PI는 전자 장치의 공중 프로토콜 키를 나타내고, I-nonce는 개시자 넌스 어트리뷰트를 나타내고, I-capabilities는 개시자 능력들 어트리뷰트를 나타내고, k1은 제1 중개키를 나타내고, netRole은 외부 전자 장치에 대한 네트워크 역할을 나타낼 수 있다.

동작 1415에서, 전자 장치는 외부 전자 장치로부터 DPP 인증 요청 프레임에 대한 응답 프레임인 DPP 인증 응답 프레임을 수신할 수 있다. 일 실시 예에서, DPP 인증 응답 프레임은 DPP status 필드, SHA256(BR), [SHA256(BI)], PR 및 {R-nonce, I-nonce, R-capabilities, {R-auth}ke}k2을 포함할 수 있다.

동작 1417에서, 외부 전자 장치로부터 DPP 인증 응답 프레임을 수신한 전자 장치는 외부 전자 장치로 DPP 인증 확인 프레임을 송신할 수 있다. 일 실시 예에서, DPP 인증 확인 프레임은 DPP status 필드, SHA256(BR), [SHA256(BI)] 및 {I-auth}ke를 포함할 수 있다. 일 실시 예에서, 동작 1417은 필요에 따라 생략될 수도 있다.

동작 1419에서, 전자 장치는 외부 전자 장치로부터 DPP 구성 요청 프레임을 수신할 수 있다. 일 실시 예에서, 외부 전자 장치는 DPP 인증 동작에서 DPP 인증 요청 프레임을 통해 netRole 파라미터를 수신한 바 있고, 따라서 netRole 파라미터를 기반으로 외부 전자 장치가 구성자로 동작하는 것이 요청됨을 확인할 수 있다. 일 실시 예에서, 외부 전자 장치는 전자 장치로부터 구성자로 동작할 것이 요청될 경우 구성자를 지시하는 네트워크 역할 정보를 DPP 구성 요청 프레임에 포함시킬 수 있다. 일 실시 예에서, 외부 전자 장치는 전자 장치로부터 구성자로 동작할 것이 요청되고, 구성자로 동작하는 것이 가능할 경우 구성자를 지시하는 네트워크 역할 정보를 DPP 구성 요청 프레임에 포함시킬 수 있다. 일 실시 예에서, DPP 구성 요청 프레임은 {E-nonce, configuration attributes(netRole = "configurator")}ke를 포함할 수 있다.