JP5366755B2 - データ編集システム、書込み装置、読取装置及びデータ編集方法 - Google Patents

データ編集システム、書込み装置、読取装置及びデータ編集方法 Download PDFInfo

- Publication number

- JP5366755B2 JP5366755B2 JP2009238962A JP2009238962A JP5366755B2 JP 5366755 B2 JP5366755 B2 JP 5366755B2 JP 2009238962 A JP2009238962 A JP 2009238962A JP 2009238962 A JP2009238962 A JP 2009238962A JP 5366755 B2 JP5366755 B2 JP 5366755B2

- Authority

- JP

- Japan

- Prior art keywords

- data

- writer

- unit

- encrypted

- reader

- Prior art date

- Legal status (The legal status is an assumption and is not a legal conclusion. Google has not performed a legal analysis and makes no representation as to the accuracy of the status listed.)

- Expired - Fee Related

Links

Images

Description

まず、第1実施形態のデータ編集システムの構成を説明する。

図1は、第1実施形態のデータ編集システム1の全体構成を説明するための図である。

図2は、データを新規作成する書込み者W(1)が利用する書込み装置12−1の機能構成を説明するためのブロック図である。

図3は、データ編集を行う書込み者W(j)が利用する書込み装置12−jの機能構成を説明するためのブロック図である。

図4は、データの読取者R(m)が利用する読取装置13−mの機能構成を説明するためのブロック図である。

図5(a)は、編集対象のデータが格納されるストレージ装置11の機能構成を説明するためのブロック図である。

図5(b)は、鍵を管理する鍵管理装置14の機能構成を説明するためのブロック図である。

次に、本形態の処理を説明する。

事前処理として、各書込み者W(n)には、それぞれを特定するための書込み者データWID(n)が設定され、各読取者R(m)には、それぞれを特定するための読取者データRID(m)が設定されている。設定された書込み者データWID(n)は、それぞれに対応する書込み者W(n)が使用する書込み装置12−nの記憶部122−nに格納される。また、書込み装置12−nの記憶部122−nには、それぞれ、書込み者W(n)の電子署名を作成するための鍵SK(n)が格納され(図2,図3)、鍵管理装置14の記憶部144には、書込み者W(n)の書込み者データWID(n)と、当該書込み者W(n)が作成した電子署名を検証するための鍵PK(n)とが、書込み者W(n)毎に対応付けられて格納される(図5(b))。なお、鍵SK(n)及びPK(n)の一例は、RSA等の公開鍵暗号方式の秘密鍵及び公開鍵からなる鍵ペアである。

次に、データを新規作成する新規作成処理を説明する。

次に、データを編集するデータ編集処理を説明する。

次に、ストレージ装置11からデータを読取るデータ読取処理を説明する。なお、以下では、N個の書込み装置12−1,2,...,Nで処理済みデータPD(1),PD(2),...,PD(N)が生成され、それらがストレージ装置11の記憶部113に格納されているものとする。

次に、本形態の適用事例を示す。

RS(W(1))={R(1),R(2),R(3)}

RS(W(2))={R(1),R(2)}

RS(W(3))={R(2),R(3)}

RS(W(4))={R(2),R(3)}

と表現されるような状況であるとする。なお、書込み者W(n)が作成した文書α(n)を閲覧する権限がある読取者の集合とは、書込み者W(n)のアクセスポリシーACP(n)が含む各読取者データRID(ac(n))がそれぞれ示す読取者R(ac(n))の集合を意味する。

RS(W(1))={R(1),R(2),R(3)}

RS(W(2))={R(1),R(2),R(3)}

RS(W(3))={R(1),R(2),R(3)}

RS(W(4))={R(1),R(2),R(3)}

と表現されるような状況であるとする。加えて、読取者R(1)が受け入れを許可した書込み者の集合をLS(R(1))とし、読取者R(2)が受け入れを許可した書込み者の集合をLS(R(2))とし、読取者R(3)が受け入れを許可した書込み者の集合をLS(R(3))とし、読取者R(4)が受け入れを許可した書込み者の集合をLS(R(4))とすると、

LS(R(1))={W(1),W(2),W(3),W(4)}

LS(R(2))={W(1), W(3)}

LS(R(3))={W(1),W(2),W(4)}

と表現されるような状況であるとする。なお、読取者R(m)が受け入れを許可した書込み者の集合とは、読取者R(m)の受け入れポリシーPEP(m)が含む各書込み者データWID(pe(m))がそれぞれ示す書込み者W(pe(m))の集合を意味する。今、読取者R(3)が、書込み者W(3)が作成した文書α(3)を閲覧しようとしたとする。しかし、読取者R(3)は、書込み者W(3)の受け入れを許可していないため、読取者R(3)は、文書α(2)を閲覧することになる(ステップS59)。これにより、例えば、SPAMメールであるとか、フィッシング詐欺サイトに誘導する文書などにアクセスしてしまうことを防止できる。

本形態のアクセスポリシーACP(n)に従った制御により(ステップS16,S26,S61)、データに対するアクセス制御の機能をデータ自体に持たせ、データの開示範囲を各書込み者が合意した範囲とすることができる(秘匿性)。

次に、本発明の第2実施形態を説明する。第2実施形態は第1実施形態の変形例であり、データ読取処理のみが相違する。すなわち、図11に示した通り、第1実施形態では、ステップS61の判定結果やステップS64の判定結果がnoである場合、ステップS68の処理に進み、それ以上大きなiに対する処理を実行しないこととした。しかし、第2実施形態では、ステップS61の判定結果やステップS64の判定結果がnoである場合、ステップS66の処理に進み、i=Nでない限り、それ以上大きなiに対する処理を実行する。これにより、読取者R(m)は、復号できない差分データや不当な差分データの閲覧が不可能であることは変わりないが、すべての電子署名SIG(1),...,SIG(N)の検証や、受け入れポリシーPEP(m)の適合の可否判定を行い、編集データ全体の完全性を検証することができる。

次に、本発明の第3実施形態を説明する。暗号化オブジェクトデータCO(n)が、オブジェクトデータOB(n)と付加情報とを含む情報の暗号文であってもよいし、暗号化書込み者データCW(n)が、書込み者データWID(n)と付加情報とを含む情報の暗号文であってもよい。また、受け入れポリシーPEP(m)が、各書込み者データWID(pe(m))だけではなく、さらに付加情報を含み、読取装置13−mが、暗号化オブジェクトデータCO(n)や書込み者データWID(n)を復号して得られた付加情報が受け入れポリシーPEP(m)が含む付加情報に合致するかを判定し(例えば、ステップS59の追加された判定処理)、合致しない場合には受け入れを拒否する構成でもよい(ステップS59の判定結果でnoとする)。なお、付加情報の例としては、以下を例示できる。

・編集場所(処理済データPD(n)の生成が行われた場所、ネットワーク上の位置、国、地方等)

・編集された状況

次に第4実施形態を説明する。上記実施形態では、暗号化方式や署名方式として公開鍵暗号方式等を用いた。しかし、暗号化方式として述語暗号を用いてもよい。

〔定義〕

まず、本形態で使用する用語や記号を定義する。なお、以下の定義は本形態のみに適用されるものである。

(・)T:・の転置行列。

(・)-1:・の逆行列。

∧:論理積。

∨:論理和。

Z:整数集合。

k:セキュリティパラメータ(k∈Z, k>0)。

{0,1}*:任意ビット長のバイナリ系列。その一例は、整数0及び1からなる系列である。しかし、整数0及び1からなる系列に限定されない。位数2の有限体又はその拡大体と同義である。

q:1以上の整数。

Zq:位数qの有限環。有限環上の演算は、例えば、位数qを法とする剰余演算によって容易に構成できる。

Fq:位数qの有限体。Fqが有限体であるためには、位数qは素数又は素数のべき乗値でなければならない。有限体Fqの例は素体やそれを基礎体とした拡大体である。なお、有限体Fqが素体である場合の演算は、例えば、位数qを法とする剰余演算によって容易に構成できる。また、有限体Fqが拡大体である場合の演算は、例えば、既約多項式を法とする剰余演算によって容易に構成できる。有限体Fqの具体的な構成方法は、例えば、参考文献1「ISO/IEC 18033-2: Information technology - Security techniques - Encryption algorithms - Part 2: Asymmetric ciphers」に開示されている。

1F:有限体Fqの乗法単位元。

δ(i,j):クロネッカーのデルタ関数。i=jの場合にδ(i,j)=1Fを満たし、i≠jの場合にδ(i,j)=0 Fを満たす。

E:有限体Fq上で定義された楕円曲線。アフィン(affine)座標版のWeierstrass方程式

y2+a1・x・y+a3・y=x3+a2・x2+a4・x+a6 …(1)

警告 1(ただし、a1,a2,a3,a4,a6∈Fq)を満たすx,y∈Fqからなる点(x,y)の集合に無限遠点と呼ばれる特別な点Oを付加したもので定義される。楕円曲線E上の任意の2点に対して楕円加算と呼ばれる二項演算+及び楕円曲線E上の任意の1点に対して楕円逆元と呼ばれる単項演算−がそれぞれ定義できる。また、楕円曲線E上の有理点からなる有限集合が楕円加算に関して群をなすこと、楕円加算を用いて楕円スカラー倍算と呼ばれる演算が定義できること、及びコンピュータ上での楕円加算などの楕円演算の具体的な演算方法はよく知られている(例えば、参考文献1、参考文献2「RFC 5091: Identity-Based Cryptography Standard (IBCS) #1: Supersingular Curve Implementations of the BF and BB1 Cryptosystems」、参考文献3「イアン・F・ブラケ、ガディエル・セロッシ、ナイジェル・P・スマート=著、「楕円曲線暗号」、出版=ピアソン・エデュケーション、ISBN4-89471-431-0」等参照)。

G2 n+1:n+1個の巡回群G2の直積。

g1, g2,gT:巡回群G1, G2, GTの生成元。

V:n+1個の巡回群G1の直積からなるn+1次元のベクトル空間。

V*:n+1個の巡回群G2の直積からなるn+1次元のベクトル空間。

e:直積G1 n+1と直積G2 n+1との直積G1 n+1×G2 n+1を巡回群GTに写す非退化な双線形写像(bilinear map)を計算するための関数(「双線形関数」と呼ぶ)。双線形関数eは、巡回群G1のn+1個の元γL(L=1,...,n+1)(n≧1)と巡回群G2のn+1個の元γL *(L=1,...,n+1)とを入力とし、巡回群GTの1個の元を出力する。

双線形関数eは以下の性質を満たす。

e(ν・Γ1,κ・Γ2)=e(Γ1,Γ2)ν・κ …(3)

[非退化性]すべてのΓ1∈G1 n+1,Γ2∈G2 n+1を巡回群GTの単位元に写す関数ではない。

Pair:G1×G2→GT …(4)

を用いて双線形関数eを構成する。本形態の双線形関数eは、巡回群G1のn+1個の元γL(L=1,...,n+1)からなるn+1次元ベクトル(γ1,...,γn+1)と、巡回群G2のn+1個の元γL *(i=1,...,n+1)からなるn+1次元ベクトル(γ1 *,...,γn+1 *)との入力に対し、巡回群GTの1個の元

e=ΠL=1 n+1 Pair(γL, γL *) …(5)

を出力する関数である。

[非退化性]すべてのΩ1∈G1,Ω2∈G2を巡回群GTの単位元に写す関数ではない。

a2=(0,κ1・g1,0,...,0) …(7)

...

an+1=(0,0,0,...,κ1・g1)

ここで、κ1は加法単位元0F以外の有限体Fqの元からなる定数であり、κ1∈Fqの具体例はκ1=1Fである。基底ベクトルaiは直交基底であり、巡回群G1のn+1個の元を要素とするすべてのn+1次元ベクトルは、n+1次元の基底ベクトルai(i=1,...,n+1)の線形和によって表される。すなわち、n+1次元の基底ベクトルaiは前述のベクトル空間Vを張る。

a2 *=(0,κ2・g2,0,...,0) …(8)

...

an+1 *=(0,0,0,...,κ2・g2)

ここで、κ2は加法単位元0F以外の有限体Fqの元からなる定数であり、κ2∈Fqの具体例はκ2=1Fである。基底ベクトルai *は直交基底であり、巡回群G2のn+1個の元を要素とするすべてのn+1次元ベクトルは、n+1次元の基底ベクトルai *(i=1,...,n+1)の線形和によって表される。すなわち、n+1次元の基底ベクトルai *は前述のベクトル空間V*を張る。

e(ai, aj *)=gT τ・δ(i,j) …(9)

を満たす。すなわち、i=jの場合には、式(5)(6)の関係から、

e(ai, aj *)= Pair(κ1・g1,κ2・g2)・Pair(0, 0)・...・Pair(0, 0)

= Pair(g1, g2)κ1・κ2・Pair(g1, g2)0・0・...・Pair(g1, g2)0・0

= Pair(g1, g2)κ1・κ2=gT τ

を満たす。一方、i≠jの場合には、e(ai, aj *)は、Pair(κ1・g1,κ2・g2)を含まず、Pair(κ1・g1,0)と Pair(0,κ2・g2)とPair(0,0)との積になる。さらに、式(6)の関係からPair(g1, 0)=Pair(0, g2)=Pair(g1, g2)0を満たす。そのため、i≠jの場合には、

e(ai, aj *)=e(g1, g2)0=gT 0

を満たす。

e(ai, aj *)=gT δ(i,j) …(10)

を満たす。ここで、gT 0=1は巡回群GTの単位元であり、gT 1= gTは巡回群GTの生成元である。この場合、基底ベクトルaiと基底ベクトルai *とは双対正規直交基底であり、ベクトル空間Vとベクトル空間V*とは、双線形写像を構成可能な双対ベクトル空間〔双対ペアリングベクトル空間(DPVS:Dual Paring Vector space)〕である。

χi →=(χi,1,...,χi,n+1) …(17)

χj →*=(χj,1 *,...,χj,n+1 *) …(18)

を定義する。すると、式(16)の関係から、n+1次元ベクトルχi →とχj →*との内積は、

χi →・χj →*=δ(i,j) …(19)

となる。

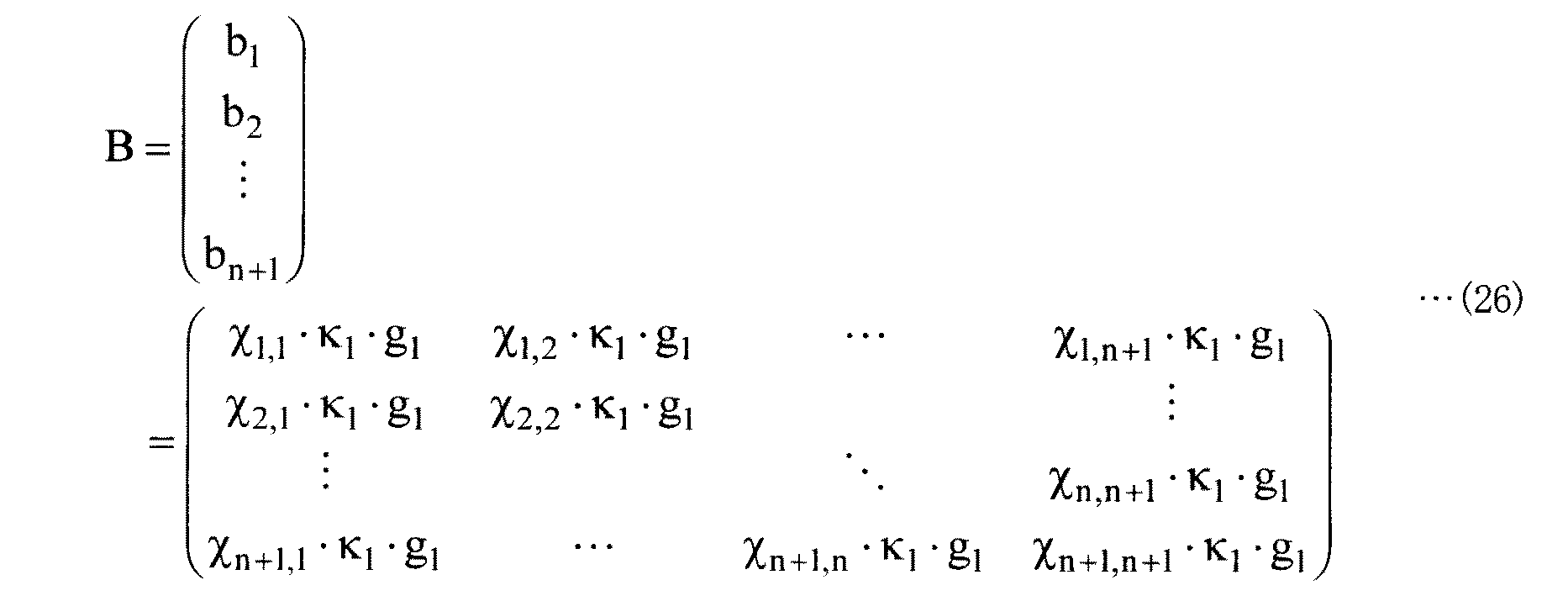

bi=Σj=1 n+1χi,j・aj …(20)

の演算によって得られる。例えば、基底ベクトルaj(j=1,...,n+1)が式(7)によって表現される場合、基底ベクトルbiの各要素をそれぞれ列挙して表現すると、以下のようになる。

巡回群G1のn+1個の元を要素とするすべてのn+1次元ベクトルは、n+1次元の基底ベクトルbi(i=1,...,n+1)の線形和によって表される。すなわち、n+1次元の基底ベクトルbiは前述のベクトル空間Vを張る。

bi *=Σj=1 n+1χi,j *・aj * …(22)

の演算によって得られる。例えば、基底ベクトルaj *(j=1,...,n+1)が式(8)によって表現される場合、基底ベクトルbi *の各要素をそれぞれ列挙して表現すると、以下のようになる。

巡回群G2のn+1個の元を要素とするすべてのn+1次元ベクトルは、n+1次元の基底ベクトルbi *(i=1,...,n+1)の線形和によって表される。すなわち、n+1次元の基底ベクトルbi *は前述のベクトル空間V*を張る。

e(bi, bj *)=gT τ・δ(i,j) …(24)

を満たす。すなわち、式(5)(19)(21)(23)の関係から、

e(bi, bj *)=gT δ(i,j) …(25)

を満たす。この場合、基底ベクトルbiと基底ベクトルbi *とは、双対ペアリングベクトル空間(ベクトル空間Vとベクトル空間V*)の双対正規直交基底である。

w→=(w1,...,wn)∈Fq n …(28)

wμ:n次元ベクトルのμ(μ=1,...,n)番目の要素。

v→:有限体Fqの元を要素とするn次元ベクトル。

v→=(v1,...,vn)∈Fq n …(29)

vμ:n次元ベクトルのμ(μ=1,...,n)番目の要素。

Enc:共通鍵暗号方式の暗号化処理を示す共通鍵暗号関数。共通鍵暗号方式の具体例は、カメリア(Camellia)やAESなどである。

Enck(M):共通鍵Kを用い、共通鍵暗号関数Encに従って平文Mを暗号化して得られた暗号文。

Dec:共通鍵暗号方式の復号処理を示す共通鍵復号関数。

Deck(C):共通鍵Kを用い、共通鍵復号関数Decに従って暗号文Cを復号して得られた復号結果。

次に、内積述語暗号の基本的な構成を例示する。

内積述語暗号では、論理和や論理積からなる論理式を多項式で表現する。

(x-η0)・(x-η1) …(30)

という多項式で表現する。すると、各真理値と式(30)の関数値との関係は以下のようになる。

ι0・(x-η0)+ι1・(x-η1) …(31)

という多項式で表現する。ただし、ι0及びι1は乱数である(その他の添え字が付いたιも同様)。すると、真理値と式(31)の関数値とは以下の関係となる。

f(x)=ι0・{(x-η0)・(x-η1)・(x-η2)}+ι1・(x=η3)+ι2・(x=η4) …(32)

で表現できる。

(x0-η0)・(x1-η1) …(33)

という多項式で表現することも可能であり、3つ以上の不定元を用い、論理和を多項式で表現することも可能である。

ι0・(x0-η0)+ι1・(x1-η1) …(34)

という多項式で表現することも可能であり、3つ以上の不定元を用い、論理積を多項式で表現することも可能である。

f(x0,...,x4)=ι0・{(x0-η0)・(x1-η1)・(x2-η2)}+ι1・(x3=η3)+ι2・(x4=η4)

となる。

論理式を示す多項式f(x0,...,xH-1)は、2つのn次元ベクトルの内積で表現できる。すなわち、多項式f(x0,...,xH-1)は、当該多項式f(x0,...,xH-1)の各項の不定元成分を各要素とするベクトル

v→=(v1,...,vn) …(35)

と、当該多項式f(x0,...,xH-1)の各項の係数成分を各要素とするベクトル

w→=(w1,...,wn) …(36)

との内積

f(x0,...,xH-1)=w→・v→ …(37)

に等しい。例えば、1つの不定元xで表現された多項式f(x)=θ0・x0+θ1・x+...+θn-1・xn-1は、2つのn次元ベクトル

v→=(v1,...,vn)=(x0 ,...,xn-1) …(38)

w→=(w1,...,wn)=(θ0,...,θn-1) …(39)

の内積

f(x)= w→・v→ …(40)

に等しい。

本形態で例示する内積述語暗号では、当該不定元成分にプロトコルごと又は当該プロトコルの組み合わせごとに定められた識別子が代入された値を各要素とするベクトルv→=(v0,...,vn-1)を属性情報ATTとし、係数成分を各要素とするベクトルw→=(w0,...,wn-1)を述語情報PREとする。すなわち、

属性情報ATT:v→=(v1,...,vn) …(42)

述語情報PRE:w→=(w1,...,wn) …(43)

である。そして、属性情報ATTと述語情報PREの一方が暗号文に埋め込まれ、他方が鍵情報に埋め込まれる。

次に、内積述語暗号の具体例を示す。基本構成例1は、内積述語暗号によって鍵カプセル化メカニズムKEM (Key Encapsulation Mechanisms)を構成する例である。基本構成例1では、述語情報PREに対応する暗号文が生成され、属性情報ATTに対応する鍵情報が生成される。基本構成例1は、Setup(1k),GenKey(MSK,w→),Enc(PA,v→),Dec(SKw,C1,C2)を含む。

−入力:セキュリティパラメータk

−出力:マスター鍵情報MSK,公開パラメータPK

Setup(1k)の一例では、まず、セキュリティパラメータkをnとして、n+1次元の基底ベクトルai(i=1,...,n+1)を要素とするn+1行n+1列の行列Aと、基底ベクトルai *(i=1,...,n+1)を要素とするn+1行n+1列の行列A*と、座標変換のためのn+1行n+1列の行列X,X*とが選択される。次に、式(20)に従って座標変換されたn+1次元の基底ベクトルbi(i=1,...,n+1)が算出され、式(22)に従って座標変換されたn+1次元の基底ベクトルbi *(i=1,...,n+1)が算出される。そして、基底ベクトルbi *(i=1,...,n+1)を要素とするn+1行n+1列の行列B*がマスター鍵情報MSKとして出力され、ベクトル空間V, V*、基底ベクトルbi(i=1,...,n+1)を要素とするn+1行n+1列の行列B、セキュリティパラメータk、有限体Fq、楕円曲線E、巡回群G1, G2,GT、生成元g1, g2, gT、双線形関数eなどが公開パラメータPKとして出力される。

−入力:マスター鍵情報MSK,ベクトルw→

−出力:ベクトルw→に対応する鍵情報D*

GenKey(MSK,w→)の一例では、まず、有限体Fqから元α∈Fqが選択される。そして、マスター鍵情報MSKである行列B*を用い、ベクトルw→に対応する鍵情報

D*=α・(Σμ=1 nwμ・bμ *)+bn+1 *∈G2 n+1 …(44)

が生成され、出力される。なお、巡回群G2上での離散対数問題の求解が困難である場合、鍵情報D*からwμ・bμ *やbn+1 *の成分を分離抽出することは困難である。

−入力:公開パラメータPK,ベクトルv→,平文M

−出力:暗号文C1,C2,共通鍵K

Enc(PA,v→)の一例では、まず、共通鍵Kと有限体Fqの元である乱数υ1とが生成される。そして、行列Bなどの公開パラメータPKと、共通鍵Kを含む値に対応する有限体Fqの元υ2と、ベクトルv→と、乱数υ1とを用い、暗号文

C2=υ1・(Σμ=1 nvμ・bμ)+υ2・bn+1∈G1 n+1 …(45)

が生成される。

C1=Enck(M) …(46)

が生成され、暗号文C1と暗号文C2と共通鍵Kとが出力される。共通鍵Kの一例はK=gT τ・υ2∈GTである。ここで、添え字のυ2はυ2を意味する。また、前述のようにτの一例はτ=1Fである。なお、巡回群G1上での離散対数問題の求解が困難である場合、暗号文C2からvμ・bμやυ2・bn+1の成分を分離抽出することは困難である。

−入力:ベクトルw→に対応する鍵情報D1 *,暗号文C1,C2

−出力:共通鍵K,平文M

Dec(SKw,C1,C2)の一例では、まず、暗号文C2と鍵情報D1 *とが式(2)の双線形関数eに入力される。すると、式(3)(24)の性質から、

M=Deck(C1) …(49)

が算出され出力される。

基本構成例2も、内積述語暗号を用いて鍵カプセル化メカニズムKEMを構成する場合の基本構成例であるが、基本構成例2では、属性情報ATTに対応する暗号文が生成され、述語情報PREに対応する鍵情報が生成される。この構成は、Setup(1k),GenKey(MSK,v→),Enc(PA,w→),Dec(SKv,C1,C2)を含む。基本構成例2は、基本構成例1のベクトルv→とベクトルw→とを逆にした構成となる。

D*=α・(Σμ=1 nvμ・bμ *)+bn+1 *∈G2 n+1 …(50)

が生成され、出力される。また、Enc(PA,w→)では、式(45)の代わりに、暗号文

C2=υ1・(Σμ=1 nwμ・bμ)+υ2・bn+1∈G1 n+1 …(51)

が生成される。また、Dec(SKv,C1,C2)では、式(44)で生成された鍵情報の代わりに式(50)で生成された鍵情報が用いられる。その他は、基本構成例1と同様である。

C2=υ1・(Σμ=1 nwμ・bμ)+υ2・bn+1+…+υξ+1・bn+ξ∈G1 n+ξ …(53)

また、上述の有限体Fq上で定義された各演算を環Zq上で定義された演算に置き換えてもよい。有限体Fq上で定義された各演算を環Zq上で定義された演算に置き換える方法の一例は、素数やそのべき乗値以外のqを許容する方法である。この場合、パラメータや入力値によっては零因子が分母となって乗法についての逆元が計算できない場合も生じるが、その場合にはエラーとして処理をやり直すことにすればよい。

なお、本発明は上述の実施の形態に限定されるものではない。例えば、ストレージ装置は、ネットワーク上の装置に限定されず、例えば、ストレージ装置11がUSBメモリなどの可搬型記録媒体であってもよい。その場合、読込み装置12−nや読取装置13−mは、自らに接続されたストレージ装置11に対して各処理を行う。

11 ストレージ装置

12−n 書込み装置

13−m 読取装置

Claims (12)

- ストレージ装置と、各書込み者W(n)(n∈{1,...,N}, N≧2)がそれぞれ利用する書込み装置WA(n)と、各読取者R(m)(m∈{1,...,M}, M≧2)がそれぞれ利用する読取装置RA(m)と、を有し、

データを新規作成する書込み者W(1)が利用する書込み装置WA(1)は、

前記書込み者W(1)が生成した新規作成データである差分データD(1)を格納する第1差分データ記憶部と、

前記差分データD(1)を含むオブジェクトデータOB(1)を、設定された1以上の読取者R(ac(1))(ac(1)∈{1,...,M})の各第1復号鍵DKO(ac(1))で復号可能なように暗号化し、暗号化オブジェクトデータCO(1)を生成する第1オブジェクトデータ暗号化部と、

前記暗号化オブジェクトデータCO(1)を含む処理済みデータPD(1)を出力する第1出力部と、を含み、

データ編集を行う各書込み者W(j)(j∈{2,...,N})がそれぞれ利用する書込み装置WA(j)は、

書込み者W(j-1)が利用する書込み装置WA(j-1)から出力された処理済みデータPD(j-1)から一意に定まる履歴データH(j-1)を格納する履歴データ記憶部と、

前記書込み者W(j)が生成した新たな差分データD(j)を格納する第2差分データ記憶部と、

前記履歴データH(j-1)及び前記差分データD(j)を含むオブジェクトデータOB(j)を、設定された1以上の読取者R(ac(j))(ac(j)∈{1,...,M})の各第1復号鍵DKO(ac(j))で復号可能なように暗号化し、暗号化オブジェクトデータCO(j)を生成する第2オブジェクトデータ暗号化部と、

前記暗号化オブジェクトデータCO(j)を含む処理済みデータPD(j)を出力する第2出力部と、を含み、

前記ストレージ装置は、前記書込み装置WA(n)から出力された各処理済みデータPD(n)を格納し、

前記読取装置RA(m)は、

前記読取装置RA(m)をそれぞれ利用する読取者R(m)の第1復号鍵DKO(m)を格納する鍵記憶部と、

前記処理済みデータPD(n)が入力される入力部と、

前記鍵記憶部に格納された前記第1復号鍵DKO(m)を用い、入力された前記処理済みデータPD(n)が含む暗号化オブジェクトデータCO(n)を復号するオブジェクトデータ復号部と、

前記オブジェクトデータ復号部で、前記履歴データH(j-1)及び前記差分データD(j)を含むオブジェクトデータOB(j)が得られた場合に、得られた前記履歴データH(j-1)が、前記入力部に入力された処理済みデータPD(j-1)から一意に定まるものであるか否かを判定する履歴データ検証部と、

前記オブジェクトデータ復号部で得られたオブジェクトデータOB(1)が含む差分データD(1)と、前記履歴データ検証部で前記処理済みデータPD(j-1)から一意に定まるものであると判定された前記履歴データH(j-1)を含む前記オブジェクトデータOB(j)が含む前記差分データD(j)と、からなる集合に属する要素の少なくとも一部を用いて読取データを生成して出力する読取データ生成部と、を含む、

ことを特徴とするデータ編集システム。 - 請求項1のデータ編集システムであって、

前記書込み装置WA(1)は、さらに、前記書込み者W(1)を特定するための書込み者データを、設定された1以上の読取者R(pr(1))(pr(1)∈{1,...,M})の各第2復号鍵DKW(pr(1))で復号可能なように暗号化し、暗号化書込み者データCW(1)を生成する第1書込み者データ暗号化部を含み、

前記処理済みデータPD(1)は、さらに、前記暗号化書込み者データCW(1)を含み、

前記書込み装置WA(j)は、さらに、前記書込み者W(j)を特定するための書込み者データを、設定された1以上の読取者R(pr(j))(pr(j)∈{1,...,M})の各第2復号鍵DKW(pr(j))で復号可能なように暗号化し、暗号化書込み者データCW(j)を生成する第2書込み者データ暗号化部を含み、

前記処理済みデータPD(j)は、さらに、前記暗号化書込み者データCW(j)を含み、

前記読取装置RA(m)の前記鍵記憶部は、さらに、前記読取装置RA(m)をそれぞれ利用する読取者R(m)の第2復号鍵DKW(m)を格納し、

前記読取装置RA(m)は、さらに、前記第2復号鍵DKW(m)を用い、入力された前記処理済みデータPD(n)が含む暗号化書込み者データCW(n)を復号する書込み者データ復号部を含む、

ことを特徴とするデータ編集システム。 - 請求項2のデータ編集システムであって、

前記読取装置RA(m)は、さらに、前記書込み者データ復号部で何れかの書込み者W(n)を特定するための書込み者データが得られた場合に、前記書込み者データ復号部で得られた書込み者データによって特定される前記書込み者W(n)が、設定された1以上の書込み者W(pe(m))(pe(m)∈{1,...,N})に含まれるか否かを判定する受け入れ判定部を有し、

前記読取データ生成部は、設定された1以上の書込み者W(pe(m))に含まれない書込み者W(n)が生成したと判定された前記差分データD(n)を用いることなく前記読取データを生成する、

ことを特徴とするデータ編集システム。 - 請求項2又は3のデータ編集システムであって、

前記書込み装置WA(1)は、さらに、前記暗号化オブジェクトデータCO(1)に対する、書込み者W(1)の電子署名SIG(1)を生成する第1電子署名部を有し、

前記処理済みデータPD(1)は、さらに、前記電子署名SIG(1)を含み、

前記書込み装置WA(j)は、さらに、前記暗号化オブジェクトデータCO(j)に対する、書込み者W(j)の電子署名SIG(j)を生成する第2電子署名部を有し、

前記処理済みデータPD(j)は、さらに、前記電子署名SIG(j)を含み、

前記読取装置RA(m)は、前記書込み者データ復号部で何れかの書込み者W(n)を特定するための書込み者データが得られた場合に、前記入力部に入力された前記処理済みデータPD(n)が含む電子署名SIG(n)が、前記入力部に入力された前記処理済みデータPD(n)が含む暗号化オブジェクトデータCO(n)に対する、前記書込み者データ復号部で得られた書込み者データによって特定される前記書込み者W(n)の正しい電子署名であるか否かを判定する署名検証部をさらに有し、

前記読取データ生成部は、前記署名検証部で正しい電子署名でないと判定された前記電子署名SIG(n)に対応する前記暗号化オブジェクトデータCO(n)を復号して得られた前記差分データD(n)を用いることなく前記読取データを生成する、

ことを特徴とするデータ編集システム。 - 書込み者W(n)(n∈{1,...,N}, N≧2)の何れかが利用する書込み装置であって、

書込み者W(j-1)が利用する書込み装置WA(j-1)から出力された処理済みデータPD(j-1)(j∈{2,...,N})から一意に定まる履歴データH(j-1)を格納する履歴データ記憶部と、

書込み者W(j)が生成した新たな差分データD(j)を格納する差分データ記憶部と、

前記履歴データH(j-1)及び前記差分データD(j)を含むオブジェクトデータOB(j)を、設定された1以上の読取者R(ac(j))(ac(j)∈{1,...,M}, M≧2)の各第1復号鍵DKO(ac(j))で復号可能なように暗号化し、暗号化オブジェクトデータCO(j)を生成するオブジェクトデータ暗号化部と、

前記暗号化オブジェクトデータCO(j)を含む処理済みデータPD(j)を出力する出力部と、を有する書込み装置。 - 請求項5の書込み装置であって、

前記書込み者W(j)を特定するための書込み者データを、設定された1以上の読取者R(pr(j))(pr(j)∈{1,...,M})の各第2復号鍵DKW(pr(j))で復号可能なように暗号化し、暗号化書込み者データCW(j)を生成する第2書込み者データ暗号化部をさらに有し、

前記処理済みデータPD(j)は、さらに、前記暗号化書込み者データCW(j)を含む、

ことを特徴とする書込み装置。 - 請求項6の書込み装置であって、

前記書込み装置WA(j)は、さらに、前記暗号化オブジェクトデータCO(j)に対する、書込み者W(j)の電子署名SIG(j)を生成する第2電子署名部を有し、

前記処理済みデータPD(j)は、さらに、前記電子署名SIG(j)を含む、

ことを特徴とする書込み装置。 - 読取者R(m)(m∈{1,...,M}, M≧2)の何れかが利用する読取装置であって、

前記読取者R(m)の第1復号鍵DKO(m)を格納する鍵記憶部と、

処理済みデータPD(n)(n∈{1,...,N}, N≧2)が入力される入力部と、

前記鍵記憶部に格納された前記第1復号鍵DKO(m)を用い、入力された前記処理済みデータPD(n)が含む暗号化オブジェクトデータCO(n)を復号するオブジェクトデータ復号部と、

前記オブジェクトデータ復号部で履歴データH(j-1)及び差分データD(j)を含むオブジェクトデータOB(j)が得られた場合に、得られた前記履歴データH(j-1)が、前記入力部に入力された処理済みデータPD(j-1)から一意に定まるものであるか否かを判定する履歴データ検証部と、

前記オブジェクトデータ復号部で得られたオブジェクトデータOB(1)が含む差分データD(1)と、前記履歴データ検証部で前記処理済みデータPD(j-1)から一意に定まるものであると判定された前記履歴データH(j-1)を含む前記オブジェクトデータOB(j)が含む前記差分データD(j)と、からなる集合に属する要素の少なくとも一部を用いて読取データを生成して出力する読取データ生成部と、

を有する読取装置。 - 請求項8の読取装置であって、

前記鍵記憶部は、さらに、前記読取者R(m)の第2復号鍵DKW(m)を格納し、

当該読取装置は、さらに、前記第2復号鍵DKW(m)を用い、入力された前記処理済みデータPD(n)が含む暗号化書込み者データCW(n)を復号する書込み者データ復号部を有する、

ことを特徴とする読取装置。 - 請求項9の読取装置であって、

前記読取装置RA(m)は、さらに、前記書込み者データ復号部で何れかの書込み者W(n)を特定するための書込み者データが得られた場合に、前記書込み者データ復号部で得られた書込み者データによって特定される前記書込み者W(n)が、設定された1以上の書込み者W(pe(m))(pe(m)∈{1,...,N})に含まれるか否かを判定する受け入れ判定部を有し、

前記読取データ生成部は、設定された1以上の書込み者W(pe(m))に含まれる書込み者W(n)が生成したと判定された前記差分データD(n)を用いることなく前記読取データを生成する、

ことを特徴とする読取装置。 - 請求項9又は10の読取装置であって、

前記書込み者データ復号部で何れかの書込み者W(n)を特定するための書込み者データが得られた場合に、前記入力部に入力された前記処理済みデータPD(n)が含む電子署名SIG(n)が、前記入力部に入力された前記処理済みデータPD(n)が含む暗号化オブジェクトデータCO(n)に対する、前記書込み者データ復号部で得られた書込み者データによって特定される前記書込み者W(n)の正しい電子署名であるか否かを判定する署名検証部をさらに有し、

前記読取データ生成部は、前記署名検証部で正しい電子署名でないと判定された前記電子署名SIG(n)に対応する前記暗号化オブジェクトデータCO(n)を復号して得られた前記差分データD(n)を用いることなく前記読取データを生成する、

ことを特徴とする読取装置。 - ストレージ装置と、各書込み者W(n)(n∈{1,...,N}, N≧2)がそれぞれ利用する書込み装置WA(n)と、各読取者R(m)(m∈{1,...,M}, M≧2)がそれぞれ利用する読取装置RA(m)と、を有するデータ編集システムのデータ編集方法であって、

(a-1) データを新規作成する書込み者W(1)が利用する書込み装置WA(1)の第1差分データ記憶部に、前記書込み者W(1)が生成した新規作成データである差分データD(1)を格納するステップと、

(a-2) 前記書込み装置WA(1)の第1オブジェクトデータ暗号化部が、前記差分データD(1)を含むオブジェクトデータOB(1)を、設定された1以上の読取者R(ac(1))(ac(1)∈{1,...,M})の各第1復号鍵DKO(ac(1))で復号可能なように暗号化し、暗号化オブジェクトデータCO(1)を生成するステップと、

(a-3) 前記書込み装置WA(1)の第1出力部が、前記暗号化オブジェクトデータCO(1)を含む処理済みデータPD(1)を前記ストレージ装置に出力するステップと、

(b-1) データ編集を行う各書込み者W(j)(j∈{2,...,N})がそれぞれ利用する書込み装置WA(j)の履歴データ記憶部に、書込み者W(j-1)が利用する書込み装置WA(j-1)から出力された処理済みデータPD(j-1)から一意に定まる履歴データH(j-1)を格納するステップと、

(b-2) 前記書込み装置WA(j)の第2差分データ記憶部に、前記書込み者W(j)が生成した新たな差分データD(j)を格納するステップと、

(b-3) 前記書込み装置WA(j)の第2オブジェクトデータ暗号化部が、前記履歴データH(j-1)及び前記差分データD(j)を含むオブジェクトデータOB(j)を、設定された1以上の読取者R(ac(j))(ac(j)∈{1,...,M})の各第1復号鍵DKO(ac(j))で復号可能なように暗号化し、暗号化オブジェクトデータCO(j)を生成するステップと、

(b-4) 前記書込み装置WA(j)の第2出力部が、前記暗号化オブジェクトデータCO(j)を含む処理済みデータPD(j)を前記ストレージ装置に出力するステップと、

(c-1) 前記読取装置RA(m)の入力部に、前記処理済みデータPD(n)が入力されるステップと、

(c-2) 前記読取装置RA(m)のオブジェクトデータ復号部が、読取者R(m)の第1復号鍵DKO(m)を用い、入力された前記処理済みデータPD(n)が含む暗号化オブジェクトデータCO(n)を復号するステップと、

(c-3) 前記読取装置RA(m)の履歴データ検証部が、前記ステップ(c-2)で前記履歴データH(j-1)及び前記差分データD(j)を含むオブジェクトデータOB(j)が得られた場合に、得られた前記履歴データH(j-1)が、前記入力部に入力された処理済みデータPD(j-1)から一意に定まるものであるか否かを判定するステップと、

(c-4) 前記ステップ(c-2)で得られたオブジェクトデータOB(1)が含む差分データD(1)と、前記ステップ(c-3)で前記処理済みデータPD(j-1)から一意に定まるものであると判定された前記履歴データH(j-1)を含む前記オブジェクトデータOB(j)が含む前記差分データD(n)と、からなる集合に属する要素の少なくとも一部を用いて読取データを生成して出力するステップと、

を有するデータ編集方法。

Priority Applications (1)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2009238962A JP5366755B2 (ja) | 2009-10-16 | 2009-10-16 | データ編集システム、書込み装置、読取装置及びデータ編集方法 |

Applications Claiming Priority (1)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2009238962A JP5366755B2 (ja) | 2009-10-16 | 2009-10-16 | データ編集システム、書込み装置、読取装置及びデータ編集方法 |

Publications (2)

| Publication Number | Publication Date |

|---|---|

| JP2011087150A JP2011087150A (ja) | 2011-04-28 |

| JP5366755B2 true JP5366755B2 (ja) | 2013-12-11 |

Family

ID=44079773

Family Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| JP2009238962A Expired - Fee Related JP5366755B2 (ja) | 2009-10-16 | 2009-10-16 | データ編集システム、書込み装置、読取装置及びデータ編集方法 |

Country Status (1)

| Country | Link |

|---|---|

| JP (1) | JP5366755B2 (ja) |

Families Citing this family (1)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| WO2023145240A1 (ja) * | 2022-01-27 | 2023-08-03 | 株式会社Nttドコモ | 情報処理装置および情報処理システム |

Family Cites Families (5)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JP3173352B2 (ja) * | 1995-11-15 | 2001-06-04 | 株式会社日立製作所 | ディジタル著作物流通システム |

| JPH10260902A (ja) * | 1997-03-18 | 1998-09-29 | Fujitsu Ltd | 情報保護方法 |

| JP2005109661A (ja) * | 2003-09-29 | 2005-04-21 | Fuji Xerox Co Ltd | 情報復号方法および装置並びにプログラム、暗号化情報作成方法および装置並びにプログラム、暗号化情報、文書編集方法および装置並びにプログラム |

| JP4423227B2 (ja) * | 2005-04-25 | 2010-03-03 | 日本電信電話株式会社 | プロファイル発行システム |

| JP2009284138A (ja) * | 2008-05-21 | 2009-12-03 | Fuji Xerox Co Ltd | 文書処理装置および文書処理プログラム |

-

2009

- 2009-10-16 JP JP2009238962A patent/JP5366755B2/ja not_active Expired - Fee Related

Also Published As

| Publication number | Publication date |

|---|---|

| JP2011087150A (ja) | 2011-04-28 |

Similar Documents

| Publication | Publication Date | Title |

|---|---|---|

| Li et al. | Multi-authority fine-grained access control with accountability and its application in cloud | |

| Li et al. | Full verifiability for outsourced decryption in attribute based encryption | |

| Wang et al. | Ciphertext-policy attribute-based encryption with delegated equality test in cloud computing | |

| Liang et al. | Attribute based proxy re-encryption with delegating capabilities | |

| Kumar et al. | Secure storage and access of data in cloud computing | |

| KR101418254B1 (ko) | 암호 시스템, 암호 통신 방법, 암호화 장치, 키 생성 장치, 복호 장치, 콘텐츠 서버 장치, 프로그램, 기억매체 | |

| JP5253567B2 (ja) | 暗号システム、暗号通信方法、暗号化装置、鍵生成装置、復号装置、コンテンツサーバ装置、プログラム、記憶媒体 | |

| JP5291795B2 (ja) | 暗号化装置、復号装置、暗号化方法、復号方法、セキュリティ方法、プログラム及び記録媒体 | |

| JP5562475B2 (ja) | 秘密分散システム、分散装置、分散管理装置、取得装置、それらの処理方法、秘密分散方法、プログラム | |

| JP5379914B2 (ja) | 秘密分散システム、分散装置、分散管理装置、取得装置、秘密分散方法、プログラム、及び記録媒体 | |

| JP5466763B2 (ja) | 暗号化装置、復号装置、暗号化方法、復号方法、プログラム、及び記録媒体 | |

| Zhou et al. | Privacy-preserved access control for cloud computing | |

| Fang et al. | Privacy protection for medical data sharing in smart healthcare | |

| WO2012057134A1 (ja) | 代理計算システム、計算装置、能力提供装置、代理計算方法、能力提供方法、プログラム、及び記録媒体 | |

| US20120163588A1 (en) | Functional encryption applied system, information output apparatus, information processing apparatus, encryption protocol execution method, information output method, information processing method, program and recording medium | |

| JP5400740B2 (ja) | 検索可能暗号システム、検索可能暗号方法、ストレージ装置、検索装置、及び登録者装置 | |

| Ye et al. | Controllable keyword search scheme supporting multiple users | |

| Wang et al. | Efficient privacy preserving predicate encryption with fine-grained searchable capability for Cloud storage | |

| Pervez et al. | SAPDS: self-healing attribute-based privacy aware data sharing in cloud | |

| Katz et al. | Tracing insider attacks in the context of predicate encryption schemes | |

| JP2010160235A (ja) | 検索システム、端末装置、データベース装置、検索方法及びプログラム | |

| Sepehri et al. | Secure Data Sharing in Cloud Usingan Efficient Inner-Product ProxyRe-Encryption Scheme. | |

| Sepehri et al. | Secure and efficient data sharing with atribute-based proxy re-encryption scheme | |

| JP5366755B2 (ja) | データ編集システム、書込み装置、読取装置及びデータ編集方法 | |

| JP5486519B2 (ja) | 検索システム、判定装置、ベクトル構成装置、その方法及びプログラム |

Legal Events

| Date | Code | Title | Description |

|---|---|---|---|

| RD03 | Notification of appointment of power of attorney |

Free format text: JAPANESE INTERMEDIATE CODE: A7423 Effective date: 20110721 |

|

| A621 | Written request for application examination |

Free format text: JAPANESE INTERMEDIATE CODE: A621 Effective date: 20120307 |

|

| A977 | Report on retrieval |

Free format text: JAPANESE INTERMEDIATE CODE: A971007 Effective date: 20130830 |

|

| TRDD | Decision of grant or rejection written | ||

| A01 | Written decision to grant a patent or to grant a registration (utility model) |

Free format text: JAPANESE INTERMEDIATE CODE: A01 Effective date: 20130903 |

|

| A61 | First payment of annual fees (during grant procedure) |

Free format text: JAPANESE INTERMEDIATE CODE: A61 Effective date: 20130910 |

|

| R150 | Certificate of patent or registration of utility model |

Ref document number: 5366755 Country of ref document: JP Free format text: JAPANESE INTERMEDIATE CODE: R150 Free format text: JAPANESE INTERMEDIATE CODE: R150 |

|

| S531 | Written request for registration of change of domicile |

Free format text: JAPANESE INTERMEDIATE CODE: R313531 |

|

| R350 | Written notification of registration of transfer |

Free format text: JAPANESE INTERMEDIATE CODE: R350 |

|

| LAPS | Cancellation because of no payment of annual fees |