JP5226199B2 - 情報処理装置及びその方法、プログラム - Google Patents

情報処理装置及びその方法、プログラム Download PDFInfo

- Publication number

- JP5226199B2 JP5226199B2 JP2006268814A JP2006268814A JP5226199B2 JP 5226199 B2 JP5226199 B2 JP 5226199B2 JP 2006268814 A JP2006268814 A JP 2006268814A JP 2006268814 A JP2006268814 A JP 2006268814A JP 5226199 B2 JP5226199 B2 JP 5226199B2

- Authority

- JP

- Japan

- Prior art keywords

- application

- computer resource

- operation request

- resource

- information

- Prior art date

- Legal status (The legal status is an assumption and is not a legal conclusion. Google has not performed a legal analysis and makes no representation as to the accuracy of the status listed.)

- Expired - Lifetime

Links

Images

Landscapes

- Storage Device Security (AREA)

Description

前記コンピュータリソースに対するプロセスまたはオペレーティングシステムからの操作要求をコンピュータリソースにアクセスする前に捕捉する捕捉工程と、

前記捕捉工程で捕捉した操作要求によって指定されるコンピュータリソースに対するアクセス権限があるか否かを判定する判定工程と、

前記判定工程の判定の結果、アクセス権限があれば当該操作要求通りにオペレーティングシステムに渡し、その結果を要求元プロセスに返す処理工程と、

前記判定工程の判定の結果、アクセス権限がなければ当該操作要求を拒否する拒否工程と

を備える。

以下、本発明の実施の形態を図面により詳細に説明する。

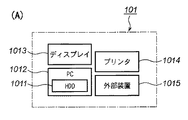

このリソース管理プログラム203は、リソースアクセス要求を出すアプリケーション2021や画面キャプチャーなどのOS機能操作2022を備える一般的なアプリケーションからなるユーザ環境202と汎用OS201との間に位置し、汎用OS201およびユーザ環境202が提供するリソースに対する要求を監視するようになっている。

CreateFileA

CreateFileW

OpenFile

_lopen

_lcreat

GetOpenFileNameA

GetOpenFileNameW

GetSaveFileNameA

GetSaveFileNameW

(2)ファイルクローズAPI

CloseHandle

_lclose

(3)ファイルコピー/移動API

CopyFileA

CopyFileW

MoveFileA

MoveFileW

MoveFileExA

MoveFileExW

DeleteFileA

DeleteFileW

DragQueryFileA

DragQueryFileW

UNIXの場合、監視/制御するAPIとしては次のものがある。

open

creat

(2)ファイルクローズAPI

close

(3)ファイルコピー/移動API

rename

このようなAPIの監視によってファイルへの複製処理を禁止する場合、具体的な方法として3つの方法がある。

アプリケーションが、複製権限のないファイルをオープンし保持している間(ファイルをクローズするまでの期間)、そのアプリケーションが別のファイルを作成することを拒否する。

アプリケーションが、複製権限のないファイルを一度でもオープンした場合、そのアプリケーションが終了するか、複製権限のあるファイルをオープンするまで、そのアプリケーションが別のファイルを作成することを拒否する。

アプリケーションが、複製権限のないファイルを一度でもオープンした場合、そのアプリケーションが終了するまで、そのアプリケーションが別のファイルを作成することを拒否する。

(1)デバイスオープンAPI

CreateDCA

CreateDCW

(2)デバイスクローズAPI

ReleaseDC

ClosePrinter

(3)プリンタ選択/APL処理API

OpenPrinterA

OpenPrinterW

GetPrinterA

GetPrinterW

SetPrinterA

SetPrinterW

SendMessageA

SendMessageW

PostMessageA

PostMessageW

UNIXの場合

(1)デバイスオープンAPI

open

(2)デバイス制御API

ioctrl

(3)デバイスクローズAPI

close

このようなAPIの監視によって印刷処理を禁止する場合、具体的な方法として3つの方法がある。

アプリケーションが、印刷権限のないファイルをオープンし保持している間(ファイルをクローズするまでの期間)、そのアプリケーションのプリンタ選択、およびプリンタデバイスのオープンを拒否する。

アプリケーションが、印刷権限のないファイルを一度でもオープンした場合、そのアプリケーションが終了するか、印刷権限のあるファイルをオープンするまで、そのアプリケーションのプリンタ選択、およびプリンタデバイスのオープンを拒否する。

アプリケーションが、印刷権限のないファイルを一度でもオープンした場合、そのアプリケーションが終了するまで、そのアプリケーションのプリンタ選択、およびプリンタデバイスのオープンを拒否する。

(1)デバイスオープンAPI

CreateFileA

CreateFileW

OpenFile

_lopen

_lcreat

(2)デバイスクローズAPI

CloseHandle

_lclose

UNIXの場合

(1)デバイスオープンAPI

open

(2)デバイス制御API

ioctrl

(3)デバイスクローズAPI

close

例えば、このようなAPIの監視によって印刷を禁止する場合、具体的な方法として次の方法がある。

アクセス権限管理テーブル2035にて、特定の条件のもとに特定外部装置の使用を禁止されている場合、その外部装置の利用を以下の方法で拒否する。その外部装置のデバイス名をもってデバイスオープンAPI要求があった場合、アクセス禁止エラー、もしくは外部装置が存在しないというエラーを返すことで要求を拒否する。

(1)複写/埋め込みAPI

OpenClipboard

SetClipboardData

GetClipboardData

GetOpenClipboardWindow

OleCreate

OleCreateEx

OleCreateFromFile

OleCreateFromFileEx

OleCreateFromData

OleCreateFromDataEx

OleCreateLink

OleCreateLinkEx

OleCreateLinkFromData

OleCreateLinkFromDataEx

OleCreateLinkToFile

OleCreateLinkToFileEx

CloseClipboard

このようなAPIの監視によって複写処理を禁止する場合、具体的な方法として4つの方法がある。

アプリケーションが、複写権限のないファイルをオープンし保持している間(ファイルをクローズするまでの期間)、そのアプリケーションが複写/埋め込みオブジェクトの形式でデータを登録する際に、拒否もしくは空データを登録する。

アプリケーションが、複写権限のないファイルを一度でもオープンした場合、そのアプリケーションが終了するか、複写権限のあるファイルをオープンするまで、そのアプリケーションが複写/埋め込みオブジェクトの形式でデータを登録する際に、拒否もしくは空データを登録する。

アプリケーションが、複写権限のないファイルを一度でもオープンした場合、そのアプリケーションが終了するまで、そのアプリケーションが複写/埋め込みオブジェクトの形式でデータを登録する際に、拒否もしくは空データを登録する。

複写権限のないファイルを取り込む処理を行なう際に、オブジェクトの登録もしくはそのオブジェクトの取得APIにおいて、アクセス違反のエラーを返すか、空データを登録あるいは取得することで、処理要求を拒否する。

WSAStartup

accept

bind

connect

gethostbyname

gethostbyaddr

getprotobyname

getprotobynumber

getservbyname

getservbyport

getpeername

getsockname

gethostname

getsockopt

setsockopt

recv

recvfrom

socket

select

send

sendto

WSASend

WSASendTo

WSAAsyncSelect

WSAAsyncGetHostByAddr

WSAAsyncGetHostByName

WSAAsyncGetProtoByNumber

WSAAsyncGetProtoByName

WSAAsyncGetServByPort

WSAAsyncGetServByName

WSACancelAsyncRequest

WSASetBlockingHook

WSAUnhookBlockingHook

WSACleanup

closesocket

shutdown

UNIXの場合

accept

bind

connect

gethostbyname

gethostbyaddr

getprotobyname

getprotobynumber

getservbyname

getservbyport

getpeername

getsockname

gethostname

getsockopt

setsockopt

recv

recvfrom

socket

select

send

sendto

closesocket

shutdown

このようなAPIの監視によって使用中のアプリケーションから外部へのデータ出力を禁止する場合、具体的な方法として3つの方法がある。

アプリケーションが、外部出力権限のないファイルをオープンし保持している間(ファイルをクローズするまでの期間)、そのアプリケーションからの接続要求や送信要求を、アクセス違反もしくはタイムアウトなどのエラーで拒否する。

アプリケーションが、出力権限のないファイルを一度でもオープンした場合、そのアプリケーションが終了するか、出力権限のあるファイルをオープンするまで、そのアプリケーションの接続要求や送信要求を、アクセス違反もしくはタイムアウトなどのエラーで拒否する。

アプリケーションが、出力権限のないファイルを一度でもオープンした場合、そのアプリケーションが終了するまで、そのアプリケーションの接続要求や送信要求を、アクセス違反もしくはタイムアウトなどのエラーで拒否する。

GetWindowDC

WindowFromDC

GetDC

GetDCEX

GetDesktopWindow

GetDeviceCaps

CreateDCA

CreateDCW

(2)イメージ取得API

BitBlt

StretchBlt

(3)デバイスクローズAPI

DeleteDC

ReleaseDC

このようなAPIの監視によって画面イメージを取得することを禁止する場合、具体的な方法として3つの方法がある。

現在画面上に表示されているウインドウを所有しているアプリケーションが、画面イメージ取得権限のないファイルを保持している場合、画面全体のイメージ取得を拒否する。画面全体のイメージ取得処理の有無は、画面全体を管理しているウインドウ(Windowsの場合はデスクトップウインドウ)の状態を監視することで行なう。WindowsにおけるDirectDrawなど、画面全体のイメージを取得するAPIが存在すれば、同様に拒否する。

現在画面上に表示されているウインドウを所有しているアプリケーションが、画面イメージ取得権限のないファイルを保持している場合、そのウインドウのイメージ取得を拒否する。ウインドウが画面上に表示されているかは、ウインドウの状態を監視することで行なう。

画面イメージを取得する領域が判断できる場合は、<方法1>における条件を、取得領域が対象となるウインドウと重なる時とし、以降は<方法1>と同様にして画面の一部のイメージ取得を拒否する。また、領域が判断できない時は、<方法1>と同様にして画面全体のイメージ取得を拒否する。

CreateFileA

CreateFileW

OpenFile

_lopen

_lcreat

(2)ファイルクローズAPI

CloseHandle

_lclose

(3)プロセス管理API

WinExec

CreateProcessA

CreateProcessW

ExitProcess

UNIXの場合

(1)ファイルオープンAPI

open

(2)ファイルクローズAPI

close

このようなAPIの監視によって利用アプリケーションを限定する場合、具体的な方法として次の方法がある。

<方法>

アプリケーションがファイルをオープンする際、そのファイルの権限をチェックし、許可されたアプリケーションでない場合はアクセス違反エラーを返すことで、オープン要求を拒否する。

SetFileTime

(2)システム日時の変更API

SetSystemTime

SetSystemTimeAdjustment

このようなAPIの監視によってOSにおける特定の機能の利用を禁止する場合、具体的な方法として次の方法がある。

特定の条件下で禁止されているAPIが発行された際に、アクセス違反エラーを返すか、実際の処理を行なわずにダミー処理を施し、正常リターンすることで、禁止されているAPI(OS機能)を拒否する。

OpenProcess

CreateProcess

CloseHandle

(2)メモリ操作API

ReadProcessMemory

WriteProcessMemory

ReadProcessMemoryVlm

WriteProcessMemoryVlm

このようなAPIの監視によってプロセス内メモリの参照または変更を禁止する印刷を禁止する場合、具体的な方法として次の方法がある。

アクセスが禁止されているアプリケーションのプロセス内メモリにおいて、メモリ操作APIが要求された際に、アクセス違反エラーを返す。

(1)通信API

WSAStartup

accept

bind

connect

gethostbyname

gethostbyaddr

getprotobyname

getprotobynumber

getservbyname

getservbyport

getpeername

getsockname

gethostname

getsockopt

setsockopt

recv

recvfrom

socket

select

send

sendto

WSASend

WSASendTo

WSAAsyncSelect

WSAAsyncGetHostByAddr

WSAAsyncGetHostByName

WSAAsyncGetProtoByNumber

WSAAsyncGetProtoByName

WSAAsyncGetServByPort

WSAAsyncGetServByName

WSACancelAsyncRequest

WSASetBlockingHook

WSAUnhookBlockingHook

WSACleanup

closesocket

shutdown

(2)その他、前述のファイル、印刷、外部装置への操作を禁止する場合のAPI

UNIXの場合

(1)

accept

bind

connect

gethostbyname

gethostbyaddr

getprotobyname

getprotobynumber

getservbyname

getservbyport

getpeername

getsockname

gethostname

getsockopt

setsockopt

recv

recvfrom

socket

select

send

sendto

closesocket

shutdown

(2)その他、前述のファイル、印刷、外部装置への操作を禁止する場合のAPI

このような通信APIを監視し、印刷や保存や外部装置への出力を禁止する方法として、次の方法がある。

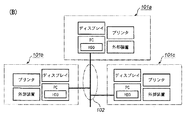

図10は本発明による第2実施形態のシステム構成を示す図である。

ファイル13には、クライアントによって作られた創作物、サーバ11が提供するH.Hサイト(ハミングヘッズサイト)、サーバ11から提供される各種の情報が格納されている。この情報とは、文章、図、絵、音声、静止画、動画等を含む。

実施形態1、2では、リソース管理プログラム203が事前にサーバやクライアントに搭載された環境で、本発明のセキュリティ環境を提供するものであった。しかしながら、このリソース管理プログラム203が事前に搭載されていないサーバやクライアントでは、本発明のセキュリティ環境を実現することができない。そこで、第3実施形態では、リソース管理プログラム203が事前に搭載されていないサーバやクライアントに対し、本発明のセキュリティ環境を実現するための構成について説明する。

第4実施形態は、第1〜第3実施形態の適用例について説明する。特に、第4実施形態では、イントーネット等の広域な通信環境に第1〜第3実施形態を適用した例である。図18は第4実施形態を示すシステム構成図である。

通信ネットワーク15は公衆網であり、インターネットIP、電話網PSTN、XDSL網、デジタル網ISDN、B−ISDN、ATM、モバイル網、衛星網等を使用している。

31は公式のWebサイトであり、例えば、NTTドコモ社のiモードサイトがある。32はモバイル無線網のアンテナであり、第4実施形態では、iモードサイトに接続している。もちろんPHS、他のPDC(Personal Degital Cellar)も使用できる。特に、IMT2000は高速なので動画の伝送に優れている。

第5実施形態は、第1〜第3実施形態の別の適用例について説明する。特に、第5実施形態では、企業内のイントラネットに第1〜第3実施形態を適用した例である。

第6実施形態は、第1〜第3実施形態のさらに別の適用例について説明する。特に、第6実施形態では、SOHO等のエンドユーザ環境に第1〜第3実施形態を適用した例である。

102 ネットワーク

201 汎用OS

203 リソース管理プログラム

601 履歴管理プログラム

602 履歴DB

603 通報プログラム

2031 API監視コントローラ

2032 APL監視コントローラ

2033 アクセス制御コントローラ

2034 OS監視コントローラ

2035 アクセス権限管理テーブル

11 H.Hサーバ

12 アクセス権限管理テーブル

13 ファイル

14 履歴ファイル

15 通信ネットワーク

16 外部装置ドライバソフト

17 汎用OS

18 API1(Application Program Interface 1)

19 SCM(Security Control Manegement)

20 API2(Application Program Interface 2)

21 APL(Application Program Logic)

22 外部装置インターフェース

23 画面端末装置、TV、PDA、大画面付多機能電話機

24 プリンタ

25 Fax/コピー機

26 公衆網通信インターフェース

27 通信ライン

28 クライアント

31 公式Webサイト

32 無線基地局

33 H.Hサイト

34 データベースサイト

35 Webキャスト

36 金融機関

37 Webモール

38 コンビニ、街角ターミナル

39 学校、研究機関

40 企業、工場、オフィス

41 家庭、在宅就業

42、78 携帯情報端末機器、携帯電話機、PDA

43 ユーザ、クライアント

44 車載移動端末機器

45、74 ホームサーバ

46、72 ホームルータ

51 ルータ

52 Webサーバ

53 ファイアウォール

54 LAN(Local Area Network)

55 H.Hサーバ

56 データベース

57、58、58mn PC、サーバ

59、75 多機能電話機

60 Fax、プリンタ、コピー機

61 携帯情報端末機器

62 携帯電話機

63 ノートPC

64 構内無線アンテナ

65 構内移動車載端末機器

66、67 接続線

71 ホーム無線アンテナ

76 TV

77 音響機器

310 電子情報を提供する側の情報処理装置

311 電子情報を受け取る側の情報処理装置

312 通信ネットワーク

3100、3110 コンピュータ

3101 電子情報

3102、3113 取り外し可能ディスクドライブ

3103、3112 ハードディスクドライブ

3104、3117 外部インターフェース

3111 プロテクション化電子情報

3114 入力部

3115 出力部

3116 ディスプレイ

320 プロテクション化電子情報

321 制限プログラム

322 制限属性情報

323 元電子情報

3210 展開ルーチン部

3211 制限ルーチン部

3220 対象アプリケーション情報

32211 制限操作情報1

3221N 制限操作情報N

32221 制限条件情報1

3222N 制限条件情報N

350、360 電子情報提供側

3501 一般的な文書ファイル

3502、3602 プロテクション化の処理

3503 プロテクション化文書ファイル

351 メールやFTP等による情報提供方法

352 FD等の記憶媒体を利用した情報提供方法

353 ネットワークにて共有

354、363 電子情報利用者側

3601 画像、音楽、動画等のマルチメディア情報ファイル

3603 プロテクション化マルチメディア情報

361 Webページにて公開

362 携帯用端末へのサービス

Claims (31)

- コンピュータ上のオペレーティングシステムが管理しているコンピュータリソースに対するアクセスを制御する情報処理装置であって、

前記オペレーティングシステムが管理しているコンピュータリソースを示すリソース情報と、コンピュータリソースを他のコンピュータリソースへ出力するアクセス権限の種類を示すアクセス権限情報と、アクセス権限が有効となる条件とを、前記オペレーティングシステムが管理しているコンピュータリソース毎に管理する管理テーブルを記憶する記憶手段と、

前記コンピュータリソースに対する、前記コンピュータリソースにアクセスするために指定されたアプリケーションからの操作要求を、前記アプリケーションと前記オペレーティングシステムとの間に介在するリソース管理プログラムが、前記アプリケーションが発行する前記コンピュータリソースに対する操作要求を監視して、前記オペレーティングシステムへ渡る前に捕捉する捕捉手段と、

前記捕捉手段が捕捉した前記アプリケーションからの第1の操作要求によって前記アプリケーションが第1コンピュータリソースを保持する場合、前記リソース管理プログラムが、前記アプリケーションと前記第1コンピュータリソースとの対応関係を示す情報として、前記アプリケーションが前記第1コンピュータリソースを保持しているという情報を記憶媒体に登録する登録手段と、

前記アプリケーションと前記第1コンピュータリソースとの対応関係を示す情報が前記登録手段によって前記記憶媒体に既に登録されている状態で、前記捕捉手段が、前記第1コンピュータリソースに対する前記アプリケーションからの更なる第2の操作要求であって前記第1コンピュータリソースから第2コンピュータリソースへ出力する操作要求を捕捉した場合、前記リソース管理プログラムが、前記管理テーブルで管理されるコンピュータリソース毎のレコードの内、前記第1コンピュータリソースのレコードのアクセス権限情報をチェックして、前記第1コンピュータリソースから前記第2コンピュータリソースへ出力するアクセス権限が前記アプリケーションにあるか否かを判定する判定手段と、

前記判定手段の判定の結果、前記アクセス権限があれば、前記リソース管理プログラムが、前記第2の操作要求をオペレーティングシステムに渡し、その結果を前記アプリケーションに返す処理手段と、

前記判定手段の判定の結果、前記アクセス権限がなければ、前記リソース管理プログラムが、前記第2の操作要求によって実行すべき処理を拒否する拒否手段とを備え、

前記拒否手段は、

前記アクセス権限がなく、かつ、前記アプリケーションが発行した前記第2の操作要求の結果としてエラーを返すことができる場合は、要求された前記第2コンピュータリソースにアクセスせずにアクセス違反のエラー通知を前記アプリケーションに返すことで、前記第2の操作要求によって実行すべき処理を拒否し、

前記アクセス権限がなく、かつ、前記アプリケーションが発行した前記第2の操作要求の結果としてエラーを返すことができない場合は、要求された前記第2コンピュータリソースにアクセスせずに、前記第2の操作要求を、前記リソース管理プログラムが予め用意したダミーのリソースへの操作要求に代えて、前記第2の操作要求を処理することで、前記第2の操作要求によって実行すべき処理を拒否する

ことを特徴とする情報処理装置。 - 前記捕捉手段は、更に、前記オペレーティングシステムからの操作要求を、コンピュータリソースにアクセスする前に捕捉する

ことを特徴とする請求項1に記載の情報処理装置。 - 前記アクセス権限情報は、前記オペレーティングシステムで定義されていない拡張したアクセス権限を指定するアクセス権限である

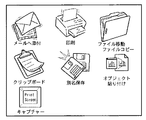

ことを特徴とする請求項1に記載の情報処理装置。 - 前記アクセス権限情報は、他媒体への移動権限、他媒体へのコピー権限、印刷権限、共有メモリへの読み込み権限、画面キャプチャー権限のうち少なくとも1つを指定する情報を含む

ことを特徴とする請求項3に記載の情報処理装置。 - 当該情報処理装置でのアクセス制御に関する履歴情報を出力する履歴情報出力手段を更に備える

ことを特徴とする請求項1に記載の情報処理装置。 - 前記履歴情報出力手段は、前記履歴情報として、前記処理手段による処理内容あるいは前記拒否手段による拒否内容を示すコンピュータリソースのアクセス状況を出力する

ことを特徴とする請求項5に記載の情報処理装置。 - 前記履歴情報出力手段は、指定された通知先の端末に履歴情報を通知する

ことを特徴とする請求項5または6に記載の情報処理装置。 - 前記履歴情報は、ファイル名、ユーザ名、操作名、日時、端末名の少なくとも1つを含む

ことを特徴とする請求項5または6に記載の情報処理装置。 - 前記第1コンピュータリソースとして複製権限のないファイルをアプリケーションがオープンしている状態で、前記第2の操作要求として該アプリケーションが該ファイルの前記第2コンピュータリソースとしての別ファイルを作成する操作要求を捕捉した場合、前記判定手段は、前記アクセス権限がないと判定し、前記拒否手段は、アプリケーションが別ファイルを作成することを拒否することで、前記第2の操作要求によって実行すべき別ファイルの作成を拒否する

ことを特徴とする請求項1に記載の情報処理装置。 - 前記第1コンピュータリソースとして印刷権限のないファイルをアプリケーションがオープンしている状態で、前記第2の操作要求として該アプリケーションが該ファイルを前記第2コンピュータリソースとしてのプリンタへ印刷する操作要求を捕捉した場合、前記判定手段は、前記アクセス権限がないと判定し、前記拒否手段は、該アプリケーションのプリンタ選択またはプリンタデバイスのオープンを拒否することで、前記第2の操作要求によって実行すべき印刷を拒否する

ことを特徴とする請求項1に記載の情報処理装置。 - 前記第1コンピュータリソースとして複写権限のないファイルをアプリケーションがオープンしている状態で、前記第2の操作要求として該アプリケーションが該ファイルの一部または全てを複写/埋め込みオブジェクトの形式でデータを前記第2コンピュータリソースに登録する操作要求を捕捉した場合、前記判定手段は、前記アクセス権限がないと判定し、前記拒否手段は、前記データの登録に替えて空データを登録することで、前記第2の操作要求によって実行すべきデータの登録を拒否する

ことを特徴とする請求項1に記載の情報処理装置。 - 前記第1コンピュータリソースとして外部出力権限のないファイルをアプリケーションがオープンしている状態で、前記第2の操作要求として該アプリケーションが該ファイルを前記第2コンピュータリソースとしての外部装置へ出力する操作要求を捕捉した場合、前記判定手段は、前記アクセス権限がないと判定し、前記拒否手段は、該アプリケーションからの接続要求または送信要求をアクセス違反もしくはタイムアウトのエラーで拒否することで、前記第2の操作要求によって実行すべき外部出力を拒否する

ことを特徴とする請求項1に記載の情報処理装置。 - ウインドウを所有しているアプリケーションが画面イメージ取得権限のないファイルを前記第1コンピュータリソースとして保持している状態で、前記第2の操作要求として該アプリケーションが該ファイルを画面イメージ取得する操作要求を捕捉した場合、前記判定手段は、前記アクセス権限がないと判定し、前記拒否手段は、画面の一部または全体、または該ウインドウのイメージ取得を拒否することで、前記第2の操作要求によって実行すべき画面イメージ取得を拒否する

ことを特徴とする請求項1に記載の情報処理装置。 - 前記判定手段は、前記捕捉手段で捕捉した操作要求に対するコンピュータリソース内部に前記アクセス権限情報が記述されている場合、前記コンピュータリソース内部に記述されている前記アクセス権限情報を参照する

ことを特徴とする請求項1に記載の情報処理装置。 - 前記コンピュータリソースは、Webページであり、

前記アクセス権限情報は、前記Webページ内のタグとして記述されている

ことを特徴とする請求項14に記載の情報処理装置。 - オペレーティングシステムが管理しているコンピュータリソースに対するアクセスを制御する情報処理方法であって、

保持手段が、前記オペレーティングシステムが管理しているコンピュータリソースを示すリソース情報と、コンピュータリソースを他のコンピュータリソースへ出力するアクセス権限の種類を示すアクセス権限情報と、アクセス権限が有効となる条件とを、前記オペレーティングシステムが管理しているコンピュータリソース毎に管理する管理テーブルを記憶媒体で保持する保持工程と、

捕捉手段が、前記コンピュータリソースに対する、前記コンピュータリソースにアクセスするために指定されたアプリケーションからの操作要求を、前記アプリケーションと前記オペレーティングシステムとの間に介在するリソース管理プログラムが、前記アプリケーションが発行する前記コンピュータリソースに対する操作要求を監視して、前記オペレーティングシステムへ渡る前に捕捉する捕捉工程と、

登録手段が、前記捕捉工程が捕捉した前記アプリケーションからの第1の操作要求によって前記アプリケーションが第1コンピュータリソースを保持する場合、前記リソース管理プログラムが、前記アプリケーションと前記第1コンピュータリソースとの対応関係を示す情報として、前記アプリケーションが前記第1コンピュータリソースを保持しているという情報を記憶媒体に登録する登録工程と、

判定手段が、前記アプリケーションと前記第1コンピュータリソースとの対応関係を示す情報が前記登録工程によって前記記憶媒体に既に登録されている状態で、前記捕捉工程が、前記第1コンピュータリソースに対する前記アプリケーションからの更なる第2の操作要求であって前記第1コンピュータリソースから第2コンピュータリソースへ出力する操作要求を捕捉した場合、前記リソース管理プログラムが、前記管理テーブルで管理されるコンピュータリソース毎のレコードの内、前記第1コンピュータリソースのレコードのアクセス権限情報をチェックして、前記第1コンピュータリソースから前記第2コンピュータリソースへ出力するアクセス権限が前記アプリケーションにあるか否かを判定する判定工程と、

処理手段が、前記判定工程の判定の結果、前記アクセス権限があれば、前記リソース管理プログラムが、前記第2の操作要求をオペレーティングシステムに渡し、その結果を前記アプリケーションに返す処理工程と、

拒否手段が、前記判定工程の判定の結果、前記アクセス権限がなければ、前記リソース管理プログラムが、前記第2の操作要求によって実行すべき処理を拒否する拒否工程とを備え、

前記拒否工程は、

前記アクセス権限がなく、かつ、前記アプリケーションが発行した前記第2の操作要求の結果としてエラーを返すことができる場合は、要求された前記第2コンピュータリソースにアクセスせずにアクセス違反のエラー通知を前記アプリケーションに返すことで、前記第2の操作要求によって実行すべき処理を拒否し、

前記アクセス権限がなく、かつ、前記アプリケーションが発行した前記第2の操作要求の結果としてエラーを返すことができない場合は、要求された前記第2コンピュータリソースにアクセスせずに、前記第2の操作要求を、前記リソース管理プログラムが予め用意したダミーのリソースへの操作要求に代えて、前記第2の操作要求を処理することで、前記第2の操作要求によって実行すべき処理を拒否する

ことを特徴とする情報処理方法。 - コンピュータ上のオペレーティングシステムが管理しているコンピュータリソースに対するアクセスを制御する情報処理をコンピュータに実行させるためのプログラムであって、

前記コンピュータを、

前記オペレーティングシステムが管理しているコンピュータリソースを示すリソース情報と、コンピュータリソースを他のコンピュータリソースへ出力するアクセス権限の種類を示すアクセス権限情報と、アクセス権限が有効となる条件とを、前記オペレーティングシステムが管理しているコンピュータリソース毎に管理する管理テーブルを記憶する記憶手段と、

前記コンピュータリソースに対する、前記コンピュータリソースにアクセスするために指定されたアプリケーションからの操作要求を、前記アプリケーションと前記オペレーティングシステムとの間に介在するリソース管理プログラムが、前記アプリケーションが発行する前記コンピュータリソースに対する操作要求を監視して、前記オペレーティングシステムへ渡る前に捕捉する捕捉手段と、

前記捕捉手段が捕捉した前記アプリケーションからの第1の操作要求によって前記アプリケーションが第1コンピュータリソースを保持する場合、前記リソース管理プログラムが、前記アプリケーションと前記第1コンピュータリソースとの対応関係を示す情報として、前記アプリケーションが前記第1コンピュータリソースを保持しているという情報を記憶媒体に登録する登録手段と、

前記アプリケーションと前記第1コンピュータリソースとの対応関係を示す情報が前記登録手段によって前記記憶媒体に既に登録されている状態で、前記捕捉手段が、前記第1コンピュータリソースに対する前記アプリケーションからの更なる第2の操作要求であって前記第1コンピュータリソースから第2コンピュータリソースへ出力する操作要求を捕捉した場合、前記リソース管理プログラムが、前記管理テーブルで管理されるコンピュータリソース毎のレコードの内、前記第1コンピュータリソースのレコードのアクセス権限情報をチェックして、前記第1コンピュータリソースから前記第2コンピュータリソースへ出力するアクセス権限が前記アプリケーションにあるか否かを判定する判定手段と、

前記判定手段の判定の結果、前記アクセス権限があれば、前記リソース管理プログラムが、前記第2の操作要求をオペレーティングシステムに渡し、その結果を前記アプリケーションに返す処理手段と、

前記判定手段の判定の結果、前記アクセス権限がなければ、前記リソース管理プログラムが、前記第2の操作要求によって実行すべき処理を拒否する拒否手段として機能させ、

前記拒否手段は、

前記アクセス権限がなく、かつ、前記アプリケーションが発行した前記第2の操作要求の結果としてエラーを返すことができる場合は、要求された前記第2コンピュータリソースにアクセスせずにアクセス違反のエラー通知を前記アプリケーションに返すことで、前記第2の操作要求によって実行すべき処理を拒否し、

前記アクセス権限がなく、かつ、前記アプリケーションが発行した前記第2の操作要求の結果としてエラーを返すことができない場合は、要求された前記第2コンピュータリソースにアクセスせずに、前記第2の操作要求を、前記リソース管理プログラムが予め用意したダミーのリソースへの操作要求に代えて、前記第2の操作要求を処理することで、前記第2の操作要求によって実行すべき処理を拒否する

ことを特徴とするプログラム。 - 前記捕捉手段は、更に、前記オペレーティングシステムからの操作要求を、コンピュータリソースにアクセスする前に捕捉する

ことを特徴とする請求項17に記載のプログラム。 - 前記アクセス権限情報は、前記オペレーティングシステムで定義されていない拡張したアクセス権限を指定するアクセス権限である

ことを特徴とする請求項17に記載のプログラム。 - 前記アクセス権限情報は、他媒体への移動権限、他媒体へのコピー権限、印刷権限、共有メモリへの読み込み権限、画面キャプチャー権限のうち少なくとも1つを指定する情報を含む

ことを特徴とする請求項19に記載のプログラム。 - 前記情報処理装置でのアクセス制御に関する履歴情報を出力する履歴情報出力手段を更に備える

ことを特徴とする請求項17に記載のプログラム。 - 前記履歴情報出力手段は、前記履歴情報として、前記処理手段による処理内容あるいは前記拒否手段による拒否内容を示すコンピュータリソースのアクセス状況を出力する

ことを特徴とする請求項21に記載のプログラム。 - 前記履歴情報出力手段は、指定された通知先の端末に履歴情報を通知する

ことを特徴とする請求項21または22に記載のプログラム。 - 前記履歴情報は、ファイル名、ユーザ名、操作名、日時、端末名の少なくとも1つを含む

ことを特徴とする請求項21または22に記載のプログラム。 - 前記第1コンピュータリソースとして複製権限のないファイルをアプリケーションがオープンしている状態で、前記第2の操作要求として該アプリケーションが該ファイルの前記第2コンピュータリソースとしての別ファイルを作成する操作要求を捕捉した場合、前記判定手段は、前記アクセス権限がないと判定し、前記拒否手段は、アプリケーションが別ファイルを作成することを拒否することで、前記第2の操作要求によって実行すべき別ファイルの作成を拒否する

ことを特徴とする請求項17に記載のプログラム。 - 前記第1コンピュータリソースとして印刷権限のないファイルをアプリケーションがオープンしている状態で、前記第2の操作要求として該アプリケーションが該ファイルを前記第2コンピュータリソースとしてのプリンタへ印刷する操作要求を捕捉した場合、前記判定手段は、前記アクセス権限がないと判定し、前記拒否手段は、該アプリケーションのプリンタ選択またはプリンタデバイスのオープンを拒否することで、前記第2の操作要求によって実行すべき印刷を拒否する

ことを特徴とする請求項17に記載のプログラム。 - 前記第1コンピュータリソースとして複写権限のないファイルをアプリケーションがオープンしている状態で、前記第2の操作要求として該アプリケーションが該ファイルの一部または全てを複写/埋め込みオブジェクトの形式でデータを前記第2コンピュータリソースに登録する操作要求を捕捉した場合、前記判定手段は、前記アクセス権限がないと判定し、前記拒否手段は、前記データの登録に替えて空データを登録することで、前記第2の操作要求によって実行すべきデータの登録を拒否する

ことを特徴とする請求項17に記載のプログラム。 - 前記第1コンピュータリソースとして外部出力権限のないファイルをアプリケーションがオープンしている状態で、前記第2の操作要求として該アプリケーションが該ファイルを前記第2コンピュータリソースとしての外部装置へ出力する操作要求を捕捉した場合、前記判定手段は、前記アクセス権限がないと判定し、前記拒否手段は、該アプリケーションからの接続要求または送信要求をアクセス違反もしくはタイムアウトのエラーで拒否することで、前記第2の操作要求によって実行すべき外部出力を拒否する

ことを特徴とする請求項17に記載のプログラム。 - ウインドウを所有しているアプリケーションが画面イメージ取得権限のないファイルを前記第1コンピュータリソースとして保持している状態で、前記第2の操作要求として該アプリケーションが該ファイルを画面イメージ取得する操作要求を捕捉した場合、前記判定手段は、前記アクセス権限がないと判定し、前記拒否手段は、画面の一部または全体、または該ウインドウのイメージ取得を拒否することで、前記第2の操作要求によって実行すべき画面イメージ取得を拒否する

ことを特徴とする請求項17に記載のプログラム。 - 前記判定手段は、前記捕捉手段で捕捉した操作要求に対するコンピュータリソース内部に前記アクセス権限情報が記述されている場合、前記コンピュータリソース内部に記述されている前記アクセス権限情報を参照する

ことを特徴とする請求項17に記載のプログラム。 - 前記コンピュータリソースは、Webページであり、

前記アクセス権限情報は、前記Webページ内のタグとして記述されている

ことを特徴とする請求項30に記載のプログラム。

Priority Applications (1)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2006268814A JP5226199B2 (ja) | 2000-11-20 | 2006-09-29 | 情報処理装置及びその方法、プログラム |

Applications Claiming Priority (7)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2000352113 | 2000-11-20 | ||

| JP2000352113 | 2000-11-20 | ||

| JP2001161403 | 2001-04-23 | ||

| JP2001161403 | 2001-04-23 | ||

| JP2001190445 | 2001-05-22 | ||

| JP2001190445 | 2001-05-22 | ||

| JP2006268814A JP5226199B2 (ja) | 2000-11-20 | 2006-09-29 | 情報処理装置及びその方法、プログラム |

Related Parent Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| JP2001322437A Division JP2003044297A (ja) | 2000-11-20 | 2001-10-19 | コンピュータリソースの制御を行なう情報処理方法および装置、情報処理システム及びその制御方法並びに記憶媒体、プログラム |

Related Child Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| JP2011057067A Division JP5249376B2 (ja) | 2000-11-20 | 2011-03-15 | 情報処理装置及びその方法、プログラム |

Publications (3)

| Publication Number | Publication Date |

|---|---|

| JP2007048310A JP2007048310A (ja) | 2007-02-22 |

| JP2007048310A5 JP2007048310A5 (ja) | 2010-03-11 |

| JP5226199B2 true JP5226199B2 (ja) | 2013-07-03 |

Family

ID=37851030

Family Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| JP2006268814A Expired - Lifetime JP5226199B2 (ja) | 2000-11-20 | 2006-09-29 | 情報処理装置及びその方法、プログラム |

Country Status (1)

| Country | Link |

|---|---|

| JP (1) | JP5226199B2 (ja) |

Families Citing this family (7)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| US9003394B2 (en) | 2007-07-10 | 2015-04-07 | Ricoh Company, Ltd. | Program determining apparatus and program determining method |

| JP2009037589A (ja) * | 2007-07-10 | 2009-02-19 | Ricoh Co Ltd | プログラム判定装置、プログラム判定方法及びプログラム |

| JP5165444B2 (ja) * | 2008-04-02 | 2013-03-21 | アイベクス株式会社 | ネットワーク上のコンピュータへの接続権限を制御する接続制御プログラム、ネットワーク端末及び接続制御方法 |

| JP4976329B2 (ja) * | 2008-04-10 | 2012-07-18 | 株式会社リコー | 追加プログラムを実行可能な装置、障害解析支援方法、及び障害解析支援プログラム |

| JP5298891B2 (ja) * | 2009-01-29 | 2013-09-25 | 富士通株式会社 | アクセス制御プログラム、アクセス制御方法、およびアクセス制御装置 |

| JP5396314B2 (ja) * | 2010-03-10 | 2014-01-22 | 株式会社日立製作所 | 不正操作検知システム及び不正操作検知方法 |

| JP6180166B2 (ja) * | 2013-04-17 | 2017-08-16 | キヤノン電子株式会社 | 情報処理装置、システム、コピー操作検出方法およびコンピュータプログラム |

-

2006

- 2006-09-29 JP JP2006268814A patent/JP5226199B2/ja not_active Expired - Lifetime

Also Published As

| Publication number | Publication date |

|---|---|

| JP2007048310A (ja) | 2007-02-22 |

Similar Documents

| Publication | Publication Date | Title |

|---|---|---|

| JP2003044297A (ja) | コンピュータリソースの制御を行なう情報処理方法および装置、情報処理システム及びその制御方法並びに記憶媒体、プログラム | |

| US9838432B2 (en) | System and method for automatic data protection in a computer network | |

| US8275709B2 (en) | Digital rights management of content when content is a future live event | |

| US8533860B1 (en) | Personalized digital media access system—PDMAS part II | |

| US8887308B2 (en) | Digital cloud access (PDMAS part III) | |

| US6006332A (en) | Rights management system for digital media | |

| US8806207B2 (en) | System and method for securing data | |

| US8402555B2 (en) | Personalized digital media access system (PDMAS) | |

| CN101043319B (zh) | 数字内容保护系统及方法 | |

| JP5226199B2 (ja) | 情報処理装置及びその方法、プログラム | |

| JP4768741B2 (ja) | 少なくとも1つの保護されたコンテンツアイテムの使用権限を有効にする方法、装置、及びコンピュータプログラム製品 | |

| US20030079133A1 (en) | Method and system for digital rights management in content distribution application | |

| US20100185868A1 (en) | Personilized digital media access system | |

| JP3735724B1 (ja) | 電子ファイル管理システムおよび電子ファイル管理プログラム | |

| JPWO2008099738A1 (ja) | 電子情報の履歴を管理するための情報処理装置 | |

| JP4410185B2 (ja) | 情報処理装置及びその方法、プログラム | |

| JP5249376B2 (ja) | 情報処理装置及びその方法、プログラム | |

| CN101243469A (zh) | 从第一平台到第二平台的数字许可证迁移 | |

| JP2000322352A (ja) | 情報交換装置、情報交換方法及び情報交換機能を有するプログラムを記録したコンピュータ読み取り可能な情報記録媒体 | |

| KR101516717B1 (ko) | 외부 협업 보안 시스템 | |

| JP3690685B1 (ja) | 電子ファイル管理システムおよび電子ファイル管理プログラム | |

| Hill et al. | Information security: An overview and resource guide for inf | |

| JP3840580B1 (ja) | ソフトウエア管理システムおよびソフトウエア管理プログラム | |

| Kumbar | Information Security Measures in Digital Publications | |

| Prevelakis et al. | Controlling the dissemination of electronic documents |

Legal Events

| Date | Code | Title | Description |

|---|---|---|---|

| A521 | Request for written amendment filed |

Free format text: JAPANESE INTERMEDIATE CODE: A523 Effective date: 20070718 |

|

| A521 | Request for written amendment filed |

Free format text: JAPANESE INTERMEDIATE CODE: A523 Effective date: 20100126 |

|

| A131 | Notification of reasons for refusal |

Free format text: JAPANESE INTERMEDIATE CODE: A131 Effective date: 20100416 |

|

| A521 | Request for written amendment filed |

Free format text: JAPANESE INTERMEDIATE CODE: A523 Effective date: 20100614 |

|

| A02 | Decision of refusal |

Free format text: JAPANESE INTERMEDIATE CODE: A02 Effective date: 20101217 |

|

| A521 | Request for written amendment filed |

Free format text: JAPANESE INTERMEDIATE CODE: A523 Effective date: 20110315 |

|

| A911 | Transfer to examiner for re-examination before appeal (zenchi) |

Free format text: JAPANESE INTERMEDIATE CODE: A911 Effective date: 20110511 |

|

| A912 | Re-examination (zenchi) completed and case transferred to appeal board |

Free format text: JAPANESE INTERMEDIATE CODE: A912 Effective date: 20110603 |

|

| A521 | Request for written amendment filed |

Free format text: JAPANESE INTERMEDIATE CODE: A523 Effective date: 20121217 |

|

| A61 | First payment of annual fees (during grant procedure) |

Free format text: JAPANESE INTERMEDIATE CODE: A61 Effective date: 20130314 |

|

| R150 | Certificate of patent or registration of utility model |

Free format text: JAPANESE INTERMEDIATE CODE: R150 |

|

| FPAY | Renewal fee payment (event date is renewal date of database) |

Free format text: PAYMENT UNTIL: 20160322 Year of fee payment: 3 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |