JP3852017B2 - ファイアウォール装置 - Google Patents

ファイアウォール装置 Download PDFInfo

- Publication number

- JP3852017B2 JP3852017B2 JP2005504855A JP2005504855A JP3852017B2 JP 3852017 B2 JP3852017 B2 JP 3852017B2 JP 2005504855 A JP2005504855 A JP 2005504855A JP 2005504855 A JP2005504855 A JP 2005504855A JP 3852017 B2 JP3852017 B2 JP 3852017B2

- Authority

- JP

- Japan

- Prior art keywords

- user

- filtering

- firewall

- user terminal

- individual

- Prior art date

- Legal status (The legal status is an assumption and is not a legal conclusion. Google has not performed a legal analysis and makes no representation as to the accuracy of the status listed.)

- Expired - Fee Related

Links

Images

Classifications

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L63/00—Network architectures or network communication protocols for network security

- H04L63/02—Network architectures or network communication protocols for network security for separating internal from external traffic, e.g. firewalls

- H04L63/0227—Filtering policies

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L63/00—Network architectures or network communication protocols for network security

- H04L63/08—Network architectures or network communication protocols for network security for authentication of entities

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L63/00—Network architectures or network communication protocols for network security

- H04L63/14—Network architectures or network communication protocols for network security for detecting or protecting against malicious traffic

- H04L63/1441—Countermeasures against malicious traffic

- H04L63/1466—Active attacks involving interception, injection, modification, spoofing of data unit addresses, e.g. hijacking, packet injection or TCP sequence number attacks

Landscapes

- Engineering & Computer Science (AREA)

- Computer Hardware Design (AREA)

- Computer Security & Cryptography (AREA)

- Computing Systems (AREA)

- General Engineering & Computer Science (AREA)

- Computer Networks & Wireless Communication (AREA)

- Signal Processing (AREA)

- Data Exchanges In Wide-Area Networks (AREA)

- Computer And Data Communications (AREA)

Description

ユーザ名と仮想ファイアウォールIDを管理する振分け管理テーブルと、

ユーザ端末からのネットワーク接続のための認証情報を受信すると、それに記載されているユーザ名を保持する手段と、

認証情報を認証サーバに通知する手段と、

前記認証サーバから、認証応答を受信すると、その応答に記載されている前記ユーザ端末に付与すべきユーザIDを保持する手段とを備え、

前記ユーザIDを前記ユーザ名と対応付けて前記振分け管理テーブルに登録するファイアウォール装置により達成できる。

前記フィルタリングIDによって特定され、それぞれ独立したフィルタリングポリシを有するフィルタリングテーブルと、

ネットワーク接続開始時に、ユーザ端末から発行される、ユーザ名が記載された認証情報を受信し、当該ユーザ名を保持する手段と、

前記認証情報を認証サーバに通知する手段と、

前記認証サーバから認証応答を受信し、その認証応答に記載されている前記ユーザ端末に付与すべきユーザIDを保持する手段とを備え、

前記ユーザIDを前記ユーザ名と対応付けて前記振分け管理テーブルに登録するファイアウォール装置によって達成できる。

各ユーザ毎のセキュリティポリシを保持する個別フィルタリングテーブルと、

複数のユーザに共通するセキュリティポリシを保持する共通フィルタリングテーブルと、

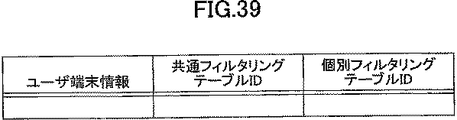

ユーザ端末情報と、共通フィルタリングテーブルIDと、個別フィルタリングテーブルIDとを管理する振分け管理テーブルと、

ユーザ端末が接続可能かを判断する認証サーバとの通信手段と、

ユーザと結び付けられた共通フィルタリングテーブルID、および個別フィルタリングテーブルIDを管理する識別子管理サーバとの通信手段と、

前記個別フィルタリングテーブルに書込まれるユーザ固有のセキュリティポリシとユーザとの関係を管理するセキュリティポリシ管理サーバとの通信手段とを備え、

前記ファイアウォール装置は、

ネットワーク接続開始時に、ユーザ端末から、ユーザ名を含む認証情報が付加された接続要求を受信し、当該ユーザ名を保持し、保持したユーザ名を認証サーバに通知し、

前記認証サーバから受信した認証応答に付随するユーザ端末情報を保持し、

前記ユーザ名を、前記識別子管理サーバと前記セキュリティポリシサーバに通知し、

前記識別子管理サーバから受信した共通フィルタリングテーブルID、および個別フィルタリングテーブルIDと、ユーザ端末情報とを対応付けて前記振分け管理テーブルに記述し、

前記セキュリティポリシサーバから受信したポリシ情報と、前記個別フィルタリングテーブルIDとを、前記個別フィルタリングテーブルに書込むファイアウォール装置により達成できる。

[実施例1−1]

まず、本発明の実施例1−1を図8および図9を用いて説明する。本例では、ユーザからのネットワーク接続方式はPPP、認証用通信はRADIUSとする。

本発明の実施例1−2を、図10を用い説明する。本例は、実施例1−1において、ユーザ#aから送られるユーザ名あるいはパスワードに誤りがあるなどの理由により、ユーザ名およびパスワードの通知141によって送られたユーザ名とパスワードの組合せが、RADIUSサーバ130に登録されているユーザ名とパスワードの組合せと一致しない場合を示すものである。

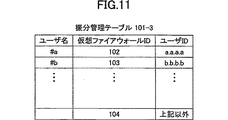

本発明の第3の実施例を、図8、図11および図12を用い説明する。本例は、実施例1−1において、ファイアウォールサービス未登録ユーザ♯cの端末114が、インターネット110にネットワーク接続し、その後、接続相手端末113とIP通信を行う形態を示すものである。なお、ファイアウォールサービス未登録ユーザ♯cは、振分け管理テーブル101−3には、ユーザ名および仮想ファイアウォールの登録はないが、端末114を通じてインターネット110への通信サービスは享受しており、RADIUSサーバ130にユーザ名およびパスワードが登録されている。

図12において、ユーザIPアドレスの通知142までの動作は、実施例1−1と同様であり、説明は省略する。

本発明の第4の実施例を、図8、図13および図14を用い説明する。本例は、実施例1−3と同様の条件であり、ファイアウォールサービス未登録ユーザ♯cの端末114が、インターネット110にネットワーク接続し、その後、接続相手端末113とIP通信を行う形態を示すものである。なお、ファイアウォールサービス未登録ユーザ♯cは、振分け管理テーブル101−4には、ユーザ名および仮想ファイアウォールの登録はないが、端末114を通じてインターネット110への通信サービスは享受しており、RADIUSサーバ130にユーザ名およびパスワードが登録されている。

図14において、ユーザIPアドレスの通知142までの動作は、実施例1−1と同様であり、説明は省略する。

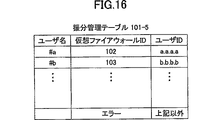

本発明の実施例1−5を、図8、図15および図16を用い説明する。本例は、実施例1−1において、ファイアウォールサービス未登録ユーザ♯dの端末115が、インターネット110にネットワーク接続し、その後、接続相手端末113とIP通信を行う形態を示すものである。なお、ユーザ♯dは本来、ファイアウォールサービスに登録されるべきユーザであるが、本例では、ファイアウォール装置100の管理者が振分け管理テーブル101−5にその登録をし忘れたあるいは誤った登録を行ったなどの理由により、ユーザ名♯dが振分け管理テーブル101−5に正しく登録されていない形態となっている。なお、RADIUSサーバ130には正しくユーザ名♯dおよびパスワードが登録されている。

図15において、ユーザIPアドレスの通知142までの動作は、実施例1−1と同様であり、説明は省略する。

実施例1−1のファイアウォール装置は、常時接続サービスのようにユーザIPアドレスが、ユーザ端末とネットワークとの接続が確立されるときに初めて付与され、かつ、ユーザIPアドレスの値が可変である場合に対し、動的に振分け管理テーブルにユーザIPアドレスを登録する手段を有する。また、本発明の動的ユーザ識別子対応ファイアウォール装置は、ユーザ毎に仮想ファイアウォールを有する。

次に、実施例2−1〜実施例2−7について説明する。

図17は、本発明の実施例2−1のファイアウォール装置の概略構成を示すブロック図であり、図18は、本実施例の仮想ファイアウォール内のフィルタリングテーブルの構成を示す図である。

本発明の実施例2−2のファイアウォール装置は、仮想ファイアウォールを備えていない点で、前述の実施例2−1のファイアウォール装置と相異する。

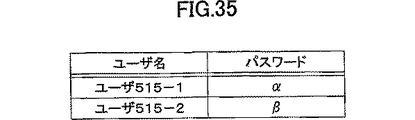

βの対応付けが登録される。

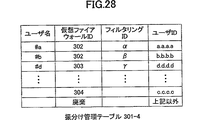

本発明の実施例2−3のファイアウォール装置は、フィルタリングIDを、個別フィルタリングIDと共通フィルタリングIDに2分化した点で、前述の実施例2−1のファイアウォール装置と相異する。

本実施例のファイアウォール装置は、前述の実施例2−1、2−2のファイアウォール装置において、ユーザ#aから送られるユーザ名あるいはパスワードに誤りがあるなどの理由により、ユーザ名およびパスワードの通知によって送られたユーザ名とパスワードの組合せが、RADIUSサ一バ330に登録されているユーザ名とパスワードの組合せと一致しない場合の実施の形態である。

本発明の実施例2−5のファイアウォール装置は、前述の実施例2−1のファイアウォール装置において、ファイアウォールサービス未登録ユーザ#cの端末314が、インターネット310にネットワーク接続し、その後、接続相手端末313とIP通信を行う形態の実施の形態である。

本発明の実施例2−6のファイアウォール装置は、前述の実施例2−5のファイアウォール装置と同様の条件であり、ファイアウォールサービス未登録ユーザ#cの端末314が、インターネット310にネットワーク接続し、その後、接続相手端末313とIP通信を行う形態である。

本発明の実施例2−7のファイアウォール装置は、前述の実施例2−1のファイアウォール装置において、ファイアウォールサービス未登録ユーザ#dの端末315が、インターネット310にネットワーク接続し、その後、接続相手端末313とIP通信を行う形態を示すものである。

実施例2−1〜2−7のフィルタリング装置によれば、ユーザ多重数を向上させ、かつ、フィルタリングテーブルの効率化を実現することが可能となる。

以下、図面を参照して実施例3−1〜3−6を詳細に説明する。

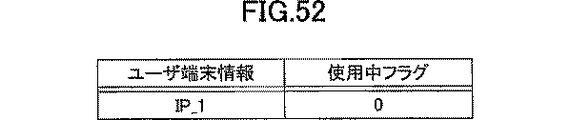

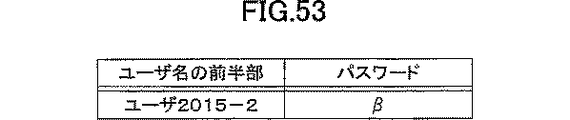

図34は、本発明の実施例3−1の認証連携型分散ファイアウォール装置の概略構成と、本発明の実施例3−1の認証連携型分散ファイアウォール装置が使用されるネットワークモデルを示すブロック図である。

図42は、本発明の実施例3−2のファイアウォール装置の概略構成と、本発明の実施例3−2のファイアウォール装置が使用されるネットワークモデルを示すブロック図である。

図44は、本発明の実施例3−3のファイアウォール装置の概略構成と、本発明の実施例3−3のファイアウォール装置が使用されるネットワークモデルを示すブロック図である。

図46は、本発明の実施例3−4のファイアウォール装置の概略構成と、本発明の実施例3−4のファイアウォール装置が使用されるネットワークモデルを示すブロック図である。

図48は、本発明の実施例3−5のファイアウォール装置の概略構成と、本発明の実施例3−5のファイアウォール装置が使用されるネットワークモデルを示すブロック図である。

図50は、本発明の実施例3−6のファイアウォール装置の概略構成と、本発明の実施例3−6のファイアウォール装置が使用されるネットワークモデルを示すブロック図である。

実施例3−1〜3−6のファイアウォール装置によれば、収容するネットワークまたは端末が、動的に接続、切断を行い、あるいは、収容されるファイアウォール装置を変更する場合に、保持するセキュリティポリシ容量を最適に保つことが可能になり、ファイアウォール装置にロードするセキュリティポリシ量を軽減することが可能となる。

Claims (42)

- 複数の仮想ファイアウォールを有し、各仮想ファイアウォールはそれぞれ独立したフィルタリングポリシを有するファイアウォール装置であって、

ユーザ名と仮想ファイアウォールIDを管理する振分け管理テーブルと、

ユーザ端末からのネットワーク接続のための認証情報を受信すると、それに記載されているユーザ名を保持する手段と、

認証情報を認証サーバに通知する手段と、

前記認証サーバから、認証応答を受信すると、その応答に記載されている前記ユーザ端末に付与すべきユーザIDを保持する手段とを備え、

前記ユーザIDを前記ユーザ名と対応付けて前記振分け管理テーブルに登録することを特徴とするファイアウォール装置。 - 前記ファイアウォール装置は、

前記ユーザ端末とネットワークとの接続が確立された後に、前記ユーザ端末から送信されるパケットに対し、その送信元ユーザIDを検索キーとして前記振分け管理テーブルを参照し、該送信元ユーザIDと対応付けられている仮想ファイアウォールIDを検索し、該パケットを該仮想ファイアウォールIDを有する仮想ファイアウォールに振り分け、

前記ユーザ端末の通信相手端末から送信されるパケットに対し、その宛先ユーザIDを検索キーとして前記振分け管理テーブルを参照し、該宛先ユーザIDと対応付けられている仮想ファイアウォールIDを検索し、該パケットを該仮想ファイアウォールIDを有する仮想ファイアウォールに振り分ける

請求項1に記載のファイアウォール装置。 - 前記認証サーバは、ネットワーク接続要求をするユーザの認証を行い、

前記ユーザ端末に付与すべきユーザIDは前記ユーザ端末に通知され、

前記ユーザ端末は、前記ユーザIDの通知によってはじめてユーザIDが付与される請求項1に記載のファイアウォール装置。 - 前記認証サーバからの認証応答が認証エラーのとき、前記振分け管理テーブルに前記ユーザIDを登録せず、前記ユーザ端末に認証エラーを通知する請求項1に記載のファイアウォール装置。

- 前記ユーザ端末からのネットワーク接続のための認証情報に記載されているユーザ名が、前記振分け管理テーブルに登録されていない場合、前記認証サーバからの認証応答に記載されるユーザIDを前記振分け管理テーブルに登録せず、

前記ユーザ端末とネットワークとの接続が確立された後に、前記ユーザIDに対応する前記ユーザ端末から送信されるパケットを未登録ユーザ用の仮想ファイアウォールに振り分け、

前記ユーザIDに対応する前記ユーザ端末の通信相手端末から送信されるパケットを未登録ユーザ用の仮想ファイアウォールに振り分ける請求項1に記載のファイアウォール装置。 - 前記ユーザ端末からのネットワーク接続のための認証情報に記載されているユーザ名が、前記振分け管理テーブルに登録されていない場合、前記認証サーバからの認証応答に記載されるユーザIDおよび未登録ユーザ用の仮想ファイアウォールIDを前記振分け管理テーブルに登録する請求項1に記載のファイアウォール装置。

- 前記ユーザ端末からのネットワーク接続のための認証情報に記載されているユーザ名が、前記振分け管理テーブルに登録されていない場合、前記ユーザ端末に認証エラーを通知する請求項1に記載のファイアウォール装置。

- 前記認証サーバはRadiusサーバであり、前記ユーザIDはユーザIPアドレスであり、前記ネットワークはインターネットであり、前記ユーザ端末からネットワーク接続はPPP(Point to Point Protocol)を用いる請求項1ないし7のうちいずれか1項に記載のファイアウォール装置。

- ユーザ名と、ユーザIDと、フィルタリングIDとを対応付けて管理する振分け管理テーブルと、

前記フィルタリングIDによって特定され、それぞれ独立したフィルタリングポリシを有するフィルタリングテーブルと、

ネットワーク接続開始時に、ユーザ端末から発行される、ユーザ名が記載された認証情報を受信し、当該ユーザ名を保持する手段と、

前記認証情報を認証サーバに通知する手段と、

前記認証サーバから認証応答を受信し、その認証応答に記載されている前記ユーザ端末に付与すべきユーザIDを保持する手段とを備え、

前記ユーザIDを前記ユーザ名と対応付けて前記振分け管理テーブルに登録することを特徴とするファイアウォール装置。 - 前記ユーザ端末とネットワークとの接続が確立された後に、前記ユーザ端末から送信されるパケットに対して、その送信元ユーザIDを検索キーとして前記振分け管理テーブルを検索し、当該送信元ユーザIDと対応付けられるフィルタリングIDを抽出し、前記ユーザ端末から送信されるパケットに対して、前記抽出したフィルタリングIDを付与し、

前記ユーザ端末の通信相手端末から送信されるパケットに対しては、その宛先ユーザIDを検索キーとして前記振分け管理テーブルを検索し、当該宛先ユーザIDと対応付けられるフィルタリングIDを抽出し、前記ユーザ端末の通信相手端末から送信されるパケットに対して、前記抽出したフィルタリングIDを付与し、

フィルタリングIDが付与されたパケットを、前記付与されたフィルタリングIDによって特定されるフィルタリングテーブルに記載されたフィルタリングポリシに従い、通過あるいは廃棄する請求項9に記載のファイアウォール装置。 - ユーザ名と、ユーザIDと、個別フィルタリングIDと、共通フィルタリングIDとを対応付けて管理する振分け管理テーブルと、

前記個別フィルタリングIDと対応付けられた個別フィルタリングテーブルと、

前記共通フィルタリングIDと対応付けられた共通フィルタリングテーブルと、

ネットワーク接続開始時に、ユーザ端末から発行される、ユーザ名が記載された認証情報を受信し、当該ユーザ名を保持する手段と、

前記認証情報を認証サーバに通知する手段と、

前記認証サーバから認証応答を受信し、その認証応答に記載されている前記ユーザ端末に付与すべきユーザIDを保持する手段とを備え、

前記ユーザIDを前記ユーザ名と対応付けて前記振分け管理テーブルに登録することを特徴とするファイアウォール装置。 - 前記ファイアウォール装置は、

前記ユーザ端末とネットワークとの接続が確立された後に、前記ユーザ端末から送信されるパケットに対して、その送信元ユーザIDを検索キーとして前記振分け管理テーブルを検索し、当該送信元ユーザIDと対応付けられる個別フィルタリングIDおよび共通フィルタリングIDを抽出し、前記ユーザ端末から送信されるパケットに対して、前記抽出した個別フィルタリングIDおよび共通フィルタリングIDを付与し、

前記ユーザ端末の通信相手端末から送信されるパケットに対しては、その宛先ユーザIDを検索キーとして前記振分け管理テーブルを検索し、当該宛先ユーザIDと対応付けられる個別フィルタリングIDおよび共通フィルタリングIDを抽出し、前記ユーザ端末の通信相手端末から送信されるパケットに対して、前記抽出した個別フィルタリングIDおよび共通フィルタリングIDを付与し、

個別フィルタリングIDおよび共通フィルタリングIDが付与されたパケットを、前記付与された個別フィルタリングIDによって特定される個別フィルタリングテーブルに記載のフィルタリングポリシ、および、前記付与された共通フィルタリングIDによって特定される共通フィルタリングテーブルに記載のフィルタリングポリシに従い、通過あるいは廃棄する請求項11に記載のファイアウォール装置。 - 前記ファイアウォール装置は、

ネットワーク接続開始時に、ユーザ端末から発行される認証情報に含まれているユーザ名が、前記振分け管理テーブルに登録されていない場合に、前記認証サーバからの認証応答に記載されるユーザIDを前記振分け管理テーブルに登録せず、

前記ユーザIDに対応する前記ユーザ端末から送信されるパケットまたは当該ユーザ端末の通信相手端末から送信されるパケットを、未登録ユーザ用のフィルタリングポリシに従い処理する請求項9に記載のファイアウォール装置。 - 前記ファイアウォール装置は、

ネットワーク接続開始時に、前記ユーザ端末から発行される認証情報に記載されているユーザ名が、前記振分け管理テーブルに登録されていない場合に、前記認証サーバから認証応答に記載されているユーザIDと、未登録ユーザ用のフィルタリングIDを前記振分け管理テーブルに登録する請求項9に記載のファイアウォール装置。 - ユーザ名と、ユーザIDと、仮想ファイアウォールIDと、フィルタリングIDとを対応付けて管理する振分け管理テーブルと、

前記仮想ファイアウォールIDによって特定され、前記フィルタリングIDによって特定される少なくとも1つのフィルタリングテーブルを有する複数の仮想ファイアウォールと、

ネットワーク接続開始時に、ユーザ端末から発行される、ユーザ名が記載された認証情報を受信し、当該ユーザ名を保持する手段と、

前記認証情報を認証サーバに通知する手段と、

前記認証サーバから、認証応答を受信し、その認証応答に記載されている前記ユーザ端末に付与すべきユーザIDを保持する手段とを備え、

前記ユーザIDを前記ユーザ名に対応付けて前記振分け管理テーブルに登録することを特徴とするフィルタリング装置。 - 前記フィルタリング装置は、

前記ユーザ端末とネットワークとの接続が確立された後に、前記ユーザ端末から送信されるパケットに対して、その送信元ユーザIDを検索キーとして前記振分け管理テーブルを検索し、該送信元ユーザIDと対応付けられる仮想ファイアウォールIDおよびフィルタリングIDを抽出し、前記ユーザ端末から送信されるパケットを、前記抽出した仮想ファイアウォールIDで特定される仮想ファイアウォールに振り分けるとともに、前記ユーザ端末から送信されるパケットに対して、前記抽出したフィルタリングIDを付与し、

前記ユーザ端末の通信相手端末から送信されるパケットに対しては、その宛先ユーザIDを検索キーとして前記振分け管理テーブルを検索し、該宛先ユーザIDと対応付けられる仮想ファイアウォールIDおよびフィルタリングIDを抽出し、前記ユーザ端末の通信相手端末から送信されるパケットを、前記抽出した仮想ファイアウォールIDで特定される仮想ファイアウォールに振り分けるとともに、前記ユーザ端末の通信相手端末から送信されるパケットに対して、前記抽出したフィルタリングIDを付与し、

フィルタリングIDが付与されたパケットを、前記振り分けられた仮想ファイアウォール内において、前記付与されたフィルタリングIDによって特定されるフィルタリングテーブルに記載されたフィルタリングポリシに従い、通過あるいは廃棄する請求項15に記載のファイアウォール装置。 - ユーザ名と、ユーザIDと、仮想ファイアウォールIDと、個別フィルタリングIDと、共通フィルタリングIDとを対応付けて管理する振分け管理テーブルと、

前記個別フィルタリングIDに対応する個別フィルタリングテーブルと、前記共通フィルタリングIDに対応する共通フィルタリングテーブルとを有する仮想ファイアウォールと、

ネットワーク接続開始時に、ユーザ端末から発行される、ユーザ名が記載された認証情報を受信し、当該ユーザ名を保持する手段と、

前記認証情報を認証サーバに通知する手段と、

前記認証サーバから、認証応答を受信し、その認証応答に記載されている前記ユーザ端末に付与すべきユーザIDを保持する手段とを備え、

前記ユーザIDを前記ユーザ名に対応付けて前記振分け管理テーブルに登録することを特徴とするファイアウォール装置。 - 前記ファイアウォール装置は、

前記ユーザ端末とネットワークとの接続が確立された後に、前記ユーザ端末から送信されるパケットに対して、その送信元ユーザIDを検索キーとして前記振分け管理テーブルを検索し、当該送信元ユーザIDと対応付けられる仮想ファイアウォールID、個別フィルタリングIDおよび共通フィルタリングIDを抽出し、前記ユーザ端末から送信されるパケットを、前記抽出した仮想ファイアウォールIDで特定される仮想ファイアウォールに振り分けるとともに、前記ユーザ端末から送信されるパケットに対して、前記抽出した個別フィルタリングIDおよび共通フィルタリングIDを付与し、

前記ユーザ端末の通信相手端末から送信されるパケットに対し、その宛先ユーザIDを検索キーとして前記振分け管理テーブルを検索し、当該宛先ユーザIDと対応付けられる仮想ファイアウォールID、個別フィルタリングIDおよび共通フィルタリングIDを抽出し、前記ユーザ端末の通信相手端末から送信されるパケットを、前記仮想ファイアウォールIDで特定される仮想ファイアウォールに振り分けるとともに、前記ユーザ端末の通信相手端末から送信されるパケットに対して、前記抽出した個別フィルタリングIDおよび共通フィルタリングIDを付与し、

前記個別フィルタリングIDおよび共通フィルタリングIDが付与されたパケットを、前記振り分けられた仮想ファイアウォール内において、前記付与された個別フィルタリングIDによって特定される個別フィルタリングテーブルに記載のフィルタリングポリシ、および、前記付与された共通フィルタリングIDによって特定される共通フィルタリングテーブルに記載のフィルタリングポリシに従い、通過あるいは廃棄する請求項17に記載のファイアウォール装置。 - 前記ファイアウォール装置は、

ネットワーク接続開始時に、ユーザ端末から発行される認証情報に含まれているユーザ名が、前記振分け管理テーブルに登録されていない場合に、前記認証サーバからの認証応答に記載されるユーザIDを前記振分け管理テーブルに登録せず、

前記ユーザIDに対応する前記ユーザ端末から送信されるパケット、または前記ユーザIDに対応する前記ユーザ端末の通信相手端末から送信されるパケットを、未登録ユーザ用のフィルタリングポリシに従って処理する請求項15に記載のファイアウォール装置。 - 前記ファイアウォール装置は、

ネットワーク接続開始時に、前記ユーザ端末から発行される認証情報に記載されているユーザ名が、前記振分け管理テーブルに登録されていない場合に、前記認証サーバから認証応答に記載されているユーザIDと、未登録ユーザ用の仮想ファイアウォールIDを前記振分け管理テーブルに登録する請求項15に記載のファイアウォール装置。 - 前記ファイアウォール装置は、

前記認証サーバからの認証応答が認証エラーのとき、前記振分け管理テーブルに前記ユーザIDを登録せず、前記ユーザ端末に認証エラーを通知する請求項9に記載のファイアウォール装置。 - 前記ファイアウォール装置は、

ネットワーク接続開始時に、前記ユーザ端末から発行される認証情報に記載されているユーザ名が、前記振分け管理テーブルに登録されていない場合に、前記ユーザ端末に認証エラーを通知する請求項9に記載のファイアウォール装置。 - 前記フィルタリングテーブルは、そのフィルタリングポリシの要素として、前記ユーザ端末に付与すべきユーザIDを含まない請求項9ないし請求項22のうちいずれか1項に記載のファイアウォール装置。

- 前記認証サーバはRADIUSサーバであり、前記ユーザIDはユーザIPアドレスであり、前記ネットワークはインターネットであり、前記ユーザ端末からのネットワーク接続はPPPを用いる請求項9ないし請求項23のうちいずれか1項に記載のファイアウォール装置。

- 複数のユーザ端末とネットワークの間に設置され、複数のユ一ザ端末に対するパケットフィルタリングを実施するファイアウォール装置であって、

各ユーザ毎のセキュリティポリシを保持する個別フィルタリングテーブルと、

複数のユーザに共通するセキュリティポリシを保持する共通フィルタリングテーブルと、

ユーザ端末情報と、共通フィルタリングテーブルIDと、個別フィルタリングテーブルIDとを管理する振分け管理テーブルと、

ユーザ端末が接続可能かを判断する認証サーバとの通信手段と、

ユーザと結び付けられた共通フィルタリングテーブルID、および個別フィルタリングテーブルIDを管理する識別子管理サーバとの通信手段と、

前記個別フィルタリングテーブルに書込まれるユーザ固有のセキュリティポリシとユーザとの関係を管理するセキュリティポリシ管理サーバとの通信手段とを備え、

前記ファイアウォール装置は、

ネットワーク接続開始時に、ユーザ端末から、ユーザ名を含む認証情報が付加された接続要求を受信し、当該ユーザ名を保持し、保持したユーザ名を認証サーバに通知し、

前記認証サーバから受信した認証応答に付随するユーザ端末情報を保持し、

前記ユーザ名を、前記識別子管理サーバと前記セキュリティポリシサーバに通知し、

前記識別子管理サーバから受信した共通フィルタリングテーブルID、および個別フィルタリングテーブルIDと、ユーザ端末情報とを対応付けて前記振分け管理テーブルに記述し、

前記セキュリティポリシサーバから受信したポリシ情報と、前記個別フィルタリングテーブルIDとを、前記個別フィルタリングテーブルに書込むことを特徴とするファイアウォール装置。 - 前記ファイアウォール装置は、

前記接続要求を発行したユーザ端末とネットワークとの接続が確立された後に、当該ユーザ端末から送信されるパケット、または、当該ユーザ端末宛のパケットを受信し、

受信したパケットに含まれるユーザ端末情報を検索キーとして、前記振分け管理テーブルを参照し、当該ユーザ端末情報と対応付けられる共通フィルタリングテーブルID、および個別フィルタリングテーブルIDを抽出し、

前記受信したパケットを、抽出した共通フィルタリングテーブルIDに対応する共通フィルタリングテーブル、および個別フィルタリングテーブルIDに対応する個別フィルタリングテーブルによりフィルタリングする請求項25に記載のファイアウォール装置。 - 前記ファイアウォール装置は、

ネットワークとの接続切断時に、ユーザ端末から切断要求を受信し、前記ユーザ端末情報を検索キーに、前記振分け管理テーブルを参照し、当該ユーザ端末情報と対応付けられるエントリから個別フィルタリングテーブルIDを抽出するとともに、当該ユーザ端末情報と対応付けられるエントリを無効にし、

前記抽出した個別フィルタリングテーブルIDに対応する個別フィルタリングテーブルの内容を無効にする請求項25に記載のファイアウォール装置。 - 複数のユーザ端末とネットワークの間に設置され、複数のユ一ザ端末に対するパケットフィルタリングを実施するファイアウォール装置であって、

複数のユーザに対して、パケットフィルタリングを実施する少なくとも1つの仮想ファイアウォールと、

ユーザ毎のセキュリティポリシを保持する少なくとも1つの個別フィルタリングテーブルと、

複数のユーザに共通するセキュリティポリシを保持する少なくとも1つの共通フィルタリングテーブルと、

ユーザ端末情報、仮想ファイアウォールID、共通フィルタリングテーブルID、個別フィルタリングテーブルIDを管理する振分け管理テーブルと、

ユーザ端末が接続可能かを判断する認証サーバとの通信手段と、

ユーザと結び付けられた仮想ファイアウォールID、共通フィルタリングテーブルID、および個別フィルタリングテーブルIDを管理する識別子管理サーバとの通信手段と、

前記個別フィルタリングテーブルに書込まれるユーザ固有のセキュリティポリシとユーザとの関係を管理するセキュリティポリシ管理サーバとの通信手段とを備え、

前記ファイアウォール装置は、

ネットワーク接続開始時に、ユーザ端末から、ユーザ名を含む認証情報が付加された接続要求を受信し、当該ユーザ名を保持し、保持したユーザ名を認証サーバに通知し、

前記認証サーバから受信した認証応答に付随するユーザ端末情報を保持し、

前記ユーザ名を、前記識別子管理サーバとセキュリティポリシサーバに通知し、

前記識別子管理サーバから受信した仮想ファイアウォールID、共通フィルタリングテーブルID、および個別フィルタリングテーブルIDと、前記ユーザ端末情報とを対応付けて前記振分け管理テーブルに記述し、

前記セキュリティポリシサーバから受信したポリシ情報と、前記個別フィルタリングテーブルIDとを、前記仮想ファイアウォールIDで示される前記仮想ファイアウォールの個別フィルタリングテーブルに書込むことを特徴とするファイアウォール装置。 - 前記ファイアウォール装置は、

前記接続要求を発行したユーザ端末とネットワークとの接続が確立された後に、当該ユーザ端末から送信されるパケット、または、当該ユーザ端末宛のパケットを受信し、

受信したパケットに含まれるユーザ端末情報を検索キーとして、前記振分け管理テーブルを参照し、当該ユーザ端末情報と対応付けられる仮想ファイアウォールID、共通フィルタリングテーブルID、および個別フィルタリングテーブルIDを抽出し、

前記受信したパケットを、前記抽出した仮想ファイアウォールIDに示される仮想ファイアウォールヘ振分けるとともに、当該パケットを、前記抽出した共通フィルタリングテーブルIDに対応する共通フィルタリングテーブル、および個別フィルタリングテーブルIDに対応する個別フィルタリングテーブルによりフィルタリングする請求項28に記載のファイアウォール装置。 - 前記ファイアウォール装置は、

ネットワークとの接続切断時に、ユーザ端末から切断要求を受信し、前記保持したユーザ端末情報を検索キーに、前記振分け管理テーブルを参照し、当該ユーザ端末情報と対応付けられるエントリから仮想ファイアウォールIDと個別フィルタリングテーブルIDを抽出するとともに、当該ユーザ端末情報と対応付けられるエントリを無効し、

抽出した仮想ファイアウォールIDに対応する仮想ファイアウォール内に保持される、前記個別フィルタリングテーブルIDに対応する個別フィルタリングテーブルの内容を無効にする請求項28に記載のファイアウォール装置。 - 前記仮想ファイアウォールは、前記ネットワークと接続される契約ネットワークと1対1で対応付けられており、

前記ファイアウォール装置は、前記仮想ファイアウォール数分の前記契約ネットワークを収納する請求項28に記載のファイアウォール装置。 - 前記認証サーバは、前記契約ネットワーク毎に複数設けられ、

前記ユーザ端末から発行される接続要求に含まれるユーザ名から認証を行う認証サーバを決定し、認証処理を行う請求項31に記載のファイアウォール装置。 - 前記セキュリティポリシサーバは、ユーザ名と、少なくとも1つのセキュリティポリシが対応付けられたセキュリティポリシテーブルを有し、

前記ファイアウォール装置は、同じセキュリティポリシテーブルを有する少なくとも1台のセキュリティポリシサーバと通信する請求項25に記載のファイアウォール装置。 - 前記識別子管理サーバは、ユーザ名と、共通フィルタリングテーブルIDと、個別フィルタリングテーブルIDとが対応付けられた識別子管理テーブルを有し、

前記ファイアウォール装置は、同じ識別子管理テーブルを有する少なくとも1台の識別子管理サーバと通信する請求項25に記載のファイアウォール装置。 - 前記識別子管理サーバは、ユーザ名と、仮想ファイアウォールIDと、共通フィルタリングテーブルIDと、個別フィルタリングテーブルIDとが対応付けられた識別子管理テーブルを有し、

前記ファイアウォール装置は、同じ識別子管理テーブルを有する少なくとも1台の識別子管理サーバと通信することを特徴とする請求項28に記載のファイアウォール装置。 - 複数のユーザ端末とネットワークの間に設置され、複数のユ一ザ端末に対するパケットフィルタリングを実施するファイアウォール装置であって、

各ユーザ毎のセキュリティポリシを保持する個別フィルタリングテーブルと、

複数のユーザに共通するセキュリティポリシを保持する共通フィルタリングテーブルと、

ユーザ名と、少なくとも1つのセキュリティポリシが対応付けられたセキュリティポリシテーブルと、

ユーザ端末情報と、共通フィルタリングテーブルIDと、個別フィルタリングテーブルIDとを管理する振分け管理テーブルと、

ユーザ端末が接続可能かを判断する認証サーバとの通信手段と、

ユーザと結び付けられた共通フィルタリングテーブルID、および個別フィルタリングテーブルIDを管理する識別子管理サーバとの通信手段とを備え、

前記ファイアウォール装置は、

ネットワーク接続開始時に、ユーザ端末から、ユーザ名を含む認証情報が付加された接続要求を受信し、当該ユーザ名を保持し、保持したユーザ名を認証サーバに通知し、

前記認証サーバから受信した認証応答に付随するユーザ端末情報を保持し、

前記ユーザ名を、前記識別子管理サーバに通知し、

前記識別子管理サーバから受信した共通フィルタリングテーブルID、および個別フィルタリングテーブルIDと、ユーザ端末情報とを対応付けて前記振分け管理テーブルに記述し、

前記保持したユーザ名をキーに、前記セキュリティポリシテーブルを参照し、当該ユーザ名と対応付けられたポリシ情報を抽出し、当該抽出したポリシ情報と、前記個別フィルタリングテーブルIDとを、前記個別フィルタリングテーブルに書込むことを特徴とするファイアウォール装置。 - 複数のユーザ端末とネットワークの間に設置され、複数のユ一ザ端末に対するパケットフィルタリングを実施するファイアウォール装置であって、

各ユーザ毎のセキュリティポリシを保持する個別フィルタリングテーブルと、

複数のユーザに共通するセキュリティポリシを保持する共通フィルタリングテーブルと、

ユーザ端末情報と、共通フィルタリングテーブルIDと、個別フィルタリングテーブルIDとを管理する振分け管理テーブルと、

ユーザ名と、共通フィルタリングテーブルIDと、個別フィルタリングテーブルIDとが対応付けられた識別子管理テーブルと、 ユーザ端末が接続可能かを判断する認証サーバとの通信手段と、

前記個別フィルタリングテーブルに書込まれるユーザ固有のセキュリティポリシとユーザとの関係を管理するセキュリティポリシ管理サーバとの通信手段とを備え、

前記ファイアウォール装置は、

ネットワーク接続開始時に、ユーザ端末から、ユーザ名を含む認証情報が付加された接続要求を受信し、当該ユーザ名を保持し、保持したユーザ名を認証サーバに通知し、

前記認証サーバから受信した認証応答に付随するユーザ端末情報を保持し、

前記ユーザ名を、前記セキュリティポリシサーバに通知し、

前記保持したユーザ名をキーに、前記識別子管理テーブルを参照し、当該ユーザ名と対応付けられた共通フィルタリングテーブルID、および個別フィルタリングテーブルIDを抽出し、当該抽出した共通フィルタリングテーブルID、および個別フィルタリングテーブルIDと、ユーザ端末情報とを対応付けて前記振分け管理テーブルに記述し、

前記セキュリティポリシサーバから受信したポリシ情報と、前記個別フィルタリングテーブルIDとを、前記個別フィルタリングテーブルに書込むことを特徴とするファイアウォール装置。 - 複数のユーザ端末とネットワークの間に設置され、複数のユ一ザ端末に対するパケットフィルタリングを実施するファイアウォール装置であって、

各ユーザ毎のセキュリティポリシを保持する個別フィルタリングテーブルと、

複数のユーザに共通するセキュリティポリシを保持する共通フィルタリングテーブルと、

ユーザ端末情報と、共通フィルタリングテーブルIDと、個別フィルタリングテーブルIDとを管理する振分け管理テーブルと、

ユーザ名と、少なくとも1つのセキュリティポリシが対応付けられたセキュリティポリシテーブルと、

ユーザ名と、共通フィルタリングテーブルIDと、個別フィルタリングテーブルIDとが対応付けられた識別子管理テーブルと、 ユーザ端末が接続可能かを判断する認証サーバとの通信手段とを備え、

前記ファイアウォール装置は、

ネットワーク接続開始時に、ユーザ端末から、ユーザ名を含む認証情報が付加された接続要求を受信し、当該ユーザ名を保持し、保持したユーザ名を認証サーバに通知し、

前記認証サーバから受信した認証応答に付随するユーザ端末情報を保持し、

前記保持したユーザ名をキーに、前記識別子管理テーブルを参照し、当該ユーザ名と対応付けられた共通フィルタリングテーブルID、および個別フィルタリングテーブルIDを抽出し、当該抽出した共通フィルタリングテーブルID、および個別フィルタリングテーブルIDと、ユーザ端末情報とを対応付けて前記振分け管理テーブルに記述し、

前記保持したユーザ名をキーに、前記セキュリティポリシテーブルを参照し、当該ユーザ名と対応付けられたポリシ情報を抽出し、当該抽出したポリシ情報と、前記個別フィルタリングテーブルIDとを、前記個別フィルタリングテーブルに書込むことを特徴とするファイアウォール装置。 - 複数のユーザ端末とネットワークの間に設置され、複数のユ一ザ端末に対するパケットフィルタリングを実施するファイアウォール装置であって、

複数のユーザに対して、パケットフィルタリングを実施する少なくとも1つの仮想ファイアウォールと、

ユーザ毎のセキュリティポリシを保持する少なくとも1つの個別フィルタリングテーブルと、

複数のユーザに共通するセキュリティポリシを保持する少なくとも1つの共通フィルタリングテーブルと、

ユーザ端末情報、仮想ファイアウォールID、共通フィルタリングテーブルID、個別フィルタリングテーブルIDを管理する振分け管理テーブルと、

ユーザ名と、少なくとも1つのセキュリティポリシが対応付けられたセキュリティポリシテーブルと、

ユーザ端末が接続可能かを判断する認証サーバとの通信手段と、

ユーザと結び付けられた仮想ファイアウォールID、共通フィルタリングテーブルID、および個別フィルタリングテーブルIDを管理する識別子管理サーバとの通信手段とを備え、

前記ファイアウォール装置は、

ネットワーク接続開始時に、ユーザ端末から、ユーザ名を含む認証情報が付加された接続要求を受信し、当該ユーザ名を保持し、保持したユーザ名を認証サーバに通知し、

前記認証サーバから受信した認証応答に付随するユーザ端末情報を保持し、

前記ユーザ名を、前記識別子管理サーバに通知し、

前記識別子管理サーバから受信した仮想ファイアウォールID、共通フィルタリングテーブルID、および個別フィルタリングテーブルIDと、前記ユーザ端末情報とを対応付けて前記振分け管理テーブルに記述し、

前記保持したユーザ名をキーに、前記セキュリティポリシテーブルを参照し、当該ユーザ名と対応付けられたポリシ情報を抽出し、当該抽出したポリシ情報と、前記個別フィルタリングテーブルIDとを、前記仮想ファイアウォールIDで示される前記仮想ファイアウォールの個別フィルタリングテーブルに書込むことを特徴とするファイアウォール装置。 - 複数のユーザ端末とネットワークの間に設置され、複数のユ一ザ端末に対するパケットフィルタリングを実施するファイアウォール装置であって、

複数のユーザに対して、パケットフィルタリングを実施する少なくとも1つの仮想ファイアウォールと、

ユーザ毎のセキュリティポリシを保持する少なくとも1つの個別フィルタリングテーブルと、

複数のユーザに共通するセキュリティポリシを保持する少なくとも1つの共通フィルタリングテーブルと、

ユーザ端末情報、仮想ファイアウォールID、共通フィルタリングテーブルID、個別フィルタリングテーブルIDを管理する振分け管理テーブルと、

ユーザ名と、仮想ファイアウォールIDと、共通フィルタリングテーブルIDと、個別フィルタリングテーブルIDとが対応付けられた識別子管理テーブルと、

ユーザ端末が接続可能かを判断する認証サーバとの通信手段と、

前記個別フィルタリングテーブルに書込まれるユーザ固有のセキュリティポリシとユーザとの関係を管理するセキュリティポリシ管理サーバとの通信手段とを備え、

前記ファイアウォール装置は、

ネットワーク接続開始時に、ユーザ端末から、ユーザ名を含む認証情報が付加された接続要求を受信し、当該ユーザ名を保持し、保持したユーザ名を認証サーバに通知し、

前記認証サーバから受信した認証応答に付随するユーザ端末情報を保持し、

前記ユーザ名を、前記セキュリティポリシサーバに通知し、

前記保持したユーザ名をキーに、前記識別子管理テーブルを参照し、当該ユーザ名と対応付けられた仮想ファイアウォールID、共通フィルタリングテーブルID、および個別フィルタリングテーブルIDを抽出し、当該抽出した仮想ファイアウォールID、共通フィルタリングテーブルID、および個別フィルタリングテーブルIDと、前記ユーザ端末情報とを対応付けて前記振分け管理テーブルに記述し、

前記セキュリティポリシサーバから受信したポリシ情報と、前記個別フィルタリングテーブルIDとを、前記仮想ファイアウォールIDで示される前記仮想ファイアウォールの個別フィルタリングテーブルに書込むことを特徴とするファイアウォール装置。 - 複数のユーザ端末とネットワークの間に設置され、複数のユ一ザ端末に対するパケットフィルタリングを実施するファイアウォール装置であって、

複数のユーザに対して、パケットフィルタリングを実施する少なくとも1つの仮想ファイアウォールと、

ユーザ毎のセキュリティポリシを保持する少なくとも1つの個別フィルタリングテーブルと、

複数のユーザに共通するセキュリティポリシを保持する少なくとも1つの共通フィルタリングテーブルと、

ユーザ端末情報、仮想ファイアウォールID、共通フィルタリングテーブルID、個別フィルタリングテーブルIDを管理する振分け管理テーブルと、

ユーザ名と、少なくとも1つのセキュリティポリシが対応付けられたセキュリティポリシテーブルと、

ユーザ名と、仮想ファイアウォールIDと、共通フィルタリングテーブルIDと、個別フィルタリングテーブルIDとが対応付けられた識別子管理テーブルと、

ユーザ端末が接続可能かを判断する認証サーバとの通信手段とを備え、

前記ファイアウォール装置は、

ネットワーク接続開始時に、ユーザ端末から、ユーザ名を含む認証情報が付加された接続要求を受信し、当該ユーザ名を保持し、保持したユーザ名を認証サーバに通知し、

前記認証サーバから受信した認証応答に付随するユーザ端末情報を保持し、

前記保持したユーザ名をキーに、前記識別子管理テーブルを参照し、当該ユーザ名と対応付けられた仮想ファイアウォールID、共通フィルタリングテーブルID、および個別フィルタリングテーブルIDを抽出し、当該抽出した仮想ファイアウォールID、共通フィルタリングテーブルID、および個別フィルタリングテーブルIDと、前記ユーザ端末情報とを対応付けて前記振分け管理テーブルに記述し、

前記保持したユーザ名をキーに、前記セキュリティポリシテーブルを参照し、当該ユーザ名と対応付けられたポリシ情報を抽出し、当該抽出したポリシ情報と、前記個別フィルタリングテーブルIDとを、前記仮想ファイアウォールIDで示される前記仮想ファイアウォールの個別フィルタリングテーブルに書込むことを特徴とするファイアウォール装置。 - 前記認証サーバは、RADIUSサーバであり、前記ユーザ端末情報は、ユーザ端末に付与されるIPアドレスであり、前記ユーザ端末からネットワークヘの接続はPPPであり、認証には、PAP、または、CHAPを用いる請求項25ないし請求項41のうちいずれか1項に記載のファイアウォール装置。

Applications Claiming Priority (7)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2003027828 | 2003-02-05 | ||

| JP2003027828 | 2003-02-05 | ||

| JP2003044770 | 2003-02-21 | ||

| JP2003044770 | 2003-02-21 | ||

| JP2003045222 | 2003-02-24 | ||

| JP2003045222 | 2003-02-24 | ||

| PCT/JP2004/001124 WO2004071038A1 (ja) | 2003-02-05 | 2004-02-04 | ファイアウォール装置 |

Publications (2)

| Publication Number | Publication Date |

|---|---|

| JPWO2004071038A1 JPWO2004071038A1 (ja) | 2006-06-01 |

| JP3852017B2 true JP3852017B2 (ja) | 2006-11-29 |

Family

ID=32854102

Family Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| JP2005504855A Expired - Fee Related JP3852017B2 (ja) | 2003-02-05 | 2004-02-04 | ファイアウォール装置 |

Country Status (4)

| Country | Link |

|---|---|

| US (1) | US7735129B2 (ja) |

| EP (1) | EP1592189A4 (ja) |

| JP (1) | JP3852017B2 (ja) |

| WO (1) | WO2004071038A1 (ja) |

Cited By (1)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| KR20190043921A (ko) * | 2017-10-19 | 2019-04-29 | 삼성에스디에스 주식회사 | 방화벽 정책 제어 장치 및 방법 |

Families Citing this family (35)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| US7475424B2 (en) * | 2004-09-02 | 2009-01-06 | International Business Machines Corporation | System and method for on-demand dynamic control of security policies/rules by a client computing device |

| US7917944B2 (en) | 2004-12-13 | 2011-03-29 | Alcatel Lucent | Secure authentication advertisement protocol |

| CN101128805B (zh) * | 2005-02-24 | 2010-05-12 | 富士通株式会社 | 连接支持装置及网关装置 |

| CN100563246C (zh) | 2005-11-30 | 2009-11-25 | 华为技术有限公司 | 一种基于ip的语音通信边界安全控制系统及方法 |

| JP4545085B2 (ja) * | 2005-12-08 | 2010-09-15 | 富士通株式会社 | ファイアウォール装置 |

| US8234361B2 (en) * | 2006-01-13 | 2012-07-31 | Fortinet, Inc. | Computerized system and method for handling network traffic |

| US8024787B2 (en) * | 2006-05-02 | 2011-09-20 | Cisco Technology, Inc. | Packet firewalls of particular use in packet switching devices |

| US8151337B2 (en) * | 2006-06-30 | 2012-04-03 | Microsoft Corporation | Applying firewalls to virtualized environments |

| US8055760B1 (en) * | 2006-12-18 | 2011-11-08 | Sprint Communications Company L.P. | Firewall doctor |

| US8127347B2 (en) * | 2006-12-29 | 2012-02-28 | 02Micro International Limited | Virtual firewall |

| FR2915598A1 (fr) * | 2007-04-27 | 2008-10-31 | France Telecom | Procede de filtrage de flots indesirables en provenance d'un terminal presume malveillant |

| US8635686B2 (en) * | 2007-05-25 | 2014-01-21 | Apple Inc. | Integrated privilege separation and network interception |

| US7853992B2 (en) * | 2007-05-31 | 2010-12-14 | Microsoft Corporation | Configuring security mechanisms utilizing a trust system |

| WO2009007985A2 (en) * | 2007-07-06 | 2009-01-15 | Elitecore Technologies Limited | Identity and policy-based network security and management system and method |

| US9069599B2 (en) * | 2008-06-19 | 2015-06-30 | Servicemesh, Inc. | System and method for a cloud computing abstraction layer with security zone facilities |

| KR101018435B1 (ko) * | 2008-08-14 | 2011-02-28 | 한국전자통신연구원 | 사용자 단말기의 보안 관리 장치 및 방법 |

| US20110131648A1 (en) * | 2009-11-30 | 2011-06-02 | Iwebgate Technology Limited | Method and System for Digital Communication Security Using Computer Systems |

| US9531670B2 (en) * | 2009-11-30 | 2016-12-27 | Iwebgate Technology Limited | System and method for network virtualization and security using computer systems and software |

| FR2958478B1 (fr) * | 2010-04-02 | 2012-05-04 | Sergio Loureiro | Procede de securisation de donnees et/ou des applications dans une architecture informatique en nuage |

| CN101888374B (zh) * | 2010-05-19 | 2013-06-26 | 山东中创软件商用中间件股份有限公司 | 基于内嵌的对响应内容进行缓存过滤的方法、装置及系统 |

| US8904511B1 (en) * | 2010-08-23 | 2014-12-02 | Amazon Technologies, Inc. | Virtual firewalls for multi-tenant distributed services |

| JP2012070225A (ja) * | 2010-09-24 | 2012-04-05 | Hitachi Cable Ltd | ネットワーク中継装置及び転送制御システム |

| JP5824911B2 (ja) | 2011-06-29 | 2015-12-02 | 富士通株式会社 | 情報処理装置、情報処理プログラムおよび管理方法 |

| US8887263B2 (en) * | 2011-09-08 | 2014-11-11 | Mcafee, Inc. | Authentication sharing in a firewall cluster |

| US8763106B2 (en) * | 2011-09-08 | 2014-06-24 | Mcafee, Inc. | Application state sharing in a firewall cluster |

| EP2575313A1 (en) * | 2011-09-27 | 2013-04-03 | NorCom Information Technology AG | Morphing firewall |

| US9100366B2 (en) * | 2012-09-13 | 2015-08-04 | Cisco Technology, Inc. | Early policy evaluation of multiphase attributes in high-performance firewalls |

| RU2552135C2 (ru) * | 2013-09-09 | 2015-06-10 | Общество с ограниченной ответственностью "СмартТелеМакс" | Устройство защиты от атак для сетевых систем |

| CN103973673B (zh) * | 2014-04-09 | 2017-11-03 | 汉柏科技有限公司 | 划分虚拟防火墙的方法和设备 |

| US9497165B2 (en) * | 2015-03-26 | 2016-11-15 | International Business Machines Corporation | Virtual firewall load balancer |

| US9641485B1 (en) * | 2015-06-30 | 2017-05-02 | PacketViper LLC | System and method for out-of-band network firewall |

| US10051075B1 (en) * | 2015-09-09 | 2018-08-14 | Google Llc | Systems and methods for maintaining an asynchronous communication via an intermediary |

| US10728218B2 (en) * | 2018-02-26 | 2020-07-28 | Mcafee, Llc | Gateway with access checkpoint |

| US11595902B2 (en) | 2018-09-19 | 2023-02-28 | Samsung Electronics Co., Ltd. | Electronic device for filtering packet and method for operating same |

| US11343228B2 (en) * | 2020-05-13 | 2022-05-24 | Arbor Networks, Inc. | Automatically configuring clustered network services |

Family Cites Families (16)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| US7272625B1 (en) * | 1997-03-10 | 2007-09-18 | Sonicwall, Inc. | Generalized policy server |

| US6408336B1 (en) * | 1997-03-10 | 2002-06-18 | David S. Schneider | Distributed administration of access to information |

| US6442588B1 (en) * | 1998-08-20 | 2002-08-27 | At&T Corp. | Method of administering a dynamic filtering firewall |

| US6615357B1 (en) * | 1999-01-29 | 2003-09-02 | International Business Machines Corporation | System and method for network address translation integration with IP security |

| US6678827B1 (en) | 1999-05-06 | 2004-01-13 | Watchguard Technologies, Inc. | Managing multiple network security devices from a manager device |

| US6463474B1 (en) * | 1999-07-02 | 2002-10-08 | Cisco Technology, Inc. | Local authentication of a client at a network device |

| US7181766B2 (en) * | 2000-04-12 | 2007-02-20 | Corente, Inc. | Methods and system for providing network services using at least one processor interfacing a base network |

| JP2001298449A (ja) | 2000-04-12 | 2001-10-26 | Matsushita Electric Ind Co Ltd | セキュリティ通信方法、通信システム及びその装置 |

| US6931437B2 (en) * | 2000-04-27 | 2005-08-16 | Nippon Telegraph And Telephone Corporation | Concentrated system for controlling network interconnections |

| CN1448017A (zh) | 2000-07-05 | 2003-10-08 | 恩斯特&扬有限责任合伙公司 | 提供计算机服务的方法和设备 |

| JP3566198B2 (ja) | 2000-09-13 | 2004-09-15 | 日本電信電話株式会社 | 仮想プライベートネットワーク間通信における接続管理方法及びその装置 |

| US7093280B2 (en) * | 2001-03-30 | 2006-08-15 | Juniper Networks, Inc. | Internet security system |

| WO2003021978A1 (en) * | 2001-08-10 | 2003-03-13 | Strix Systems, Inc. | Virtual linking using a wireless device |

| US7313606B2 (en) * | 2001-11-27 | 2007-12-25 | The Directv Group, Inc. | System and method for automatic configuration of a bi-directional IP communication device |

| JP3776821B2 (ja) * | 2002-03-28 | 2006-05-17 | 富士通株式会社 | アドレスアクセスシステム及び方法 |

| DE60202863T2 (de) * | 2002-08-30 | 2005-06-30 | Errikos Pitsos | Verfahren, Gateway und System zur Datenübertragung zwischen einer Netzwerkvorrichtung in einem öffentlichen Netzwerk und einer Netzwerkvorrichtung in einem privaten Netzwerk |

-

2004

- 2004-02-04 US US10/544,483 patent/US7735129B2/en not_active Expired - Fee Related

- 2004-02-04 WO PCT/JP2004/001124 patent/WO2004071038A1/ja active Application Filing

- 2004-02-04 EP EP04708074A patent/EP1592189A4/en not_active Withdrawn

- 2004-02-04 JP JP2005504855A patent/JP3852017B2/ja not_active Expired - Fee Related

Cited By (2)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| KR20190043921A (ko) * | 2017-10-19 | 2019-04-29 | 삼성에스디에스 주식회사 | 방화벽 정책 제어 장치 및 방법 |

| KR102333028B1 (ko) * | 2017-10-19 | 2021-11-29 | 삼성에스디에스 주식회사 | 방화벽 정책 제어 장치 및 방법 |

Also Published As

| Publication number | Publication date |

|---|---|

| US7735129B2 (en) | 2010-06-08 |

| WO2004071038A1 (ja) | 2004-08-19 |

| EP1592189A1 (en) | 2005-11-02 |

| EP1592189A4 (en) | 2012-05-23 |

| JPWO2004071038A1 (ja) | 2006-06-01 |

| US20060143699A1 (en) | 2006-06-29 |

Similar Documents

| Publication | Publication Date | Title |

|---|---|---|

| JP3852017B2 (ja) | ファイアウォール装置 | |

| US7477648B2 (en) | Packet forwarding apparatus and access network system | |

| JP3262689B2 (ja) | 遠隔操作システム | |

| JP4023240B2 (ja) | ユーザ認証システム | |

| JP4105722B2 (ja) | 通信装置 | |

| EP1234411B1 (en) | Access to data networks | |

| JP4376711B2 (ja) | アクセス管理方法及びその装置 | |

| CN1199418C (zh) | 安全会话定序的代理系统及其方法 | |

| US10491561B2 (en) | Equipment for offering domain-name resolution services | |

| US8990573B2 (en) | System and method for using variable security tag location in network communications | |

| EP1379046A1 (en) | A personal firewall with location detection | |

| EP1766860B1 (en) | Method and system for dynamic device address management | |

| JP2001356973A (ja) | ネットワークシステム | |

| US20040177158A1 (en) | Network address translation techniques for selective network traffic diversion | |

| US20060109850A1 (en) | IP-SAN network access control list generating method and access control list setup method | |

| US20090122798A1 (en) | Ip network system and its access control method, ip address distributing device, and ip address distributing method | |

| JP2006148648A (ja) | ユーザ端末接続制御方法および装置 | |

| EP1830520B1 (en) | Method and system for redirecting of the client | |

| US20040158643A1 (en) | Network control method and equipment | |

| JP4636345B2 (ja) | セキュリティポリシー制御システム、セキュリティポリシー制御方法、及びプログラム | |

| JP2013134711A (ja) | 医療クラウドシステム | |

| JP2002084306A (ja) | パケット通信装置及びネットワークシステム | |

| JP2012070225A (ja) | ネットワーク中継装置及び転送制御システム | |

| JP5261432B2 (ja) | 通信システム、パケット転送方法、ネットワーク交換装置、アクセス制御装置、及びプログラム | |

| EP3799351B1 (en) | Communication relay program, relay device communication relay method, and communication system |

Legal Events

| Date | Code | Title | Description |

|---|---|---|---|

| A621 | Written request for application examination |

Free format text: JAPANESE INTERMEDIATE CODE: A621 Effective date: 20040705 |

|

| A521 | Written amendment |

Free format text: JAPANESE INTERMEDIATE CODE: A523 Effective date: 20060111 |

|

| TRDD | Decision of grant or rejection written | ||

| A01 | Written decision to grant a patent or to grant a registration (utility model) |

Free format text: JAPANESE INTERMEDIATE CODE: A01 Effective date: 20060808 |

|

| A61 | First payment of annual fees (during grant procedure) |

Free format text: JAPANESE INTERMEDIATE CODE: A61 Effective date: 20060821 |

|

| R150 | Certificate of patent or registration of utility model |

Free format text: JAPANESE INTERMEDIATE CODE: R150 |

|

| FPAY | Renewal fee payment (event date is renewal date of database) |

Free format text: PAYMENT UNTIL: 20090915 Year of fee payment: 3 |

|

| FPAY | Renewal fee payment (event date is renewal date of database) |

Free format text: PAYMENT UNTIL: 20100915 Year of fee payment: 4 |

|

| FPAY | Renewal fee payment (event date is renewal date of database) |

Free format text: PAYMENT UNTIL: 20100915 Year of fee payment: 4 |

|

| FPAY | Renewal fee payment (event date is renewal date of database) |

Free format text: PAYMENT UNTIL: 20110915 Year of fee payment: 5 |

|

| FPAY | Renewal fee payment (event date is renewal date of database) |

Free format text: PAYMENT UNTIL: 20120915 Year of fee payment: 6 |

|

| FPAY | Renewal fee payment (event date is renewal date of database) |

Free format text: PAYMENT UNTIL: 20130915 Year of fee payment: 7 |

|

| S531 | Written request for registration of change of domicile |

Free format text: JAPANESE INTERMEDIATE CODE: R313531 |

|

| R350 | Written notification of registration of transfer |

Free format text: JAPANESE INTERMEDIATE CODE: R350 |

|

| LAPS | Cancellation because of no payment of annual fees |