JP2006201903A - Content moving device - Google Patents

Content moving device Download PDFInfo

- Publication number

- JP2006201903A JP2006201903A JP2005011185A JP2005011185A JP2006201903A JP 2006201903 A JP2006201903 A JP 2006201903A JP 2005011185 A JP2005011185 A JP 2005011185A JP 2005011185 A JP2005011185 A JP 2005011185A JP 2006201903 A JP2006201903 A JP 2006201903A

- Authority

- JP

- Japan

- Prior art keywords

- content

- packet

- digital broadcast

- information

- key

- Prior art date

- Legal status (The legal status is an assumption and is not a legal conclusion. Google has not performed a legal analysis and makes no representation as to the accuracy of the status listed.)

- Granted

Links

Images

Abstract

Description

本発明は、デジタル放送あるいはインターネット経由で受信したデジタルコンテンツをセキュアに、即ち、第三者により不法にコピーされることなく、受信端末から他の端末や蓄積媒体に移動するコンテンツ移動装置に関する。 The present invention relates to a content moving apparatus that moves digital content received via digital broadcasting or the Internet securely, that is, without illegally being copied by a third party, from a receiving terminal to another terminal or a storage medium.

近年、テレビ放送のデジタル化が進んでいる。しかしながら、デジタル放送コンテンツは、アナログ放送コンテンツと異なり、何度コピーしても画質が劣化しない。このため、デジタル放送コンテンツはコピーされやすく、また、インターネット等で無断配信される可能性もある。このようなデジタル放送コンテンツのコピーやインターネット等での無断配信の問題は、デジタル放送コンツンツの権利者にとって非常に厄介な問題である。 In recent years, digitalization of television broadcasting has been progressing. However, unlike analog broadcast content, digital broadcast content does not deteriorate image quality even if it is copied many times. For this reason, the digital broadcast content is easily copied and may be distributed without permission on the Internet or the like. Such problems of copying digital broadcast contents and unauthorized distribution on the Internet or the like are very troublesome for the right holders of digital broadcast contents.

例えば、パーソナルコンピュータ(以下、PCという)は、蓄積媒体としてハードディスク装置(以下、HDDという)を備えているが、これは、誰でも自由にコピー、閲覧できる。このため、PCのHDDにデジタル放送コンテンツを保存すると、自由にコピー、閲覧されてしまうおそれがある。世の中には、秘密の番号を知らないとアクセスできないHDD(セキュアHDD)も存在するが、コストが高く、デジタル放送コンテンツを扱う家庭向けPCに搭載することは、コスト上の問題がある。 For example, a personal computer (hereinafter referred to as a PC) includes a hard disk device (hereinafter referred to as an HDD) as a storage medium, and anyone can freely copy and view it. For this reason, if the digital broadcast content is stored in the HDD of the PC, there is a risk that it may be freely copied and viewed. There are HDDs (secure HDDs) that cannot be accessed without knowing a secret number in the world, but the cost is high, and there is a problem in cost to install in a home PC that handles digital broadcast contents.

そこで、PC内にセキュア領域(第三者から覗き見や改ざんできない領域)を作り、その中で、受信したデジタル放送コンテンツのセキュアな処理を行うことが一般化しつつある。例えば、一般に、PC内のHDDに保存されたデジタル放送コンテンツは暗号化されているが、暗号復号鍵をセキュア領域におき、暗号復号処理をセキュア領域で行うことでセキュリティーを保つことができる。 Therefore, it is becoming common to create a secure area (an area that cannot be peeped or tampered with by a third party) in the PC, and to securely process the received digital broadcast content. For example, in general, digital broadcast content stored in an HDD in a PC is encrypted, but security can be maintained by placing an encryption / decryption key in a secure area and performing encryption / decryption processing in the secure area.

しかしながら、PC内に設定できるセキュア領域は、通常のPC領域と比較し、メモリ領域が少なく、処理性能が少ないなどの弱点がある。例えば、PC内のセキュア領域を専用LSI(セキュアLSI)として実現した場合、そのLSIの処理性能及びメモリ領域によりセキュア領域が制限を受けることになる。 However, the secure area that can be set in the PC has weak points such as a smaller memory area and lower processing performance than a normal PC area. For example, when the secure area in the PC is realized as a dedicated LSI (secure LSI), the secure area is limited by the processing performance and memory area of the LSI.

図9は従来のPC間のデジタル放送コンテンツ移動方法を説明するための図である。図9中、100、200はPC、101はPC100のHDD、201はPC200のHDD、102はPC100のセキュア領域である。本例では、チューナで受信したデジタル放送コンテンツを復号して再暗号化したデジタル放送コンテンツがPC100のHDD101に保存され、PC100のセキュア領域102に暗号化デジタル放送コンテンツ103を復号するための暗号復号鍵104が保存されている。

FIG. 9 is a diagram for explaining a conventional method of moving digital broadcast content between PCs. In FIG. 9, 100 and 200 are PCs, 101 is an HDD of the PC 100, 201 is an HDD of the PC 200, and 102 is a secure area of the PC 100. In this example, the digital broadcast content decrypted and re-encrypted by the tuner is stored in the

このように、本例では、暗号化デジタル放送コンテンツ103は自由にコピーすることが可能なHDD101内に保存されているが、暗号復号鍵104はセキュア領域102に保存されているので、暗号化デジタル放送コンテンツ103のコピー、改ざん、覗き見は不可能とされており、暗号化デジタル放送コンテンツ103の復号処理等を行うことがきるのは、PC100のセキュア領域102のみということになる。

As described above, in this example, the encrypted

ここで、PC100が保存している暗号化デジタル放送コンテンツ103をPC200に移動する場合、従来のコンテンツ移動方法では、まず、暗号化デジタル放送コンテンツ103をPC200に送信する(S1)。デジタル放送コンテンツ103は暗号化されているので、これは通常の移動方法で行うことができる。次に、セキュア領域102に保存されている暗号復号鍵104をPC200に送信する(S2)。これは、第三者から覗き見、改ざんされないセキュアな通信、例えば、公開鍵暗号方式などで行う必要がある。

従来のPC間のデジタル放送コンテンツ移動方法では、PC100からPC200への暗号化デジタル放送コンテンツ103の送信途中で回線断や電源断が発生した場合、PC200では暗号化デジタル放送コンテンツ103の視聴を行うことができないが、視聴者にとっては、PC200に到着分の暗号化デジタル放送コンテンツについては視聴できることが望ましい。また、デジタル放送コンテンツの権利者にとっては、送信済み暗号化デジタル放送コンテンツについては、PC100では視聴できなくなることが望ましい。

In the conventional method for moving digital broadcast content between PCs, when a line disconnection or power interruption occurs during transmission of the encrypted

例えば、暗号化デジタル放送コンテンツ103が60分のコンテンツである場合において、30分分をPC200に送信した時点で回線断や電源断が発生した場合、従来では、PC200での前半30分分のコンテンツの視聴はできないが、PC200に到達分の前半30分分のコンテンツは視聴できることが望ましい。また、PC100では、送信済みの前半30分分のコンテンツは視聴できず、視聴できるのは、未送信分の後半30分分のコンテンツとなるようにすることが望ましい。

For example, in the case where the encrypted

また、PC100で暗号化デジタル放送コンテンツ103を編集した場合には、編集した分のコンテンツは視聴できなくなり、それ以外のコンテンツは視聴できることが望ましい。例えば、CMを含むデジタル放送コンテンツについて、CMを除外する編集を行った場合、元のデジタル放送コンテンツについては、CMを除く部分の内容は視聴できなくなるようにすることが望ましい。

Further, when the encrypted

本発明は、かかる点に鑑み、蓄積媒体に蓄積したデジタルコンテンツのセキュアな移動を行うことができるコンテンツ移動装置を提供すること、更には、蓄積媒体に蓄積したデジタルコンテンツの中の移動した部分は再生不可能とすることができるコンテンツ移動装置を提供することを目的とする。 In view of the above, the present invention provides a content moving apparatus capable of performing secure movement of digital content stored in a storage medium, and further, a moved portion of the digital content stored in the storage medium is It is an object of the present invention to provide a content moving device that cannot be reproduced.

本発明中、第1の発明のコンテンツ移動装置は、デジタルコンテンツの蓄積媒体への蓄積時にコンテンツ改ざん検出用情報を含む所定パケットを挿入する手段を有するものである。 In the present invention, the content moving apparatus according to the first invention has means for inserting a predetermined packet including content alteration detection information when digital content is stored in a storage medium.

本発明中、第2の発明のコンテンツ移動装置は、デジタルコンテンツの蓄積媒体への蓄積時に、選択したパケット内の一部又は全部の情報のハッシュ値を計算する手段と、前記選択したパケットの番号と前記選択したパケット内の一部又は全部の情報のハッシュ値とを関連付けて所定ファイルとして蓄積媒体に保存させる手段を有するものである。 In the present invention, the content transfer device according to the second aspect of the invention comprises means for calculating a hash value of part or all of information in a selected packet when digital content is stored in a storage medium, and the number of the selected packet. And a means for associating the hash value of part or all of the information in the selected packet with a predetermined file and storing it in a storage medium.

本発明中、第1の発明によれば、デジタルコンテンツの蓄積媒体への蓄積時にコンテンツ改ざん検出用情報を含む所定パケットが挿入されるので、デジタルコンテンツの移動時に、コンテンツ改ざん検出用情報の信憑性を確認することにより、デジタルコンテンツの改ざんを検出することができる。したがって、デジタルコンテンツのセキュアな移動を行うことができる。 According to the first aspect of the present invention, since the predetermined packet including the content alteration detection information is inserted when the digital content is stored in the storage medium, the authenticity of the content alteration detection information when the digital content is moved. By confirming, tampering of digital content can be detected. Therefore, the digital content can be moved securely.

本発明中、第2の発明によれば、デジタルコンテンツの蓄積媒体への蓄積時に、選択したパケット内の一部又は全部の情報のハッシュ値を計算し、前記選択したパケットの番号と前記選択したパケット内の一部又は全部の情報のハッシュ値とを関連付けて所定ファイルとして蓄積媒体に保存されるので、デジタルコンテンツの移動時に所定ファイルの信憑性を確認することにより、デジタルコンテンツの改ざんを検出することができる。したがって、デジタルコンテンツのセキュアな移動を行うことができる。 According to the second aspect of the present invention, when the digital content is stored in the storage medium, a hash value of part or all of the information in the selected packet is calculated, and the number of the selected packet and the selected number are selected. Since a predetermined file is stored in a storage medium in association with hash values of some or all of the information in the packet, tampering of the digital content is detected by checking the authenticity of the predetermined file when the digital content is moved be able to. Therefore, the digital content can be moved securely.

以下、図1〜図8を参照して、本発明のコンテンツ移動装置の第1実施形態及び第2実施形態について、デジタル放送経由で受信したデジタルコンテンツを移動対象とする場合を例にして説明するが、本発明は、インターネット経由で受信したデジタルコンテンツを移動対象とする場合などにも適用することができるものである。 Hereinafter, with reference to FIGS. 1 to 8, the first and second embodiments of the content moving apparatus according to the present invention will be described by taking as an example the case where digital content received via digital broadcasting is to be moved. However, the present invention can also be applied to a case where digital content received via the Internet is to be moved.

(本発明のコンテンツ移動装置の第1実施形態)

図1は本発明のコンテンツ移動装置の第1実施形態を使用するコンテンツ移動システムの概略的構成図である。図1に示すコンテンツ移動システムは、PC300と、PC300に搭載された本発明のコンテンツ移動装置の第1実施形態をなすセキュアLSI(large scale integrated circuit)400とで構成されている。

(First Embodiment of Content Transfer Device of the Present Invention)

FIG. 1 is a schematic configuration diagram of a content moving system using the first embodiment of the content moving apparatus of the present invention. The content transfer system shown in FIG. 1 is composed of a

PC300において、301はHDDであり、セキュアLSI400によって暗号化された暗号化デジタル放送コンテンツや、セキュアLSI400によって作成された許諾情報などを格納するのに使用される。302はPC300のOS(operating system)上のアプリケーションであり、セキュアLSI400を管理するセキュアLSI管理ソフトである。303はPCI(peripheral component interconnect)バスである。

In the PC 300,

セキュアLSI400は、(1)受信したデジタル放送コンテンツの暗号化、復号化などの処理を許諾情報の許諾内で行う機能、(2)許諾情報のHDD301への蓄積、管理、更新機能、(3)HDD301内の許諾情報の信憑性確認機能、(4)受信したデジタル放送コンテンツにコンテンツ改ざん検出用情報を追加する機能、(5)コンテンツ改ざん検出用情報、許諾情報に準じてコンテンツ処理を行う機能を有するものである。

The

なお、一般に、セキュアLSIの内部は、覗き見や改ざんが不可能と考えられている。即ち、セキュアLSIの内部を覗き見したり、改ざんするには、多大な費用が必要であり、実際には不可能と考えられている。したがって、図1に示すコンテンツ移動システムでは、セキュアLSI400でセキュア領域が構築されていることになる。

In general, it is considered that the inside of a secure LSI cannot be peeped or tampered with. That is, it takes a great deal of money to peep inside or tamper with the inside of the secure LSI, which is considered impossible in practice. Therefore, in the content migration system shown in FIG. 1, a secure area is constructed by the

セキュアLSI400において、401はPCIインタフェースであり、セキュアLSI400とPC300のPCIバス303との接続を図るためのものである。402はプロセッサであり、セキュアLSI400の動作に必要なプログラムの実行や内部の各回路部の制御を行うものである。

In the

403はSDRAM(synchronous DRAM[dynamic random access memory])であり、プロセッサ402が使用するものである。404はセキュアLSI400に搭載された許諾情報管理ソフトであり、プロセッサ402に許諾情報の作成、作成した許諾情報のHDD301への蓄積、管理、更新などの処理を実行させるものである。

405は選択回路であり、チューナ(図示せず)が受信したMULTI2形式で暗号化されているデジタル放送コンテンツの中から、復号を行うデジタル放送コンテンツの選択を行うものである。

406は第1復号回路であり、選択回路405が出力するMULTI2形式で暗号化されているデジタル放送コンテンツをスクランブル鍵で復号するものである。407はB−CAS(BS-Conditional Access Systems)カードであり、第1復号回路406が必要とするスクランブル鍵を保持するものである。

408は挿入回路であり、第1復号回路406が出力するデジタル放送コンテンツを構成するMPEGストリームに対して鍵パケットを挿入するものである。鍵パケットは、デジタル放送コンテンツを暗号化してHDD301に保存した後、復号する際に、デジタル放送コンテンツの改ざんを検出するための情報を含むものである。

409は第1暗号回路であり、挿入回路408が出力する鍵パケットが挿入されたデジタル放送コンテンツを入力して、鍵パケットに後続するビデオパケット及び/又はオーディオパケットを所定の暗号化鍵で暗号化し、更に、鍵パケットを含むMPEGストリーム全体をコンテンツ暗号鍵で暗号化するものである。第1暗号回路409が出力する暗号化デジタル放送コンテンツはHDD301に蓄積される。

なお、鍵パケットに後続するビデオパケット及び/又はオーディオパケットを暗号化する所定の暗号化鍵は、暗号復号鍵として鍵パケットに含むようにし、鍵パケットと後続するビデオパケット及び/又はオーディオパケットとの間にはリンクが張られる。 The predetermined encryption key for encrypting the video packet and / or the audio packet following the key packet is included in the key packet as an encryption / decryption key, and the key packet and the subsequent video packet and / or audio packet are included. There is a link between them.

410はハッシュ値生成回路であり、鍵パケットに含める暗号復号鍵及び時刻情報又は順番情報のハッシュ値(キードハッシュ)を生成する場合や、HDD301に保存する許諾情報のハッシュ値を生成する場合に使用するものである。411はフラッシュメモリであり、ハッシュ値生成回路410が生成した許諾情報のハッシュ値をセキュアに保存するためのものである。

A hash

412は第2復号回路であり、HDD301から読み出した暗号化デジタル放送コンテンツを移動する際に、コンテンツ暗号復号鍵で復号するものである。413は第2暗号回路であり、第2復号回路412が出力するデジタル放送コンテンツを再暗号鍵KBで暗号化するものである。

図1に示すコンテンツ移動システムでは、チューナが受信したデジタル放送コンテンツをHDD301に蓄積する場合、セキュアLSI400において、チューナが受信したデジタル放送コンテンツの復号、復号したデジタル放送コンテンツへの鍵パケットの挿入、鍵パケットに後続するビデオパケット及び/又はオーディオパケットの暗号化、鍵パケットが挿入されたデジタル放送コンテンツ全体の暗号化という工程を実行する。

In the content movement system shown in FIG. 1, when the digital broadcast content received by the tuner is stored in the

具体的には、選択回路405において、チューナが受信したデジタル放送コンテンツの中から、復号するデジタル放送コンテンツを選択する。そして、第1復号回路406において、選択回路405が出力するデジタル放送コンテンツをB−CASカード407から入手したスクランブル鍵を用いて復号する。スクランブル鍵は定期的に更新されるので、更新される度にプロセッサ402がB−CASカード407から新規のスクランブル鍵を入手する。

Specifically, the

次に、挿入回路408において、第1復号回路406が出力するデジタル放送コンテンツを構成するMPEGストリームに鍵パケットを挿入する。次に、第1暗号回路409において、鍵パケットに後続するビデオパケット及び/又はオーディオパケットを鍵パケットに含めた暗号復号鍵で暗号化し、更に、鍵パケットを挿入したデジタル放送コンテンツ全体をコンテンツ暗号復号鍵で暗号化する。そして、暗号化したデジタル放送コンテンツをPCIインタフェース401及びPCIバス303を経由してHDD301に蓄積する。

Next, the

図2は挿入回路408から出力される鍵パケットが挿入されたデジタル放送コンテンツの様子を示す図である。図2中、501は鍵パケット、502、503はビデオパケット、504はオーディオパケット、505はビデオパケット、506は鍵パケット、507、508はビデオパケットである。なお、鍵パケットは、例えば、数秒おきに挿入する。

FIG. 2 is a diagram showing a state of the digital broadcast content in which the key packet output from the

図3は鍵パケットの第1構成例を示す図である。第1構成例の鍵パケットは、それに後続するビデオパケット及び/又はオーディオパケットの暗号復号鍵の情報と、鍵パケットの時刻情報(例えば、受信パケットが飛来した時刻)と、これら暗号復号鍵と時刻情報のハッシュ値(キードハッシュ)を含むというものである。 FIG. 3 is a diagram illustrating a first configuration example of the key packet. The key packet of the first configuration example includes information on the encryption / decryption key of the subsequent video packet and / or audio packet, time information of the key packet (for example, the time when the received packet has arrived), and these encryption / decryption key and time. It includes a hash value (keyed hash) of information.

図4は鍵パケットの第2構成例を示す図である。第2構成例の鍵パケットは、それに後続するビデオパケット及び/又はオーディオパケットの暗号復号鍵の情報と、鍵パケットの順番情報と、これら暗号復号鍵と順番情報のハッシュ値(キードハッシュ)を含むというものである。 FIG. 4 is a diagram illustrating a second configuration example of the key packet. The key packet of the second configuration example includes the encryption / decryption key information of the video packet and / or audio packet that follows, the order information of the key packet, and the hash value (keyed hash) of these encryption / decryption keys and order information. Including.

このように、鍵パケットは、それに後続するビデオパケット及び/又はオーディオパケットを暗号化した暗号復号鍵の情報を含むものであり、この結果、鍵パケットと、それに後続するデジタル放送コンテンツはリンクしてセットになっている。したがって、鍵パケットだけ場所を変えても、デジタル放送コンテンツの復号は不可能である。また、鍵パケットと後続のデジタル放送コンテンツをセットとし、セットごとに順番や場所を変えても、鍵パケットの時刻情報又は順番情報を確認すれば、コンテンツの順番が改ざんされていることが容易に分かる。 As described above, the key packet includes information on the encryption / decryption key obtained by encrypting the subsequent video packet and / or audio packet. As a result, the key packet and the subsequent digital broadcast content are linked. It is a set. Therefore, even if only the key packet is changed, the digital broadcast content cannot be decrypted. Also, even if the key packet and the subsequent digital broadcast content are set, and the order or location is changed for each set, if the time information or order information of the key packet is confirmed, the order of the contents can be easily altered. I understand.

また、図1に示すコンテンツ移動システムでは、第1暗号回路409がデジタル放送コンテンツの暗号化に使用したコンテンツ暗号復号鍵をセキュアLSI400から外部に出すことのないマスター鍵で暗号化し、それと暗号化デジタル放送コンテンツを特定する情報などを許諾情報としてHDD301に保存し、更に、HDD301に保存する許諾情報のハッシュ値をフラッシュメモリ411に保存するという工程を実行する。

Further, in the content moving system shown in FIG. 1, the

図5はHDD301に保存する許諾情報の構成を示す図である。本例では、許諾情報は、許諾情報名を表題とし、HDD301に保存したデジタル放送コンテンツのコンテンツ名と、そのデジタル放送コンテンツを復号するに必要なコンテンツ暗号復号鍵と、そのデジタル放送コンテンツを再生することが許される再生可能範囲とをテーブル化したものとして構成されて保存される。なお、再生可能範囲は、例えば、鍵パケットに含める時刻情報又は順番情報で指定することができる。

FIG. 5 is a diagram showing a configuration of permission information stored in the

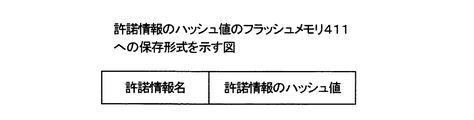

図6は許諾情報のハッシュ値のフラッシュメモリ411への保存形式を示す図である。フラッシュメモリ411に保存する許諾情報のハッシュ値は、許諾情報名とその許諾情報のハッシュ値とをテーブル化したものとして保存される。なお、フラッシュメモリ411内の許諾情報のハッシュ値は、許諾情報が更新される度に更新(再計算)される値である。フラッシュメモリ411内の許諾情報のハッシュ値が更新されるのは、HDD301内の許諾情報が複写され、最新以外の許諾情報でコンテンツ処理されるのを防ぐためであり、フラッシュメモリ411には、常に最新の許諾情報のハッシュ値が保存される。

FIG. 6 is a diagram showing a storage format of the hash value of the permission information in the

なお、セキュアLSI400にコンテンツ暗号復号鍵を保存しないのは、セキュアLSI400に搭載できるフラッシュメモリ411の容量に限界があり、あまり多くのコンテンツ暗号復号鍵を保存するとフラッシュメモリ411の容量が不足するためである。他方、コンテンツ暗号復号鍵を含む許諾情報をハッシュ値という形で保存すれば、ハッシュ値のみ保存すればよく、セキュアLSI400のメモリ容量の制限を大幅に緩和できる。

The reason why the content encryption / decryption key is not stored in the

また、図1に示すコンテンツ移動システムにおいては、HDD301に保存しているデジタル放送コンテンツを他のPCに移動する場合、以下のP1〜P8の処理が順に実行される。

In the content movement system shown in FIG. 1, when the digital broadcast content stored in the

(P1)HDD301から許諾情報をセキュアLSI400に読み出す。(P2)HDD301からセキュアLSI400に読み出した許諾情報の信憑性をフラッシュメモリ411内の許諾情報のハッシュ値で確認する。(P3)HDD301からセキュアLSI400に読み出した許諾情報からコンテンツ暗号復号鍵を復号する。

(P1) The license information is read from the

(P4)デジタル放送コンテンツ本体を他のPCに移動する際の再暗号鍵KBを生成する。(P5)生成した再暗号鍵KBをセキュアLSI400から他のPCにセキュアに、例えば、公開暗号鍵手法などで送信する。(P6)HDD301から暗号化デジタル放送コンテンツをセキュアLSI400に読み出し、第2復号回路412において、コンテンツ暗号復号鍵で復号し、更に、第2暗号回路413において、再暗号鍵KBで暗号化し、1分単位で他のPCに送信する。

(P4) A re-encryption key KB is generated for moving the digital broadcast content body to another PC. (P5) The generated re-encryption key KB is securely transmitted from the

(P7)デジタル放送コンテンツを1分単位で他のPCに送信する度に、許諾情報内の再生可能範囲を更新する。例えば、60分の暗号化デジタル放送コンテンツがHDD301に存在する場合、最初の1分分を他のPCに送信したら、HDD301に残る暗号化デジタル放送コンテンツの最初の1分分を再生可能範囲から外し、残り59分分を再生可能範囲にする。

(P7) Every time digital broadcast content is transmitted to another PC in 1 minute units, the reproducible range in the license information is updated. For example, when 60 minutes of encrypted digital broadcast content exists in the

(P8)許諾情報をこのように更新する都度、許諾情報をHDD301に蓄積し、更に、フラッシュメモリ411内の許諾情報のハッシュ値を更新する。そして、移動する1分分のデジタル放送コンテンツの終了まで来たら、この操作を完了する。以後、デジタル放送コンテンツを1分分送信する都度、処理P7、P8を繰り返す。

(P8) Each time the license information is updated in this way, the license information is stored in the

以上のように、セキュアLSI400(本発明のコンテンツ移動装置の第1実施形態)においては、PC300がデジタル放送コンテンツを他のPCに移動する場合、再暗号鍵KBを他のPCに送信した後、デジタル放送コンテンツを1分単位で他のPCに送信し、その度に、HDD301内の許諾情報の再生可能範囲を更新し、最新の許諾情報を新たに保存するという処理が行われる。

As described above, in the secure LSI 400 (first embodiment of the content moving apparatus of the present invention), when the

したがって、PC300から他のPCへのデジタル放送コンテンツの送信途中で回線断や電源断が発生した場合、他のPCに到着分の暗号化デジタル放送コンテンツについては、再暗号化鍵KBを用いた復号と、鍵パケット内の暗号復号鍵による復号などを行うことにより視聴を行うことができ、PC300では、送信済みデジタル放送コンテンツについては視聴ができなくなり、デジタル放送コンテンツの権利者の保護と視聴者の保護との調整を図ることができる。

Therefore, when a line disconnection or power interruption occurs during transmission of digital broadcast content from the

また、セキュアLSI400(本発明のコンテンツ移動装置の第1実施形態)によれば、HDD301に保存する最新の許諾情報のハッシュ値をフラッシュメモリ411に保存しており、暗号化デジタル放送コンテンツをHDD301から読み出して第2復号回路412で復号する際、HDD301内の許諾情報をフラッシュメモリ411内の許諾情報のハッシュ値と照合して許諾情報の信憑性を確認することができるので、これにより第三者の不法な覗き見やコピーや改ざんを検出することができ、デジタル放送コンテンツの権利者の保護の強化を図ることができる。

Further, according to the secure LSI 400 (the first embodiment of the content moving apparatus of the present invention), the hash value of the latest license information stored in the

また、セキュアLSI400(本発明のコンテンツ移動装置の第1実施形態)によれば、受信して復号したデジタル放送コンテンツに鍵パケットを挿入し、鍵パケット内に、鍵パケットに後続するビデオパケット及び/又はオーディオパケットの暗号復号鍵と、鍵パケットの時刻情報又は順番情報を含め、更に、鍵パケットに後続するビデオパケット及び/又はオーディオパケットの暗号復号鍵と鍵パケットの時刻情報又は順番情報のハッシュ値を含めるとしている。 Further, according to the secure LSI 400 (the first embodiment of the content moving apparatus of the present invention), a key packet is inserted into the received and decrypted digital broadcast content, and a video packet following the key packet and / or Or the audio packet encryption / decryption key and the time information or order information of the key packet, and further the video packet and / or audio packet encryption / decryption key following the key packet and the hash value of the time information or order information of the key packet Is going to be included.

したがって、暗号化デジタル放送コンテンツをHDD301から読み出して第2復号回路412で復号する際に、鍵パケット内の鍵パケットに後続するビデオパケット及び/又はオーディオパケットの暗号復号鍵と鍵パケットの時刻情報又は順番情報を、鍵パケット内の鍵パケットに後続するビデオパケット及び/又はオーディオパケットの暗号復号鍵と鍵パケットの時刻情報又は順番情報のハッシュ値と照合することにより、時刻情報又は順番情報の改ざんを検出することができ、デジタル放送コンテンツの権利者の保護を強化することができる。

Therefore, when the encrypted digital broadcast content is read from the

(本発明のコンテンツ移動装置の第2実施形態)

図7は本発明のコンテンツ移動装置の第2実施形態を使用するコンテンツ移動システムの概略的構成図である。図7に示すコンテンツ移動システムは、前述したPC300と、PC300に搭載された本発明のコンテンツ移動装置の第2実施形態をなすセキュアLSI600とで構成されている。

(Second Embodiment of Content Transfer Device of the Present Invention)

FIG. 7 is a schematic configuration diagram of a content moving system using the second embodiment of the content moving apparatus of the present invention. The content moving system shown in FIG. 7 includes the

セキュアLSI600は、(1)受信したデジタル放送コンテンツの暗号化、復号化などの処理を許諾情報の許諾内で行う機能、(2)許諾情報のHDD301への蓄積、管理、更新機能、(3)HDD301内の許諾情報の信憑性確認機能、(4)コンテンツ改ざん検出用情報を生成してHDD301に保存する機能、(5)HDD301内のコンテンツ改ざん検出用情報の信憑性確認機能、(6)コンテンツ改ざん検出用情報、許諾情報に準じてコンテンツ処理を行う機能を有するものである。

The

セキュアLSI600において、601はPCIインタフェースであり、セキュアLSI600とPC300のPCIバス303との接続を図るためのものである。602はプロセッサであり、セキュアLSI600の動作に必要なプログラムの実行や内部の各回路部の制御を行うものである。

In the

603はSDRAMであり、プロセッサ602が使用するものである。604はセキュアLSI600に搭載された許諾情報管理ソフトであり、プロセッサ602に許諾情報の作成、作成した許諾情報のHDD301への蓄積、管理、更新などの処理を実行させるものである。

605は選択回路であり、チューナ(図示せず)が受信したMULTI2形式で暗号化されているデジタル放送コンテンツの中から、復号を行うデジタル放送コンテンツの選択を行うものである。

606は第1復号回路であり、選択回路605が出力するMULTI2形式で暗号化されているデジタル放送コンテンツをスクランブル鍵で復号するものである。607はB−CASカードであり、第1復号回路606が必要とするスクランブル鍵を保持するものである。

608は第1暗号回路であり、第1復号回路606が出力するデジタル放送コンテンツをコンテンツ暗号復号鍵で暗号化するものである。第1暗号回路608が出力する暗号化デジタル放送コンテンツはHDD301に蓄積される。

Reference numeral 608 denotes a first encryption circuit, which encrypts digital broadcast content output from the

609はカウンタであり、第1復号回路606が出力するデジタル放送コンテンツを構成するMPEGストリームの中のパケットの番号をカウントするものである。610は選択回路であり、カウンタ609のカウント値を受けて、第1復号回路606が出力するデジタル放送コンテンツのパケットを定期的に選択する選択回路である。

611はハッシュ値生成回路であり、HDD301に保存する許諾情報のハッシュ値を生成する場合や、選択回路610が選択したパケット内の一部又は全部の情報のハッシュ値を計算する場合に使用するものである。612はフラッシュメモリであり、ハッシュ値生成回路611が生成したハッシュ値をセキュアに保存するためのものである。

A hash

613は第2復号回路であり、HDD301から読み出した暗号化デジタル放送コンテンツを移動する際に、コンテンツ暗号復号鍵で復号するものである。614は第2暗号回路であり、第2復号回路613が出力するデジタル放送コンテンツを再暗号鍵KBで暗号化するものである。

Reference numeral 613 denotes a second decryption circuit that decrypts the encrypted digital broadcast content read from the

図7に示すコンテンツ移動システムでは、チューナが受信したデジタル放送コンテンツをHDD301に蓄積する場合、セキュアLSI600において、チューナが受信したデジタル放送コンテンツの復号、復号したデジタル放送コンテンツのコンテンツ暗号復号鍵を用いた暗号化という工程を実行する。

In the content movement system shown in FIG. 7, when the digital broadcast content received by the tuner is stored in the

具体的には、選択回路605において、チューナが受信したデジタル放送コンテンツの中から、復号するデジタル放送コンテンツを選択する。そして、第1復号回路606において、選択回路605が出力するデジタル放送コンテンツをB−CASカード607から入手したスクランブル鍵を用いて復号する。スクランブル鍵は定期的に更新されるので、更新される度にプロセッサ602がB−CASカード607から新規のスクランブル鍵を入手する。

Specifically, the

また、カウンタ609において、第1復号回路606が出力するデジタル放送コンテンツを構成するMPEGパケットの番号をカウントし、選択回路610において、カウンタ609が出力するカウント値を受けて、第1復号回路606が出力するデジタル放送コンテンツを構成するMPEGパケットを定期的に選択する。

Further, the

そして、ハッシュ値生成回路611において、選択回路610が選択したパケット内の一部又は全部のデータのハッシュ値を計算し、そのハッシュ値をパケット番号と関連付けて別ファイルとしてHDD301に保存し、更に、別ファイルのハッシュ値を計算し、フラッシュメモリ612に別ファイル名と関連付けて保存する。

Then, in the hash

また、図7に示すコンテンツ移動システムでは、第1暗号回路608がデジタル放送コンテンツの暗号化に使用したコンテンツ暗号復号鍵をセキュアLSI600から外部に出すことのないマスター鍵で暗号化し、それと暗号化デジタル放送コンテンツを特定する情報などを許諾情報としてHDD301に保存し、更に、HDD301に保存する許諾情報のハッシュ値をフラッシュメモリ612に保存するという工程を実行する。

Further, in the content movement system shown in FIG. 7, the content encryption / decryption key used by the first encryption circuit 608 for encrypting the digital broadcast content is encrypted with a master key that is not output from the

図8はHDD301に保存する許諾情報の構成を示す図である。本例では、許諾情報は、許諾情報名を表題とし、HDD301に保存したデジタル放送コンテンツのコンテンツ名と、そのデジタル放送コンテンツを復号するに必要なコンテンツ暗号復号鍵と、そのデジタル放送コンテンツを再生することが許される再生可能範囲と、そのデジタル放送コンテンツについて作成した別ファイルの名をテーブル化したものとして構成されて保存される。なお、再生可能範囲は、例えば、別ファイルに含めるパケット番号で指定することができる。

FIG. 8 is a diagram showing a configuration of permission information stored in the

また、許諾情報のハッシュ値のフラッシュメモリ612への保存形式は、図6に示すと同様である。なお、フラッシュメモリ612内の許諾情報のハッシュ値は、許諾が更新される度に更新(再計算)される値である。フラッシュメモリ411内の許諾情報のハッシュ値が更新されるのは、HDD301内の許諾情報が複写され、最新の許諾情報以外の許諾情報でコンテンツ処理されるのを防ぐためであり、フラッシュメモリ612には、常に最新の許諾情報のハッシュ値が保存される。

Further, the storage format of the hash value of the permission information in the

また、図7に示すコンテンツ移動システムにおいては、HDD301に保存しているデジタル放送コンテンツを他のPCに移動する場合、以下のQ1〜Q8の処理が順に実行される。

In the content movement system shown in FIG. 7, when the digital broadcast content stored in the

(Q1)HDD301から許諾情報をセキュアLSI600に読み出す。(Q2)HDD301からセキュアLSI600に読み出した許諾情報の信憑性をフラッシュメモリ612内の許諾情報のハッシュ値で確認する。(Q3)HDD301からセキュアLSI600に読み出した許諾情報からコンテンツ暗号復号鍵を復号する。その際、別ファイルをHDD301から読み出して復号し、パケット番号が一致したところで、フラッシュメモリ612内の別ファイルのハッシュ値と照合し、改ざんをチェックする。

(Q1) The license information is read from the

(Q4)デジタル放送コンテンツ本体を移動する際の再暗号鍵KBを生成する。(Q5)生成した再暗号鍵KBをセキュアLSI600から他のPCにセキュアに、例えば、公開暗号鍵手法などで送信する。(Q6)HDD301から暗号化デジタル放送コンテンツをセキュアLSI600に読み出し、第2復号回路613において、コンテンツ暗号復号鍵で復号し、更に、第2暗号回路614において、再暗号鍵KBで暗号化し、1分単位で相手先のPCに送信する。

(Q4) A re-encryption key KB for moving the digital broadcast content body is generated. (Q5) The generated re-encryption key KB is securely transmitted from the

(Q7)デジタル放送コンテンツを1分単位で相手先のPCに送信する度に、許諾情報内の再生可能範囲を更新する。例えば、60分の暗号化デジタル放送コンテンツがHDD301に存在する場合、最初の1分分を他のPCに送信したら、HDD301に残る暗号化デジタル放送コンテンツの最初の1分分を再生可能範囲から外し、残り59分分を再生可能範囲にする。

(Q7) The reproducible range in the license information is updated every time digital broadcast content is transmitted to the partner PC in 1 minute units. For example, when 60 minutes of encrypted digital broadcast content exists in the

(Q8)許諾情報をこのように更新する都度、許諾情報をHDD301に蓄積し、更に、フラッシュメモリ612内の許諾情報のハッシュ値を更新する。そして、移動する1分分のデジタル放送コンテンツの終了まで来たら、この操作を完了する。以後、デジタル放送コンテンツを1分分送信する都度、処理Q7、Q8を繰り返す。

(Q8) Each time the license information is updated in this way, the license information is stored in the

以上のように、セキュアLSI600(本発明のコンテンツ移動装置の第2実施形態)においては、PC300がデジタル放送コンテンツを他のPCに移動する場合、再暗号鍵KBを他のPCに送信した後、デジタル放送コンテンツを1分単位で他のPCに送信し、その度に、HDD301内の許諾情報の再生可能範囲を更新し、最新の許諾情報を新たに保存するという処理が行われる。

As described above, in the secure LSI 600 (second embodiment of the content movement apparatus of the present invention), when the

したがって、PC300から他のPCへのデジタル放送コンテンツの送信途中で回線断や電源断が発生した場合、他のPCに到着分の暗号化デジタル放送コンテンツについては、再暗号化鍵KBを用いた復号と、鍵パケット内の暗号復号鍵による復号などを行うことにより視聴を行うことができ、PC300では、送信済みデジタル放送コンテンツについては視聴ができなくなり、デジタル放送コンテンツの権利者の保護と視聴者の保護との調整を図ることができる。

Therefore, when a line disconnection or power interruption occurs during transmission of digital broadcast content from the

また、セキュアLSI600(本発明のコンテンツ移動装置の第2実施形態)によれば、HDD301に保存する最新の許諾情報のハッシュ値をフラッシュメモリ612に保存しており、暗号化デジタル放送コンテンツをHDD301から読み出して第2復号回路613で復号する際、HDD301内の許諾情報をフラッシュメモリ612内の許諾情報のハッシュ値と照合して許諾情報の信憑性を確認することができるので、これにより第三者の不法な覗き見やコピーや改ざんを検出することができ、デジタル放送コンテンツの権利者の保護の強化を図ることができる。

Further, according to the secure LSI 600 (the second embodiment of the content moving apparatus of the present invention), the hash value of the latest permission information stored in the

また、セキュアLSI600(本発明のコンテンツ移動方法の第2実施形態)によれば、カウンタ609において、第1復号回路606が出力するデジタル放送コンテンツを構成するMPEGパケットの番号をカウントし、選択回路610において、カウンタ609が出力するカウント値を受けて、第1復号回路606が出力するデジタル放送コンテンツを構成するMPEGパケットを定期的に選択し、ハッシュ値生成回路611において、選択回路610が選択したパケット内の一部又は全部のデータのハッシュ値を計算し、そのハッシュ値を別ファイルとしてHDD301に保存し、更に、別ファイルのハッシュ値を計算し、フラッシュメモリ612に別ファイル名と関連付けて保存するとしている。

Further, according to the secure LSI 600 (the second embodiment of the content movement method of the present invention), the

したがって、デジタル放送コンテンツをHDD301から読み出して第2復号回路613で復号する際、HDD301内の別ファイルをフラッシュメモリ612内の別ファイルと照合することにより別ファイルの信憑性を確認することができ、デジタル放送コンテンツの改ざんを検出することができ、デジタル放送コンテンツの権利者の保護を強化することができる。なお、別ファイル作成の対象となるパケットの選択はランダムに行うようにしても良い。

Therefore, when the digital broadcast content is read from the

ここで、本発明のコンテンツ移動装置の第1実施形態及び第2実施形態で作成される許諾情報は、フォーマットが固定されており、自由度がなく、許諾情報のフォーマット変更に対応することができない。 Here, the license information created in the first and second embodiments of the content moving apparatus of the present invention has a fixed format, is not flexible, and cannot cope with a format change of the license information. .

そこで、セキュアLSI管理ソフト302がセキュアLSI400、600に「許諾情報」と「特定コンテンツの暗号復号鍵位置情報」と「特定コンテンツの再生可能範囲指定位置情報」を渡し、「許諾情報」をセキュアLSI400、600側で勝手にハッシュ値と照合してコンテンツ処理を行うようにしても良い。このようにする場合には、許諾情報のフォーマットが変化しても、セキュアLSI管理ソフト302から渡される「特定コンテンツの暗号復号鍵位置情報」と「特定コンテンツの再生可能範囲指定位置情報」によりコンテンツ処理を行うことができる。

Therefore, the secure

また、セキュアLSI管理ソフト302がセキュアLSI400、600に許諾情報と、特定コンテンツのコンテンツ暗号復号鍵演算式と、特定コンテンツのコンテンツ暗号復号鍵演算用変数位置情報と、特定コンテンツの再生可能範囲演算式と、特定コンテンツの再生可能範囲演算用変数位置情報を渡し、許諾情報をセキュアLSI400、600側で勝手にハッシュ値と照合してコンテンツ処理を行うようにしても良い。

In addition, the secure

このようにする場合には、許諾情報のフォーマットが変化しても、セキュアLSI管理ソフト302から渡される特定コンテンツのコンテンツ暗号復号鍵演算式と、特定コンテンツのコンテンツ暗号復号鍵演算用変数位置情報と、特定コンテンツの再生可能範囲演算式と、特定コンテンツの再生可能範囲演算用変数位置情報から、コンテンツ暗号復号鍵と再生可能範囲を求めてコンテンツ処理を行うことができる。

In this case, even if the format of the permission information changes, the content encryption / decryption key calculation formula for the specific content passed from the secure

また、セキュアLSI管理ソフト302がセキュアLSI400、600に許諾情報と、許諾情報の演算部分と、許諾情報の演算部分の演算式を渡し、セキュアLSI400、600側で勝手に許諾情報をハッシュ値と照合し、かつ、コンテンツ暗号復号鍵と再生可能範囲を求めてコンテンツ処理を行うようにしても良い。

In addition, the secure

ここで、本発明のコンテンツ移動装置を整理すると、本発明のコンテンツ移動装置には、少なくとも、以下のコンテンツ移動装置が含まれる。 Here, when the content moving device of the present invention is arranged, the content moving device of the present invention includes at least the following content moving devices.

(付記1)デジタルコンテンツの蓄積媒体への蓄積時にコンテンツ改ざん検出用情報を含む所定パケットを挿入する手段を有することを特徴とするコンテンツ移動装置。 (Supplementary Note 1) A content moving apparatus comprising means for inserting a predetermined packet including information for detecting content alteration when storing digital content in a storage medium.

(付記2)前記デジタルコンテンツは、受信して復号したデジタルコンテンツであることを特徴とする付記1記載のコンテンツ移動装置。

(Supplementary note 2) The content moving apparatus according to

(付記3)前記コンテンツ改ざん検出用情報は、前記所定パケットの時刻情報又は順番情報であることを特徴とする付記1又は2記載のコンテンツ移動装置。

(Supplementary note 3) The content moving apparatus according to

(付記4)前記所定パケットに後続するデジタルコンテンツを所定鍵で暗号化する手段を有し、前記所定パケットは、前記所定鍵の情報を含むと共に、前記所定鍵の情報と前記時刻情報又は前記順番情報のハッシュ値を含むものであることを特徴とする付記3記載のコンテンツ移動装置。 (Additional remark 4) It has a means to encrypt the digital content following the said predetermined packet with a predetermined key, The said predetermined packet contains the information of the said predetermined key, and the information of the said predetermined key, the said time information, or the said order The content moving apparatus according to appendix 3, wherein the content moving apparatus includes a hash value of information.

(付記5)前記所定パケットを付加したデジタルコンテンツ全体をコンテンツ鍵で暗号化して前記蓄積媒体に蓄積させる手段を有することを特徴とする付記1、2、3又は4記載のコンテンツ移動装置。

(Supplementary note 5) The content moving apparatus according to

(付記6)前記蓄積媒体に蓄積したデジタルコンテンツを復号する際、前記蓄積媒体に保存したデジタルコンテンツ内の前記所定パケットに含まれる前記所定鍵の情報を前記時刻情報又は前記順番情報の信憑性を前記所定鍵の情報と前記時刻情報又は前記順番情報のハッシュ値で確認する手段を含むことを特徴とする付記5記載のコンテンツ移動装置。 (Supplementary Note 6) When decrypting the digital content stored in the storage medium, the information of the predetermined key included in the predetermined packet in the digital content stored in the storage medium is converted to the credibility of the time information or the order information. The content moving apparatus according to claim 5, further comprising means for confirming the predetermined key information and the time information or the hash value of the order information.

(付記7)前記蓄積媒体に蓄積したデジタルコンテンツのコンテンツ名と、コンテンツ暗号復号鍵と、再生可能範囲とを関連付けた許諾情報を作成する手段と、前記許諾情報を前記蓄積媒体に保存させる手段と、前記許諾情報のハッシュ値を自ら保存する手段を含むことを特徴とする付記5又は6記載のコンテンツ移動装置。 (Supplementary Note 7) Means for creating permission information in which a content name of a digital content stored in the storage medium, a content encryption / decryption key, and a reproducible range are associated, and means for storing the permission information in the storage medium The content moving apparatus according to appendix 5 or 6, further comprising means for storing the hash value of the permission information by itself.

(付記8)デジタルコンテンツの蓄積媒体への蓄積時に、選択したパケット内の一部又は全部の情報のハッシュ値を計算する手段と、前記選択したパケットの番号と前記選択したパケット内の一部又は全部の情報のハッシュ値とを関連付けて所定ファイルとして蓄積媒体に保存させる手段を有することを特徴とするコンテンツ移動装置。 (Supplementary Note 8) Means for calculating a hash value of a part or all of information in a selected packet when digital content is stored in a storage medium, a number of the selected packet, a part of the selected packet, or A content moving apparatus comprising means for associating hash values of all information and storing them in a storage medium as a predetermined file.

(付記9)前記デジタルコンテンツを暗号化して前記蓄積媒体に蓄積させる手段を有することを特徴とする付記8記載のコンテンツ移動装置。 (Supplementary note 9) The content moving apparatus according to supplementary note 8, further comprising means for encrypting the digital content and storing it in the storage medium.

(付記10)前記所定ファイルのハッシュ値を計算する手段と、前記所定ファイルのハッシュ値を保存する手段を有することを特徴とする付記8又は9記載のコンテンツ移動装置。 (Supplementary note 10) The content moving apparatus according to supplementary note 8 or 9, comprising means for calculating a hash value of the predetermined file and means for storing the hash value of the predetermined file.

(付記11)前記蓄積媒体に蓄積したデジタルコンテンツを復号する際、前記蓄積媒体に蓄積した前記所定ファイルの信憑性を前記所定ファイルのハッシュ値で確認する手段を有することを特徴とする付記10記載のコンテンツ移動装置。 (Additional remark 11) It has a means to confirm the authenticity of the said predetermined file accumulate | stored in the said storage medium with the hash value of the said predetermined file when decoding the digital content accumulate | stored in the said storage medium Content moving device.

(付記12)前記蓄積媒体に蓄積したデジタルコンテンツのコンテンツ名と、コンテンツ暗号復号鍵と、再生可能範囲と、前記所定ファイルの名とを関連付けた許諾情報を作成する手段と、前記許諾情報を前記蓄積媒体に保存させる手段と、前記許諾情報のハッシュ値を自ら保存する手段を有することを特徴とする付記9、10又は11記載のコンテンツ移動装置。 (Supplementary Note 12) Means for creating permission information in which a content name of a digital content stored in the storage medium, a content encryption / decryption key, a reproducible range, and a name of the predetermined file are associated, and the permission information 12. The content moving apparatus according to appendix 9, 10 or 11, further comprising means for storing in a storage medium and means for storing the hash value of the permission information by itself.

(付記13)前記蓄積媒体に蓄積したデジタルコンテンツを復号する際、前記蓄積媒体に保存した許諾情報の信憑性を前記許諾情報のハッシュ値で確認する手段を有することを特徴とする付記7又は12記載のコンテンツ移動装置。

(Supplementary note 13)

(付記14)前記蓄積媒体に蓄積したデジタルコンテンツを復号して再暗号化し、その一部分を移動する毎に、前記許諾情報内の再生可能範囲を書き換えてなる新たな許諾情報を前記蓄積媒体に保存する手段を有することを特徴とする付記7又は12記載のコンテンツ移動装置。

(Supplementary note 14) The digital content stored in the storage medium is decrypted and re-encrypted, and each time a part of the digital content is moved, new permission information in which the reproducible range in the permission information is rewritten is stored in the storage medium. 13. The content moving apparatus according to

(付記15)外部から、許諾情報と、特定コンテンツのコンテンツ暗号復号鍵位置情報と、前記特定コンテンツの再生可能範囲指定位置情報が渡されることを特徴とする付記1〜14のいずれか一の付記に記載のコンテンツ移動装置。

(Supplementary note 15) Any one of

(付記16)外部から、許諾情報と、特定コンテンツのコンテンツ暗号復号鍵演算式と、前記特定コンテンツのコンテンツ暗号復号鍵演算用変数位置情報と、前記特定コンテンツの再生可能範囲演算式と、前記特定コンテンツの再生可能範囲演算用変数位置情報が渡されることを特徴とする付記1〜14のいずれか一の付記に記載のコンテンツ移動装置。

(Supplementary Note 16) From the outside, permission information, content encryption / decryption key arithmetic expression for specific content, content encryption / decryption key arithmetic variable position information for the specific content, reproducible range arithmetic expression for the specific content, and the specific 15. The content moving apparatus according to any one of

(付記17)外部から、許諾情報と、前記許諾情報の演算部分情報と、前記許諾情報の演算部分の演算式が渡されることを特徴とする付記1〜14のいずれか一の付記に記載のコンテンツ移動装置。

(Supplementary note 17) According to any one of

300…PC(パーソナルコンピュータ)

301…HDD(ハードディスク装置)

302…セキュアLSI管理ソフト

303…PCIバス

400…セキュアLSI(本発明のコンテンツ移動装置の第1実施形態)

401…PCIインタフェース

402…プロセッサ

403…SDRAM

404…許諾情報管理ソフト

405…選択回路

406…第1復号回路

407…B−CASカード

408…挿入回路

409…第1暗号回路

410…ハッシュ値生成回路

411…フラッシュメモリ

412…第2復号回路

413…第2暗号回路

600…セキュアLSI(本発明のコンテンツ移動装置の第2実施形態)

601…PCIインタフェース

602…プロセッサ

603…SDRAM

604…許諾情報管理ソフト

605…選択回路

606…第1復号回路

607…B−CASカード

608…第1暗号回路

609…カウンタ

610…選択回路

611…ハッシュ値生成回路

612…フラッシュメモリ

613…第2復号回路

614…第2暗号回路

300 ... PC (personal computer)

301 ... HDD (Hard Disk Device)

302 ... Secure LSI management software 303 ...

401 ... PCI interface 402 ...

404: license

601 ...

604 ... Permission

Claims (5)

前記所定パケットは、前記所定鍵の情報を含むと共に、前記所定鍵の情報と前記時刻情報又は前記順番情報のハッシュ値を含むものであることを特徴とする請求項2記載のコンテンツ移動装置。 Means for encrypting digital content following the predetermined packet with a predetermined key;

3. The content transfer apparatus according to claim 2, wherein the predetermined packet includes information on the predetermined key, and includes information on the predetermined key and a hash value of the time information or the order information.

前記選択したパケットの番号と前記選択したパケット内の一部又は全部の情報のハッシュ値とを関連付けて所定ファイルとして蓄積媒体に保存させる手段を有することを特徴とするコンテンツ移動装置。 Means for calculating a hash value of some or all of the information in the selected packet when storing the digital content in the storage medium;

A content moving apparatus comprising: means for associating the number of the selected packet with a hash value of part or all of the information in the selected packet and storing it in a storage medium as a predetermined file.

前記所定ファイルのハッシュ値を保存する手段を有することを特徴とする請求項4記載のコンテンツ移動装置。

Means for calculating a hash value of the predetermined file;

5. The content moving apparatus according to claim 4, further comprising means for storing a hash value of the predetermined file.

Priority Applications (1)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2005011185A JP4475124B2 (en) | 2005-01-19 | 2005-01-19 | Content moving device |

Applications Claiming Priority (1)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2005011185A JP4475124B2 (en) | 2005-01-19 | 2005-01-19 | Content moving device |

Publications (2)

| Publication Number | Publication Date |

|---|---|

| JP2006201903A true JP2006201903A (en) | 2006-08-03 |

| JP4475124B2 JP4475124B2 (en) | 2010-06-09 |

Family

ID=36959867

Family Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| JP2005011185A Expired - Fee Related JP4475124B2 (en) | 2005-01-19 | 2005-01-19 | Content moving device |

Country Status (1)

| Country | Link |

|---|---|

| JP (1) | JP4475124B2 (en) |

Cited By (2)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JP2008118265A (en) * | 2006-11-01 | 2008-05-22 | Fujitsu Ltd | Information processor |

| JP2010170387A (en) * | 2009-01-23 | 2010-08-05 | Toshiba Corp | Image processing apparatus, method and program |

-

2005

- 2005-01-19 JP JP2005011185A patent/JP4475124B2/en not_active Expired - Fee Related

Cited By (3)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JP2008118265A (en) * | 2006-11-01 | 2008-05-22 | Fujitsu Ltd | Information processor |

| US8306230B2 (en) | 2006-11-01 | 2012-11-06 | Fujitsu Semiconductor Limited | Information processing apparatus playing encrypted content distributed through network |

| JP2010170387A (en) * | 2009-01-23 | 2010-08-05 | Toshiba Corp | Image processing apparatus, method and program |

Also Published As

| Publication number | Publication date |

|---|---|

| JP4475124B2 (en) | 2010-06-09 |

Similar Documents

| Publication | Publication Date | Title |

|---|---|---|

| JP5237375B2 (en) | Apparatus and method for backup of copyright objects | |

| US7864953B2 (en) | Adding an additional level of indirection to title key encryption | |

| KR100749867B1 (en) | System and method for securely installing a cryptographic system on a secure device | |

| EP1630998A1 (en) | User terminal for receiving license | |

| JP4863178B2 (en) | System and method for managing encrypted content using logical partitions | |

| US8595492B2 (en) | On-demand protection and authorization of playback of media assets | |

| US20060161502A1 (en) | System and method for secure and convenient handling of cryptographic binding state information | |

| JP2008524681A (en) | Systems and methods for enhancing network cluster proximity requirements | |

| JP2010267240A (en) | Recording device | |

| JP2008538676A (en) | Rights management for streamed multimedia content | |

| JP2002319934A (en) | System and method for protecting copyright | |

| US7987361B2 (en) | Method of copying and decrypting encrypted digital data and apparatus therefor | |

| JP2004303108A (en) | Terminal equipment with license moving function | |

| JP5644467B2 (en) | Information processing apparatus, information processing method, and program | |

| JP4475124B2 (en) | Content moving device | |

| JP2008011219A (en) | Digital watermark embedding system, device and program | |

| KR20110085156A (en) | Apparatus and method of playing drm contens using usb | |

| JP2007193477A (en) | Content protection device and program | |

| JP4795877B2 (en) | Content playback device | |

| KR20100071852A (en) | Method and system for protecting broadcasting program | |

| JP2004252852A (en) | Information processor and information processing method | |

| JP5127673B2 (en) | Transmitter and receiver | |

| JP2006229672A (en) | Content reproducing device, secure processing program, recording medium with secure processing program recorded thereon, right management program and recording medium with right management program recorded thereon | |

| JP2013141171A (en) | Information processing device and information processing method and program | |

| JP2013034240A (en) | Transmitter |

Legal Events

| Date | Code | Title | Description |

|---|---|---|---|

| A131 | Notification of reasons for refusal |

Free format text: JAPANESE INTERMEDIATE CODE: A131 Effective date: 20090804 |

|

| A521 | Request for written amendment filed |

Free format text: JAPANESE INTERMEDIATE CODE: A523 Effective date: 20091005 |

|

| TRDD | Decision of grant or rejection written | ||

| A01 | Written decision to grant a patent or to grant a registration (utility model) |

Free format text: JAPANESE INTERMEDIATE CODE: A01 Effective date: 20100216 |

|

| A01 | Written decision to grant a patent or to grant a registration (utility model) |

Free format text: JAPANESE INTERMEDIATE CODE: A01 |

|

| A61 | First payment of annual fees (during grant procedure) |

Free format text: JAPANESE INTERMEDIATE CODE: A61 Effective date: 20100301 |

|

| R150 | Certificate of patent or registration of utility model |

Free format text: JAPANESE INTERMEDIATE CODE: R150 |

|

| FPAY | Renewal fee payment (event date is renewal date of database) |

Free format text: PAYMENT UNTIL: 20130319 Year of fee payment: 3 |

|

| FPAY | Renewal fee payment (event date is renewal date of database) |

Free format text: PAYMENT UNTIL: 20140319 Year of fee payment: 4 |

|

| LAPS | Cancellation because of no payment of annual fees |